Principali punti da ricordare

- La casella di posta per gli abusi integrata permette agli analisti di effettuare il triage delle email segnalate dagli utenti da un unico schermo.

- La cronologia fornisce il contesto, mostrando tutto ciò che è accaduto, dall’inizio alla fine.

- La risposta in un clic permette di mettere il messaggio in quarantena a livello aziendale.

La gestione delle email segnalate dagli utenti è un elemento fondamentale delle operazioni di sicurezza dell’email. Ma la molteplicità dei portali, i passaggi manuali e il contesto limitato creano ostacoli che rallentano le indagini e portano a risultati incoerenti.

La casella di posta per gli abusi in Proofpoint Threat Protection Workbench riunisce il triage, l’analisi e l’applicazione di misure correttive nello stesso posto. Grazie all’automazione e alla threat intelligence mondiale, il tuo centro operativo di sicurezza (SOC) può agire più rapidamente e dedicare meno tempo alle attività manuali. Inoltre, può accedere a un fascicolo investigativo completo.

Il valore aggiunto, in parole semplici

Ecco alcuni dei vantaggi della casella di posta per gli abusi integrate:

- Eliminazione della complessità. Gli analisti lavorano in un’unica interfaccia intuitiva per il triage, l’analisi e l’applicazione di misure correttive. Non è necessario passare da un portale all’altro. Gli analisti impiegano meno tempo a cambiare contesto ed effettuano meno passaggi.

- Standardizzazione della risposta. I flussi di lavoro preconfigurati consentono di eseguire azioni coerenti in un solo clic a livello aziendale. Ciò riduce la variabilità e accelera i tempi di risoluzione.

- Risposta decisiva. I team possono accedere alla cronologia completa dei messaggi, alla ricerca avanzata e alle informazioni all’origine delle segnalazioni. Inoltre, grazie all’attribuzione strategica, i messaggi vengono associati ai profili (VAP)™ (Very Important People ovvero le persone più attaccate) e alle campagne globali. I team dispongono così del contesto necessario per prendere decisioni informate.

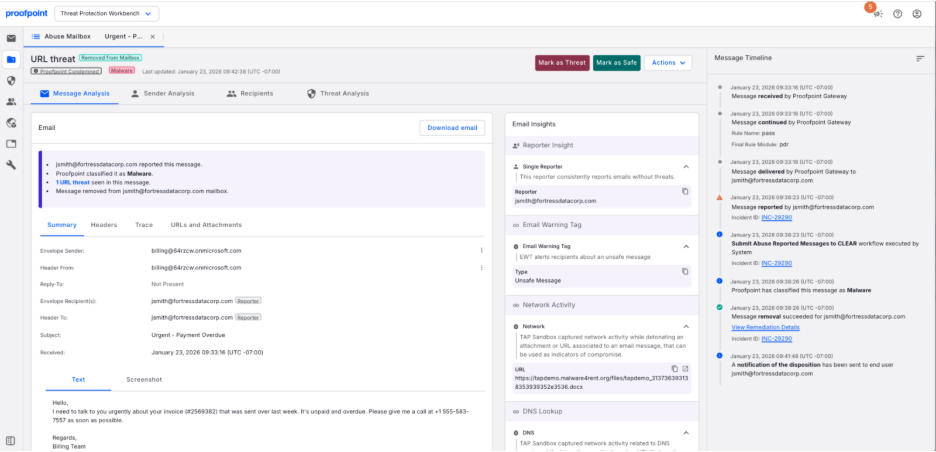

Figura 1. Vista centralizzata del contesto delle indagini per un’email segnalata da un utente

Come funziona nella quotidianità

Ecco cosa può aspettarsi il tuo team:

- Una sola vista per tutti i messaggi segnalati

La casella di posta per gli abusi mostra le email segnalate dagli utenti direttamente in Workbench. Gli analisti possono filtrare e raggruppare i messaggi in base a disposizione, mittente, destinatario e oggetto. Possono anche adattarsi rapidamente grazie al filtraggio dinamico delle colonne e ai controlli di ordinamento. - Cronologia end to end

I team possono visualizzare ogni passaggio in un unico posto, dall’elaborazione dei gateway in entrata e dalle regole applicate alle email segnalate dagli utenti, fino alle azioni degli analisti e ai risultati del flusso di lavoro. Questa cronologia completa semplifica i passaggi. Inoltre, supporta i requisiti di revisione e dà alle parti interessate fiducia nel tuo processo. - Risposta in un clic con i flussi di lavoro Cloud Threat Response (CTR)

I flussi di lavoro CTR preconfigurati vengono attivati dai tasti Mark as Threat (Contrassegna come minaccia) e Mark as Safe (Contrassegna come inoffensivo). Possono essere personalizzati dai team SOC sin dall’inizio:

- Mark as threat (Contrassegna come minaccia). Definire la disposizione (ad esempio, "phishing"), mettere in quarantena/rimuovere i messaggi in tutta l’azienda, informare la persona che ha effettuato la segnalazione e aggiornare l’incidente.

- Mark as Safe (Contrassegnare come inoffensivo). Definire la disposizione (ad esempio, "basso rischio"), aggiungere il contesto, informare la persona che ha effettuato la segnalazione e chiudere l’incidente. Questi elementi possono essere modificati per adattarli ai tuoi runbook; non è richiesta alcuna clonazione.

4. Ottimizza la tua analisi grazie alle informazioni fornite dalla persona che ha effettuato la segnalazione

Stabilisci chi ha segnalato il messaggio e valuta la precisione delle sue segnalazioni in tutta l’azienda. Ciò permette di stabilire le priorità delle risposte e a orientare gli sforzi formativi.

5. Gestisci le eccezioni con precisione

L’automazione favorisce l’efficienza, ma la flessibilità conta. Gli analisti possono intraprendere azioni aggiuntive, come eseguire flussi di lavoro CTR manuali, definire disposizioni o segnalare falsi positivi e negativi, ogni volta che il contesto o il giudizio lo richiedono. Tutte le azioni vengono registrate per la tracciabilità. Ciò permette ai team di avere un maggior controllo senza sacrificare visibilità, fiducia o supervisione.

Perché scegliere Proofpoint?

La casella di posta per gli abusi integrata con Threat Protection Workbench aiuta i team SOC a passare da processi manuali e frammentati a una risposta più rapida e coerente. Ciò consente di ottenere quanto segue:

- Indagini più rapide e tempo di permanenza ridotto

- Tracce di verifica complete per la conformità

- Migliore definizione delle priorità per la formazione e il coinvolgimento

- Riduzione della stanchezza degli analisti e dei rischi di errore

Sei pronto per una risposta più intelligente?

Non perdere tempo con flussi di lavoro frammentati e un contesto limitato. Alcune soluzioni isolate concorrenti possono segnalare anomalie, ma non sono in grado di identificare il responsabile dell’attacco né di associare le campagne a criminali informatici. Ciò lascia il tuo SOC con molte domande senza risposta, rallentando la sua risposta e aumentando il tempo di permanenza del criminale informatico.

La casella di posta per gli abusi integrata di Proofpoint è differente. Ottieni selezione, analisi e applicazione di misure correttive unificate in un’unica interfaccia. Inoltre, ti viene fornita direttamente una risposta automatizzata con flussi di lavoro preconfigurati e informazioni basate sulle minacce. Il risultato sono indagini più rapide, visibilità completa e una visione strategica che i nostri concorrenti non possono eguagliare.

Che tu sia già cliente o stia pensando di adottare Proofpoint Core Email Protection, contattaci per scoprire come la casella di posta per gli abusi integrata con Threat Protection Workbench può farti risparmiare tempo. Puoi anche consultare questa demo guidata per saperne di più.