Die wichtigsten Punkte

- Das integrierte Abuse-Postfach ermöglicht Analysten die Triage der von Anwendern gemeldeten E-Mails in einer einzigen Übersicht.

- Die Zeitleiste liefert den Kontext und zeigt alles, was passiert ist – von Anfang bis Ende.

- Die Reaktion mit einem Klick stellt sicher, dass die Nachricht im gesamten Unternehmen unter Quarantäne gestellt wird.

Die Verwaltung von E-Mails, die von Anwendern gemeldet werden, ist ein wichtiger Bestandteil der E-Mail-Sicherheitsmaßnahmen. Mehrere Portale, manuelle Schritte und ein begrenzter Kontext schaffen jedoch Hindernisse, die Untersuchungen verlangsamen und zu inkonsistenten Ergebnissen führen.

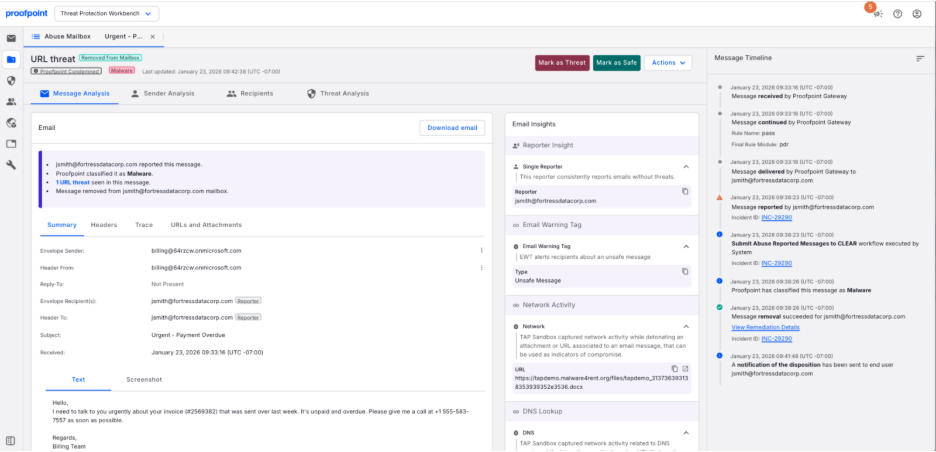

Das Abuse-Postfach in der Proofpoint Threat Protection Workbench vereint Triage, Analyse und Behebung an einer Stelle. Dank Automatisierung und globalen Bedrohungsdaten können Ihre Security Operations Center (SOC)-Mitarbeiter schneller reagieren und müssen weniger Zeit für manuelle Aufgaben aufwenden. Außerdem können sie auf einen vollständigen Untersuchungsdatensatz zugreifen.

Der Vorteil in einfachen Worten

Dies sind nur einige der Vorteile des integrierten Abuse-Postfachs:

- Vermeidung von Komplexität: In einer einzigen, intuitiven Benutzeroberfläche führen Analysten Triage, Analyse und Behebung durch – ohne Portalwechsel. Analysten verbringen weniger Zeit mit Kontextwechseln und führen weniger Übergaben durch.

- Standardisierte Reaktionen: Vorkonfigurierte Workflows ermöglichen im gesamten Unternehmen einheitliche Aktionen mit einem Klick. Dies reduziert unterschiedliche Reaktionen und beschleunigt die Zeit bis zur Problemlösung.

- Gezielte Maßnahmen: Teams haben Zugriff auf eine vollständige Zeitleiste zu Nachrichten, erweiterte Suchfunktionen und Daten zu den meldenden Personen. Darüber hinaus werden Nachrichten mithilfe strategischer Attribution den Very Attacked People (VAP)™-Profilen und globalen Kampagnen zugeordnet. Dadurch verfügen die Teams über den Kontext, den sie für fundierte Entscheidungen benötigen.

Abb. 1: Zentrale Ansicht aller Untersuchungskontexte für eine von einem Anwender gemeldete E-Mail.

Wie funktioniert das im Alltag?

Das kann Ihr Team erwarten:

- Alle gemeldeten Nachrichten in einer Ansicht

Das Abuse-Postfach zeigt E-Mails, die von Anwendern gemeldet wurden, direkt in der Workbench an. Analysten können Nachrichten nach Einstufung, Absender, Empfänger, und Betreff filtern und gruppieren. Zudem können sie dank dynamischer Spaltenfilter und Sortierungskontrollen schnell zwischen unterschiedlichen Ansichten wechseln. - Alle Details in einer durchgängigen Zeitleiste

Teams können sämtliche Schritte an einer Stelle einsehen – von der Verarbeitung eingehender Gateway-Daten und angewendeten Regeln bis hin zu den E-Mails, die von Anwendern gemeldet wurden, Maßnahmen von Analysten und Workflow-Ergebnissen. Diese vollständige Zeitleiste erleichtert die Übergabe. Außerdem unterstützt sie die Audit-Anforderungen und gibt den Verantwortlichen Vertrauen in Ihren Prozess. - Cloud Threat Response (CTR)-Workflows für Reaktionen mit einem Klick

Vorkonfigurierte CTR-Workflows werden durch die Schaltflächen „Mark as Threat“ (Als Bedrohung markieren) und „Mark as Safe“ (Als sicher markieren) ausgelöst. Zudem können sie von SOC-Teams angepasst werden:- Als Bedrohung markieren: Legen Sie die Einstufung fest (z. B. „Phishing“), isolieren/entfernen Sie Nachrichten unternehmensweit, benachrichtigen Sie die meldende Person und aktualisieren Sie den Vorfall.

- Als sicher markieren: Legen Sie die Einstufung fest (z. B. „geringes Risiko“), fügen Sie Kontext hinzu, benachrichtigen Sie die meldende Person und schließen Sie den Vorfall. Diese Schritte können entsprechend Ihren Runbooks bearbeitet werden; ein Klonen ist nicht erforderlich.

4. Feinabstimmung anhand von Daten zur meldenden Personen

Sie sehen, wer die Nachricht gemeldet hat, und können die Richtigkeit unternehmensweit bewerten. Dies hilft, Reaktionen zu priorisieren und Schulungsmaßnahmen gezielt zu steuern.

5. Präziser Umgang mit Ausnahmen

Automatisierung steigert die Effizienz, wichtiger ist aber Flexibilität. Wenn Kontext oder menschliches Urteilsvermögen erforderlich sind, können Analysten zusätzliche Maßnahmen ergreifen und manuelle CTR-Workflows ausführen, Einstufungen festlegen oder False Positives und False Negatives melden. Alle Aktionen werden zur Nachverfolgbarkeit protokolliert. Dadurch haben Teams mehr Kontrolle, ohne dass Transparenz, Vertrauen oder Übersichtlichkeit beeinträchtigt werden.

Warum sollten Sie Proofpoint wählen?

Das in Threat Protection Workbench integrierte Abuse-Postfach macht manuelle, fragmentierte Prozesse überflüssig, ermöglicht SOC-Teams schnellere und konsistentere Reaktionen und bietet folgende Vorteile:

- Schnellere Untersuchungen und verkürzte Verweildauer

- Vollständige Audit-Protokolle zur Einhaltung von Compliance-Vorschriften

- Bessere Priorisierung für Schulungen und motivationssteigernde Maßnahmen

- Weniger Belastung für die Analysten und geringeres Fehlerrisiko

Sind Sie bereit für gezielte und intelligente Reaktionen?

Verschwenden Sie keine Zeit mehr mit fragmentierten Workflows und eingeschränktem Kontext. Einige Einzellösungen von Mitbewerbern können zwar Anomalien melden, erkennen aber nicht die Akteure hinter einem Angriff oder einer globalen Kampagne. Dadurch bleiben Ihrem SOC viele Fragen offen, was die Reaktionsmaßnahmen verlangsamt und die Verweildauer des Angreifers verlängert.

Das integrierte Abuse-Postfach von Proofpoint ist anders. Sie profitieren von einheitlicher Triage, Analyse und Behebung in einer einzigen Benutzeroberfläche. Außerdem können Sie automatisierte Reaktionen mit vorkonfigurierten Workflows und unmittelbar bereitgestellte Bedrohungsinformationen nutzen. Das Ergebnis sind schnellere Untersuchungen, ein vollständiger Überblick und strategische Einblicke, die unsere Mitbewerber nicht bieten können.

Unabhängig davon, ob Sie bereits Kunde sind oder Proofpoint Core Email Protection evaluieren, kontaktieren Sie uns oder sehen Sie sich diese geführte Demo an, um mehr darüber zu erfahren, wie Sie mit dem in Threat Protection Workbench integrierten Abuse-Postfach Zeit sparen können.