Principales conclusiones:

- La eficacia de los modelos de IA depende de un volumen masivo de datos reales sobre amenazas y de la comprensión del panorama de amenazas.

- Las herramientas que se basan exclusivamente en la IA no son tan eficaces como las defensas por capas que utilizan una variedad de técnicas y controles de IA.

- Los modelos de IA especializados pueden centrarse en problemas específicos, como el análisis del lenguaje y la elaboración de gráficos relacionales. Este enfoque garantiza una detección más precisa de amenazas complejas.

La inteligencia artificial está ahora omnipresente en el ámbito del marketing relacionado con la ciberseguridad. Cada proveedor afirma que sus soluciones están "optimizadas por IA", "centradas en la IA" o son "nativas de la IA". Sin embargo, a medida que las organizaciones confían cada vez más en la IA para proteger a sus empleados y sus datos, se impone una realidad incómoda: no todas las IA son iguales y, en lo que respecta a la protección del correo electrónico, esta diferencia es más relevante que nunca.

El correo electrónico sigue siendo el principal vector de ataque. Ahí es donde el phishing, las estafa Business Email Compromise (BEC), el malware y el robo de credenciales encuentran su punto de partida. Aunque la IA ha mejorado considerablemente nuestra capacidad para detectar y bloquear estos ataques, el éxito no depende de si se utiliza la IA, sino de cómo se utiliza.

Protección del correo electrónico: uno de los primeros éxitos de la IA

Mucho antes de que la IA generativa (GenAI) y los grandes modelos de lenguaje (LLM) comenzaran a utilizarse de manera generalizada, el aprendizaje automático (ML) ya trabajaba en la protección del correo electrónico. Esto se explica en parte por el hecho de que se trataba del problema perfecto para resolver. Las primeras técnicas de aprendizaje automático, como el análisis bayesiano, aportaron un valor añadido real al entrenarse a partir de grandes conjuntos de datos de correos electrónicos conocidos por ser "buenos" o "malos". Estos sistemas podían identificar patrones, adaptarse con el tiempo y mejorar la precisión de la detección a gran escala.

La evolución de la tecnología de IA ha ido acompañada de una mejora significativa en su eficacia. Los modelos más avanzados han permitido realizar análisis más profundos del lenguaje, la intención y el contexto. Esto ha permitido detectar amenazas cada vez más sofisticadas. Sin embargo, a pesar de estos avances, un principio se ha mantenido constante: La IA no puede funcionar por sí sola.

La IA debe entrenarse. Y eso requiere dos elementos difíciles de reproducir:

- Un profundo conocimiento del ámbito en cuestión

- Grandes volúmenes de datos reales de alta calidad

Sin ello, incluso los modelos de IA más avanzados tienen dificultades para obtener resultados coherentes y fiables.

Por qué la IA es más eficaz cuando es limitada y específica

Una de las ideas preconcebidas más comunes sobre la IA es que "cuanto más grande, mejor". En realidad, la IA es más eficaz cuando se aplica a problemas específicos y bien definidos. Esto es especialmente cierto en el ámbito de la ciberseguridad.

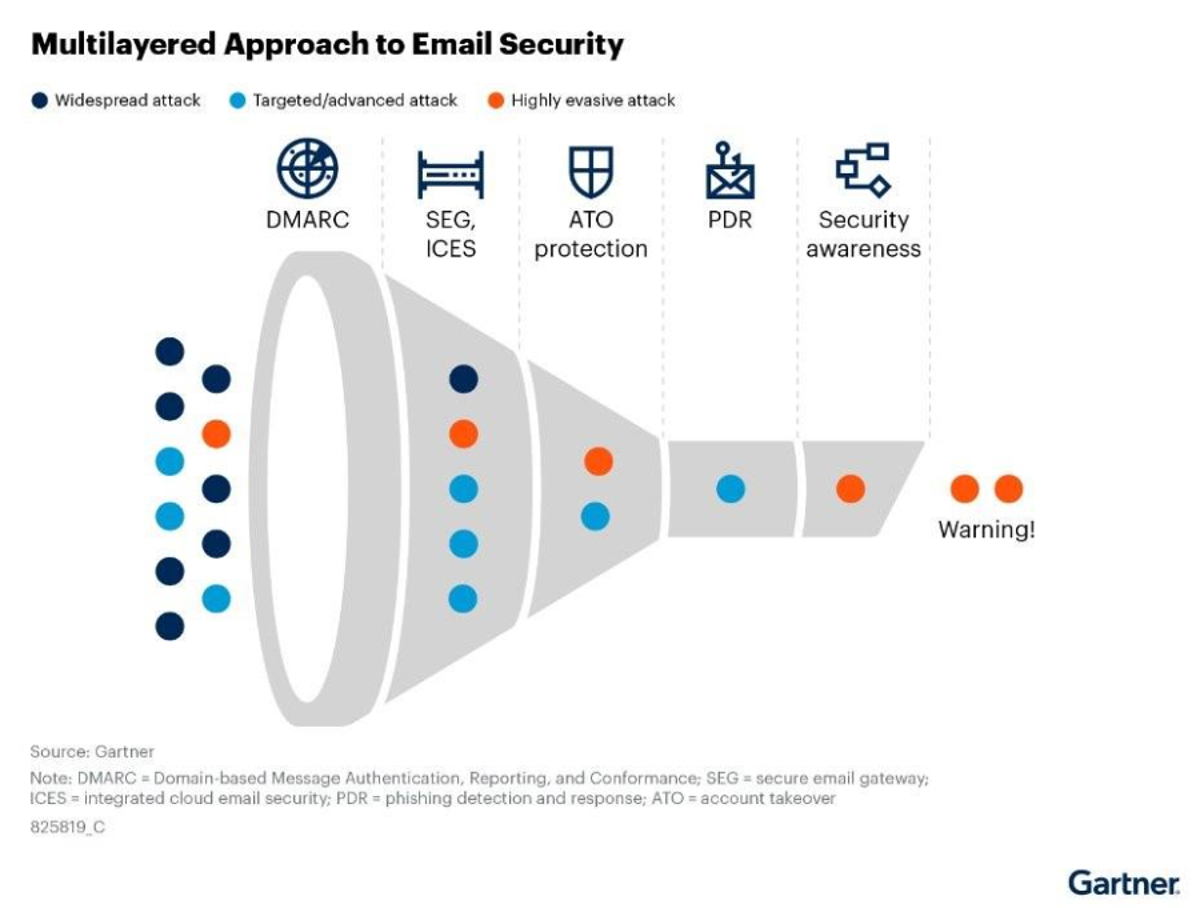

Por eso es tan eficaz una estrategia de detección por capas. En lugar de pedir a la IA que determine si todo es malicioso, las plataformas de ciberseguridad más eficaces eliminan primero las amenazas evidentes mediante controles deterministas y heurísticos. Estas capas gestionan los denominados "conocidos conocidos", lo que permite a la IA centrarse en lo que mejor sabe hacer: identificar ataques sutiles, complejos y hasta ahora desconocidos.

Gartner® describió este enfoque de protección multicapa utilizando el siguiente gráfico, extraído de su informe de investigación. "Overcome AI-Powered Attacks by Leveling Up Your Email Security Platform" (Neutralizar los ataques optimizados por IA gracias a una plataforma de protección reforzada del correo electrónico), elabora por Nikul Patel, Deepak Mishra y Max Taggett.

El poder de una defensa en profundidad

El enfoque de Proofpoint en materia de protección del correo electrónico ilustra este principio. A lo largo de años defendiendo a organizaciones frente a ataques reales, Proofpoint ha desarrollado un conjunto de capas de detección que trabajan de forma coordinada para bloquear las amenazas en cada fase del ataque. Estas capas incluyen controles utilizados para diversos fines:

- Verificaciones basadas en conexiones, como la reputación del dominio y la autenticación SPF y DMARC.

- Detección de identidad y de suplantaciones para identificar a los remitentes que los atacantes suplantan y dominios que imitan a los legítimos (lookalike domains).

- Análisis de contenido para detectar URL maliciosas, archivos adjuntos con virus y archivos que contienen enlaces integrados.

- Análisis conductual y contextual basado en la evolución de las técnicas utilizadas por los ciberdelincuentes.

Todas estas capas utilizan diversas técnicas, entre ellas la IA. En conjunto, estos controles identifican la mayoría de los métodos de ataque conocidos que utilizan los ciberdelincuentes actuales.

Este enfoque multicapa reduce considerablemente el ruido y los falsos positivos. Al mismo tiempo, garantiza que las amenazas evidentes se traten de forma rápida y eficaz. Y lo que es más importante, permite que los modelos de IA se centren en los problemas más difíciles de resolver: los ataques muy dirigidos y basados en ingeniería social diseñados para eludir los dispositivos de detección tradicionales.

La IA para resolver los problemas más importantes

Cuando la IA deja de tener que resolverlo todo de una sola vez, su eficacia aumenta considerablemente.. Gracias al rico contexto obtenido de las detecciones multicapa y a una inteligencia de amenazas incomparable, la IA puede:

- Comprender las intenciones sutiles y la ingeniería social

- Correlacionar los indicadores activados por mensajes, usuarios y campañas.

- Identificar los ataques que se desvían de los patrones conocidos.

Los motores avanzados optimizados por IA de Proofpoint funcionan conjuntamente, cada uno centrándose en un problema concreto. Este conjunto se ha bautizado como Proofpoint Nexus®.

- Nexus LM™ (Language Model) detecta ataques BEC y de phishing sofisticados.

- Nexus RG™ (Relationship Graph) identifica los cambios sutiles de comportamiento en las comunicaciones de los usuarios.

- Nexus TI™ (Threat Intelligence) analiza las tácticas y técnicas de los ciberdelincuentes para protegerle de forma proactiva contra nuevas amenazas.

- Nexus CV™ (Computer Vision) detecta amenazas ocultas en elementos visuales como códigos QR, sitios de phishing y páginas de inicio de sesión falsas.

- Nexus ML™ (Machine Learning) utiliza técnicas de aprendizaje dinámicas y adaptativas para detectar anomalías desconocidas.

El resultado es una detección más precisa. Disfrutará de una mayor protección sin que se vean afectadas sus operaciones comerciales.

Los límites de la seguridad basada exclusivamente en la IA

Por el contrario, los proveedores que confían solo en la detección impulsada por IA se encuentran con desafíos importantes. Sin controles por capas, deben diseñar modelos de IA más amplios y generalizados. Tampoco disponen de toda la telemetría, los datos históricos y la visibilidad de ataques reales necesarios para entrenar modelos de alta precisión.

Sin datos exhaustivos y diversificados, los enfoques de ciberseguridad basados exclusivamente en la IA tienen dificultades para seguir el ritmo de las amenazas en constante evolución. Carecen de contexto, generan resultados incoherentes y suelen producir tasas más elevadas de falsos positivos. Esto significa que los equipos de seguridad deben elegir entre riesgo y facilidad de uso.

La IA es una herramienta, no una estrategia

La IA es sin duda una de las herramientas más poderosas de la ciberseguridad moderna. Pero solo es una herramienta.

La verdadera protección no depende únicamente de la IA. Se basa en la combinación de la IA con capas de detección especialmente diseñadas, décadas de inteligencia de amenazas y un profundo conocimiento de los métodos operativos de los ciberdelincuentes. Cuando la IA se utiliza como parte de una arquitectura de seguridad más amplia y cuidadosamente diseñada, ofrece resultados increíbles.

Porque en materia de protección del correo electrónico, y de ciberseguridad en general, el éxito no depende del uso de la IA.

Se trata de utilizar la IA adecuada, de la manera adecuada. Para profundizar en la importancia de la AI en la ciberseguridad, descargue nuestro libro electrónico: La revolución de la IA en ciberseguridad.

Proofpoint Nexus detecta amenazas con una tasa de eficacia del 99,999 %. Más información.