Emerging Threats Intelligence

Proofpoint ET Intelligence est la source la plus précise et opportune de threat intelligence. Nos informations entièrement vérifiées offrent davantage de contexte et s'intègrent parfaitement avec vos outils de sécurité pour améliorer votre processus décisionnel.

Portail riche en threat intelligence et en informations contextuelles

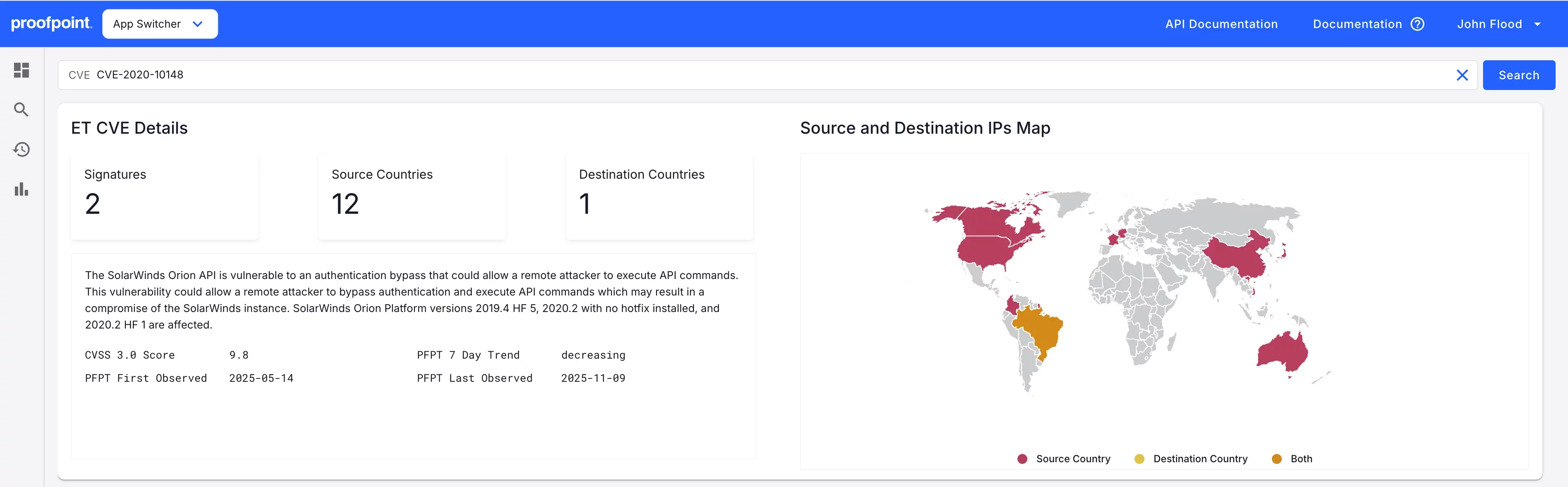

Pour protéger vos collaborateurs, vos données et votre marque, il ne suffit plus de connaître les types de menaces en circulation. Proofpoint Emerging Threats (ET) Intelligence contribue à prévenir les attaques et à réduire les risques en vous aidant à comprendre le contexte historique des menaces, leurs auteurs, le moment où l'attaque est survenue, les méthodes utilisées et l'objectif visé. Bénéficiez d'un accès à la demande à des métadonnées actuelles et historiques sur les adresses IP, les domaines et d'autres informations de threat intelligence liées, qui vous permettront de détecter les menaces et d'enquêter sur les incidents.

En plus des informations sur la réputation, vous obtenez des preuves de signalement, des données contextuelles détaillées, un historique et des informations relatives à la détection. Tous ces éléments sont consultables sur un portail convivial de threat intelligence, sur lequel vous trouverez :

- Les tendances et l'horodatage du moment où une menace a été détectée, ainsi que la catégorie associée

- Le type de menace et les noms des kits d'exploitation, le cas échéant

- Les échantillons utilisés dans des attaques associées ou connexes

Données exploitables sur la réputation des adresses IP et des domaines

Proofpoint Emerging Threats (ET) Intelligence fournit des flux de threat intelligence exploitables permettant d'identifier les adresses IP et les domaines impliqués dans des activités suspectes ou malveillantes. Tous ces flux reposent sur les comportements observés par Proofpoint ET Labs. Ils peuvent alimenter directement des solutions SIEM, des pare-feux, ainsi que des systèmes de détection des intrusions (IDS), de protection contre les intrusions (IPS) et d'authentification.

Principales caractéristiques de Proofpoint Emerging Threats (ET) Intelligence :

Les listes d'adresses IP et de domaines sont séparées.

Les adresses IP et les domaines sont classés en plus de 40 catégories différentes.

Un score de confiance est attribué aux adresses IP et aux domaines pour chaque catégorie.

Ce score reflète les niveaux d'activité récents et est adapté en fonction des conditions actuelles.

Les listes sont mises à jour toutes les heures.

De nombreux formats sont pris en charge : TXT, CSV, JSON, compressé, etc.

Intégration aisée avec les outils de sécurité

Proofpoint Emerging Threats (ET) Intelligence s'intègre facilement à vos outils SIEM existants, tels que Splunk, QRadar et ArcSight, ainsi qu'aux plates-formes de threat intelligence.

Les abonnés peuvent utiliser gratuitement notre module technologique complémentaire pour Splunk (Proofpoint Splunk TA). Ce module intègre les données sur la réputation de Proofpoint Emerging Threats (ET) Intelligence à Splunk afin d'analyser rapidement les entrées de journal figurant sur les listes de réputation, et est compatible avec la fonctionnalité existante de génération de rapports de Splunk. La threat intelligence est directement exploitable par le biais d'Anomali (anciennement ThreatStream).

Les listes Proofpoint Emerging Threats (ET) Intelligence peuvent être téléchargées au format propriétaire du logiciel de détection des intrusions Bro.

Ressources connexes

White Paper

Osterman Research: Il valore della threat intelligence

Fiche technique

Proofpoint Emerging Threats Intelligence

Fiche technique

Proofpoint ET Pro Ruleset

Fiche technique

Fonctionnalités et utilisation de Proofpoint Emerging Threats Intelligence

Fiche technique

Proofpoint Threat Intelligence Services

Explorez les licences OEM

Découvrez une threat intelligence entièrement vérifiée et en temps réel qui s'intègre en toute transparence à votre pile de sécurité. Discutez-en avec un expert en vente dès aujourd'hui