Analyse

Le kit Microsoft Word Intruder (MWI) est un outil de création de documents Microsoft Word malveillants, destiné à l'élaboration d'attaques ciblées. L'itération la plus récente du kit MWI (la version 8) prend en charge une vaste gamme de vulnérabilités que les pirates peuvent alors exploiter à travers des documents Microsoft Word élaborés à cet effet. Présent sur les marchés clandestins depuis 2013, nous avons pour la première fois décelé le kit MWI au mois de mars 2015 [1]. Plus tard cette même année, ce kit a également été documenté par FireEye [2] et Sophos [3].

Mi-juillet 2016, une annonce publicitaire pour MWI diffusée sur un site clandestin précisait que ce concepteur de documents-exploits incluait la vulnérabilité CVE-2016-4117 (présente dans les versions 21.0.0.213 et antérieures d'Adobe Flash Player). À la fin du mois d'août, MWI passait à la version 8, avec le message « MICROSOFT WORD INTRUDER 8 (MWI8) : CVE-2016-4117 + CVE-2015-2545 + CVE-2015-1641 + CVE-2012-0158 » placé dans une publicité pour cette nouvelle version (voir Annexe).

Nous avons pu observer cette nouvelle version déposer diverses charges utiles malveillantes sur le terrain, par exemple RTM Banker le 21 octobre dernier. Dans ce cas précis, le document « business project laveco price.doc.rtf », diffusé par e-mail, ciblait les secteurs de la distribution, de la finance et de la fabrication.

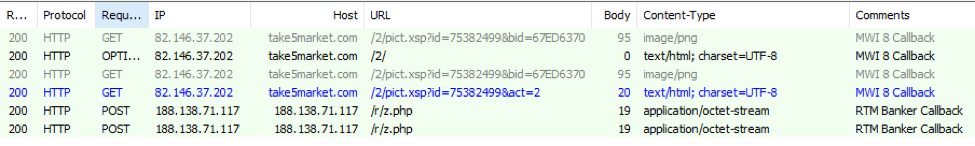

Figure 1 : Trafic réseau associé au kit MWI et à sa charge utile RTM Banker le 21 octobre

Notez que nous avons également identifié cette même instance de RTM alimentée par Empire Pack (variante du kit d'exploit RIG [2]) dans de multiples vecteurs d'infection (sites compromis et malvertising) et dans plusieurs pays (Pays-Bas, Norvège, Allemagne, Espagne, Suisse, Suède, Autriche et Irlande).

Un autre document MWI « Изменения условий взаимодействия.doc » (traduction du russe : « Modification des modalités de partenariat.doc ») déposait un cheval de Troie RAT de type TeamViewer le 7 septembre.

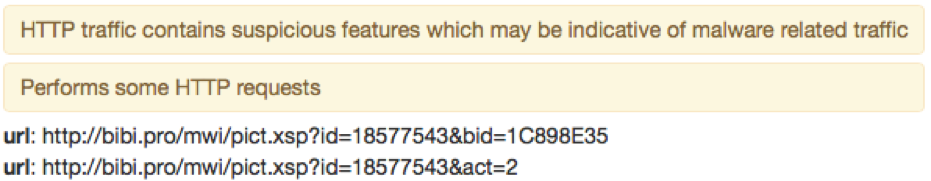

Figure 2 : Document MWI installant un cheval de Troie RAT de type TeamViewer avant de renseigner un serveur C&C

La vulnérabilité inédite CVE-2016-4117 d'Adobe Flash Player, identifiée par FireEye [6], a été utilisée pour la première fois par un auteur de menaces persistantes avancées (APT) appelé « ScarCruft », et décrite par Kaspersky [7]. Cet exploit a par la suite été intégré dans de multiples kits [8].

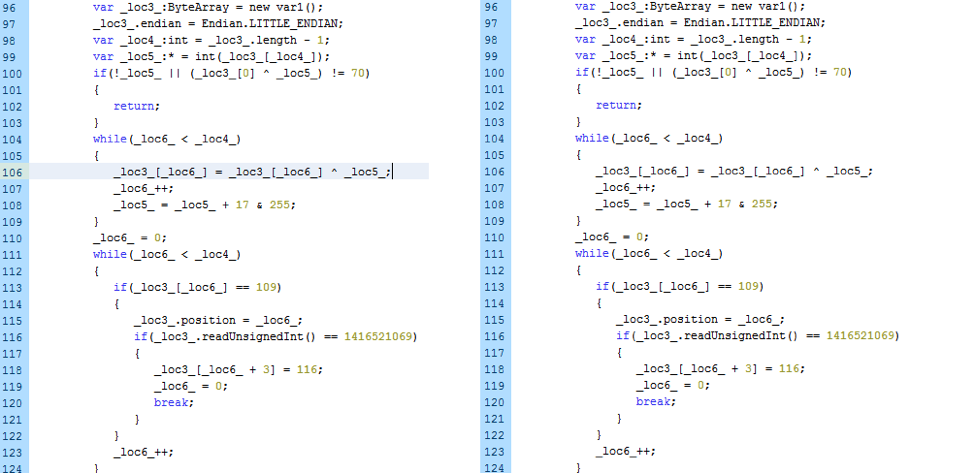

Lorsque nous avons étudié l'ajout de la vulnérabilité CVE-2016-4117 au MWI, nous avons compris que cet outil de conception de documents malveillants réutilisait le code d'origine de l'exploit en ne modifiant que le shellcode. Le premier fichier Flash en décrypte un second, qui déclenche la vulnérabilité. En réalité, l'auteur du MWI avait conservé pour ce second fichier la même routine de décryptage et la même clé XOR.

Figure 3 : Exemple original (à gauche) et intégration de l'exploit du MWI (à droite)

Ce second fichier Flash semble exactement identique à celui de l'exploit d'origine, sans qu'aucune modification n'ait été apportée par l'auteur du MWI.

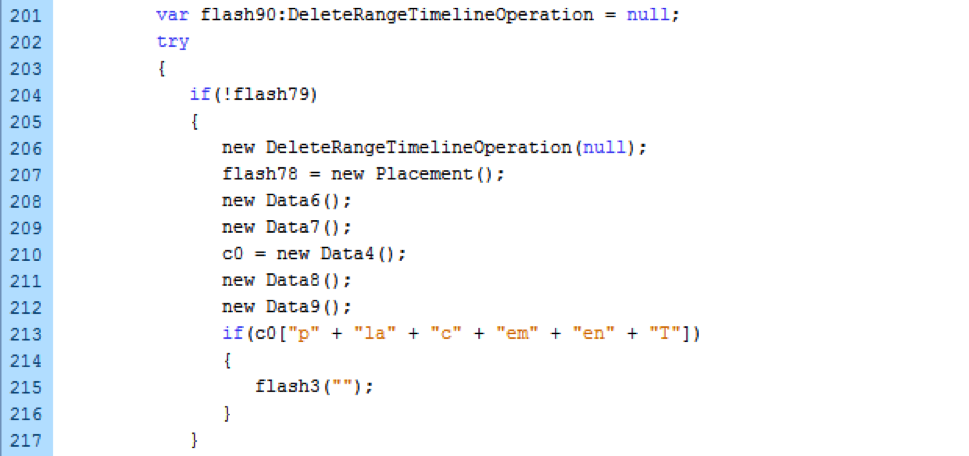

Figure 4 : Code ActiveScript déclenchant la vulnérabilité

Conclusion

Microsoft Word Intruder est un bon exemple de logiciel criminel (crimeware) sophistiqué, exploité pour élaborer des attaques multipliant les cibles. En incorporant les nouvelles vulnérabilités présentes dans des vecteurs comme Adobe Flash, les utilisateurs du MWI augmentent la probabilité que leurs documents malveillants infectent les appareils ciblés. La vulnérabilité en question ayant également été incorporée dans un certain nombre de kits d'exploit pour le Web, les utilisateurs et les organisations qui choisissent de conserver Flash dans leurs systèmes doivent impérativement effectuer une mise à jour vers les versions les plus récentes.

Références

[1] http://www.bleedingthreats.org/us/daily-ruleset-update-summary-20150316

[2] https://www.fireeye.com/blog/threat-research/2015/04/a_new_word_document.html

[4] http://malware.dontneedcoffee.com/2016/10/rig-evolves-neutrino-waves-goodbye.html

[5] http://www.broadanalysis.com/2016/10/19/rig-exploit-kit-via-eitest-delivers-malicious-payloads/

[6] https://www.fireeye.com/blog/threat-research/2016/05/cve-2016-4117-flash-zero-day.html

[7] https://securelist.com/blog/research/75100/operation-daybreak/

[8] http://malware.dontneedcoffee.com/2016/05/cve-2016-4117-flash-up-to-2100213-and.html

Indicateurs de compromission (IOC)

|

sha256 |

Commentaire |

|

a02b009929079af6b3ebe26305765aa469c41f703b3836b170ee16bc6b43223c |

Document MWI8 « business project laveco price.doc.rtf » déposant RTM Banker |

|

fe41a918e38abe4de2108357c8a7ab87658abf68a457e59473052443038638d9 |

Document MWI8 « Изменения условий взаимодействия.doc » déposant un cheval de Troie RAT de type TeamViewer |

|

Domaine/Adresse IP |

Commentaire |

|

take5market[.]com|82.146.37.202 |

MWI8 C2 |

|

pink.publicvm[.]com|5.45.80.32 |

MWI8 C2 |

|

bibi[.]pro |

MWI8 C2 |

|

188.138.71.117 |

RTM C2 |

Règles Select ET

2022008 || ET TROJAN MWI Maldoc Stats Callout 28 Oct

2821723 || ETPRO TROJAN Possible MWI Stage 2 Beacon

2815288 || ETPRO TROJAN RTM Banker CnC M2

2820286 ETPRO WEB_CLIENT Adobe Flash Uncompressed Possible (CVE-2016-4117)

2820272 ETPRO WEB_CLIENT Microsoft Rich Text File download with embedded Flash File Possible (CVE-2016-4117)

Annexe

13-07-2016 - Publicité vantant la mise à jour de MWI

эксплойт под уязвимость CVE-2016-4117 (удаленное выполнение кода в Adobe Flash Player) вошел в состав эксплойт-пака MWI. теперь пак атакует сразу несколько векторов:

1) атака на компоненты MS Windows

2) атака на компоненты MS Office

3) атака на сторонние приложения и их компоненты (Adobe Flash Player)

помимо только Remote Code Execution эксплойтов, новый MWI включает в себя модуль для проведения DLL-planting/DLL-hijacking атак. и работают они все в комбинации друг с другом. на первом этапе проводится DLL-planting атака. если подгрузить свою DLL из текущей директории не удалось, то в дело вступает уже целый ряд RCE-эксплойтов.

13-07-2016 - Publicité vantant la mise à jour de MWI - Traduction française après traduction en anglais par Google Translate

Un exploit visant la vulnérabilité CVE-2016-4117 (exécution de code à distance dans Adobe Flash Player) est désormais inclus dans le package du kit MWI. Le kit s'attaque à présent à plusieurs vecteurs :

1) Attaque des composants MS Windows

2) Attaque des composants MS Office

3) Attaque d'applications tierces et de leurs composants (Adobe Flash Player)

Au-delà du simple exploit d'exécution de code à distance, le nouveau kit MWI comprend un module pour les attaques par chargement latéral/détournement de DLL, avec capacités de coopération. Au cours de la première phase d'une attaque par chargement latéral de DLL. Lorsque le chargement d'une DLL dans le répertoire en cours est impossible, il prend la forme d'un certain nombre d'exploits RCE (Remote Code Excution).

31-08-2016 - Annonce du MWI 8 :

MICROSOFT WORD INTRUDER 8 (MWI8) : CVE-2016-4117 + CVE-2015-2545 + CVE-2015-1641 + CVE-2012-0158

на данный момент эксплойт-кит содержит следующий набор RCE эксплойтов:

Цитата

CVE-2010-3333 [MS10-087]: Débordement du tampon de la pile RTF pFragments

CVE-2012-0158 [MS12-027] : Débordement du tampon de la pile MSComCtlLib.ListView

CVE-2013-3906 [MS13-096]: Débordement du tampon de segment de mémoire TIFF (de type pulvérisation de segment de mémoire)

CVE-2014-1761 [MS14-017] : Confusion d'objet RTF ListOverrideCount (corruption de mémoire)

CVE-2015-1641 [MS15-033] : Utilisation d'une SmartTag XML après libération (de type pulvérisation de segment de mémoire)

CVE-2015-2545 [MS15-099] : Vulnérabilité EPS de fichier Microsoft Office déformé

CVE-2016-4117 [MS16-064] : Vulnérabilité de débordement par confusion de type Adobe Flash Player

MWI содержит две основные комбинации эксплойтов:

Цитата

MWI8: CVE-2016-4117 + CVE-2015-2545 + CVE-2015-1641 + CVE-2012-0158

MWI4: CVE-2014-1761 + CVE-2013-3906 + CVE-2012-0158 + CVE-2010-3333 (old)

это единственный эксплойт на рынке, который включает в себя подобную комбинацию эксплойтов. как правило, все эти эксплойты можно встретить только по отдельности. а CVE-2015-2545 вообще выполнен в альтернативном формате (RTF вместо стандартного DOCX), что позволяет ему быть менее детектируемым различными generic сигнатурами.

также MWI8 включает в себя следующие DLL-planting эксплойты:

Цитата

CVE-2016-0041 [MS16-014] : oci.dll

CVE-2015-6132 [MS15-132] : mqrt.dll

CVE-2016-0016 [MS16-007] : mfplat.dll

CVE-2015-6128 [MS15-132] : elsext.dll

CVE-2015-6128 [MS15-132] : spframe.dll

CVE-2016-0018 [MS16-007] : api-ms-win-core-winrt-l1-1-0.dll

CVE-2015-6132 [MS15-132] : wuaext.dll

DLL-planting эксплойты работают в комбинации с RCE-эксплойтами. если DLL-planting эксплойт не сработал и подгрузить ту или иную динамическую библиотеку из текущей директории не удалось, то в дело следом уже в вступают RCE эксплойты.

отныне MWI поддерживает несколько альтернативных методов запуска EXE/DLL файлов, кроме того, добавлена поддержка запуска VBS-скриптов:

Цитата

1) EXE (démarrage du processus via COM/WMI et kernel32.CreateProcessA)

2) DLL (chargement de bibliothèque via kernel32.LoadLibraryA depuis le contexte du processus WINWORD.EXE)

3) DLL (démarrage du processus rundll32.exe via COM/WMI et kernel32.WinExec)

4) VBS (démarrage du processus wscript.exe via COM/WMI et kernel32.WinExec)

кроме того, была добавлена поддержка отображения decoy документа, добавление текста, продвинутый обход safe-mode - все, что нужно для красивой визуальной сработки эксплойта без лишнего шума.

с недавних пор у MWI появился удобный web-интерфейс, позволяющий быстро, удобно и легко собрать эксплойт с необходимой конфигурацией буквально в несколько кликов. больше никакой скучной командной строки и редактирования конфигов. а удобный менеджер билдов поможет вам мониторить AV-ресурсы вроде virustotal.com / malwr.com / hybrid-analysis.com на появление вашего сэмпла в аверских базах. + автоматическая проверка билда антивирусами на ресурсе viruscheckmate.com.

вцелом изменилась концепция работы продукта. мы предоставляем доступ к web-билдеру, который регулярно обновляется, чистится и поддерживается. для получения обновления более не требуется просить выслать новый апдейт. вы можете приобрести как сам исходный код билдера, так и просто доступ к его web-интерфейсу.

ведется работа над новыми эксплойтами и модулями. продукт на самом деле подвергся множеству различных обновлений и модификаций, вскоре распишу все подробнее, обновлю шапку топика, а также приложу скриншоты и видео.

31-08-2016 - Annonce de MWI 8 - Traduction française après traduction en anglais par Google Translate :

MICROSOFT WORD INTRUDER 8 (MWI8) : CVE-2016-4117 + CVE-2015-2545 + CVE-2015-1641 + CVE-2012-0158

Le kit actuel contient les exploits RCE suivants :

Référence

CVE-2010-3333 [MS10-087]: Débordement du tampon de la pile RTF pFragments

CVE-2012-0158 [MS12-027] : Débordement du tampon de la pile MSComCtlLib.ListView

CVE-2013-3906 [MS13-096]: Débordement du tampon de segment de mémoire TIFF (de type pulvérisation de segment de mémoire)

CVE-2014-1761 [MS14-017] : Confusion d'objet RTF ListOverrideCount (corruption de mémoire)

CVE-2015-1641 [MS15-033] : Utilisation d'une SmartTag XML après libération (de type pulvérisation de segment de mémoire)

CVE-2015-2545 [MS15-099] : Vulnérabilité EPS de fichier Microsoft Office déformé

CVE-2016-4117 [MS16-064] : Vulnérabilité de débordement par confusion de type Adobe Flash Player

MWI est associé à deux principales combinaisons d'exploits :

Référence

MWI8: CVE-2016-4117 + CVE-2015-2545 + CVE-2015-1641 + CVE-2012-0158

MWI4: CVE-2014-1761 + CVE-2013-3906 + CVE-2012-0158 + CVE-2010-3333 (ancien)

Il s'agit du seul kit du marché combinant de tels exploits. En règle générale, ces exploits sont uniquement disponibles séparément. La vulnérabilité CVE-2015-2545 est généralement exploitée dans un autre format (RTF à la place du DOCX standard), ce qui lui permet d'être moins détectable via les diverses signatures génériques.

MWI8 inclut également les exploits à chargement latéral de DLL suivants :

Référence

CVE-2016-0041 [MS16-014] : oci.dll

CVE-2015-6132 [MS15-132] : mqrt.dll

CVE-2016-0016 [MS16-007] : mfplat.dll

CVE-2015-6128 [MS15-132] : elsext.dll

CVE-2015-6128 [MS15-132] : spframe.dll

CVE-2016-0018 [MS16-007] : api-ms-win-core-winrt-l1-1-0.dll

CVE-2015-6132 [MS15-132] : wuaext.dll

Les exploits à chargement latéral de DLL fonctionnent en combinaison avec les exploits RCE. Lorsque l'exploit à chargement latéral DLL n'a pas été chargé et que le chargement d'une certaine bibliothèque dynamique échoue à partir du répertoire en cours, l'attaque prend la forme d'un exploit RCE.

MWI prend désormais en charge divers autres fichiers EXE/DLL et méthodes de démarrage, en plus de sa capacité à lancer des scripts VBS :

Référence

1) EXE (démarrage du processus via COM/WMI et kernel32.CreateProcessA)

2) DLL (chargement de bibliothèque via kernel32.LoadLibraryA depuis le contexte du processus WINWORD.EXE)

3) DLL (démarrage du processus rundll32.exe via COM/WMI et kernel32.WinExec)

4) VBS (démarrage du processus wscript.exe via COM/WMI et kernel32.WinExec)

Par ailleurs, il est désormais possible d'afficher le document leurre, d'y ajouter du texte, de contourner le mode sans échec avancé. Bref, tout ce dont vous avez besoin pour créer discrètement un redoutable exploit.

La nouvelle interface sur navigateur Web de MWI permet de collecter rapidement et facilement la configuration à exploiter en quelques clics seulement. Fini les lignes de commande laborieuses et l'édition des fichiers de configuration. Le gestionnaire intégré vous aide à surveiller les ressources antivirales (virustotal.com / malwr.com / hybrid-analysis.com) et l'apparence de votre exemple en base averskih. + Vérification automatique de l'antivirus via la ressource viruscheckmate.com.

Globalement, ce produit fait évoluer la notion de travail. Vous avez désormais accès au concepteur Web, régulièrement mis à jour, nettoyé et géré. pour obtenir la mise à jour n'est plus nécessaire, envoyez une nouvelle mise à jour. Vous pouvez acheter le concepteur de code source lui-même et accéder facilement à son interface Web.

Nous travaillons sur de nouveaux exploits et modules. Le produit est actuellement dans un cycle de mises à niveau et de modifications, que nous vous présenterons bientôt en détail, en mettant à jour la rubrique avec captures d'écran et fichiers vidéo joints.