A volte, quando disponiamo di una soluzione di sicurezza incentrata sull'uomo dalle prestazioni eccellenti, possiamo dimenticare quanto sia preziosa per l’azienda. Se non vediamo le minacce che si infiltrano nella nostra azienda, potremmo persino metterne in dubbio l’esistenza. La dirigenza può spingere i team della sicurezza a tagliare i costi o consolidare i fornitori di soluzioni per approfittare di migliori condizioni delle licenze, il che spesso si traduce nella sostituzione di una soluzione di sicurezza dell’email senza che l'azienda comprenda davvero l’impatto negativo che questo cambiamento più avere sul lungo termine. Alla fine, le minacce riescono a eludere le tue nuove difese e seminare caos. Forse l'azienda ha risparmiato, ma a che costo?

Un ex cliente Proofpoint del settore della trivellazione ha subito alcune limitazioni di budget dopo un cambio della dirigenza. Sebbene fosse soddisfatta di Proofpoint, era sottoposta a pressioni per consolidare i propri fornitori di soluzioni, il che l’ha portata a passare a una licenza Microsoft E5. Una volta conclusa la transizione, ha iniziato a dover affrontare una valanga di nuove minacce, il che ha preoccupato il suo team di sicurezza. Per questo motivo ha deciso di ripensare la sua strategia di sicurezza. Dopo aver preso in considerazione diversi fornitori, il cliente alla fine ha scelto nuovamente Proofpoint.

Questa decisione dimostra perché è così importante scegliere un fornitore di soluzioni di sicurezza incentrata sulle persone di prim’ordine. Se ne scegli uno che offre una sicurezza dell’email completa, un'assistenza clienti affidabile nonché visibilità e controlli, i comportamenti dei tuoi utenti più a rischio saranno neutralizzati in modo efficace. Ecco perché questo cliente è ritornato a Proofpoint.

L’obiettivo: rafforzare la protezione contro le minacce

Dopo il passaggio da Proofpoint a Microsoft E5, questo cliente ha iniziato a osservare una valanga di nuove minacce penetrare le difese di Microsoft, sommergendo il suo team della sicurezza. Quest’ultimo si è visto costretto a dedicare molto più tempo alla gestione delle email e degli incidenti di sicurezza.

La sicurezza dell’email è in cima alle priorità del team. Dispone di grande visibilità e di un budget allocato. Il cliente aveva bisogno di una soluzione in grado di aiutarla a contrastare le seguenti minacce:

- Phishing avanzato. In caso di attacchi, i criminali informatici cercano di spingere le persone a divulgare le loro credenziali d'accesso, le loro informazioni finanziarie o i loro dati personali. Spesso includono link o allegati dannosi che reindirizzano gli utenti su siti web fraudolenti. Lo spear-phishing e la violazione dell’email aziendale (BEC, Business Email Compromise) ne sono due esempi.

- Takeover degli account. I criminali informatici utilizzano credenziali di accesso rubate per ottenere un accesso non autorizzato agli account degli utenti. Una volta entrati, possono esfiltrare dati, perpetrare frodi finanziarie o distribuire malware nell’azienda. Il 99% delle aziende è vittima di tentativi di takeover degli account. Si tratta di una grande preoccupazione per tutti i team della sicurezza.

- Attacchi malware. Il malware è un software o un codice dannoso. I criminali informatici lo utilizzano per interrompere o danneggiare reti, sistemi e dispositivi o accedervi. Possono per esempio assumere la forma di ransomware, rootkit e botnet.

- Social engineering. Progettato per sfruttare il comportamento umano, i criminali informatici utilizzano tattiche di social engineering per manipolare le loro vittime e spingerle a compiere un’azione dannosa, per loro stesse o per l’azienda. Spesso, paura e urgenza sono fattori determinanti. Queste azioni possono essere l’invio di denaro o la condivisione di dati sensibili o di credenziali d’accesso. Pre-texting, vishing e furto di identità ne sono alcuni esempi.

Risultati: Proofpoint facilita l’adozione di un approccio alla sicurezza incentrata sulle persone

Oltre a un rilevamento delle minacce estremamente efficace, il cliente desiderava anche una migliore visibilità sul comportamento degli utenti più a rischio. Un altro criterio di scelta è stata la gestione dei costi grazie al consolidamento dei suoi fornitori di soluzioni. In questo modo il team di sicurezza avrebbe potuto lavorare in modo più efficiente. Il cliente desiderava anche un fornitore che offrisse un supporto ai clienti di prim’ordine. Infine, voleva integrare in modo trasparente la sensibilizzazione alla sicurezza nel proprio ambiente, in modo che gli utenti imparassero a prendere decisioni migliori.

Efficienza del rilevamento delle minacce in entrata: vince Proofpoint

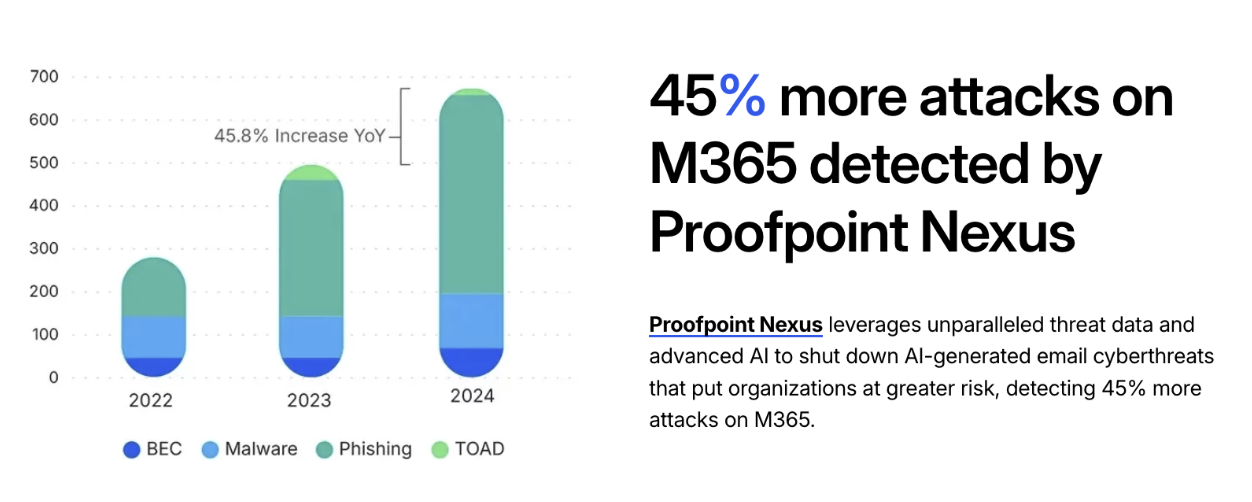

Il team della sicurezza ha compreso che la piattaforma email di Microsoft era un obiettivo primario per i criminali informatici. L’ascesa dell’IA ha permesso ai criminali informatici di sviluppare rapidamente minacce sofisticate. Per questo motivo il team desiderava rafforzare le sue difese con una soluzione di rilevamento delle minacce prima della consegna.

Erano sicuri della scelta di Proofpoint perché analisti come Gartner posizionano costantemente Proofpoint tra i leader del mercato. La nostra soluzione ha un tasso di efficacia del rilevamento del 99,99%. Alimentiamo il nostro stack di rilevamento ottimizzato dall'IA con informazioni di threat intelligence raccolte dai nostri 2,1 milioni di clienti in tutto il mondo. Questo stack può anche rilevare e neutralizzare un’ampia gamma di minacce prima che raggiungano le caselle email degli utenti.

Su questa visibilità globale senza pari si basa Proofpoint Nexus, il nostro livello di rilevamento ottimizzato dall’IA. Proofpoint Nexus combina analisi della reputazione e dei contenuti, identificazione dei domini fotocopia, sandboxing predittivo, modelli linguistici di grandi dimensioni (LLM) e computer vision per l’analisi delle minacce basate sulle immagini.

Dopo essere ritornato a Proofpoint, il cliente ha osservato un aumento significativo dell’efficacia del rilevamento delle minacce. La nostra soluzione di sicurezza dell’email prima della consegna ha permesso di ridurre del 30% il numero di email sospette e indesiderate recapitate nelle caselle email degli utenti.

Proofpoint rafforza le difese di Microsoft.

Visibilità e approfondimenti: vince Proofpoint

Uno dei principali criteri del cliente era disporre di una miglior visibilità sul comportamento dei clienti. Desiderava poter creare dei profili di rischio per i propri collaboratori e mitigare proattivamente le minacce potenziali.

Proofpoint Targeted Attack Protection (TAP) permette al nostro cliente di rilevare, analizzare e bloccare le minacce avanzate prima che raggiungano le caselle email degli utenti. Lo aiuta anche a ottenere informazioni sui propri utenti, tra cui l’esposizione agli attacchi, le loro prestazioni nella formazione e nei test di phishing.

Il 90% delle violazioni implica un intervento umano. È logico che i collaboratori attaccati di frequente siano più propensi a fare clic sulle email dannose o rispondere. Quando si tratta di valutare i VAP (Very Attacked People™ ovvero le persone più attaccate) e gli utenti a alto rischio, i comportamenti nel mondo reale sono fattori importanti. I team della sicurezza devono comprendere come gli utenti gestiscono i dati sensibili e stabilire i privilegi d’accesso alle informazioni sensibili o ai sistemi di cui dispongono. Otterranno così informazioni su ciò che li rende obiettivi allettanti per gli attacchi, come il phishing delle credenziali di accesso e il malware.

Proofpoint fornisce informazioni dettagliate sui rischi legati agli utenti e integrazioni predefinite. Il cliente può così identificare gli utenti a alto rischio e i VAP nonché i tipi di attacchi che li prendono di mira. Una volta che il nostro cliente ha identificato i propri VAP, può utilizzare controlli adattivi Proofpoint mirati, come l’isolamento del browser, la formazione di sensibilizzazione alla sicurezza informatica e un’autenticazione rafforzata, per proteggere meglio l’azienda e i suoi collaboratori.

Rafforzamento dell'efficienza del team SOC: vince Proofpoint

Il cliente riscontrava inefficienze con il sistema di sicurezza dell’email di Microsoft, tra cui lunghi tempi di risoluzione dei ticket nonché una mancanza di comprensione del funzionamento del sistema. Il team SOC aveva l’impressione di non disporre di informazioni sufficienti per comprendere come venivano instradate le email o per rispondere alle domande degli utenti su ciò che accadeva nelle loro caselle email.

Proofpoint offre al cliente un'esperienza di assistenza più fluida. Come spiega il responsabile della sicurezza dell'azienda: “Dopo tre trimestri, potevamo contare su contare sulle dita di una mano il numero di escalation che abbiamo effettuato con Proofpoint. Tutto funziona come previsto. E in caso di problemi, ci spiegano il motivo”.

Il team della sicurezza ha osservato una riduzione significativa delle email di spam e degli attacchi avanzati che raggiungono le caselle email, il che si traduce in un’importante riduzione del tempo necessario che il team doveva dedicare alla gestione di email e incidenti. La sua efficienza operativa è migliorata in modo considerevole, permettendogli di concentrarsi su altre attività prioritarie.

Il cliente voleva anche integrare la sensibilizzazione alla sicurezza informatica all’interno della piattaforma. Desiderava che non si limitasse alla formazione per incoraggiare i collaboratori a fare scelte più sicure. Invece, l’approccio di Microsoft si concentra esclusivamente sugli indicatori della formazione e non valuta il comportamento reale dell'utente.

Il cliente ha molto apprezzato Proofpoint ZenGuide. La soluzione ha permesso al suo team di creare un’esperienza di sensibilizzazione alla sicurezza informatica personalizzata basata sui ruoli, il comportamento, la vulnerabilità agli attacchi e il profilo di rischio degli utenti. Inoltre, è possibile attribuire automaticamente agli utenti ad alto rischio e ai VAP percorsi di formazione adattiva in tempo reale che includono consigli basati sulle minacce e test di phishing. Collegando la formazione e i comportamenti, Proofpoint permette ai suoi clienti di stimolare un cambiamento significativo e duraturo dei comportamenti dei loro collaboratori. Ciò alleggerisce anche il carico di lavoro a valle dei team della sicurezza che devono neutralizzare le minacce.

Riduzione dei costi e protezione più completa: vince Proofpoint

Il cliente era incuriosito dalle funzionalità di sicurezza aggiuntive di Proofpoint oltre alla protezione dell’email. Sebbene l’email rimanga il principale vettore delle minacce, i criminali informatici sfruttano nuovi canali come le piattaforme di messaggistica, gli strumenti di collaborazione, le applicazioni cloud e i servizi di condivisione di file. Oltre a colpire i collaboratori, i criminali informatici possono violare comunicazioni aziendali affidabili, interrompendo le relazioni con fornitori e clienti.

Proofpoint Prime Threat Protection offre una soluzione unificata di difesa contro tutte le minacce incentrate sulle persone. Il nostro cliente ha apprezzato il fatto che offriamo una soluzione per proteggere gli utenti attraverso tutti gli strumenti di collaborazione e le piattaforme di messaggistica. Componente di Prime, Proofpoint Collab Protection estende la difesa contro il phishing oltre le email. Grazie all’avanzata threat intelligence di Proofpoint, eseguiamo controlli della reputazione degli URL in tempo reale e blocchiamo automaticamente i link dannosi al momento del clic, assicurando che le minacce vengano neutralizzate prima che raggiungano gli utenti.

Un altro componente di Prime, Proofpoint Supplier Threat Protection corregge le vulnerabilità che spesso non vengono rilevate dalle misure di sicurezza tradizionali. Identifica e monitora proattivamente gli account email dei fornitori e terze parti alla ricerca di indizi di violazioni, prima che possano avere un impatto sulla tua azienda. Queste funzionalità sono essenziali perché riducono il rischio di perdite finanziarie, violazione dei dati e interruzione delle attività da parte di attacchi alla supply chain.

Proofpoint Prime Threat Protection offre una protezione maggiore a un prezzo più basso.

Infine, il cliente dispone di molte applicazioni diverse nel suo ambiente, che utilizza per generare e inviare automaticamente email a suo nome. Proofpoint Secure Email Relay (SER) gli ha permesso di scaricare questo traffico dalla soluzione Proofpoint Core Email Protection. Affidando il traffico email delle applicazioni a Proofpoint SER, il cliente ha potuto separare il flusso delle email umane da quelle generate da un sistema, il che gli ha permesso di semplificare i processi di applicazione delle policy, monitoraggio e risoluzione dei problemi nonché di migliorare la precisione a vantaggio del suo team della sicurezza.

Consolidando tutte queste funzionalità aggiuntive di protezione degli utenti e di difesa contro il furto d’identità all’interno di Proofpoint Prime Threat Protection, il cliente ha potuto risparmiare in modo significativo. Ha inoltre semplificato la gestione della sicurezza consolidando i fornitori di soluzioni, riducendo l’onere amministrativo, semplificando l’assistenza e riducendo la superficie d’attacco dell'azienda. Il cliente è stato in grado di aggiungere nuovi livelli di protezione rivolgendosi a un unico fornitore di fiducia, rispettando il suo budget.

Sicurezza informatica incentrata sulle persone: non tutte le soluzioni sono uguali

Le persone sono un componente fondamentale della sicurezza informatica. Le soluzioni di sicurezza incentrate sulle persone permettono alle aziende di adottare un approccio più ampio e più efficace per migliorare il loro livello di sicurezza. Non ha importanza se le azioni umani sono accidentali o dolose, è importante che le aziende dispongano dei controlli e dei processi adeguati per gestire i comportamenti umani e bloccare le minacce in costante evoluzione che le prendono di mira.

Non tutte le soluzioni offrono lo stesso livello di protezione alla tua azienda. Proofpoint ti consente di bloccare un’ampia gamma di minacce su diverse superfici di attacco: email, piattaforme di collaborazione e messaggistica, applicazioni di terze parti, ecc. Inoltre, offre ai team SOC visibilità sui comportamenti a rischio dei collaboratori e i controlli per neutralizzarli.

Proofpoint Nexus, il nostro stack di rilevamento multilivello, combina threat intelligence, machine learning, IA comportamentale, sandboxing e analisi semantica. Rileva il 99,99% delle minacce prima della consegna, dopo la consegna e al momento del clic.

Per saperne di più su come Proofpoint può rafforzare le difese della tua azienda, scarica la nostra panoramica sulla soluzione Proofpoint Prime Threat Detection.