Principali punti da ricordare:

- L'efficacia dei modelli di IA dipende da enormi quantità di dati reali sulle minacce e dalla comprensione del panorama delle minacce.

- Gli strumenti basati esclusivamente sull'IA non sono efficaci quanto le difese a più livelli che utilizzano una serie di tecniche e controlli di IA.

- I modelli di IA specializzati possono concentrarsi su problemi specifici, come l'analisi del linguaggio e la rappresentazione grafica delle relazioni. Un tale approccio consente un rilevamento più preciso delle minacce complesse.

Oggi l'IA è onnipresente nell’ambito del marketing legato alla sicurezza informatica. Ogni fornitore afferma che le sue soluzioni sono "ottimizzate dall’IA", "all’avanguardia nell’IA" o "IA native". Tuttavia, poiché le aziende si affidano sempre più all'IA per proteggere i loro collaboratori e i loro dati, si sta delineando una scomoda verità: non tutte le IA si equivalgono e, in merito alla sicurezza dell’email, questa differenza conta più che mai.

L’email rimane il principale vettore di attacco. È qui che hanno origine il phishing, la violazione dell’email aziendale (BEC, Business Email Compromise), il malware e il furto delle credenziali d’accesso. Sebbene l'IA abbia migliorato notevolmente la nostra capacità di rilevare e bloccare questi attacchi, il successo non dipende dal sapere se l’IA viene utilizzata, ma come.

Sicurezza dell’email: uno dei primi successi dell’IA

Molto prima che l'IA generativa (GenAI) e i modelli linguistici di grandi dimensioni (LLM) iniziassero a essere utilizzati da tutti, il machine learning (ML) già operava per proteggere le email. Ciò è dovuto in parte al fatto che si trattava di un problema ideale da risolvere. Le prime tecniche di machine learning, come l'analisi bayesiana, hanno fornito un reale valore aggiunto apprendendo da grandi set di dati di email note come "buone" e "dannose". Questi sistemi erano in grado di identificare schemi, adattarsi nel tempo e migliorare la precisione del rilevamento su larga scala.

Con l'evoluzione della tecnologia dell’IA, è aumentata anche la sua efficacia. Modelli più avanzati hanno consentito un'analisi più approfondita del linguaggio, dell'intento e del contesto. Ciò ha reso possibile rilevare minacce sempre più sofisticate. Eppure, nonostante questi progressi, un principio è rimasto costante: l’IA non funziona da sola.

L’IA deve essere addestrata. E questo richiede due elementi difficili da replicare:

- Una profonda conoscenza del settore in questione

- Enormi volumi di dati reali di alta qualità

Senza entrambi, anche i modelli di IA più avanzati faticano a fornire risultati coerenti e affidabili.

Perché l'IA è più efficace quando è ristretta e mirata

Uno dei più diffusi luoghi comuni sull’IA è che “più grande è, meglio è”. In realtà, l'IA funziona meglio quando viene applicata a problemi specifici e ben definiti. Questo è particolarmente vero quando si parla di sicurezza informatica.

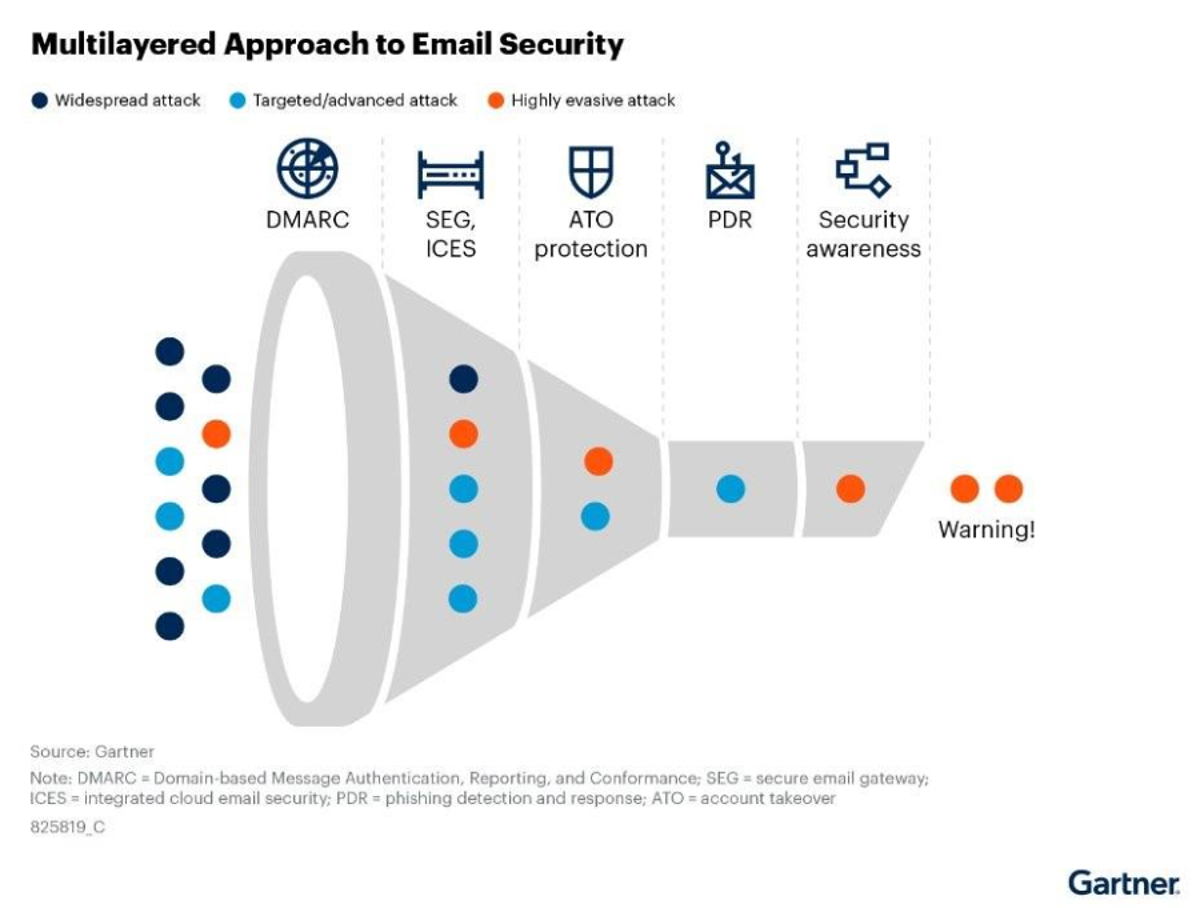

Ecco perché una strategia di rilevamento a più livelli è così efficace. Invece di chiedere all'IA di stabilire se tutto è dannoso, le piattaforme di sicurezza informatica più potenti eliminano prima le minacce evidenti utilizzando controlli deterministici ed euristici. Questi livelli gestiscono i cosiddetti “noti noti”, in modo che l’IA possa concentrarsi su ciò che sa fare meglio: identificare attacchi sottili, complessi e sconosciuti.

Gartner® ha descritto questo approccio a più livelli con l’aiuto del grafico sottostante, tratto dal suo report “Overcome AI-Powered Attacks by Leveling Up Your Email Security Platform” (Neutralizzare gli attacchi basati sull'IA grazie a una piattaforma di sicurezza rafforzata dell’email) di Nikul Patel, Deepak Mishra, Max Taggett.

Il potere di una difesa in profondità

L'approccio di Proofpoint alla sicurezza dell’email illustra questo principio. Nel corso degli anni in cui ha difeso le aziende dagli attacchi reali, Proofpoint ha sviluppato un insieme di livelli di rilevamento che lavorano di concerto per bloccare le minacce in ogni fase. Questi livelli includono controlli utilizzati per diversi fini:

- Verifiche basate sulle connessioni come la reputazione del dominio e l’autenticazioneSPF e DMARC

- Rilevamento di identità e spoofing per identificare mittenti la cui identità è stata violata e domini fotocopia

- Analisi del contenuto per rilevare URL dannosi, allegati pericolosi e file contenenti link incorporati

- Analisi comportamentale e contestuale informata dall’evoluzione delle tecniche dei criminali informatici

Tutti questi livelli utilizzano una varietà di tecniche, tra cui l'IA. Insieme, questi controlli identificano la stragrande maggioranza dei metodi di attacco noti utilizzati oggi dai criminali informatici.

Questo approccio a più livelli riduce drasticamente il rumore e i falsi positivi. Allo stesso tempo, garantisce che le minacce evidenti vengano gestite in modo rapido ed efficiente. La cosa più importante è che consente ai modelli di IA di concentrarsi sui problemi più difficili da risolvere: gli attacchi altamente mirati e di social engineering progettati per eludere dispositivi di rilevamento tradizionali.

L'IA per risolvere i problemi più importanti

Quando non deve più risolvere tutto in una volta, l’IA diventa molto più potente. Grazie al ricco contesto derivante dai rilevamenti a più livelli e da una threat intelligence senza pari, l'IA può:

- Comprendere le sfumature dell'intento e il social engineering

- Correlare i segnali attivati da messaggi, utenti e campagne

- Identificare gli attacchi che non corrispondono a schemi noti

I motori avanzati ottimizzati dall’IA di Proofpoint operano di concerto e ciascuno si concentra su un problema specifico. Questo insieme lo abbiamo denominato Proofpoint Nexus®.

- Nexus LM™ (Language Model) rileva attacchi BEC e di phishing sofisticati.

- Nexus RG™ (Relationship Graph) identifica sottili cambiamenti del comportamento nelle comunicazioni dell'utente.

- Nexus TI™ (Threat Intelligence) analizza le tattiche e le tecniche dei criminali informatici per proteggerti proattivamente dalle nuove minacce.

- Nexus CV™ (Computer Vision) rileva le minacce nascoste in elementi visivi come codici QR, siti di phishing e pagine di accesso fasulle.

- Nexus ML™ (Machine Learning) utilizza tecniche di machine learning dinamiche e adattive per rilevare anomalie sconosciute.

Il risultato è un rilevamento più accurato. Ottieni una protezione rafforzata senza che le attività aziendali vengano interrotte.

I limiti della sicurezza basata esclusivamente sull’IA

Per contro, i fornitori che si affidano esclusivamente al rilevamento basato sull'IA si trovano ad affrontare sfide significative. Senza controlli a più livelli, i loro modelli di IA devono essere più ampi e generalizzati. Inoltre, non hanno accesso alla portata della telemetria, ai dati storici e alla visibilità sugli attacchi del mondo reale, necessari per addestrare modelli estremamente precisi.

Senza dati approfonditi e diversificati, gli approcci alla sicurezza informatica basati esclusivamente sull'IA faticano a tenere il passo con le minacce in rapida evoluzione. Mancano di contesto, generano risultati incoerenti e spesso introducono tassi di falsi positivi più elevati. Ciò significa che i team della sicurezza devono scegliere tra rischio e fruibilità.

L'IA è uno strumento, non una strategia

L'IA è innegabilmente uno degli strumenti più potenti della sicurezza informatica moderna. Ma è solo uno strumento.

Una protezione efficace non dipende solo dall'IA. Si basa sulla combinazione dell’IA con livelli di rilevamento appositamente progettati, decenni di threat intelligence e una profonda conoscenza del modo in cui operano i criminali informatici. Quando l'IA viene utilizzata come parte di un'architettura di sicurezza più ampia e attentamente progettata, fornisce risultati incredibili.

Perché in termini di sicurezza dell’email, e di sicurezza informatica in generale, il successo non dipende dall’utilizzo dell’IA.

Si tratta di utilizzare la giusta IA, nel modo giusto. Per comprendere meglio l'importanza dell'IA nella sicurezza informatica, scarica il nostro eBook: L’ondata dell’IA sulla sicurezza informatica.

Proofpoint Nexus rileva le minacce con un tasso di efficacia del 99.999%. Per saperne di più.