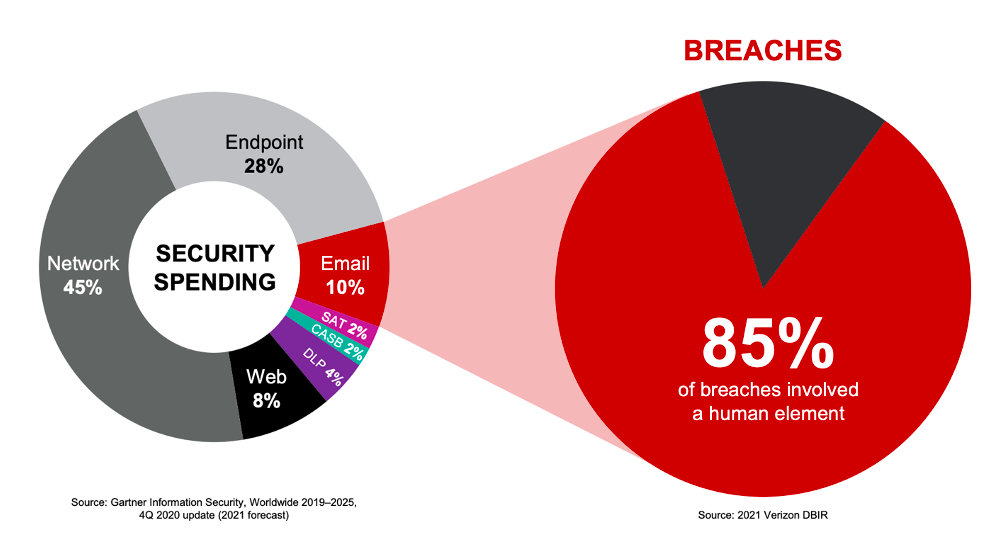

Phishing-E-Mails verändern sich permanent. Sie zielen auf die Gefühle der Menschen ab und nutzen die verstärkte Angst und Unsicherheit im Zusammenhang mit Problemen wie COVID-19, um Malware zu verbreiten, Anmeldedaten zu stehlen und Betrug zu begehen. Seit Beginn der Pandemie haben Cyberkriminelle die angegriffenen Unternehmen mithilfe von Phishing-Taktiken und anderen Social-Engineering-Methoden um Millionenbeträge erleichtert. Dem neuesten Verizon Data Breach Investigations Report zufolge gehen 85 % der Datenschutzverletzungen mit einer menschlichen Komponente einher – und bei 61 % dieser Vorfälle sind Anmeldedaten involviert.

In den letzten Jahren wurde es – besonders in der Geschäftswelt – immer schwieriger, Personen und ihre Kommunikation zu authentifizieren. Und durch die schnelle Zunahme an Homeoffice-Arbeitsplätzen wurden Anwender zu neuen Angriffszielen. Laut der Anti-Phishing Working Group ist die Zahl der Phishing-Angriffe allein im Jahr 2020 um 300 % gestiegen. Im letzten Jahr erklärten 83 % der Umfrageteilnehmer des State of the Phish-Berichts 2022, dass sie einen erfolgreichen Phishing-Angriff verzeichnet hätten. Diese Zahl liegt 30 % über dem weltweiten Durchschnitt und bedeutet eine Steigerung von 14 % im Vorjahresvergleich.

Diese Trends zeigen, warum eine effektive Anti-Phishing-Strategie nicht nur gut geschulte Mitarbeiter sowie Bedrohungsschutz, sondern auch einen mehrschichtigen Sicherheitsansatz erfordert.

Wie passt Phishing-Schutz in Ihre Cybersicherheitsstrategie?

Abb. 1: Laut Gartner sind die Sicherheitsausgaben nicht auf die tatsächlichen Angriffe und deren Vektoren abgestimmt. Unternehmen sollten stärker in personenzentrierte Sicherheitstechnologien investieren, um das Risiko und die Folgen von Kompromittierungen zu reduzieren.

Da sich die Bedrohungslandschaft beständig verändert, müssen Unternehmen zum Stoppen personenzentrierter Bedrohungen in mehrschichtige Schutzmaßnahmen investieren. Es ist wichtig, die Budgets bei Bedarf an die Bedrohungen anzupassen, die das größte Risiko und die schwerwiegendsten Folgen für das Unternehmen bedeuten.

Bei Phishing kann bereits ein einziger erfolgreicher Angriff zu einem kompromittierten Konto, zu einer größeren Datenschutzverletzung oder zu einem Ransomware-Angriff führen. Eine effektive E-Mail-Sicherheitslösung sollte mehrschichtigen Schutz vor schädlichen Nachrichten bieten, einschließlich erweiterten Erkennungsfunktionen, Transparenz mit verwertbaren Einblicken, automatischen Behebungsmaßnahmen, Authentifizierung, Datenverlustprävention sowie adaptiven Sicherheitskontrollen wie Browser-Isolierung und Sicherheitsschulungen. Durch diese Kontrollen können Sicherheitsteams ihre Anwender zuverlässig vor E-Mail-Bedrohungen schützen.

Wichtige Schichten zur Vermeidung von Phishing

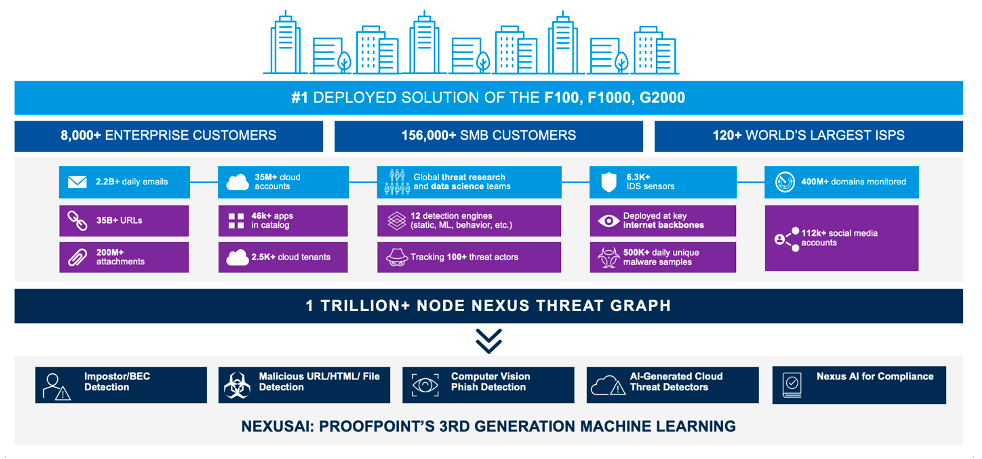

Abb. 2: Eine Plattform sollte einen umfassenden Überblick geben, damit Bedrohungen schnell erkannt und gestoppt werden können. Proofpoint Email Protection ist die am häufigsten eingesetzte Lösung in den Fortune 100, Fortune 1000 und Global 2000 und deckt mehrere Vektoren ab.

Mit einer Plattformlösung oder einem mehrschichtigen Ansatz zum Schutz vor Phishing erhält Ihr Unternehmen einen unerreichten Überblick über Bedrohungen sowie darüber, wie Ihre Mitarbeiter angegriffen werden. Und wenn die Plattform Bedrohungsdaten zu E-Mails, Cloud, Netzwerken, Domänen und sozialen Netzwerken abdeckt, kann sie von Anwendern aktivierte Phishing-Angriffe noch besser erkennen und stoppen.

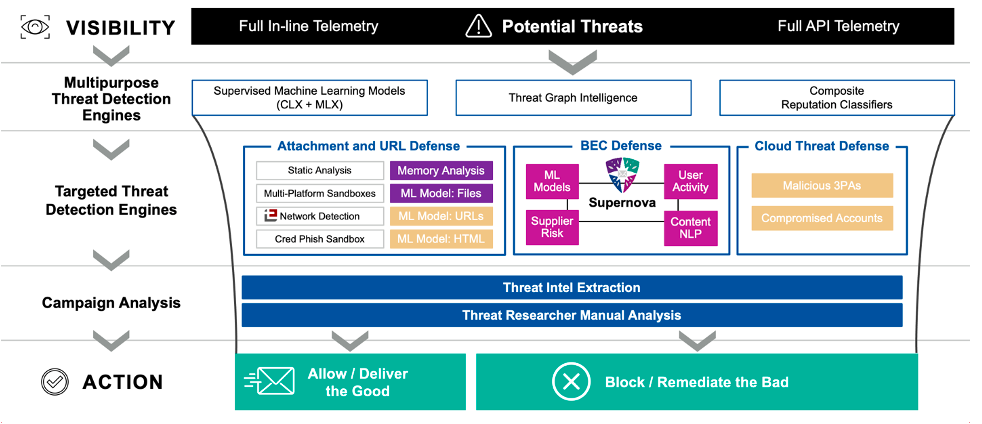

Abb. 3: Die erweiterten Erkennungsfunktionen von Proofpoint gewährleisten, dass mehr Bedrohungen erkannt und gestoppt werden – ohne die Sicherheitsteams mit False Positives zu belasten. Laut Untersuchungen liegt die Erkennungseffizienz bei durchschnittlich mehr als 99,999 %, d. h. weniger als 1 False Positive-Meldung bei 4 Millionen Nachrichten.

Hochentwickelte Sicherheitsplattformen sollten erweiterte Funktionen zur Erkennung schädlicher Payloads wie URLs und Anhänge enthalten und mithilfe von künstlicher Intelligenz und Machine Learning Inhalte, Verhaltensweisen und Lieferanten auf verdächtige Signale prüfen. Das ist deshalb so wichtig, weil neue Phishing-Angriffe wie Business Email Compromise (BEC) häufig grundsätzlich unschädliche Payloads enthalten und daher noch schwerer zu erkennen sind. Unternehmen wie Proofpoint nutzen hochentwickelte Technologien, die jeden Tag Milliarden Nachrichten erkennen, erfassen und analysieren sowie Phishing-Bedrohungen abwehren, damit diese erst gar nicht in die Postfächer Ihrer Mitarbeiter gelangen.

Geschwindigkeit und Automatisierung sind auch für die Wiederherstellung wichtig. Durch die Automatisierung Ihrer Reaktionen auf Zwischenfälle nach der Zustellung oder basierend auf gemeldeten Nachrichten können Sie das Risiko weiter reduzieren, ohne den Aufwand zu erhöhen. E-Mail-Sicherheitszwischenfälle mit langen Behebungszyklen können IT-Teams ablenken und belasten sowie Ressourcen von dringenderen Projekten abziehen.

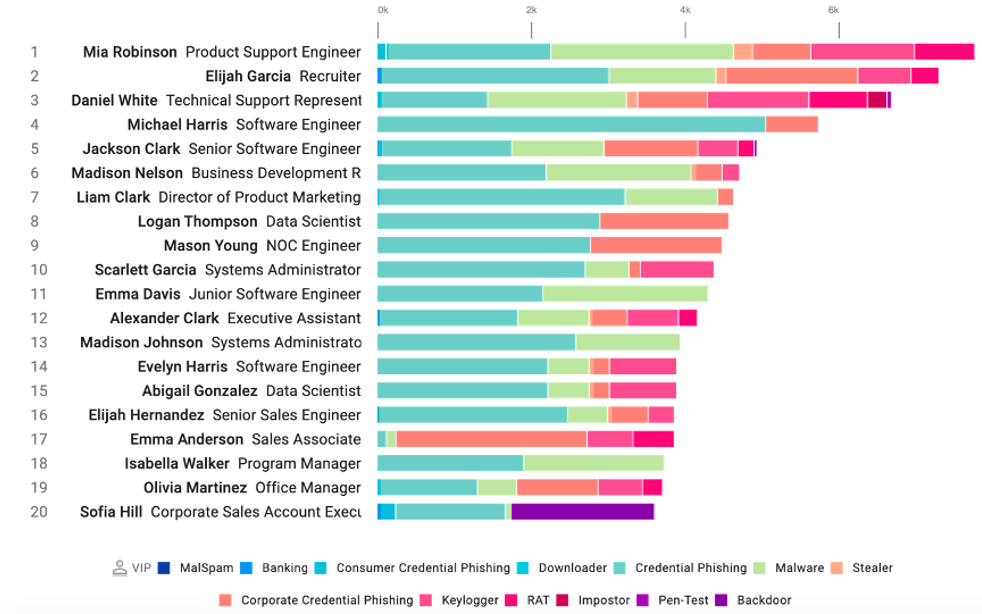

Abb. 4: Nützliche Übersichten, wie die zu Very Attacked People™ (oder VAPs), geben Unternehmen die Möglichkeiten, Risiken mithilfe von Kontrollen wie Browser-Isolierung und Security-Awareness-Schulungen strategischer zu reduzieren.

Ebenso wichtig wie die Erkennung ist die Möglichkeit, E-Mail-Sicherheitsrisiken sowie die Personen im Unternehmen zu identifizieren, die am stärksten gefährdet sind bzw. – was noch wichtiger ist – gezielt angegriffen werden. Mit adaptiven Sicherheitskontrollen wie Browser-Isolierung können Sie Ihre besonders gefährdeten Anwender zusätzlich schützen und das Risiko für Ihr IT-Personal noch schneller senken.

Durch integrierte Funktionen zur Browser-Isolierung können Unternehmen die Vorteile beider Welten nutzen. Sie ermöglichen das freie Surfen im Web sowie das Aufrufen unbekannter URLs und bieten gleichzeitig effektiven Schutz, indem sie die Ausführung schädlicher Inhalte auf den Unternehmensgeräten der Anwender blockieren. Durch die Isolierung erhalten IT-Teams zusätzliche Kontrollmöglichkeiten für Anwender, da sie mithilfe von Richtlinien potenziell riskante Aktionen verwalten können, statt pauschal alles zulassen oder blockieren zu müssen.

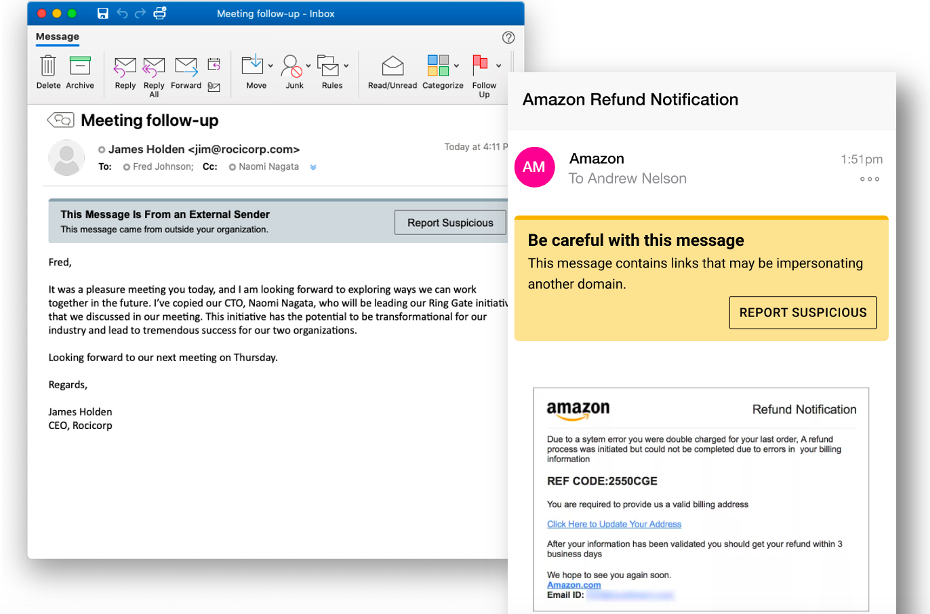

Abb. 5: HTML-basierte E-Mail-Warnhinweise mit einer Meldungsoption erleichtern Anwendern die Erkennung und Meldung potenziell schädlicher Nachrichten, unabhängig davon, welches Gerät und welche Anwendung sie gerade nutzen.

Durch Schulungen Ihrer Mitarbeiter zu den neuesten Phishing- und Social-Engineering-Techniken können Sie das Risiko zusätzlich senken und in Ihrem Unternehmen eine Kultur der Cybersicherheit schaffen. Schulungen zur Sensibilisierung für Sicherheit sowie kontextbezogene Hinweise in E-Mails können zusätzlich dazu beitragen, Kompromittierungen zu verhindern.

Da Anwenderverhalten nicht vorhersehbar ist und Phishing-Angriffe jeden treffen können, müssen Sie wissen, welche Ihrer Mitarbeiter am stärksten angegriffen werden und wie Sie diese VAPs besser schützen können. Ein erfolgreiches Programm zur Sensibilisierung für Sicherheit kann das Phishing-Risiko um bis zu 90 % senken und positive Verhaltensänderungen bewirken. Gleichzeitig werden Compliance-Vorgaben eingehalten und Ausfallzeiten minimiert. Wenn Sie Ihre Anwender in der Erkennung und Vermeidung von Phishing-E-Mails schulen, können sie zu einer starken Verteidigungslinie für Ihr Unternehmen werden.

Mit Warnhinweisen bei verdächtigen E-Mails können Sie richtiges Verhalten fördern und Ihren Anwendern die Möglichkeit geben, direkt auf die Warnung zu reagieren und verdächtige Phishing-Mails zu melden. Diese Warnungen können zum Beispiel darauf hinweisen, dass eine Nachricht von außerhalb des Unternehmens stammt und damit potenziell von einem Impostor oder einer imitierten Domäne kommt. Dadurch sinkt nicht nur das Risiko, denn Ihre Anwender werden gleichzeitig zur Erkennung potenzieller Bedrohungen geschult.

Mit den richtigen Protokollen zur E-Mail-Authentifizierung schützen Sie Ihre Kunden, Ihre Mitarbeiter und Ihr Unternehmen: Dank vereinfachter DMARC-Authentifizierung stoppen Sie E-Mail-Betrug, schützen Ihre vertrauenswürdigen Domänen und erhalten Einblicke in Risiken durch Lieferanten, einschließlich Impostor-Bedrohungen, Phishing, Malware und Spam.

Proofpoint Email Data Loss Prevention (DLP) minimiert zudem Risiken durch E-Mail-basierte Datenkompromittierungen und verhindert, dass sensible Daten und vertrauliche Informationen per E-Mail Ihr Unternehmen verlassen. Außerdem klassifiziert die Lösung vertrauliche Informationen zuverlässig, erkennt Datenexfiltrationen per E-Mail und stoppt den Verlust wichtiger Daten. Sie können Ihre Daten in Cloud-Diensten, E-Mails, Endpunkten und lokalen Dateifreigaben besser vor Phishing-Angriffen und unabsichtlichen Fehlern schützen.

Nächste Schritte: Erfahren Sie, welche Folgen Phishing für Ihr Unternehmen haben kann

Die Cybersicherheitslandschaft entwickelt sich ständig weiter. Das gilt ganz besonders für Phishing. Unternehmen müssen einen mehrschichtigen Ansatz implementieren und ihre Mitarbeiter kontinuierlich über die neuesten Phishing- und Social-Engineering-Taktiken auf dem Laufenden halten.

Mit einem ganzheitlichen Plattformansatz und der Sensibilisierung der Mitarbeiter für Bedrohungen können sie das Risiko erheblich senken und die Umgebung besser schützen.

Möchten Sie wissen, welche Phishing-Bedrohungen in Ihrer Umgebung vorhanden sind? Vereinbaren Sie eine kostenlose Risikoschnellanalyse für E-Mails und erhalten Sie innerhalb von weniger als fünf Minuten diese wertvollen Informationen:

- Einblick in Ihre Risiken und in Bedrohungen, die Ihre E-Mail-Sicherheitslösung übersieht

- Überblick über Personen, die in Ihrem Unternehmen angegriffen werden, z. B. die besonders häufig angegriffenen Personen (VAPs, Very Attacked People)

- Überblick darüber, wie Proofpoint den besten mehrschichtigen und integrierten Schutz vor neuen Bedrohungen bietet