En esta serie de blogs, examinamos cómo las amenazas centradas en las personas siguen evolucionando y cómo algunas pueden eludir las defensas tradicionales del correo electrónico de Microsoft. Estos ataques pueden tener repercusiones financieras y operativas considerables para las organizaciones. Examinaremos en detalle diferentes tipos de ataques, entre ellos:

- Microsoft y las estafas por correo electrónico (Business Email Compromise o BEC)

- Microsoft y los ataques de ransomware

- Microsoft y los ataques contra proveedores

- Microsoft y los ataques de compromiso de cuentas

La omnipresencia de los archivos compartidos con carga maliciosa

Los ataques mediante el uso malicioso de recursos para compartir archivos son una de las tácticas basadas en URL más habituales. Según los datos sobre amenazas internas de Proofpoint, que analizan más de 49 000 millones de URL al día, en más de la mitad de estos ataques se usan URL para compartir archivos.

Dado el alto grado de confianza y la adopción generalizada de servicios como Microsoft OneDrive y SharePoint, los atacantes aprovechan cada vez más estas plataformas para atacar a los usuarios. Como resultado, las plataformas de productividad de Microsoft pueden alojar inadvertidamente archivos maliciosos que eluden sus controles nativos de seguridad del correo electrónico.

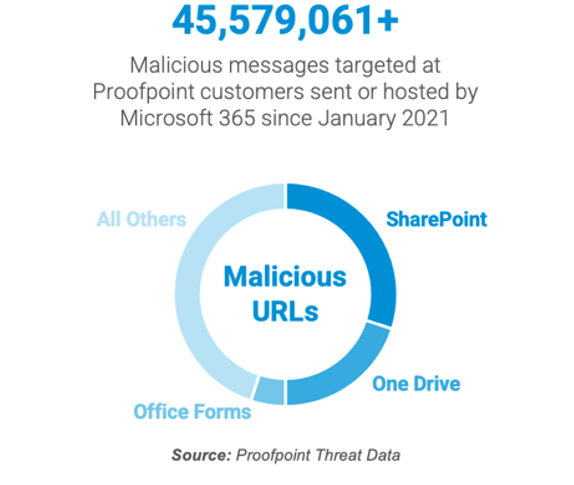

En 2021, se enviaron a clientes de Proofpoint más de 45 millones de amenazas con contenido malicioso alojado por Microsoft. Esto subraya la necesidad de contar con defensas por capas que complementen la seguridad integrada de Microsoft.

Figura 1. Microsoft aloja la mayoría de las direcciones URL maliciosas enviadas a nuestros clientes. Desde enero de 2021, Microsoft 365 ha enviado o alojado más de 45 millones de amenazas dirigidas a clientes de Proofpoint.

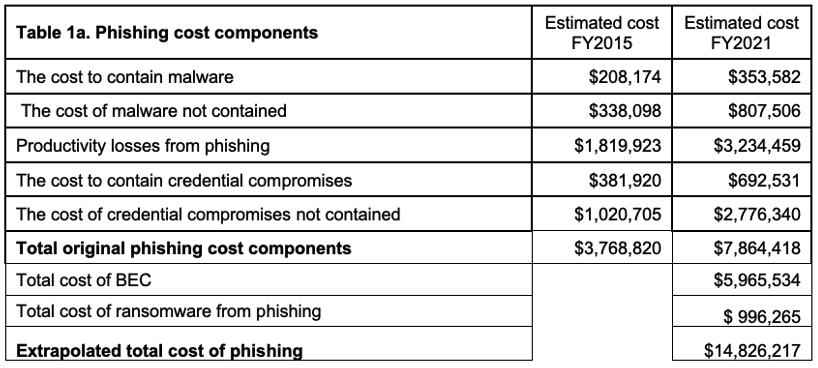

Estos ataques, que comprometen las cuentas, pueden suponer un coste significativo para las organizaciones. Por ejemplo, según el estudio del Ponemon Institute sobre el coste del phishing en 2021, los ataques de phishing cuestan todos los años a las grandes empresas (10 000 empleados) millones de dólares en prevención, corrección y tiempo de inactividad de los usuarios. Más de la mitad de las amenazas basadas en URL tienen su origen en contenido malicioso alojado en sitios para compartir archivos, lo que supone un problema costoso de solucionar.

Figura 2. Información general sobre los costes asociados al phishing para las empresas con 10 000 empleados. (Fuente: Ponemon Institute, The 2021 Cost of Phishing Study)

Durante un mes de evaluaciones de riesgos rápidas específicas, Proofpoint detectó más de 13 000 amenazas basadas en URL procedentes de sitios web legítimos, como los de servicios para compartir archivos, que eludieron los controles de seguridad nativos del correo electrónico de Microsoft. Proofpoint también detectó más de 3,8 millones de amenazas por correo electrónico enviadas a través de servidores de correo de Microsoft y unas 370 000 amenazas alojadas en servicios como Microsoft 365 OneDrive, SharePoint y Azure.

Estos hallazgos subrayan la importancia de la protección por capas, ya que los ciberdelincuentes explotan cada vez más las infraestructuras de confianza, como las de Microsoft, para lanzar ataques que pueden persistir durante largos periodos de tiempo, incluso después de haber sido detectados. Las funciones avanzadas de detección de Proofpoint están diseñadas para complementar el ecosistema de seguridad de Microsoft, con el fin de ayudar a las organizaciones a cerrar estas brechas y responder más rápidamente a las amenazas emergentes.

A continuación se describen algunos tipos de ataques mediante archivos compartidos, que pueden eludir la seguridad del correo electrónico de Microsoft.

1: Robo de credenciales alojados en Microsoft

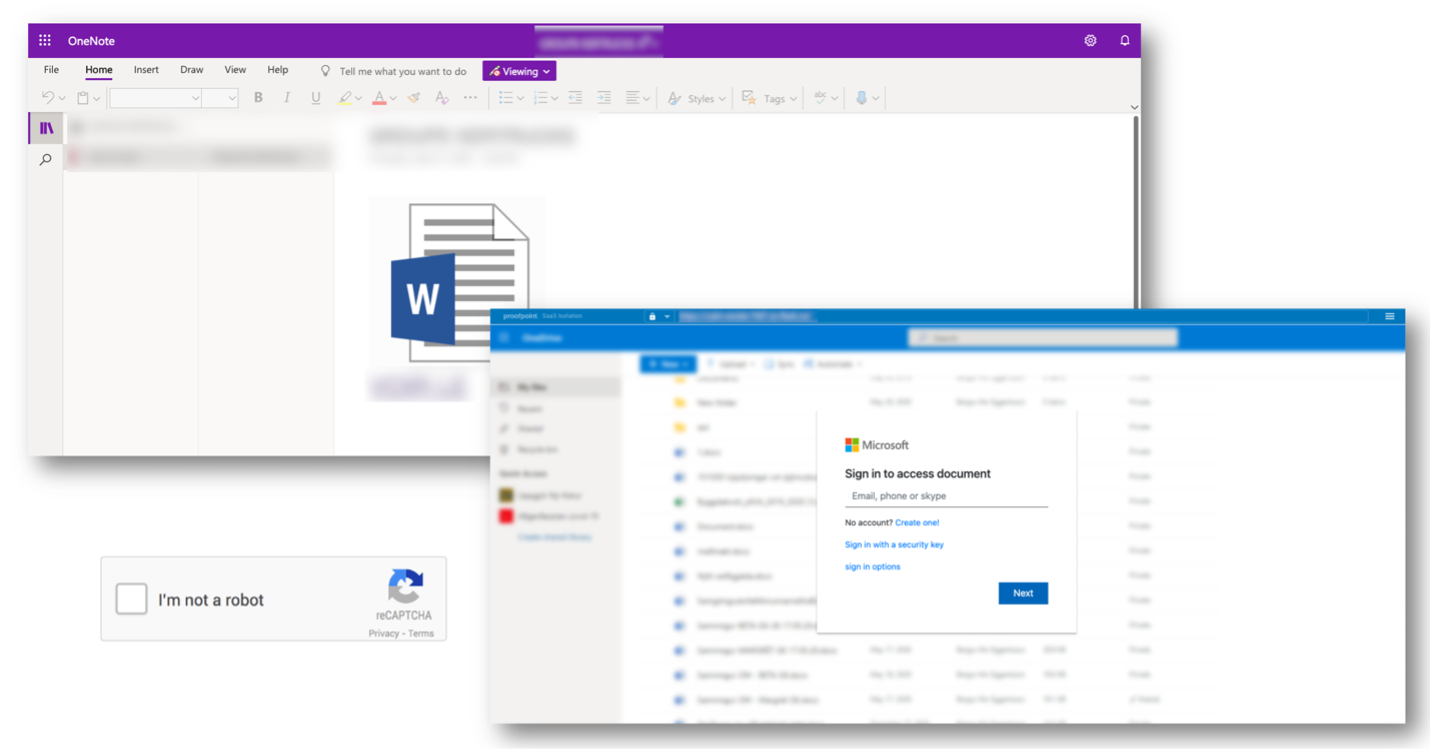

Durante la investigación para elaborar el informe El factor humano, Proofpoint descubrió que el uso de CAPTCHA por parte de los ciberdelincuentes se había multiplicado por 50 en un año. En una evaluación de prueba de concepto (POC), un atacante utilizó Microsoft OneDrive y CAPTCHA para atacar un buzón compartido. Su objetivo era recopilar las credenciales de los usuarios enviándoles lo que parecía ser un enlace a un documento legítimo de OneDrive.

Ejemplo:

- Entorno. Microsoft 365

- Categoría de amenaza. URL de un sitio para compartir archivos

- Tipo de ataque. Robo de credenciales

- Objetivo. Solicitud de trabajo en un buzón de correo compartido

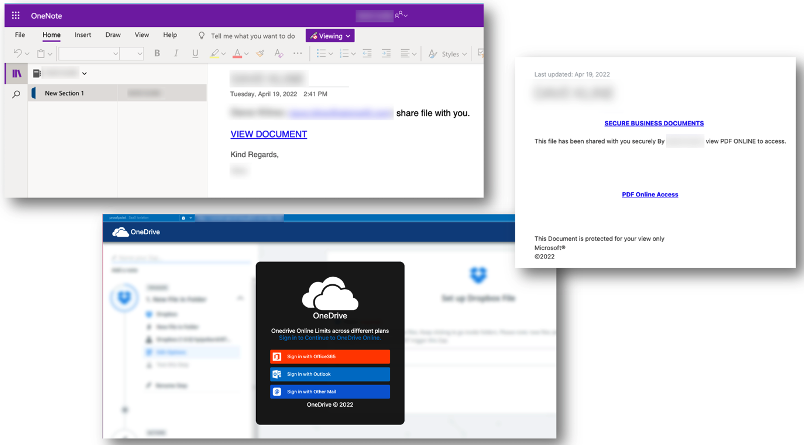

Figura 3. Se dirige a los usuarios a una página de OneNote que contiene un enlace a un documento falso de Word. Cuando hacen clic en el enlace, se les muestra un CAPTCHA. Después de marcar la casilla, se les redirige a una página falsa de Microsoft con el fin de robar sus credenciales.

Anatomía del ataque

El atacante se hizo pasar por un proveedor externo con una solicitud de trabajo. Enviaron esa solicitud al buzón compartido de una empresa de telecomunicaciones con el objetivo de robar credenciales. Al realizar nuestra evaluación de riesgos para este cliente, lo protegimos del ataque después de que la amenaza pasara desapercibida para los controles de seguridad del correo electrónico de Microsoft.

Este robo de credenciales no solo eludió los controles de seguridad del correo electrónico nativos de Microsoft, sino que más de un mes después de que denunciáramos el ataque, la página de OneDrive seguía activa y alojaba contenido malicioso para el robo de credenciales mediante la suplantación de la marca Microsoft. Este es solo uno de los millones de sitios para compartir archivos en los que Microsoft aloja contenido malicioso cada mes.

Aunque esta amenaza eludió los controles de seguridad nativos del correo electrónico de Microsoft, las funciones de detección por capas de Proofpoint identificaron y mitigaron el riesgo. Esto demuestra cómo nuestras soluciones complementan la infraestructura de Microsoft para proteger a los usuarios contra tácticas de ingeniería social cada vez más sofisticadas.

2: Robo de credenciales de Microsoft en un sitio para compartir archivos legítimo

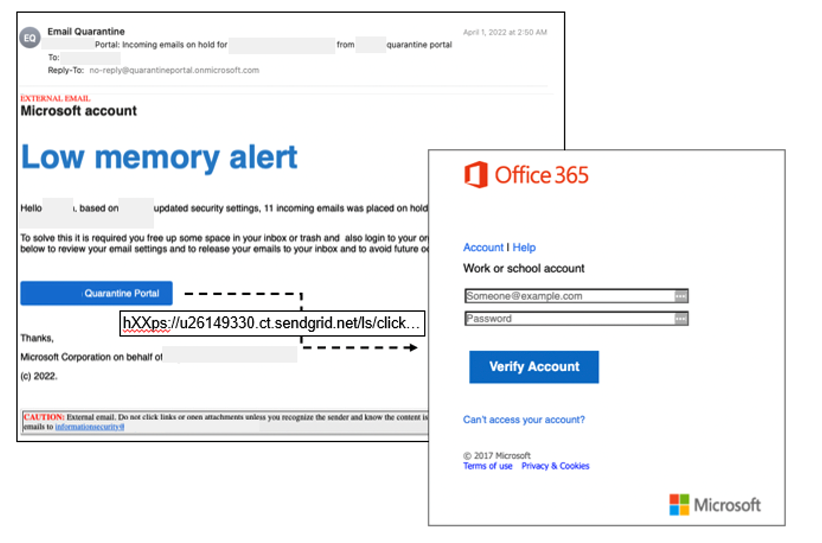

El robo de credenciales de Office 365 es una táctica muy habitual entre los ciberdelincuentes para intentar comprometer las cuentas de los usuarios. Estos ataques son extremadamente peligrosos, ya que el atacante asume la identidad corporativa de su víctima, lo que puede causar daños incalculables.

Figura 4. Un intento de robo de credenciales en el que los atacantes imitan la marca Microsoft, alojado en un sitio para compartir archivos legítimo.

Ejemplo:

- Entorno. Microsoft 365

- Categoría de amenaza. URL de un sitio para compartir archivos

- Tipo de ataque. Phishing de credenciales

Anatomía del ataque

Las campañas de phishing de credenciales que imitan correos electrónicos o notificaciones informáticas son cada vez más habituales. En un ejemplo, un atacante abusó de un servicio cloud legítimo, SendGrid, para alojar un ataque de robo de credenciales. El mensaje se envió desde un dominio falso de Microsoft (onmicrosoft.com). Parecía auténtico e incluso incluía un saludo firmado en nombre de Microsoft Corporation.

Este ataque utilizó la suplantación de la identidad de la marca y una infraestructura de confianza para eludir los controles de seguridad nativos del correo electrónico de Microsoft. Es posible que los análisis basados en la reputación, como Microsoft Safe Links, no detecten siempre las nuevas amenazas alojadas en plataformas legítimas.

Proofpoint, gracias al análisis de las URL en entorno aislado en el momento de hacer clic, impulsado por clasificadores de aprendizaje automático (ML), consiguió identificar y bloquear el ataque. Esto demuestra cómo nuestras funciones de detección multicapa mejoran el ecosistema de seguridad de Microsoft y protegen a los usuarios frente a las amenazas emergentes.

3: Robo de credenciales alojados en Microsoft

¿Por qué no son suficientes los controles de seguridad básicos? Como se muestra en el siguiente ataque multicapa, los ciberdelincuentes continúan perfeccionando sus tácticas. En este caso, el atacante aprovechó dos plataformas para compartir archivos, anidando un señuelo de phishing de Microsoft dentro de un mensaje enviado desde una cuenta comprometida.

El ataque logró eludir la seguridad nativa del correo electrónico de Microsoft y de una solución basada en API diseñada para detectar estas amenazas. La detección de amenazas avanzada de Proofpoint identificó y bloqueó la amenaza, lo que subraya la importancia de contar con una protección multicapa que complemente la infraestructura de seguridad de Microsoft.

Ejemplo:

- Entorno. Microsoft 365

- Categoría de amenaza. URL de un sitio para compartir archivos

- Tipo de ataque. Phishing de credenciales

- Objetivo: Agente de préstamos

Figura 5. Los ciberdelincuentes usan dos servicios para compartir archivos con el fin de eludir la seguridad de Microsoft.

Anatomía del ataque

En un ataque dirigido, un ciberdelincuente utilizó una cuenta comprometida, perteneciente a un agente inmobiliario local, para reenviar un mensaje a un agente de préstamos, probablemente relacionado con una transacción o el cierre de una operación. El mensaje incluía un enlace alojado en Microsoft OneDrive, que redirigía a otro sitio para compartir archivos, Evernote. Al hacer clic, el documento de Evernote dirigía a los usuarios a una página de inicio de sesión de OneDrive falsa diseñada para robar las credenciales de Microsoft.

Más de un mes después de que Proofpoint detectara y señalara este ataque, todas las páginas con enlaces al contenido malicioso seguían activas. Este incidente ilustra cómo los ciberdelincuentes pueden usar plataformas de confianza y anidar contenido malicioso en múltiples servicios para evadir la detección.

El ataque eludió tanto la seguridad nativa del correo electrónico de Microsoft como una solución basada en API para detectar este tipo de amenazas. La detección multicapa de Proofpoint identificó y bloqueó la amenaza, lo que pone de manifiesto la necesidad de una protección complementaria y por capas que refuerce la infraestructura de seguridad de Microsoft y acelere la respuesta a amenazas.

Cómo bloquea Proofpoint los ataques mediante archivos compartidos

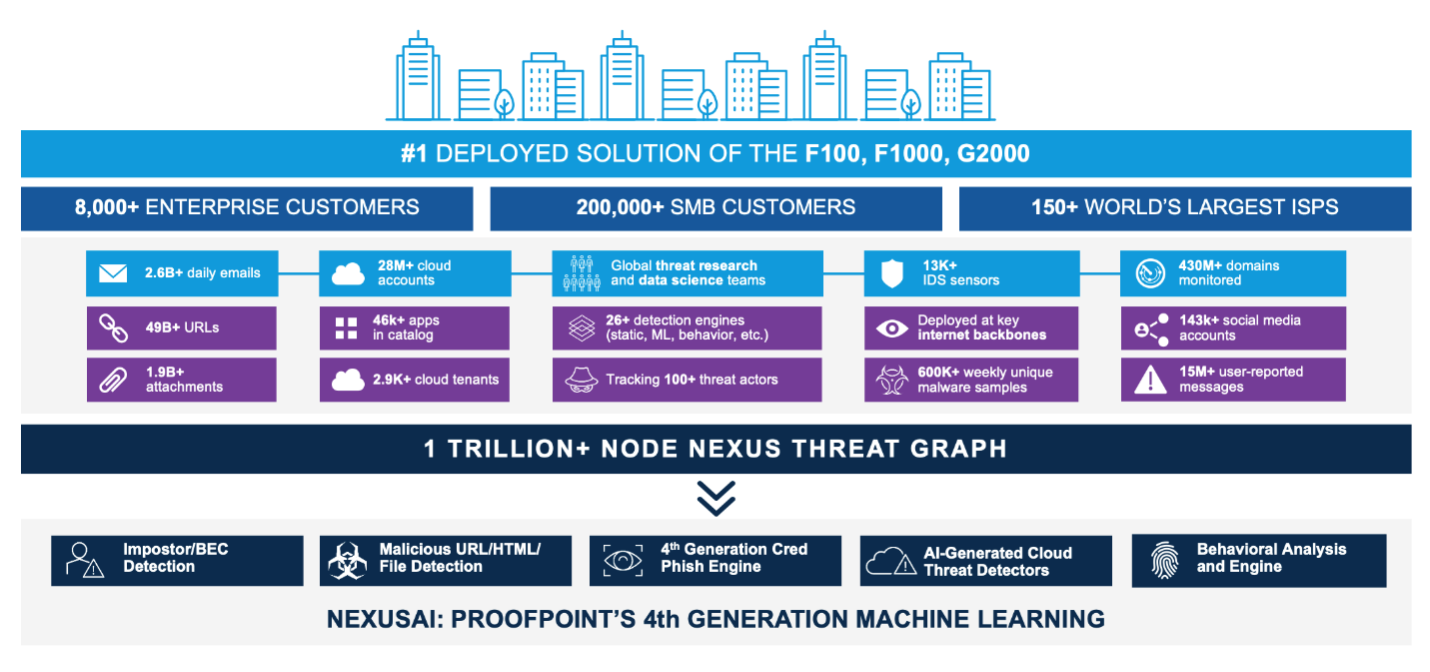

Figura 6. La IA y el ML son menos eficaces sin un gran conjunto de datos que alimente los modelos. El gráfico de amenazas Nexus de Proofpoint incluye información sobre la protección contra amenazas procedente de más de 75 empresas de la lista Fortune 100, más del 60 % de las empresas de la lista Fortune 1000 y más de 200 000 pymes, así como de un número creciente de implementaciones de protección contra amenazas cloud.

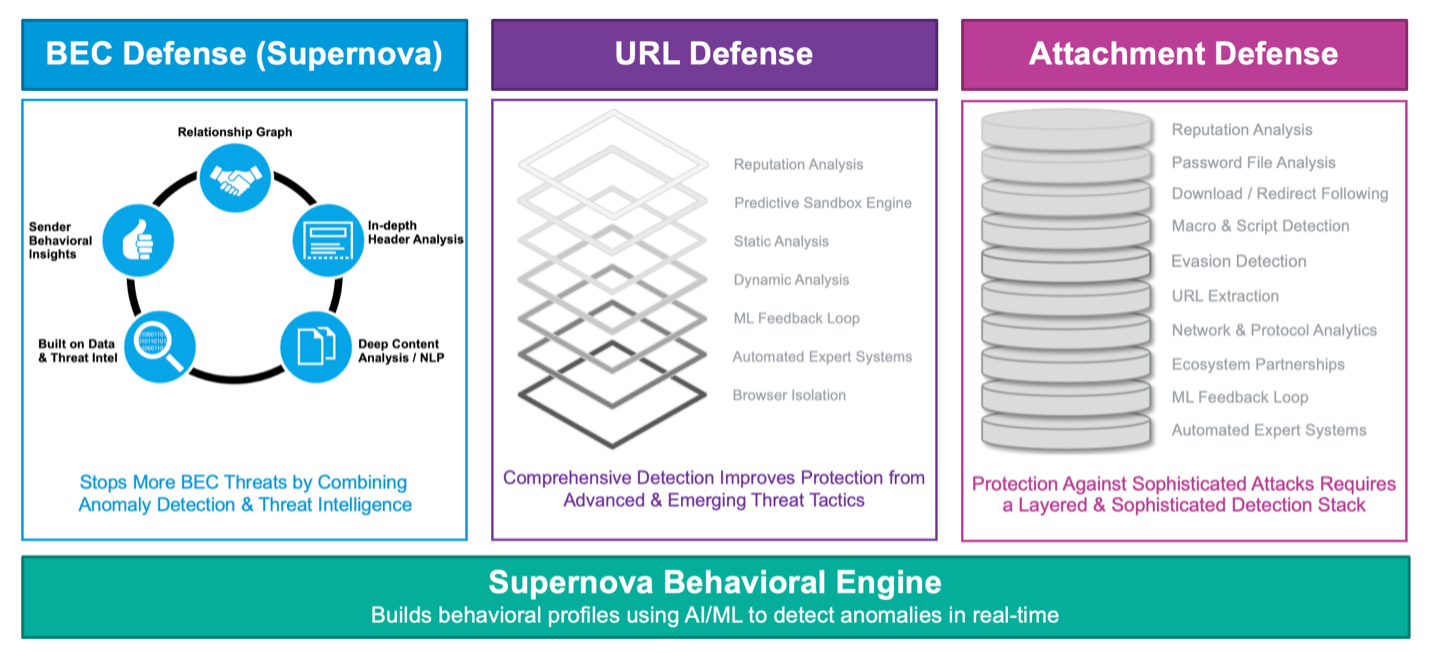

Proofpoint ofrece una solución global e integrada de protección frente a amenazas avanzadas con múltiples capas de protección para detectar los ataques mediante archivos compartidos. Utilizamos una pila de detección con más de 26 capas para la protección contra amenazas por correo electrónico, que nos permite identificar técnicas avanzadas como los ataques anidados, los CAPTCHA o las URL y archivos protegidos por contraseña enviados por atacantes que intentan evadir la seguridad.

Nuestros modelos de detección basados en el aprendizaje automático y la inteligencia artificial procesan cada día 2600 millones de correos electrónicos, 1900 millones de archivos adjuntos y más de 49 000 millones de URL. Además, nuestra solución Proofpoint Information Protection incluye información de amenazas de más de 28,2 millones de cuentas cloud activas. Esto nos proporciona detalles sobre cómo intentan los atacantes aprovechar para fines maliciosos las aplicaciones cloud, como las cuentas para compartir archivos.

Figura 7. La pila de detección de Proofpoint tiene más de 26 capas, incluida la detección avanzada de amenazas basadas en URL, por ejemplo, mediante servicios para compartir archivos y archivos adjuntos.

Recomendaciones para detener los ataques de compromiso de cuentas

Proofpoint adopta un enfoque multicapa para detener los ataques mediante servicios para compartir archivos, con nuestra plataforma Proofpoint Threat Protection, además de Proofpoint Information Protection. No existe una solución milagrosa para detener estas amenazas. Por eso es necesaria una solución de protección frente a amenazas integrada y multicapa.

Para obtener más información sobre cómo Proofpoint Threat Protection le puede ayudar a detener estas amenazas en su entorno, realice una evaluación rápida y gratuita de los riesgos relativos al correo electrónico.