In dieser fortlaufenden Blog-Reihe untersuchen wir, wie sich personenzentrierte Bedrohungen weiterentwickeln – und wie es einigen gelingen kann, die klassischen E-Mail-Schutzmechanismen von Microsoft zu umgehen. Diese Angriffe können für Unternehmen erhebliche finanzielle und operative Auswirkungen haben. Wir werden verschiedene Angriffstypen eingehend untersuchen, darunter:

- Microsoft und Business Email Compromise (BEC)-Angriffe

- Microsoft und Ransomware-Angriffe

- Microsoft und Lieferantenangriffe

- Microsoft und Angriffe mit Kontenkompromittierung

Die Allgegenwärtigkeit manipulierter Dateifreigaben

Zu den häufigsten Angriffen mit schädlichen URLs gehören manipulierte Dateifreigaben. Proofpoint analysiert täglich über 49 Milliarden URLs. Dabei zeigen die internen Bedrohungsdaten, dass bei mehr als der Hälfte dieser Angriffe File-Sharing-URLs verwendet werden.

Angesichts des weit verbreiteten Vertrauens und der Nutzung von Diensten wie Microsoft OneDrive und SharePoint nutzen Angreifer diese Plattformen zunehmend für Angriffe auf Anwender. Infolgedessen können die Produktivitätsplattformen von Microsoft unbeabsichtigt schädliche Dateien hosten, mit denen die integrierten E-Mail-Sicherheitskontrollen umgangen werden.

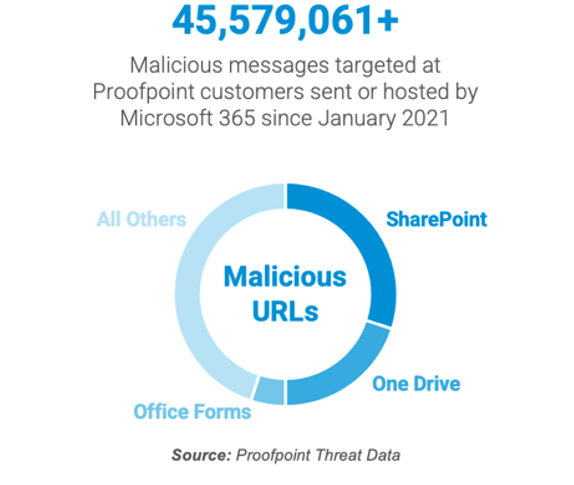

Im Jahr 2021 stellten wir fest, dass mehr als 45 Millionen Bedrohungen an Proofpoint-Kunden gesendet wurden, die von Microsoft gehostete Inhalte enthielten. Dies unterstreicht, wie wichtig mehrschichtige Abwehrmechanismen sind, die die integrierten Sicherheitsmaßnahmen von Microsoft ergänzen.

Abb. 1: Die meisten an unsere Kunden gesendeten schädlichen URLs werden von Microsoft gehostet. Seit Januar 2021 hat Microsoft 365 mehr als 45 Millionen Bedrohungen gesendet oder gehostet, die auf Proofpoint-Kunden abzielen.

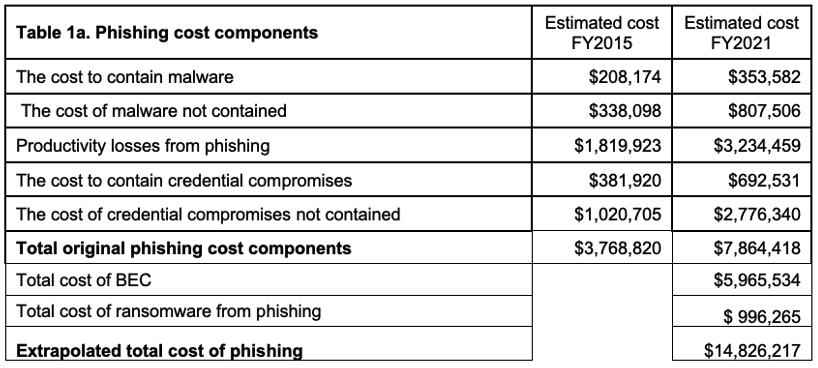

Angriffe mit Kontenkompromittierung können Unternehmen teuer zu stehen kommen. Eine Studie des Ponemon Institute zu den Kosten durch Phishing (2021 Ponemon Cost of Phishing Study) zeigte zum Beispiel, dass Phishing-Angriffe bei großen Unternehmen mit 10.000 Angestellten durch Präventions- und Behebungsmaßnahmen sowie Ausfallzeiten jedes Jahr Kosten in Millionenhöhe verursachen. Da mehr als die Hälfte der URL-basierten Bedrohungen auf File-Sharing-Websites gehostet werden, ist dies ein teures Problem.

Abb. 2: Überblick über die Phishing-bezogenen Kosten bei einem Unternehmen mit 10.000 Angestellten. (Quelle: Ponemon Institute: „2021 Cost of Phishing Study“ (Studie zu den Kosten durch Phishing))

Innerhalb eines Monates erkannte Proofpoint mit gezielten Risikoschnellanalysen mehr als 13.000 URL-Bedrohungen aus File-Sharing-Websites und anderen legitimen Websites, die die nativen E-Mail-Sicherheitsfunktionen von Microsoft überwinden konnten. Außerdem erkannte Proofpoint mehr als 3,8 Millionen E-Mail-Bedrohungen, die über Microsoft-E-Mail-Server gesendet wurden, sowie etwa 370.000 Bedrohungen, die von Services wie Office 365 OneDrive, SharePoint und Azure gehostet wurden.

Diese Ergebnisse zeigen deutlich, wie wichtig mehrschichtiger Schutz ist und dass Bedrohungsakteure zunehmend vertrauenswürdige Infrastrukturen wie die von Microsoft nutzen, um Angriffe zu starten, die auch nach der Aufdeckung längere Zeit aktiv bleiben können. Die fortschrittlichen Erkennungsfunktionen von Proofpoint ergänzen das Sicherheitssystem von Microsoft und unterstützen Unternehmen dabei, diese Lücken zu schließen und schneller auf neu auftretende Bedrohungen zu reagieren.

Hier sind einige Arten von File-Sharing-Angriffen, die die E-Mail-Sicherheitsfunktionen von Microsoft umgehen können.

1: Von Microsoft gehosteter Angriff mit Anmeldedatendiebstahl

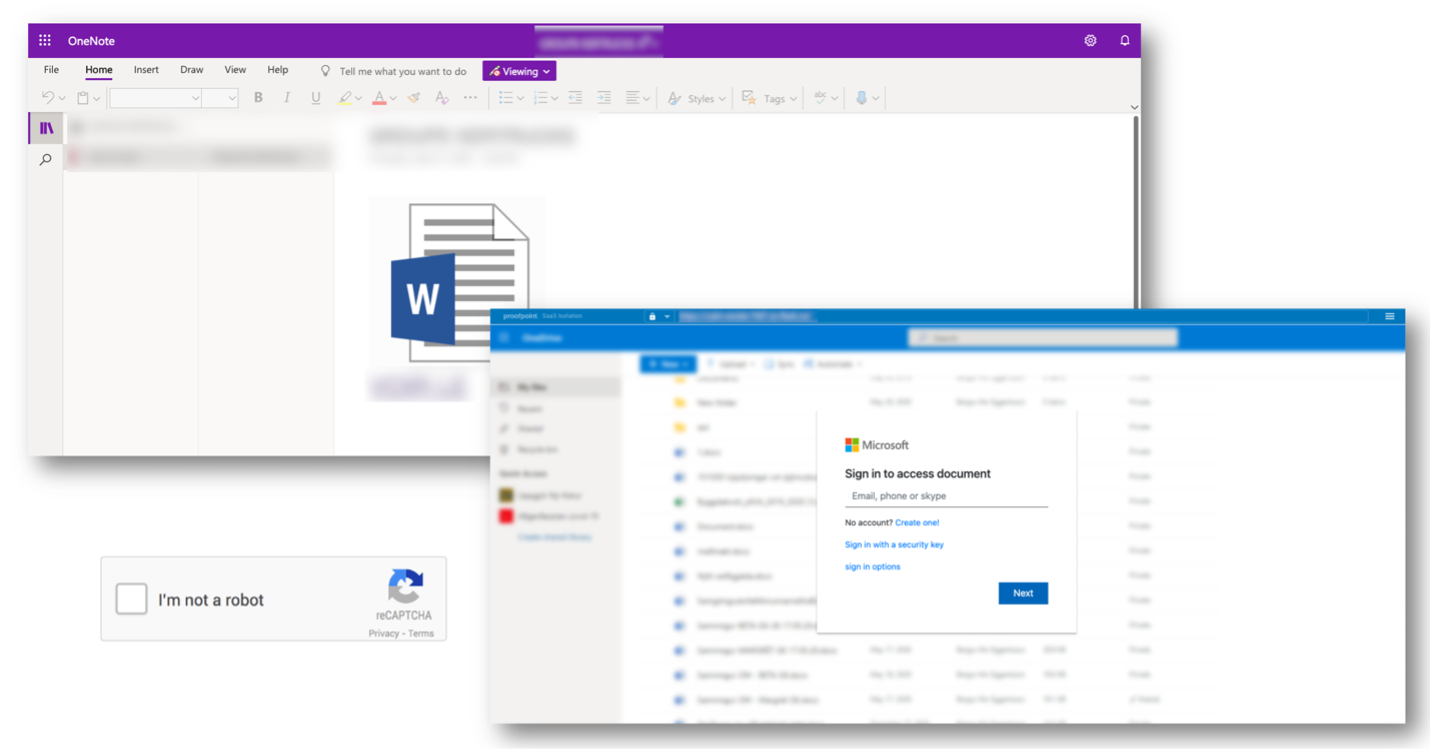

Wie unser Bericht zum Faktor Mensch zeigte, hat Proofpoint festgestellt, dass die Nutzung von CAPTCHA im Vorjahresvergleich um das 50-fache zugenommen hat. In einer Proof-of-Concept-Bewertung verwendeten Angreifer Microsoft OneDrive und CAPTCHA, um ein gemeinsam genutztes Postfach anzugreifen. Dabei wollten sie die Anmeldedaten von Anwendern sammeln, indem sie scheinbar einen Link zu einem legitimen OneDrive-Dokument sendeten.

Das Beispiel:

- Umgebung: Microsoft 365

- Bedrohungskategorie: File-Sharing-URL

- Angriffstyp: Diebstahl von Anmeldedaten

- Ziel: Gemeinsam genutztes geschäftliches Postfach

Abb. 3: Anwender werden auf eine OneNote-Seite geleitet, die auf ein manipuliertes Word-Dokument verweist. Wenn sie auf den Link klicken, sehen sie eine CAPTCHA-Abfrage. Anschließend werden sie zu einer gefälschten Microsoft-Seite führt, die ihre Anmeldedaten abfragt, um diese zu stehlen.

Der Ablauf des Angriffs

Der Angreifer gab sich als Drittanbieter mit einer Arbeitsanfrage aus. Er schickte diese Anfrage an das gemeinsam genutzte Postfach eines Telekommunikationsunternehmens, um Anmeldedaten zu stehlen. Durch unsere Risikoanalyse konnten wir diesen Kunden vor dieser Bedrohung schützen, nachdem sie von der Microsoft-E-Mail-Sicherheitslösung nicht erkannt wurde.

Dieser Angriff mit Anmeldedatendiebstahl konnte nicht nur die systemeigenen Microsoft-E-Mail-Sicherheitskontrollen überwinden: Mehr als einen Monat, nachdem wir den Angriff erkannt hatten, war die OneDrive-Seite immer noch online und hostete aktiv einen gefährlichen Angriff, bei dem mit einer gefälschten Microsoft-Seite Anmeldedaten gestohlen werden sollten. Das ist nur eine von Millionen missbrauchen Dateifreigabeseiten, auf denen Microsoft jeden Monat schädliche Inhalte hostet.

Obwohl diese Bedrohung die nativen E-Mail-Sicherheitskontrollen von Microsoft umging, konnten die mehrschichtigen Erkennungsfunktionen von Proofpoint das Risiko erkennen und beheben. Dies zeigt, wie unsere Lösungen die Microsoft-Infrastruktur ergänzen, um Anwender vor immer raffinierteren Social-Engineering-Taktiken zu schützen.

2: Markenbezogener Anmeldedatendiebstahl auf legitimer File-Sharing-Website

Der Diebstahl von Office 365-Anmeldedaten ist eine beliebte Methode, mit der Angreifer versuchen, E-Mail-Konten zu kompromittieren. Dabei geben sich die Angreifer als Arbeitskollegen der Opfer aus. Das macht diese Angriffe äußerst gefährlich und kann zu erheblichen Schäden führen.

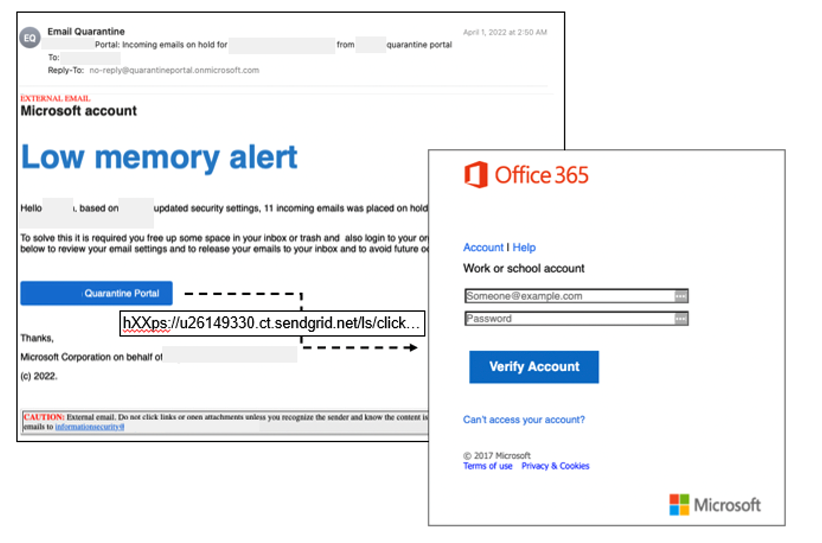

Abb. 4: Ein Versuch von Anmeldedaten-Diebstahl, der auf einer legitimen File-Sharing-Website gehostet wird und die Marke Microsoft imitiert.

Das Beispiel:

- Umgebung: Microsoft 365

- Bedrohungskategorie: File-Sharing-URL

- Angriffstyp: Anmeldedaten-Phishing

Der Ablauf des Angriffs

Anmeldedaten-Phishing-Kampagnen, die E-Mail- oder IT-Benachrichtigungen nachahmen, werden immer häufiger. So missbrauchte ein Angreifer beispielsweise den legitimen Cloud-Dienst SendGrid zum Hosten eines Angriffs, um Anmeldedaten zu stehlen. Die Nachricht wurde von einer gefälschten Microsoft-Domain (onmicrosoft.com) gesendet. Sie wirkte authentisch und enthielt sogar eine Begrüßung, die im Namen der Microsoft Corporation unterzeichnet war.

Der Angriff ahmte die Marke Microsoft nach und missbrauchte vertrauenswürdige Infrastruktur, um die nativen E-Mail-Sicherheitskontrollen von Microsoft zu umgehen. Reputationsbasierte Analysen wie Microsoft Safe Links können neuartige Bedrohungen, die auf legitimen Plattformen gehostet werden, nicht immer zuverlässig erkennen.

Die zum Klickzeitpunkt wirkende URL-Sandbox-Analyse von Proofpoint konnte gemeinsam mit Machine-Learning-Klassifizierern den Angriff erfolgreich identifizieren und blockieren. Dies zeigt, wie unsere mehrschichtigen Erkennungsfunktionen das Microsoft-Sicherheitssystem verbessern und Anwender vor neuen Bedrohungen schützen.

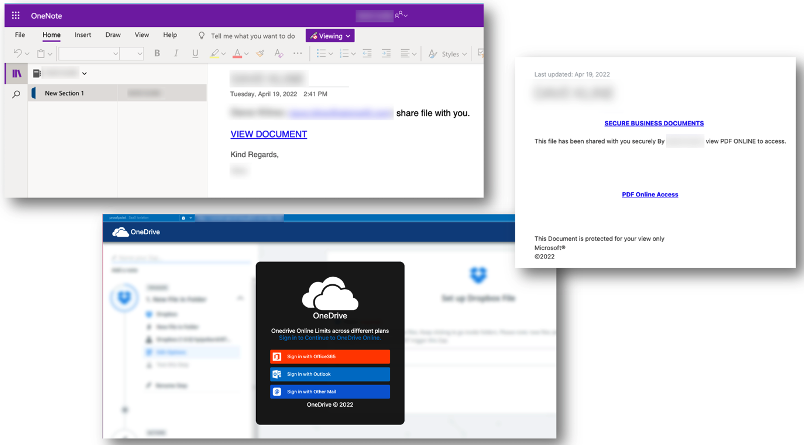

3: Von Microsoft gehosteter Angriff mit Anmeldedatendiebstahl

Warum reichen grundlegende Sicherheitskontrollen nicht aus? Bedrohungsakteure entwickeln ihre Taktiken weiter, wie dieser nächste mehrschichtige Angriff zeigt. In diesem Fall hat der Angreifer zwei File-Sharing-Plattformen ausgenutzt und einen Microsoft-Phishing-Köder in einer Nachricht versteckt, die von einem kompromittierten Konto gesendet wurde.

Der Angriff konnte die Microsoft-eigenen E-Mail-Sicherheitsmaßnahmen sowie eine API-basierte Lösung, die diese Bedrohungen erkennen soll, erfolgreich umgehen. Die fortschrittliche Bedrohungserkennung von Proofpoint konnte die Bedrohung identifizieren und blockieren. Dies zeigt, wie wichtig mehrschichtiger Schutz ist, der die Sicherheitsinfrastruktur von Microsoft ergänzt.

Das Beispiel:

- Umgebung: Microsoft 365

- Bedrohungskategorie: File-Sharing-URL

- Angriffstyp: Anmeldedaten-Phishing

- Ziel: Kreditsachbearbeitung

Abb. 5: Angreifer, der zwei File-Sharing-Dienste nutzte, um Microsoft-Sicherheitsfunktionen zu umgehen.

Der Ablauf des Angriffs

Bei einem gezielten Angriff nutzte ein Bedrohungsakteur ein kompromittiertes Konto eines lokalen Immobilienmaklers, um eine weitergeleitete Nachricht an einen Kreditvermittler zu senden – wahrscheinlich im Zusammenhang mit einer Transaktion oder einem Abschluss. Die Nachricht enthielt einen Link, der auf Microsoft OneDrive gehostet wurde und zur File-Sharing-Website Evernote weiterleitete. Beim Klicken auf das Evernote-Dokument wurden die Anwender zu einer gefälschten OneDrive-Anmeldeseite weitergeleitet, die darauf ausgelegt war, Microsoft-Anmeldedaten zu stehlen.

Mehr als einen Monat nach der Erkennung und Meldung des Angriffs durch Proofpoint sind alle Seiten sowie die Links zu den schädlichen Inhalten immer noch online. Dieser Vorfall zeigt, wie Bedrohungsakteure vertrauenswürdige Plattformen ausnutzen und schädliche Inhalte über mehrere Dienste hinweg einbetten können, um einer Erkennung zu entgehen.

Der Angriff umging sowohl die nativen E-Mail-Schutzmaßnahmen von Microsofts als auch eine API-basierte Lösung zur Erkennung solcher Bedrohungen. Die mehrschichtige Erkennung von Proofpoint identifizierte und blockierte die Bedrohung erfolgreich. Das zeigt, wie wichtig ergänzender, mehrschichtiger Schutz ist, der die Sicherheitsinfrastruktur von Microsoft stärkt und die Reaktion auf Bedrohungen beschleunigt.

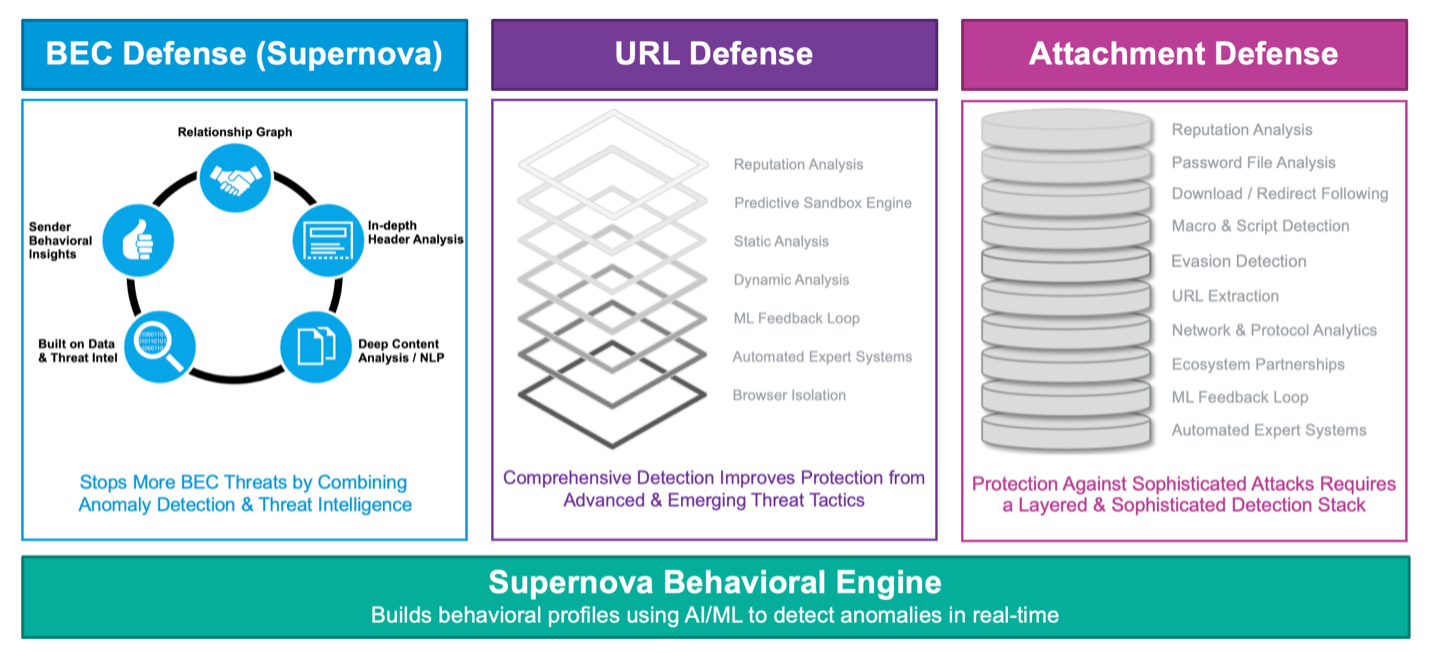

So kann Proofpoint Angriffe mit manipulierten Dateifreigaben stoppen

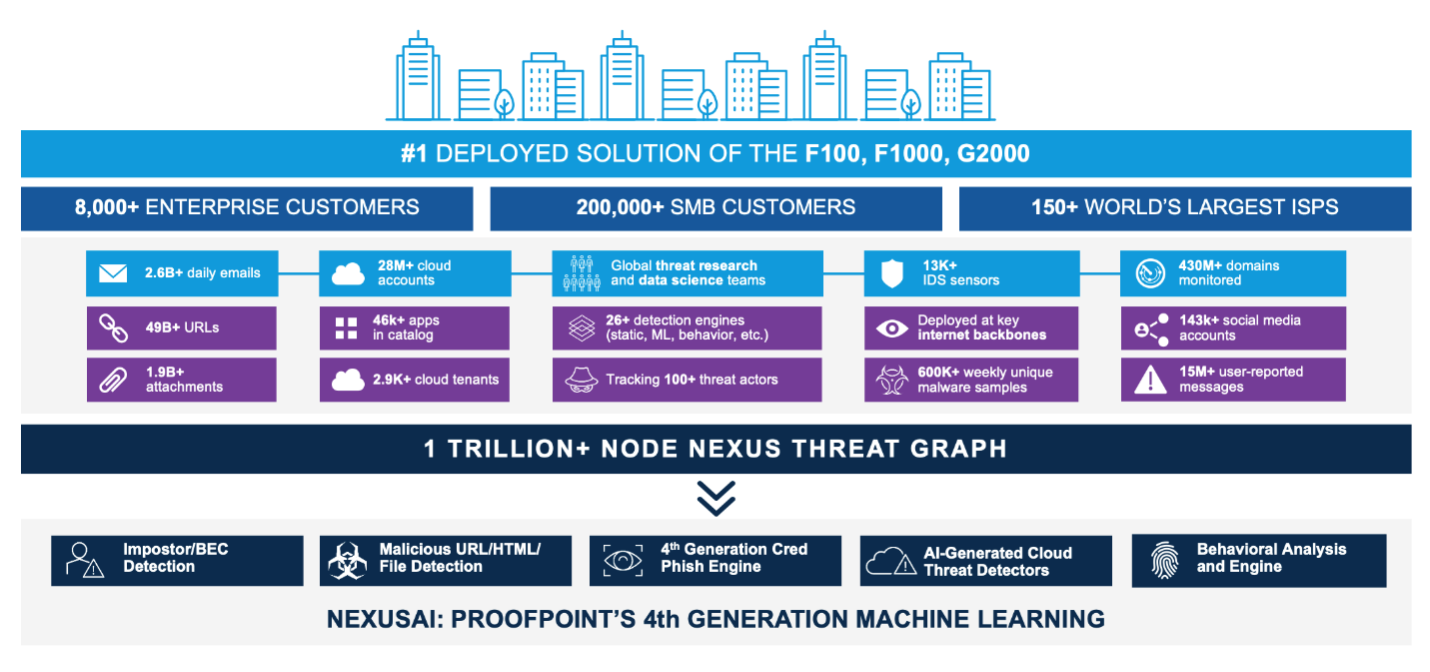

Abb. 6: Künstliche Intelligenz (KI) und Machine Learning (ML) sind ohne einen großen Datenbestand als Grundlage wenig effektiv. Proofpoint Nexus Threat Graph erfasst Bedrohungsdaten aus über 75 Unternehmen aus der Fortune 100-Liste, über 60 % der Fortune 1000-Unternehmen, mehr als 200.000 KMUs sowie einer ständig wachsenden Zahl an Kunden mit Informationsschutz- und Cloud-Sicherheitslösungen.

Proofpoint Advanced Threat Protection ist eine Lösung für umfassenden, integrierten sowie mehrschichtigen Schutz, die Angriffe mit manipulierten Dateifreigaben erkennt. Wir verwenden mehrere Erkennungsmodule, die mit insgesamt mehr als 26 E-Mail-Schutzebenen raffinierte Techniken wie verschachtelte Angriffe, CAPTCHA- oder kennwortgeschützte Dateien und URLs erkennen, mit denen Angreifer versuchen, die Sicherheitsmaßnahmen zu umgehen.

Unsere ML- und KI-Erkennungsmodelle verarbeiten täglich 2,6 Milliarden E-Mails, 1,9 Milliarden Anhänge und mehr als 49 Milliarden URLs. Darüber hinaus enthalten unsere Informationsschutz-Lösungen Bedrohungsdaten zu mehr als 28,2 Millionen aktiven Cloud-Konten. Dies gibt uns Einblick darin, wie Angreifer versuchen, Cloud-Anwendungen wie File-Sharing-Konten als Waffe einzusetzen.

Abb. 7: Die Erkennungsfunktionen von Proofpoint verfügen über mehr als 26 Schichten, einschließlich erweiterter Erkennung für URL-basierte Bedrohungen wie schädliche Dateifreigaben und Anhänge.

Empfehlungen zum Stoppen von Kontenkompromittierungen

Proofpoint stoppt File-Sharing-Angriffe mit einem mehrstufigen Ansatz, der die Proofpoint Threat Protection-Plattform und zusätzlich unsere Proofpoint Information Protection-Plattform umfasst. Es gibt keine Universallösung, die alle diese Bedrohungen abwehren kann. Deshalb ist eine mehrschichtige, integrierte Bedrohungsschutzlösung notwendig.

Wenn Sie mehr darüber erfahren möchten, wie Proofpoint Threat Protection Ihnen dabei helfen kann, diese Bedrohungen in Ihrer Umgebung abzuwehren, vereinbaren Sie eine kostenlose Risikoanalyse für E-Mail-Sicherheit.