Branchenübergreifend wird der digitale Arbeitsplatz immer schneller zum agentenbasierten Arbeitsplatz, bei dem Anwender und Agenten zusammenarbeiten. Diese Transformation verspricht enorme Effizienzgewinne, führt jedoch auch zu neuen Sicherheitsproblemen, da jede menschliche und jede KI-gestützte Interaktion potenziell zu Datenkompromittierung, Exfiltration oder Missbrauch führen kann. Mehr als je zuvor müssen Unternehmen wissen, wo sich ihre Daten finden und welchen Zweck und Wert sie haben, und die sichere Nutzung ihrer Daten gewährleisten.

Fragmentierte Lösungen, die auf mehrere Einzelprodukte setzen, führen zu schwerwiegenden Transparenz- und Schutzlücken. Um dieses Problem zu lösen, hat Proofpoint die Lösung Proofpoint Data Security Complete entwickelt. Diese einheitliche Lösung sichert alle Daten unabhängig von ihrem Speicherort ab und kontrolliert, wie Anwender und KI damit interagieren.

Eine einheitliche Lösung für Datensicherheit

Proofpoint Data Security Complete ist die branchenweit einzige einheitliche Lösung, die Transparenz und Kontrolle für alle vertraulichen Daten gewährleistet. Im Gegensatz zu fragmentierten Umgebungen mit Einzelprodukten, die nur unvollständigen Schutz bieten, die Verwaltungskosten steigern und Teams durch Komplexität überlasten, deckt unsere Datensicherheitslösung alle Kanäle einheitlich und durchgängig ab. Durch die Kombination aus kanalübergreifend wirkendem Proofpoint Data Loss Prevention (DLP), Proofpoint Insider Threat Management (ITM) sowie Proofpoint Data Security Posture Management (DSPM) beseitigt Proofpoint Data Security Complete Ineffizienzen und senkt die Verwaltungskosten um bis zu 58 %.

Mit Proofpoint Data Security Complete können Unternehmen agentenbasierte Arbeitsplätze dank dieser Vorteile effektiv nutzen:

- Vermeidung von Exfiltration und Datenverlust durch Blockierung fehlgeleiteter, versehentlicher oder böswilliger Datenübertragungen per E-Mail, Cloud, Web und Endpunkten

- Frühzeitige Erkennung von Insider-Risiken durch Korrelation von Inhalten und Kontext, dynamische Anpassung von Kontrollen sowie Beschleunigung von Untersuchungen mit unwiderlegbaren Beweisen

- Absicherung gespeicherter Daten durch Identifizierung und Klassifizierung vertraulicher Daten in Cloud- und Hybrid-Umgebungen mit anschließender Behebung von Risiken mit Ein-Klick-Kontrollen

- Gewährleistung sicherer KI-Innovationen dank Durchsetzung von Richtlinien zur akzeptablen Nutzung von generativer KI sowie Schutz vertraulicher Daten vor versehentlicher Kompromittierung

In dieser neuen Zeit müssen Unternehmen ihre KI-Agenten ebenso streng absichern wie ihre Mitarbeiter. Proofpoint Data Security Complete schützt vertrauliche Daten auf allen Kanälen, während Proofpoint Secure Agent Gateway diesen Schutz auf jeden agentenbasierten Prozess ausweitet. Mehr über Proofpoint Secure Agent Gateway erfahren Sie in unserem Blog „Proofpoint Secure Agent Gateway: Verhinderung von Datenverlust durch KI-Agenten bei Kunden“.

Innovationen, die Proofpoint Data Security Complete einzigartig machen

Proofpoint Data Security Complete ist nicht nur ein weiteres DLP-Produkt, sondern ein enormer Sprung bei der Datensicherheit. Im Folgenden stellen wir die erweiterten Funktionen vor, die unsere Lösung einzigartig machen.

Autonome benutzerdefinierte Klassifizierer

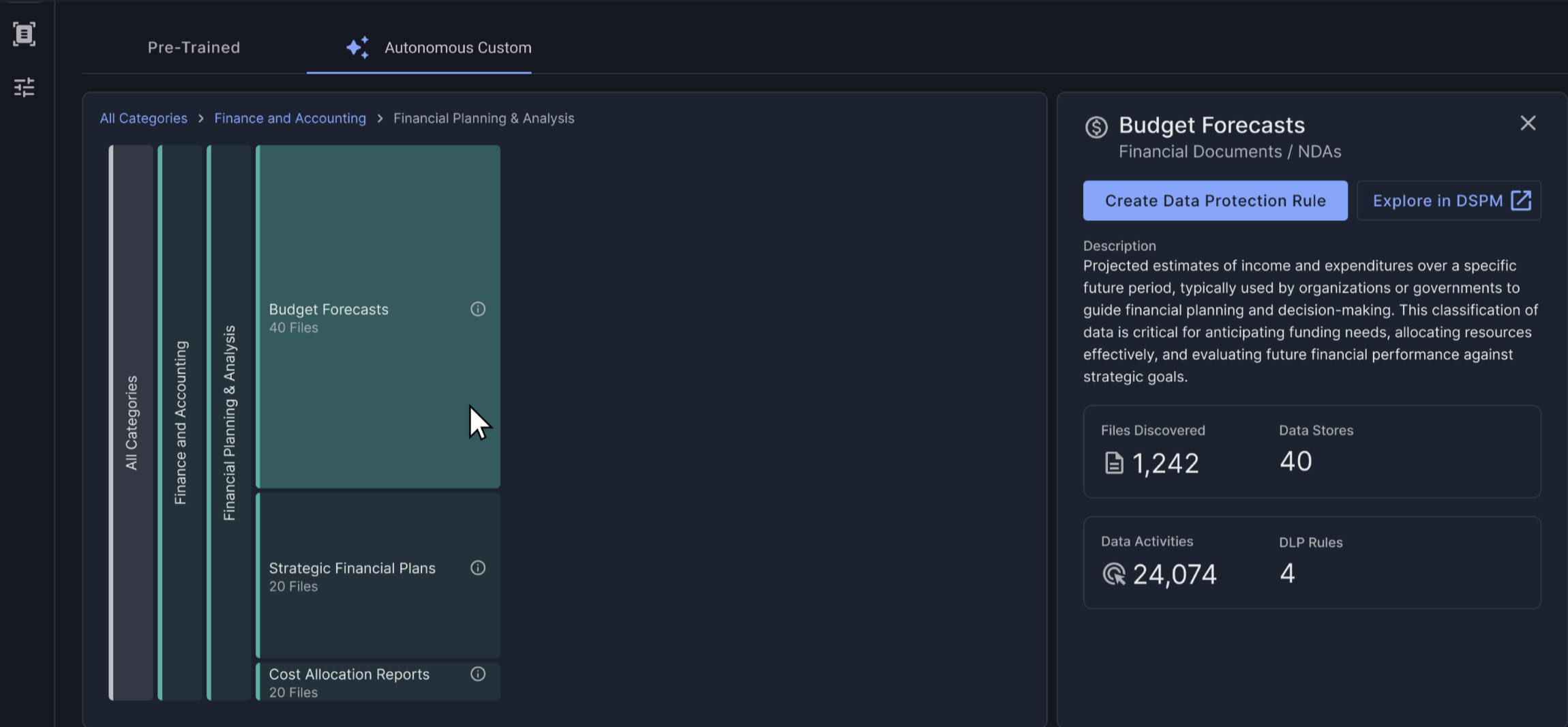

Klassische DLP-Ansätze nutzen statische Regeln und manuelle Optimierung, was zu False Positives, blinden Flecken und hohem Verwaltungsaufwand führt. Die autonomen benutzerdefinierten Proofpoint-Klassifizierer lösen dieses Problem mithilfe von KI-Modellen, die sich kontinuierlich an die Datennutzung der Mitarbeiter anpassen.

Unsere Klassifizierer lernen dank echter Nutzung und identifizieren dadurch Muster bei der Übertragung vertraulicher Daten in Repositorys und Kommunikationskanälen. Durch die Erkennung des Geschäftskontexts minimieren sie False Positives und gewährleisten, dass keine Warnung unbegründet erfolgt. Unternehmen können ihre Umgebung skalieren, ohne ständig Regeln neu schreiben zu müssen, sodass die Datensicherheit mit dem Wachstum des Geschäfts Schritt hält.

Abb. 1: Autonome benutzerdefinierte Klassifizierer erkennen den Geschäftskontext und können dadurch Dokumente in allen Datenspeichern klassifizieren, was False Positives erheblich minimiert und sicherstellt, dass Warnungen zuverlässig und entscheidungsrelevant sind.

Visualisierung und Priorisierung von Risiken mithilfe einer Übersicht der Datenrisiken

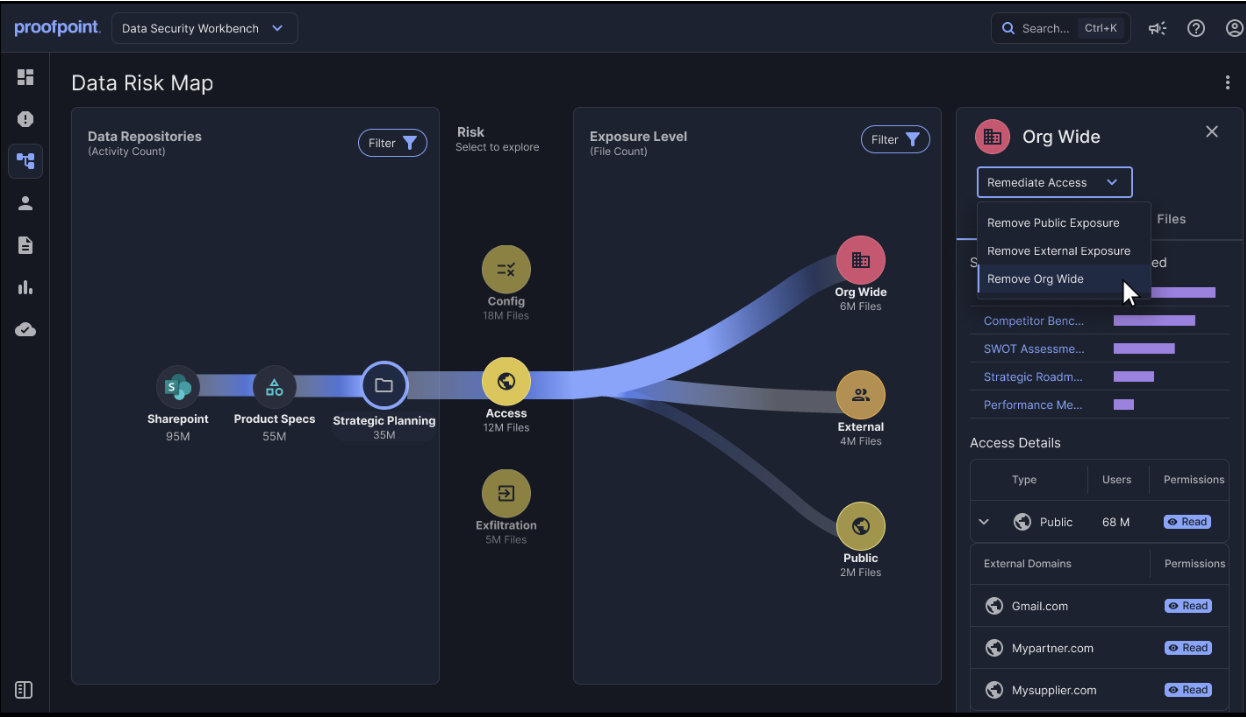

Was Sie nicht sehen, können Sie auch nicht schützen. Ein wichtiger Vorteil eines einheitlichen Datensicherheitsansatzes ist die zentrale, konsolidierte und intuitive Übersicht über die Speicherorte vertraulicher Daten, ihrer Übertragung und der Zugriffe darauf. Wir bezeichnen diese Übersicht der Datenrisiken als Data Risk Map.

Dank dieser Transparenz wissen Teams, wo sie aktiv werden müssen, sodass das Datensicherheitsteam nicht mehr im Feuerlöschmodus agieren muss, sondern proaktive Governance-Maßnahmen umsetzen kann.

Über die Data Risk Map bietet Proofpoint einen durchgängigen Überblick über Datenflüsse und ermöglicht die Reaktion auf Zwischenfälle. Diese Funktion für kanalübergreifende Informationen zur Datenherkunft nutzt die Proofpoint Nexus® Data Lineage-Modelle, um vertrauliche Daten von ihrem Ursprung aus über jede Veränderung, Kopie und Übertragung hinweg direkt bis zu den Ausgabekanälen nachzuverfolgen.

Sicherheitsteams, die für die Reaktion auf Zwischenfälle und Risikoanalysen verantwortlich sind, können dank dieser Nachverfolgbarkeit genau sehen, wo eine Datei ihren Ursprung hat, wie und wohin sie übertragen wurde und wer mit ihr interagiert hat. Anschließend lassen sich entsprechend der Dateiherkunft und dieser zusätzlichen Kontextinformationen Kontrollen anwenden.

Durch die Kombination aus Transparenz und Kontextdaten wird die Datenherkunft zu einem leistungsstarken Tool, das Insider-Risiken minimiert, Exfiltration verhindert und die Compliance-Einhaltung vereinfacht.

Abb. 2: Proofpoint Data Security Complete stellt kanalübergreifende Informationen zur Datenherkunft bereit, mit denen vertrauliche Daten von ihrem Ursprung aus über jede Veränderung, Kopie und Übertragung hinweg direkt bis zu den Ausgabekanälen nachverfolgt werden.

Behebungen mit einem Klick für Microsoft 365 und Google Workspace

In der Data Risk Map können Sicherheitsteams Behebungsmaßnahmen mit einem Klick für Microsoft 365 und Google Workspace durchführen. So haben Teams die Möglichkeit, nicht autorisierte Zugriffe sofort zu blockieren, riskante File-Sharing-Berechtigungen anzupassen oder gefährdete Dateien zu isolieren. Das beschleunigt die Bedrohungseindämmung und gewährleistet, dass vertrauliche Daten in den täglich von Mitarbeitern geschützten Collaboration-Plattformen geschützt sind.

Governance für sichere KI-Datennutzung

GenAI-Tools wie ChatGPT, Copilot und Gemini sowie Drittanbieter-Anwendungen mit KI-Funktionen ermöglichen erhebliche Produktivitätsvorteile. Sie sind jedoch auch mit neuen Risiken verbunden, wenn vertrauliche Daten hochgeladen oder unbeaufsichtigt verarbeitet werden.

Das Proofpoint-Modul für KI-Daten-Governance stellt ein Framework für die sichere KI-Nutzung im Unternehmen bereit. Unternehmen können genehmigte sowie nicht genehmigte KI-Nutzung aufdecken, vordefinierte Richtlinien zur Verhinderung von Exfiltrationen und Datenschutzverletzungen implementieren sowie den Zugriff mithilfe automatisierter Workflows für Sicherheitsteams und Content-Anbieter kontrollieren.

Dank einer Übersicht der Daten, die in KI-Modellen verarbeitet werden, können Unternehmen die vorschriftenkonforme Nutzung gewährleisten und gleichzeitig fahrlässige oder böswillige Kompromittierungen verhindern. Mit Proofpoint können Unternehmen gefahrlos KI einsetzen und profitieren von Innovationen, ohne ihre Sicherheit zu beeinträchtigen.

Die nächsten Schritte

Datensicherheit ist heute für das Überleben des Unternehmens unabdingbar. Angesichts der zunehmenden Raffinesse der Angreifer und der wachsenden Risiken durch agentenbasierte Arbeitsplätze benötigen Unternehmen eine moderne Lösung, die zuverlässigen Schutz bietet – jederzeit und überall.

Proofpoint Data Security Complete ist jetzt verfügbar. Weitere Informationen zu Proofpoint Data Security Complete finden Sie auf unserer Webseite. Oder kontaktieren Sie Ihren Proofpoint-Vertriebsmitarbeiter, um eine Demo zu vereinbaren.