Principales conclusiones

- Las investigaciones sobre amenazas realizadas por Proofpoint muestran que el 99 % de las organizaciones sufrieron amenazas de usurpación de cuentas (ATO) durante el período estudiado.

- Los ataques dirigidos son más eficaces: el phishing selectivo tiene el doble de éxito que los ataques por fuerza bruta.

- El verdadero peligro comienza tras el compromiso. El 88 % de las empresas son víctimas de explotación después de que los ciberdelincuentes hayan obtenido acceso.

En los entornos de trabajo agénticos actuales, las credenciales de los usuarios son el objetivo preferido de los ciberdelincuentes. Las organizaciones utilizan plataformas cloud, herramientas de colaboración, navegadores y aplicaciones de terceros para realizar su trabajo. Cuando los ciberdelincuentes comprometen una cuenta, pueden utilizarla para abusar de la confianza, automatizar actividades maliciosas y extender los ataques a todos estos canales y otros.

Este riesgo es aún mayor en entornos que utilizan flujos de trabajo automatizados y agentes asistidos por IA. Las identidades ocupan cada vez más un lugar central en estos entornos. Así, cuando un ciberdelincuente compromete una cuenta, obtiene acceso a los agentes, integraciones y flujos de trabajo que funcionan bajo esa identidad. De hecho, la vulneración puede ir más allá del acceso a la cuenta y extenderse a los sistemas conectados relacionados con esa identidad.

Las investigaciones sobre amenazas realizadas por Proofpoint muestran que casi todas las organizaciones sufren amenazas de usurpación de cuentas (ATO). Los ciberdelincuentes prefieren técnicas específicas que se aprovechan de las relaciones de confianza. Su objetivo es obtener acceso tras la usurpación, especialmente en entornos cloud y de colaboración como Microsoft (Microsoft 365, Teams) y Google (Google Workspace).

Por eso es importante contar con una detección de ataques ATO sólida y centrada en la conexión en entornos de trabajo agénticos. Al proteger la identidad, también contribuye a proteger a los agentes posteriores y los flujos de trabajo que dependen de ella.

Metodología de investigación

Proofpoint posee uno de los conjuntos de datos más amplios y diversificados del sector de la ciberseguridad. Entre noviembre de 2024 y noviembre de 2025, Proofpoint analizó las actividades de usurpación de cuentas cloud entre su clientela mundial, que cuenta con más de 50 millones de cuentas.

El conjunto de datos incluía:

- Actividades ATO intentadas y completadas con éxito

- Técnicas de ataques dirigidos y no dirigidos

- Comportamientos tras la usurpación en materia de correo electrónico, almacenamiento cloud, plataformas de colaboración, sistemas de identidad y aplicaciones OAuth.

Las conclusiones que figuran a continuación reflejan los resultados de este período de análisis.

Las tres conclusiones principales

1: Las amenazas de usurpación de cuentas están por todas partes

El 99 % de las empresas han sido objeto de amenazas ATO en los últimos 12 meses, y el 67 % han sido víctimas de un ataque. Esto lo convierte en uno de los principales puntos de entrada para los ciberdelincuentes.

2: Los ataques de precisión tienen un impacto importante

Los ataques dirigidos, como el phishing selectivo, tienen más del doble de éxito que los que no lo son (66 % frente al 29 %). Esto refleja un cambio. Los ciberdelincuentes no utilizan con tanta frecuencia técnicas de ataque amplias y probabilísticas como los ataques de precisión que aprovechan el contexto y las relaciones de los usuarios.

3: La explotación posterior a la compromiso constituye el mayor riesgo

El 88 % de las organizaciones afectadas por ataques ATO muestran actividad tras el acceso. Los ciberdelincuentes utilizan identidades comprometidas para establecer la persistencia y cometer fraudes y robar datos..

¿Por qué las credenciales y la identidad dominan los entornos de trabajo agénticos?

El trabajo moderno ya no se realiza en un único sistema. Los usuarios, los agentes de IA y los flujos de trabajo automatizados dependen de las identidades que operan en los siguientes entornos:

- Plataformas de productividad en la nube, como Microsoft 365 o Google Workspace.

- Correo electrónico y herramientas de colaboración

- Proveedores de identidad y SSO

- Aplicaciones de terceros OAuth y controladas por IA

En estos entornos, las credenciales son más que un simple acceso; son un elemento clave de confianza.. Una vez que un ciberdelincuente ha robado una identidad, puede utilizarla para actuar como usuario legítimo. No necesita malware para aumentar su impacto de forma rápida y silenciosa. En su lugar, utiliza funciones nativas y automatización.

La usurpación de cuentas es un ciclo de vida, no un fallo de conexión.

Los ataques ATO modernos se desarrollan en tres fases interconectadas: antes, durante y después de la usurpación. Cada fase conlleva riesgos distintos.

Figura 1. Ciclo de vida de un ataque ATO.

Antes de la usurpación: centrarse en la confianza, los usuarios y los proveedores

La fase previa a la usurpación es aquella en la que los ciberdelincuentes toman sus decisiones estratégicas más importantes. Deciden a quién atacar, cómo acercarse a ellos y dónde llevar a cabo el ataque inicial.

Las investigaciones realizadas por Proofpoint muestran que, si bien el 98 % de las organizaciones son objeto tanto de ataques dirigidos como no dirigidos, la probabilidad de éxito varía considerablemente una vez que los ataques se distribuyen.

Proofpoint ha observado lo siguiente:

- Los ataques no dirigidos (como el phishing a gran escala o la difusión de contraseñas) lograron comprometer al 29 % de las organizaciones.

- Los ataques dirigidos (diseñados en torno a usuarios específicos o relaciones de confianza) lograron comprometer al 66 % de las organizaciones

Esta disparidad explica por qué los ciberdelincuentes prefieren cada vez más los enfoques dirigidos. En lugar de confiar únicamente en el alcance de sus ataques, los ciberdelincuentes invierten en precisión y contexto. A menudo utilizan proveedores comprometidos o partners externos de confianza para lanzar ataques que parecen legítimos y se ajustan a la actividad empresarial real.

Los mensajes que hacen referencia a proyectos activos, relaciones existentes o documentos compartidos se integran de forma natural en los flujos de trabajo diarios, especialmente en entornos colaborativos y en la nube. Esto aumenta considerablemente la probabilidad de que un ataque inicial dé lugar a la usurpación de cuentas.

Usurpación: cuando se produce la vulneración

La fase de usurpación comienza cuando un ciberdelincuente logra acceder a una cuenta de usuario y pasa del intento de infiltración a la suplantación de la identidad de ese usuario. Es en ese momento cuando la usurpación de cuentas pasa de ser un fallo de los controles de seguridad a un incidente de riesgo empresarial.

Proofpoint ha observado lo siguiente:

- El 67 % de las organizaciones sufrieron una o varias usurpaciones de cuentas (ATO).

- En este grupo, el 59 % había activado la MFA en las cuentas comprometidas.

Estas conclusiones ponen de relieve una realidad crucial: La MFA es necesaria, pero no es suficiente. Con el aumento de la adopción de la MFA, los ciberdelincuentes se han adaptado. Técnicas como el secuestro de sesiones, el phishing de intermediario (adversary-in-the-middle) y la explotación de OAuth les permiten obtener acceso sin eludir la autenticación. Por lo tanto, los ataques ATO son cada vez más eficaces, incluso cuando se ha implementado la MFA.

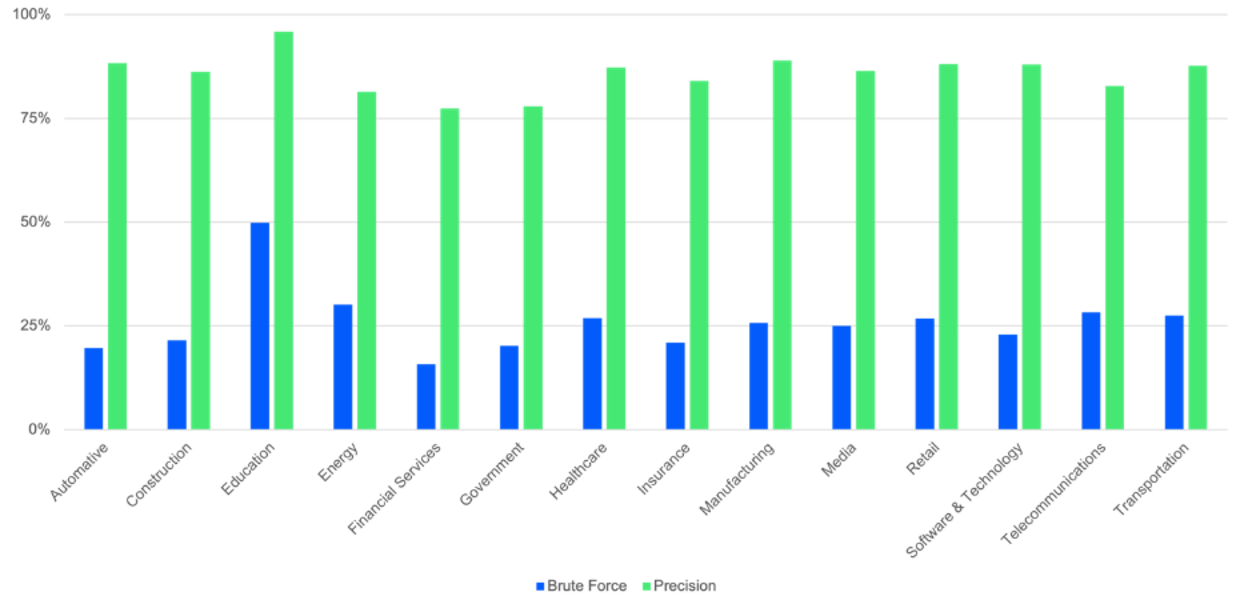

Figura 2. Distribución de los sectores que han sufrido un ataque ATO que logró su objetivo, comparando los ataques no dirigidos con los ataques dirigidos.

Los investigadores de Proofpoint también observaron diferencias significativas entre los sectores una vez que los ataques alcanzaron la fase de usurpación.

Proofpoint ha observado lo siguiente:

- Las empresas de servicios financieros registraron el porcentaje más bajo de inquilinos afectados.

- Los centros educativos registraron el porcentaje más alto de inquilinos afectados.

Esta tendencia se ha confirmado tanto en los ataques dirigidos como en los no dirigidos.

Es probable que este contraste refleje diferencias en las limitaciones operativas y la madurez de la seguridad. Las empresas de servicios financieros suelen beneficiarse de inversiones sostenidas en ciberseguridad, requisitos normativos más estrictos y controles de identidad y acceso más maduros. Estos factores reducen la probabilidad de que los ataques avancen hacia una usurpación que consiga su objetivo

Por el contrario, las instituciones educativas y las administraciones públicas suelen enfrentarse a presupuestos más ajustados, una adopción más lenta de las nuevas tecnologías de seguridad, poblaciones de usuarios numerosas y en constante evolución, y una menor concienciación sobre la seguridad básica. Todas estas condiciones aumentan las posibilidades de éxito de los ataques dirigidos y no dirigidos.

Tras la usurpación: persistencia, explotación y expansión

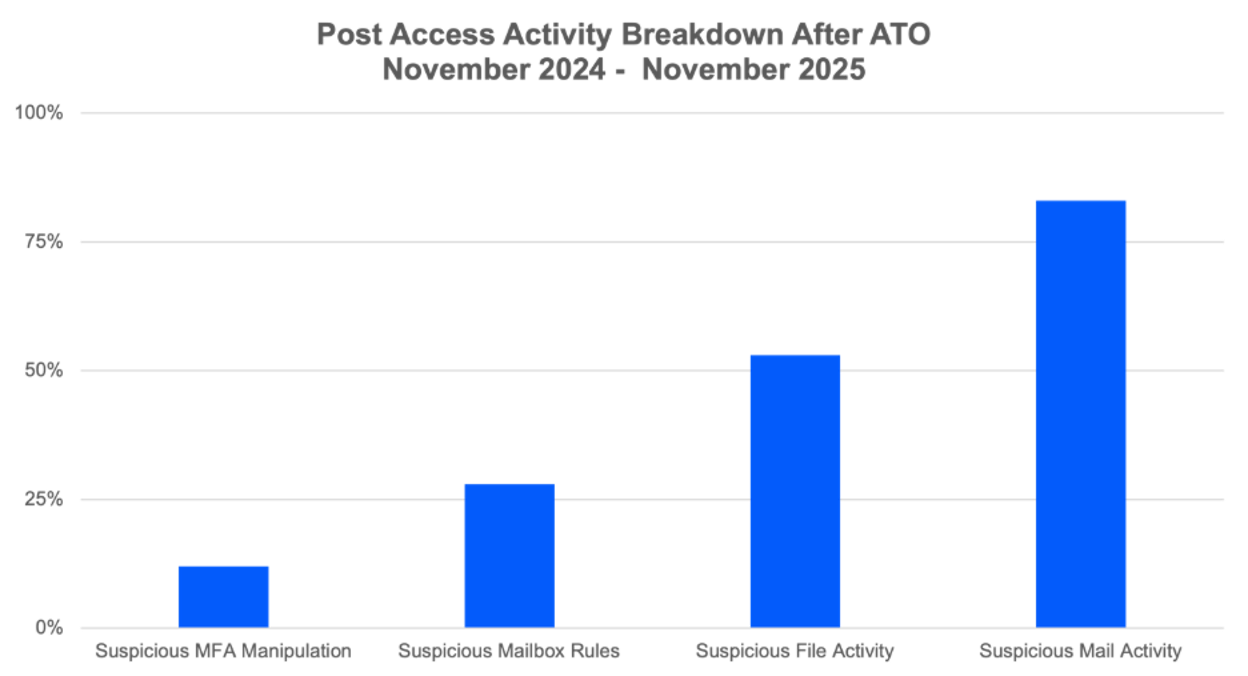

La lección más importante que se desprende del análisis posterior a la usurpación de Proofpoint no es simplemente lo que hacen los ciberdelincuentes, sino cómo actúan sistemáticamente. El 88 % de las organizaciones afectadas muestran actividad tras el acceso. Las actividades posteriores al acceso varían según los diferentes tipos de actividades, como se muestra a continuación.

Figura 3. Qué hacen los ciberdelincuentes después de comprometer una cuenta.

- Manipulación sospechosa de MFA (12 % de las organizaciones afectadas). Los ciberdelincuentes pueden manipular la configuración de la MFA en las cuentas comprometidas. Podrían añadir otros factores MFA, debilitar los métodos MFA o realizar otros cambios para garantizar un acceso persistente a las cuentas comprometidas.

- Creación de reglas para correos electrónicos sospechosos (28 % de las empresas afectadas). Las reglas de correo electrónico recién creadas ayudan a los ciberdelincuentes a ocultar actividades no autorizadas, eliminar pruebas, robar datos y facilitar el fraude.

- Detección de actividad sospechosa relacionada con archivos (53 % de las empresas afectadas). Los ciberdelincuentes pueden utilizar un acceso comprometido para realizar actividades sospechosas en los archivos. Esto incluye la descarga o carga de archivos, el acceso a archivos sensibles y el robo de datos.

- Detección de actividad sospechosa relacionada con buzones de correo electrónico (83 % de las empresas afectadas). Los ciberdelincuentes pueden utilizar buzones de correo electrónico comprometidos para lanzar ataques secundarios. Podrían llevar a cabo estafas Business Email Compromise (BEC) o explotar las relaciones de confianza existentes para lanzar ataques de phishing contra a otras organizaciones.

Más concretamente, nuestras investigaciones muestran que el 83 % de las empresas afectadas observaron actividad sospechosa en sus buzones de correo electrónico tras la usurpación de cuentas.

Si tienen acceso al buzón de correo electrónico de un usuario, los ciberdelincuentes pueden leer mensajes privados. Además, gracias a la IA, los ciberdelincuentes pueden analizar automáticamente varios mensajes para obtener más información sobre las relaciones entre los usuarios y hacerse una idea del tono de sus mensajes. Pueden identificar objetivos de ataque relevantes en una fracción del tiempo que se tardaría en hacerlo manualmente, y en todos los idiomas.

También pueden identificar contactos de confianza dentro y fuera de la organización. Es este contexto el que les permite lanzar ataques secundarios muy convincentes que parecen legítimos. Los mensajes se basan en conversaciones reales y en una confianza real.

Por lo tanto, la usurpación de cuentas está pasando rápidamente de ser una violación de la identidad a una violación de la privacidad personal y profesional. Es un poderoso mecanismo para la suplantación de la identidad, el fraude y los ataques basados en proveedores.

Las aplicaciones OAuth y las controladas por IA agravan los riesgos tras la usurpación.

La explotación posterior a la usurpación incluye cada vez más la manipulación de aplicaciones OAuth, especialmente a medida que aumentan las aplicaciones impulsadas por la IA

Según las investigaciones realizadas por Proofpoint:

- Los usuarios han concedido acceso a 241 954 aplicaciones de terceros en su entorno durante el último año.

- Aproximadamente 7000 nuevas aplicaciones obtuvieron su aprobación al mes.

- 49 de estas aplicaciones aprobadas han sido identificadas como maliciosas.

- Las aplicaciones aprobadas impulsadas por IA pasaron de 11 290 a 258 033, lo que supone un aumento de más del 2100 % en menos de un año.

El aprovechamiento de OAuth permite a los ciberdelincuentes persistir sin credenciales, sobreviviendo a menudo a los restablecimientos de contraseñas y a la aplicación de la MFA. A medida que proliferan las aplicaciones basadas en la IA, los ciberdelincuentes pueden disfrazar las aplicaciones maliciosas como herramientas útiles, aprovechando aún más la confianza de los usuarios.

Cómo puede ayudarle Proofpoint Collaboration Security Prime

La usurpación de cuentas ya no es un caso excepcional: es la columna vertebral de los ciberataques modernos en los nuevos entornos de trabajo agénticos.

Las organizaciones que sigan tratando los ataques ATO como un problema de acceso tendrán dificultades para mantenerse al día. Las que adopten un enfoque basado en el ciclo de vida, centrado en la supervisión continua y la respuesta automatizada, estarán en mejor posición para reducir los riesgos.

Proofpoint Collaboration Security Prime está especialmente diseñada para responder a este problema cada vez mayor. Proofpoint Prime ofrece visibilidad y respuesta unificadas a nivel de correo electrónico, nube, plataformas de colaboración, navegadores e identidad.

Al correlacionar las señales a lo largo del ciclo de vida de los ataques ATO, Proofpoint Prime le ayuda a:

- Detectar antes los ataques dirigidos, incluidos los procedentes de proveedores comprometidos.

- Identificar y contener las usurpaciones de cuentas más rápidamente, incluso cuando se elude la MFA.

- Identificar cualquier explotación tras la usurpación, como una actividad de correo electrónico que personaliza los ataques.

- Reducir el tiempo de permanencia automatizando la contención en todos los canales.

En lugar de basarse en soluciones aisladas, Proofpoint Prime ofrece protección integral en las interacciones de confianza que más explotan los ciberdelincuentes.

Para obtener más información sobre Proofpoint Collaboration Security Prime, programe una reunión con un especialista de Proofpoint.