Principali punti da ricordare

- Le ricerche sulle minacce condotte da Proofpoint mostrano che il 99% delle aziende ha subito minacce di takeover degli account (ATO) durante il periodo preso in esame.

- Gli attacchi mirati sono molto efficaci; gli attacchi di spear-phishing riusciti sono due volte più numerosi degli attacchi di forza bruta che raggiungono i loro obiettivi.

- Il pericolo è in agguato dopo la violazione. L'88% delle aziende subisce una violazione dopo che i criminali informatici hanno ottenuto un accesso.

Negli attuali ambienti di lavoro agentici, le credenziali d’accesso degli utenti sono l’obiettivo di maggior valore per i criminali informatici. Le aziende fanno affidamento su piattaforme cloud, strumenti di collaborazione, browser e applicazioni di terze parti per svolgere la loro attività. Quando i criminali informatici violano un account, possono usarlo per sfruttare la fiducia, automatizzare attività dannose ed espandere gli attacchi su tutti questi canali e oltre.

Questo rischio è ancora più grande in ambienti che utilizzano flussi di lavoro automatizzati e agenti assistiti dall'IA. Le identità si trovano sempre più al centro di questi ambienti. Quindi, quando un criminale informatico viola un account, ottiene accesso a agenti, integrazioni e flussi di lavoro che operano sotto quell'identità. In pratica, la violazione può estendersi oltre l'accesso all'account fino ai sistemi connessi legati a quell'identità.

Le ricerche sulle minacce condotte da Proofpoint mostrano che quasi tutte le aziende subiscono minacce di takeover degli account (ATO). I criminali informatici privilegiano tecniche mirate che sfruttano le relazioni di fiducia. Mirano a ottenere accesso post-acquisizione, in particolare in ambienti cloud e di collaborazione come Microsoft (Microsoft 365, Teams) e Google (Google Workspace).

Ecco perché è importante disporre di un rilevamento degli attacchi ATO robusto e incentrato sul login negli ambienti di lavoro agentici. Quando proteggi l'identità, contribuisci anche a proteggere gli agenti a valle e i flussi di lavoro che ne dipendono.

Metodologia di ricerca

Proofpoint dispone di uno dei set di dati più vasti e diversificati del settore della sicurezza informatica. Tra novembre 2024 e novembre 2025, Proofpoint ha esaminato le attività di takeover degli account nel cloud presso la sua base di clienti globale che conta oltre 50 milioni di account.

Il set di dati includeva:

- Le attività ATO tentate e andate a buon fine

- Le tecniche di attacchi mirati e non mirati

- I comportamenti post-takeover a livello di email, archiviazione cloud, piattaforme di collaborazione, sistemi di identità e applicazioni OAuth

I risultati seguenti riflettono quanto emerso da questo periodo di analisi.

I tre principali risultati

1. Le minacce di takeover degli account sono pervasive

Il 99% delle aziende è stato preso di mira da minacce ATO negli ultimi 12 mesi, e il 67% è stato vittima di una violazione. Questo li rende uno dei principali punti di ingresso per i criminali informatici.

2. Gli attacchi di precisione hanno un impatto significativo

Gli attacchi mirati, come lo spear-phishing, hanno successo più del doppio di quelli non mirati (66% rispetto al 29%). Questo riflette un cambiamento. I criminali informatici non utilizzano tecniche di attacco ampie e probabilistiche con la stessa frequenza degli attacchi di precisione che sfruttano il contesto e le relazioni degli utenti.

3. Gli abusi post- violazione rappresentano il rischio più grande

L'88% delle aziende colpite da attacchi ATO mostrano attività post-accesso. I criminali informatici utilizzano identità compromesse per stabilire persistenza, commettere frodi e furto di dati.

Perché le credenziali d’accesso e le identità dominano gli ambienti di lavoro agentici

Il lavoro moderno non avviene più in un unico sistema. Utenti, agenti di IA e flussi di lavoro automatizzati dipendono dalle identità che operano nei seguenti ambienti:

- Piattaforme di produttività cloud, come Microsoft 365 o Google Workspace

- Strumenti email e di collaborazione

- Fornitori di identità e SSO

- Applicazioni di terze parti OAuth e guidate dall'IA

In questi ambienti, le credenziali d’accesso sono più di un semplice accesso; sono un punto di riferimento affidabile. Una volta che un criminale informatico ruba un'identità, può usarla per operare come un utente legittimo. Non ha bisogno di malware per aumentare il suo impatto in modo rapido e silenzioso. Invece, utilizza funzionalità native e l’automazione.

Il takeover degli account è un ciclo di vita, non un errore di accesso

Gli attacchi ATO moderni si svolgono in tre fasi interconnesse: pre-takeover, takeover e post-takeover. Ogni fase introduce rischi distinti.

Figura 1. Ciclo di vita di un attacco ATO.

Pre-takeover: prendere di mira fiducia, utenti e fornitori

La fase di pre-takeover è il momento in cui i criminali informatici prendono le loro decisioni strategiche più importanti. Decidono chi prendere di mira, come approcciarli e dove lanciare l'attacco iniziale.

Le ricerche condotte da Proofpoint mostrano che, sebbene il 98% delle aziende sia preso di mira sia di attacchi non mirati sia mirati, la probabilità di successo varia nettamente una volta effettuati gli attacchi.

Proofpoint ha osservato quanto segue:

- Gli attacchi non mirati (come il phishing su larga scala o il password-spraying) hanno portato a una violazione di successo in 29% delle aziende.

- Gli attacchi mirati (concepiti su utenti specifici o relazioni di fiducia) hanno portato a una violazione di successo nel 66% delle aziende.

Questa disparità spiega perché i criminali informatici preferiscono gli approcci mirati. Invece che affidarsi esclusivamente alla portata, i criminali informatici investono nella precisione e nel contesto. Spesso utilizzano fornitori compromessi o partner esterni affidabili per lanciare attacchi che appaiono legittimi e sono in linea con l'attività aziendale reale.

I messaggi che fanno riferimento a progetti attivi, relazioni esistenti o documenti condivisi si integrano naturalmente nei flussi di lavoro quotidiani, soprattutto negli ambienti cloud e collaborativi. Questo aumenta significativamente la probabilità che un attacco iniziale porti a un takeover degli account.

Takeover: quando si verifica la violazione

La fase di takeover inizia quando un criminale informatico riesce ad accedere a un account utente e passa dal tentativo di infiltrazione al furto dell’identità di quell’utente. Questo è il momento in cui il takeover degli account passa da fallimento dei controlli di sicurezza a incidente di rischio aziendale.

Proofpoint ha osservato quanto segue:

- il 67% delle aziende è stato colpito da uno o più attacchi ATO.

- Di questo gruppo, il 59% aveva abilitato l’autenticazione a più fattori sugli account compromessi.

Questi risultati sottolineano una realtà fondamentale: l’autorizzazione a più fattori è necessaria, ma non è sufficiente. Con l'aumento dell'adozione dell’autenticazione a più fattori, i criminali informatici si sono adattati. Tecniche come il dirottamento di sessione, il phishing adversary-in-the-middle e l'abuso di OAuth permettono loro di ottenere l'accesso senza eludere l'autenticazione. Di conseguenza, gli attacchi ATO di successo sono sempre più efficaci anche quando è attiva l’autenticazione a più fattori.

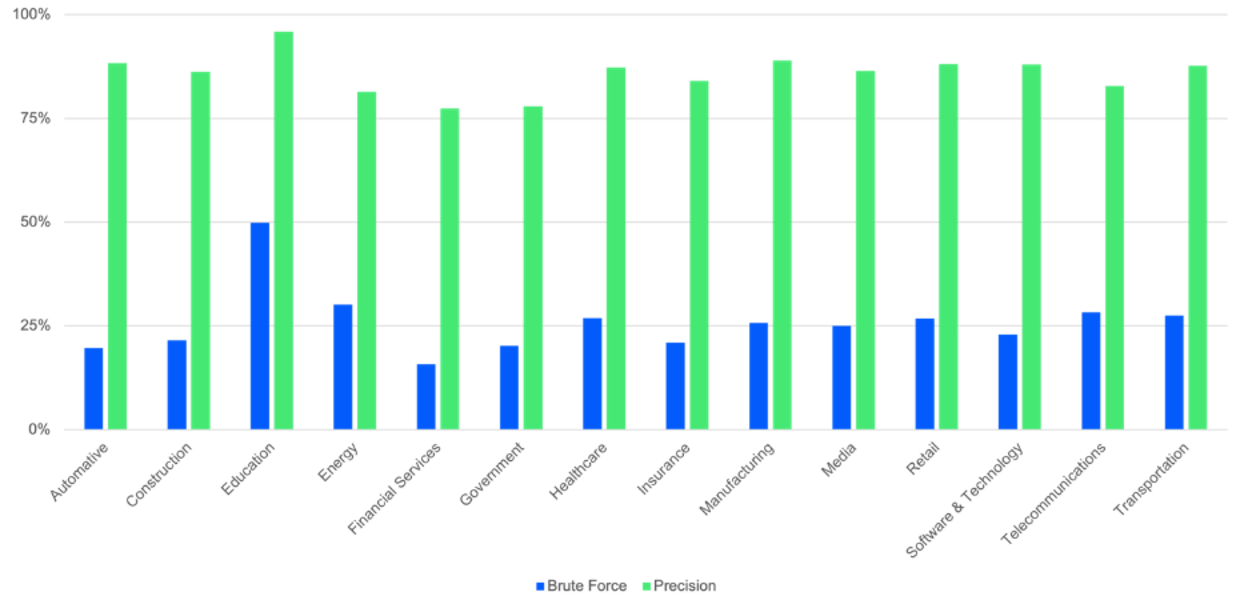

Figura 2. Ripartizione dei settori che hanno subito un attacco ATO riuscito, confrontando gli attacchi non mirati con gli attacchi mirati.

I ricercatori di Proofpoint hanno inoltre osservato differenze significative tra i settori una volta che gli attacchi hanno raggiunto la fase di takeover.

Proofpoint ha osservato quanto segue:

- Le aziende di servizi finanziari hanno registrato la percentuale più bassa di tenant colpiti.

- Gli enti scolastici hanno registrato la percentuale più alta di tenant colpiti.

Questa tendenza si è confermata valida per gli attacchi mirati e non mirati.

È probabile che questo contrasto rifletta differenze nei vincoli operativi e nella maturità della sicurezza. Le aziende di servizi finanziari generalmente beneficiano di investimenti costanti in sicurezza informatica, requisiti normativi più severi e controlli di identità e accesso più maturi. Questi fattori riducono la probabilità che gli attacchi evolvano in un takeover degli account di successo.

Al contrario, gli enti scolastici e le pubbliche amministrazioni devono spesso fare i conti con budget più limitati, una più lenta adozione delle nuove tecnologie di sicurezza, una popolazione di utenti numerosa e in continua evoluzione e una minore sensibilizzazione alla sicurezza di base. Tutte queste condizioni aumentano la probabilità che gli attacchi mirati e non mirati vadano a buon fine.

Post-takeover: persistenza, abuso ed espansione

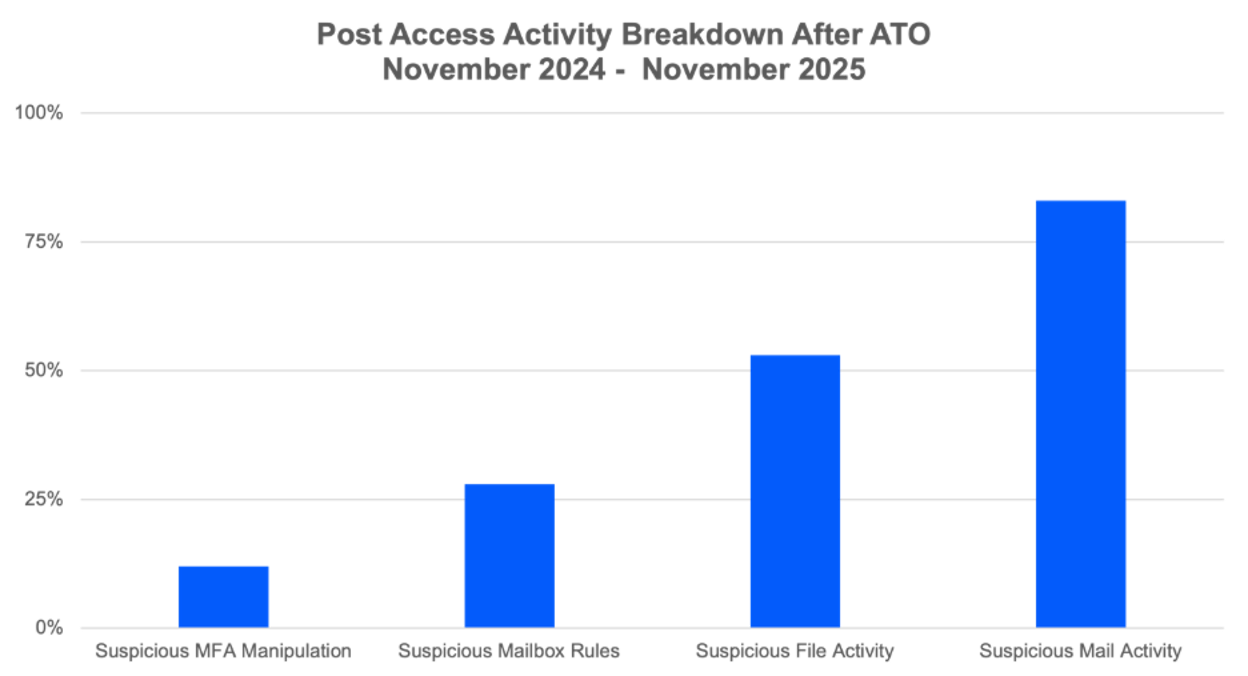

Il dato più importante emerso dall'analisi post-takeover di Proofpoint non riguarda semplicemente cosa fanno i criminali informatici, ma come agiscono in modo coerente. L'88% delle aziende colpite mostra un’attività post-accesso. L'attività post-accesso varia a seconda dei diversi tipi di attività, come si vede di seguito.

Figura 3. Cosa fanno i criminali informatici dopo aver violato un account.

- Manipolazione sospetta dell'autenticazione a più fattori (12% delle aziende colpite). I criminali informatici possono manipolare le impostazioni dell’autenticazione a più fattori sugli account compromessi. Potrebbero aggiungere altri fattori di autenticazione, indebolire i metodi di autenticazione a più fattori o apportare altre modifiche per garantire un accesso persistente agli account compromessi.

- Creazione di regole della casella email sospette (28% delle aziende colpite). Le regole della casella email di nuova creazione aiutano i criminali informatici a nascondere le attività non autorizzate, eliminare prove, rubare dati e facilitare le frodi.

- Rilevamento di attività sospette sui file (53% delle aziende colpite). I criminali informatici possono utilizzare un accesso compromesso per condurre attività sospette sui file. Questo include il download o il caricamento di file, l'accesso a file sensibili e il furto di dati.

- Rilevamento di attività sospette legate alle caselle email (83% delle aziende colpite). I criminali informatici possono utilizzare caselle email compromesse per attacchi successivi. Potrebbero procedere a una violazione dell’email aziendale (BEC, Business Email Compromise) oppure sfruttare le relazioni di fiducia esistenti per colpire altre aziende con attacchi di phishing.

In particolare, le nostre ricerche mostrano che l'83% delle aziende colpite ha osservato un’attività sospetta nella casella email dopo un takeover degli account.

Se dispongono di accesso alla casella email di un utente, i criminali informatici possono leggere i messaggi privati. Inoltre, grazie all'IA, i criminali informatici possono analizzare automaticamente più messaggi per comprendere le relazioni tra gli utenti e capire il tono dei loro messaggi. Possono identificare gli obiettivi d'attacco rilevanti in una frazione del tempo che richiederebbe farlo manualmente, e in tutte le lingue.

Possono anche identificare contatti affidabili sia all'interno sia all'esterno dell'azienda. È proprio questo contesto che permette loro di lanciare attacchi successivi altamente convincenti che sembrano legittimi. I messaggi sono radicati in conversazioni reali e nella fiducia reale.

Di conseguenza, il takeover degli account si trasforma rapidamente da una violazione dell'identità a una violazione della privacy personale e professionale. È un potente meccanismo di furto d'identità, frode e attacchi basati sui fornitori.

Le app OAuth e guidate dall'IA amplificano il rischio di post-takeover.

Gli abusi post-takeover includono sempre più la manipolazione delle applicazioni OAuth, in particolare con la proliferazione delle applicazioni basate sull'IA.

Secondo le ricerche condotte da Proofpoint:

- Agli utenti è stato concesso l'accesso a 241.954 applicazioni di terze parti all'interno del loro ambiente nell'ultimo anno.

- Circa 7.000 nuove applicazioni sono state autorizzate ogni mese.

- 49 di queste applicazioni autorizzate sono state identificate come dannose.

- Le applicazioni approvate guida dall'IA sono passate da 11.290 a 258.033, un aumento superiore al 2.100% in meno di un anno.

L'abuso di OAuth permette ai criminali informatici di persistere senza credenziali d’accesso, spesso sopravvivendo alla reimpostazione delle password e all'applicazione dell'autenticazione a più fattori. Con la diffusione delle applicazioni basate sull'IA, i criminali informatici possono mascherare le applicazioni dannose come strumenti utili, sfruttando ulteriormente la fiducia degli utenti.

Come Proofpoint Collaboration Security Prime può aiutarti

Il takeover degli account non è più un caso eccezionale: è la spina dorsale degli attacchi informatici moderni nei nuovi ambienti di lavoro agentici.

Le aziende che continuano a trattare gli attacchi ATO come un problema di accesso avranno difficoltà a tenere il passo. Quelle che adottano un approccio basato sul ciclo di vita, incentrato su monitoraggio continuo e risposta automatizzata, saranno nella posizione migliore per ridurre i rischi.

Proofpoint Collaboration Security Prime è stato appositamente concepito per rispondere a questo crescente problema. Proofpoint Prime offre visibilità e risposta unificate a livello di email, cloud, piattaforme di collaborazione, browser e identità.

Correlando i segnali lungo l'intero ciclo di vita degli attacchi ATO, Proofpoint Prime ti aiuta a:

- Rilevare prima gli attacchi mirati, inclusi quelli provenienti da fornitori compromessi

- Identificare e contenere i takeover degli account più rapidamente, anche quando l’autenticazione a più fattori viene elusa

- Identificare gli abusi post-takeover, come un’attività nella casella email che personalizza gli attacchi

- Ridurre il tempo di permanenza automatizzando il contenimento su tutti i canali

Invece di affidarsi a soluzioni isolate, Proofpoint Prime offre una protezione end-to-end nelle interazioni di fiducia che i criminali informatici sfruttano di più.

Per saperne di più su Proofpoint Collaboration Security Prime, fissa un incontro con uno specialista Proofpoint.