Principaux points à retenir

- Les recherches sur les menaces menées par Proofpoint montrent que 99 % des entreprises ont subi des menaces de prise de contrôle de comptes (ATO) au cours de la période étudiée.

- Les attaques ciblées sont très efficaces ; les attaques de spear phishing fructueuses sont deux fois plus nombreuses que les attaques par force brute parvenant à leurs fins.

- C'est après la compromission que le danger rôde. 88 % des entreprises sont victimes d'une exploitation après que les cybercriminels ont obtenu un accès.

Dans les environnements de travail agentiques actuels, les identifiants de connexion des utilisateurs constituent les cibles préférées des cybercriminels. Les entreprises s'appuient sur des plates-formes cloud, des outils de collaboration, des navigateurs et des applications tierces pour effectuer leur travail. Lorsque des cybercriminels compromettent un compte, ils peuvent l'utiliser pour abuser de la confiance, automatiser des activités malveillantes et étendre les attaques sur tous ces canaux et plus encore.

Ce risque est encore plus grand dans les environnements qui utilisent des workflows automatisés et des agents assistés par l'IA. Les identités sont de plus en plus au centre de ces environnements. Ainsi, lorsqu'un cybercriminel compromet un compte, il obtient un accès aux agents, intégrations et workflows qui fonctionnent sous cette identité. En fait, la compromission peut aller au-delà de l'accès au compte et s'étendre aux systèmes connectés liés à cette identité.

Les recherches sur les menaces menées par Proofpoint montrent que presque toutes les entreprises subissent des menaces de prise de contrôle de comptes (ATO). Les cybercriminels privilégient des techniques ciblées qui exploitent les relations de confiance. Ils visent à obtenir un accès post-prise de contrôle, en particulier dans les environnements cloud et de collaboration tels que Microsoft (Microsoft 365, Teams) et Google (Google Workspace).

C'est pourquoi il est important de disposer d'une détection des attaques ATO robuste et axée sur la connexion dans les environnements de travail agentiques. Lorsque vous protégez l'identité, vous contribuez également à protéger les agents en aval et les workflows qui en dépendent.

Méthodologie de recherche

Proofpoint possède l'un des ensembles de données les plus vastes et les plus diversifiés du secteur de la cybersécurité. Entre novembre 2024 et novembre 2025, Proofpoint a analysé les activités de prise de contrôle de comptes dans le cloud au sein de sa clientèle mondiale comptant plus de 50 millions de comptes.

L'ensemble de données comprenait :

- Les activités ATO tentées et réussies

- Les techniques d'attaques ciblées et non ciblées

- Les comportements post-prise de contrôle au niveau de la messagerie électronique, du stockage cloud, des plates-formes de collaboration, des systèmes d'identité et des applications OAuth

Les conclusions ci-dessous reflètent les résultats de cette période d'analyse.

Les trois principales conclusions

1. Les menaces de prise de contrôle de comptes sont omniprésentes

99 % des entreprises ont été ciblées par des menaces ATO au cours des 12 derniers mois, et 67 % ont été victimes d'une compromission. Cela en fait l'un des principaux points d'entrée pour les cybercriminels.

2. Les attaques de précision ont un impact significatif

Les attaques ciblées, comme le spear phishing, réussissent plus de deux fois plus souvent que celles qui ne sont pas ciblées (66 % contre 29 %). Cela reflète un changement. Les cybercriminels n'utilisent pas aussi fréquemment des techniques d'attaque larges et probabilistes que les attaques de précision qui tirent parti du contexte et des relations des utilisateurs.

3. L'exploitation post-compromission constitue le plus grand risque

88 % des entreprises qui sont touchées par des attaques ATO montrent une activité post-accès. Les cyberpirates utilisent des identités compromises pour établir la persistance et commettre des fraudes et des vols de données.

Pourquoi les identifiants de connexion et l'identité dominent les environnements de travail agentiques

Le travail moderne ne se fait plus dans un système unique. Les utilisateurs, les agents d'IA et les workflows automatisés dépendent des identités opérant dans les environnements suivants :

- Plates-formes de productivité cloud, telles que Microsoft 365 ou Google Workspace

- Outils de messagerie électronique et de collaboration

- Fournisseurs d'identité et SSO

- Applications tierces OAuth et pilotées par l'IA

Dans ces environnements, les identifiants de connexion sont plus qu'un simple accès ; ils sont un point d'ancrage de confiance. Une fois qu'un cyberpirate a volé une identité, il peut l'utiliser pour agir en tant qu'utilisateur légitime. Il n'a pas besoin de malwares pour augmenter son impact rapidement et silencieusement. À la place, il utilise des fonctionnalités natives et l'automatisation.

La prise de contrôle de comptes est un cycle de vie, pas un échec de connexion

Les attaques ATO modernes se déroulent en trois phases interconnectées : pré-prise de contrôle, prise de contrôle et post-prise de contrôle. Chaque phase introduit des risques distincts.

Figure 1. Cycle de vie d'une attaque ATO.

Pré-prise de contrôle : cibler la confiance, les utilisateurs et les fournisseurs

La phase de pré-prise de contrôle est celle où les cybercriminels prennent leurs décisions stratégiques les plus importantes. Ils décident qui cibler, comment les approcher et où mener l'attaque initiale.

Les recherches menées par Proofpoint montrent que, si 98 % des entreprises sont ciblées à la fois par des attaques ciblées et non ciblées, la probabilité de réussite varie fortement une fois les attaques distribuées.

Ce que Proofpoint a observé :

- Les attaques non ciblées (comme le phishing de grande ampleur ou la pulvérisation de mots de passe) ont mené à une compromission réussie dans 29 % des entreprises.

- Les attaques ciblées (conçues autour d'utilisateurs spécifiques ou de relations de confiance) ont conduit à une compromission réussie dans 66 % des entreprises.

Cette disparité explique pourquoi les cybercriminels privilégient de plus en plus les approches ciblées. Plutôt que de se fier à la seule ampleur, les cyberpirates investissent dans la précision et le contexte. Ils utilisent souvent des fournisseurs compromis ou des partenaires externes de confiance pour lancer des attaques, qui semblent légitimes et s'alignent sur l'activité métier réelle.

Les messages qui font référence à des projets actifs, à des relations existantes ou à des documents partagés s'intègrent naturellement dans les workflows quotidiens, notamment dans les environnements cloud et de collaboration. Cela augmente considérablement la probabilité qu'une attaque initiale mène à une prise de contrôle de comptes.

Prise de contrôle : quand la compromission se produit

La phase de prise de contrôle commence lorsqu'un cyberpirate réussit à accéder à un compte utilisateur et passe de la tentative d'infiltration à l'usurpation de l'identité de cet utilisateur. C'est à ce moment-là que la prise de contrôle de comptes passe de défaillance des contrôles de sécurité à incident de risque métier.

Ce que Proofpoint a observé :

- 67 % des entreprises ont été touchées par une ou plusieurs attaques ATO.

- Dans ce groupe, 59 % avaient activé la MFA sur les comptes compromis.

Ces conclusions soulignent une réalité cruciale : La MFA est nécessaire, mais ce n'est pas suffisant. L'adoption de la MFA ayant augmenté, les cybercriminels se sont adaptés. Des techniques telles que le détournement de session, le phishing adversary-in-the-middle et l'exploitation d'OAuth leur permettent d'obtenir un accès sans déjouer l'authentification. Par conséquent, les attaques ATO sont de plus en plus efficaces, même lorsque la MFA est en place.

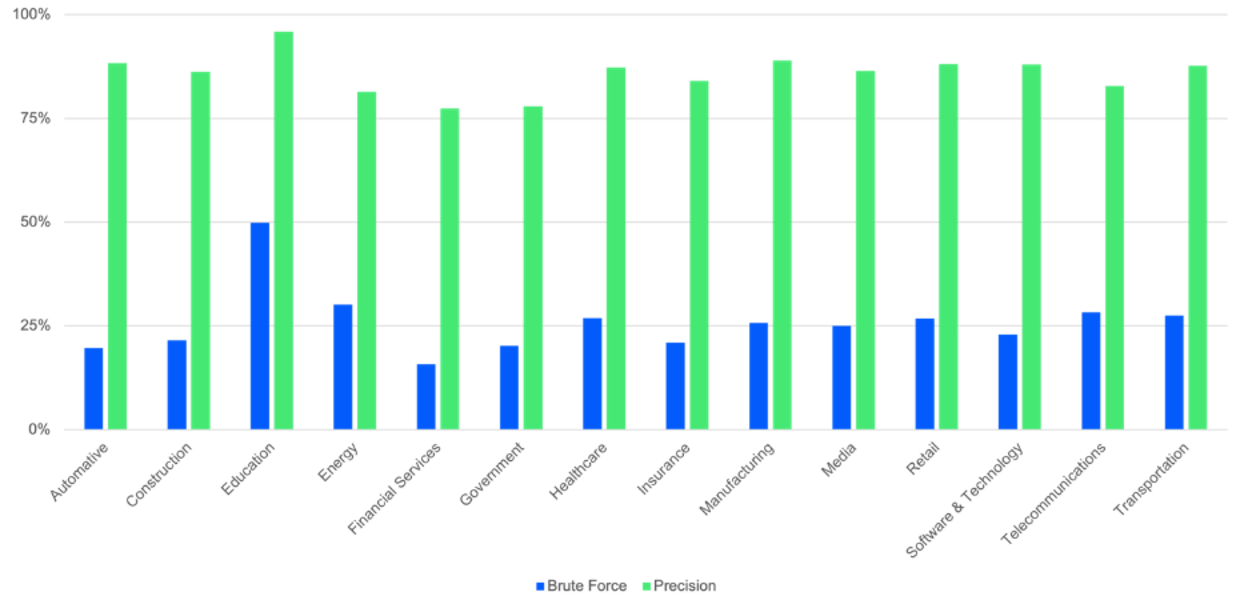

Figure 2. Répartition des secteurs qui ont connu une attaque ATO réussie, comparant les attaques non ciblées par rapport aux attaques ciblées.

Les chercheurs de Proofpoint ont également observé des différences significatives entre les secteurs une fois que les attaques ont atteint la phase de prise de contrôle.

Ce que Proofpoint a observé :

- Les entreprises de services financiers ont enregistré le pourcentage le plus faible de locataires touchés.

- Les établissements d'enseignement ont enregistré le pourcentage le plus élevé de locataires touchés.

Cette tendance s'est vérifiée pour les attaques ciblées et non ciblées.

Il est probable que ce contraste reflète des différences dans les contraintes opérationnelles et la maturité de la sécurité. Les entreprises de services financiers bénéficient généralement d'investissements soutenus en cybersécurité, d'exigences réglementaires plus strictes et de contrôles des identité et des accès plus matures. Ces facteurs réduisent la probabilité que les attaques progressent vers une prise de contrôle réussie.

En revanche, les établissements d'enseignement et les administrations publiques sont souvent confrontés à des budgets plus serrés, à une adoption plus lente des nouvelles technologies de sécurité, à des populations d'utilisateurs nombreuses et en évolution fréquente et à une sensibilisation moindre à la sécurité de base. Toutes ces conditions augmentent les chances de réussite des attaques ciblées et non ciblées.

Post-prise de contrôle : persistance, exploitation et expansion

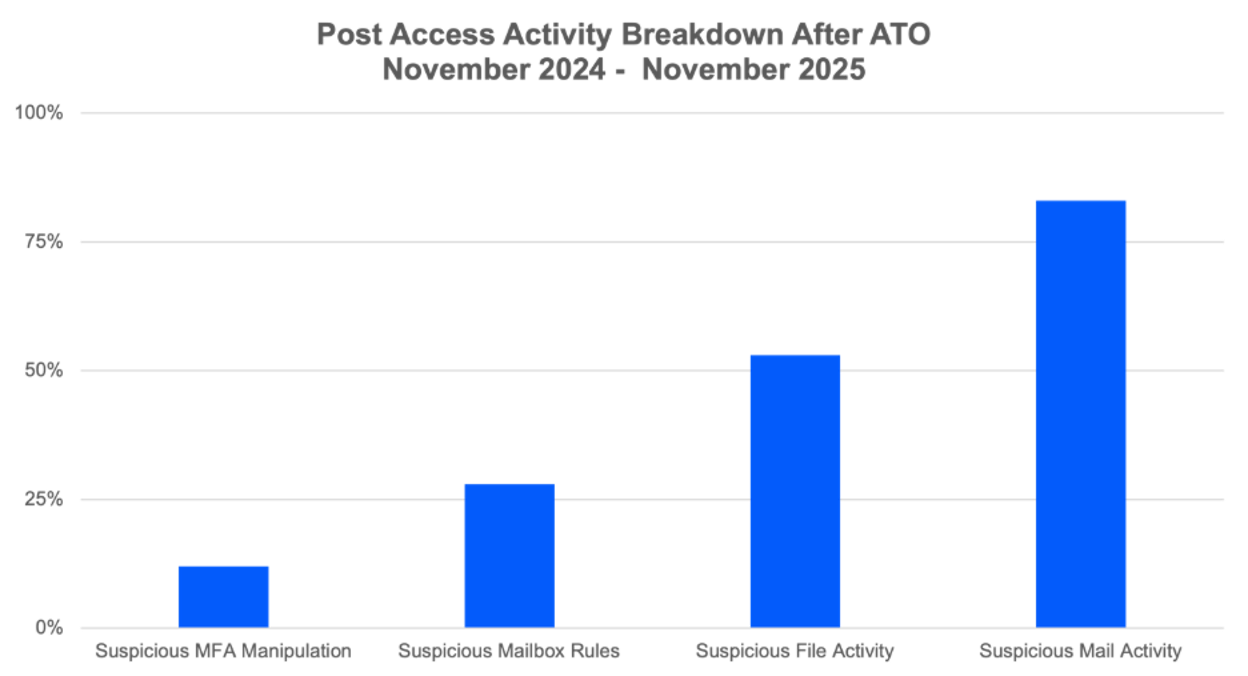

L'enseignement le plus important à tirer de l'analyse post-prise de contrôle de Proofpoint n'est pas simplement ce que font les cybercriminels, mais comment ils agissent systématiquement. 88 % des entreprises touchées montrent une activité post-accès. Les activités post-accès varient selon différents types d'activités, comme on le voit ci-dessous.

Figure 3. Ce que font les cybercriminels après avoir compromis un compte.

- Manipulation suspecte de la MFA (12 % des entreprises touchées). Les cybercriminels peuvent manipuler les paramètres MFA sur les comptes compromis. Ils pourraient ajouter d'autres facteurs MFA, affaiblir les méthodes MFA ou apporter d'autres modifications pour garantir un accès persistant aux comptes compromis.

- Création de règles de boîte email suspectes (28 % des entreprises touchées). Les règles de boîte email nouvellement créées aident le cybercriminel à dissimuler des activités non autorisées, à supprimer des preuves, à voler des données et à faciliter les fraudes.

- Détection d'une activité suspecte liée aux fichiers (53 % des entreprises touchées). Les cyberpirates peuvent utiliser un accès compromis pour mener des activités suspectes sur des fichiers. Cela inclut le téléchargement ou le chargement de fichiers, l'accès à des fichiers sensibles et le vol de données.

- Détection d'une activité suspecte liée aux boîtes email (83 % des entreprises touchées). Les cybercriminels peuvent utiliser des boîtes email compromises pour des attaques secondaires. Ils peuvent procéder à un piratage de la messagerie en entreprise (BEC, Business Email Compromise) ou exploiter des relations de confiance existantes pour cibler d'autres entreprises avec des attaques de phishing.

Plus particulièrement, nos recherches montrent que 83 % des entreprises touchées ont observé une activité suspecte dans leurs boîtes email après une prise de contrôle de comptes.

S'ils disposent d'un accès à la boîte email d'un utilisateur, les cyberpirates peuvent lire des messages privés. De plus, grâce à l'IA, les cybercriminels peuvent analyser automatiquement plusieurs messages afin d'en apprendre davantage sur les relations entre les utilisateurs et de se faire une idée du ton de leurs messages. Ils peuvent identifier des cibles d'attaque pertinentes en une fraction du temps qu'il faudrait pour le faire manuellement, et ce, dans toutes les langues.

Ils peuvent également identifier des contacts de confiance à l'intérieur et à l'extérieur de l'entreprise. C'est ce contexte qui leur permet d'envoyer des attaques secondaires hautement convaincantes qui semblent légitimes. Les messages sont ancrés dans des conversations réelles et une confiance réelle.

Par conséquent, la prise de contrôle de comptes évolue rapidement d'une violation d'identité à une violation de la vie privée personnelle et professionnelle. C'est un puissant mécanisme d'usurpation d'identité, de fraude et d'attaques basées sur les fournisseurs.

Les applications OAuth et pilotées par l'IA aggravent les risques post-prise de contrôle.

L'exploitation post-prise de contrôle inclut de plus en plus la manipulation des applications OAuth, notamment à mesure que les applications pilotées par l'IA se multiplient.

D'après les recherches menées par Proofpoint :

- Les utilisateurs ont accordé un accès à 241 954 applications tierces dans leur environnement au cours de l'année écoulée.

- Environ 7 000 nouvelles applications ont obtenu leur approbation par mois.

- 49 de ces applications approuvées ont été identifiées comme malveillantes.

- Les applications approuvées pilotées par l'IA sont passées de 11 290 à 258 033 — soit un bond de plus de 2 100 % en moins d'un an.

L'exploitation d'OAuth permet aux cybercriminels de persister sans identifiants de connexion, survivant souvent aux réinitialisations de mots de passe et à l'application de la MFA. À mesure que les applications pilotées par l'IA prolifèrent, les cyberpirates peuvent déguiser les applications malveillantes en outils utiles, exploitant davantage la confiance des utilisateurs.

Comment Proofpoint Collaboration Security Prime peut vous aider

La prise de contrôle de comptes n'est plus un cas exceptionnel : c'est l'épine dorsale des cyberattaques modernes dans les nouveaux environnements de travail agentiques.

Les entreprises qui continuent à traiter les attaques ATO comme un problème de connexion vont avoir du mal à tenir la cadence. Celles qui adoptent une approche fondée sur le cycle de vie, axée sur une surveillance continue et une réponse automatisée, seront les mieux placées pour réduire les risques.

Proofpoint Collaboration Security Prime est spécialement conçu pour répondre à ce problème croissant. Proofpoint Prime offre une visibilité et une réponse unifiées au niveau de la messagerie électronique, du cloud, des plates-formes de collaboration, des navigateurs et de l'identité.

En corrélant les signaux tout au long du cycle de vie des attaques ATO, Proofpoint Prime vous aide à :

- Détecter plus tôt les attaques ciblées, y compris celles provenant de fournisseurs compromis

- Identifier et contenir les prises de contrôle de comptes plus rapidement, même lorsque la MFA est contournée

- Identifier toute exploitation post-prise de contrôle, telle qu'une activité de boîte email qui personnalise les attaques

- Réduire la durée d'implantation en automatisant le confinement sur tous les canaux

Plutôt que de s'appuyer sur des solutions cloisonnées, Proofpoint Prime offre une protection de bout en bout dans les interactions de confiance que les cybercriminels exploitent le plus.

Pour en savoir plus sur Proofpoint Collaboration Security Prime, prenez rendez-vous avec un spécialiste Proofpoint.