Wichtige Erkenntnisse

- Die Ergebnisse der Proofpoint-Bedrohungsforschung zeigen, dass 99 % aller Unternehmen im Untersuchungszeitraum von Bedrohungen betroffen waren, die auf eine Kontoübernahme abzielten.

- Gezielte Angriffe sind erfolgreich: Spearphishing ist doppelt so oft erfolgreich wie Brute-Force-Angriffe.

- Die Phase nach der Kompromittierung birgt die eigentliche Gefahr. 88 % der Unternehmen verzeichnen Missbrauch, nachdem Angreifer sich Zugang verschafft haben.

An heutigen agentenbasierten Arbeitsplätzen sind die Anmeldedaten der Anwender zu den wertvollsten Zielen von Angreifern geworden. Unternehmen setzen für ihre Arbeit auf Cloud-Plattformen, Collaboration-Tools, Browser und Anwendungen von Drittanbietern. Wenn Bedrohungsakteure ein Konto kompromittieren, können sie damit Vertrauen missbrauchen, schädliche Aktivitäten automatisieren und Angriffe auf all diese Kanäle und mehr ausweiten.

Dieses Risiko ist in Umgebungen, die automatisierte Workflows und KI-gestützte Agenten nutzen, noch größer. Im Mittelpunkt dieser Umgebungen stehen zunehmend Identitäten. Wenn ein Angreifer also ein Konto kompromittiert, erhält er Zugriff auf die Agenten, Integrationen und Workflows, die unter dieser Identität operieren. Tatsächlich kann sich eine Kompromittierung über das Konto hinaus auf verbundene Systeme erstrecken, die mit dieser Identität verknüpft sind.

Die Ergebnisse der Proofpoint-Bedrohungsforschung zeigen, dass fast alle Unternehmen von Bedrohungen betroffen waren, die auf eine Kontoübernahme abzielten. Angreifer bevorzugen gezielte Taktiken, die vertrauenswürdige Beziehungen ausnutzen und nach der Übernahme Zugriff gewähren, insbesondere für Cloud- und Collaboration-Umgebungen wie Microsoft (Microsoft 365, Teams) und Google (Google Workspace).

Deshalb ist eine zuverlässige Erkennung von Kontoübernahmen, die auf Anmeldungen ausgerichtet ist, in einem agentenbasierten Arbeitsplatz so wichtig. Mit sicherer Identitätsverwaltung tragen Sie auch zum Schutz der nachgelagerten Agenten und Workflows bei, die davon abhängen.

Forschungsmethodik

Proofpoint verfügt über einen der größten und vielfältigsten Datensätze der gesamten Cybersicherheitsbranche. Zwischen November 2024 und November 2025 überprüfte Proofpoint die Cloud-basierten Kontoübernahme-Aktivitäten bei unserem globalen Kundenstamm mit über 50 Millionen Konten.

Der Datensatz umfasste:

- Versuchte und erfolgreiche Kontoübernahme-Aktivitäten

- Gezielte und nicht gezielte Angriffstechniken

- Verhaltensänderungen nach der Übernahme bei E-Mail, Cloud-Speicher, Collaboration-Plattformen, Identitätsverwaltungssystemen und OAuth-Anwendungen

Die nachfolgenden Ergebnisse decken die Resultate dieses Analysezeitraums ab.

Die drei wichtigsten Ergebnisse

1. Bedrohungen durch Kontoübernahme sind allgegenwärtig

99 % der Unternehmen waren in den letzten 12 Monaten Ziel von Bedrohungen durch Kontoübernahme, und 67 % wurden erfolgreich kompromittiert. Das macht sie zu einem der beständigsten Einfallstore für Angreifer.

2. Präzisionsangriffe erzielen Wirkung

Gezielte Angriffe wie Spearphishing sind mehr als doppelt so oft erfolgreich wie ungezielte Angriffe (66 % ggü. 29 %). Dies zeigt einen Wandel: Angreifer setzen seltener auf breit angelegte, probabilistische Angriffstechniken als auf gezielte Angriffe, die den Kontext und die Beziehungen der Anwender ausnutzen.

3. Missbrauch nach der Kompromittierung ist die größte Risikophase

Bei 88 % der von Kontoübernahme-Angriffen betroffenen Unternehmen lassen sich nach dem Zugriff Aktivitäten festzustellen. Bedrohungsakteure nutzen kompromittierte Identitäten, um sich dauerhaft im System einzunisten, Betrug zu begehen und Daten zu stehlen.

Anmeldedaten und Identität dominieren agentenbasierte Arbeitsplätze

Moderne Arbeit findet nicht mehr in einem einzigen System statt. Stattdessen hängen Anwender, KI-Agenten und automatisierte Workflows von Identitäten ab, die über folgende Bereiche hinweg operieren:

- Cloud-Produktivitätsplattformen wie Microsoft 365 oder Google Workspace

- E-Mail- und Collaboration-Tools

- Identitätsanbieter und SSO

- OAuth-vernetzte Drittanbieter- und KI-gestützte Anwendungen

In diesen Umgebungen sind Anmeldedaten nicht nur ein Zugangsmechanismus, sie sind ein Vertrauensanker. Sobald ein Angreifer eine Identität gestohlen hat, kann er damit als legitimer Anwender auftreten. Er benötigt keine Malware, um seine Wirkung schnell und unauffällig zu steigern, sondern nutzt stattdessen native Funktionen und Automatisierung.

Kontoübernahme ist ein Lebenszyklusfehler, kein Anmeldefehler

Aktuelle Kontoübernahme-Angriffe vollziehen sich in drei miteinander verbundenen Phasen: vor der Übernahme, während der Übernahme und nach der Übernahme, wobei jede Phase spezifische Risiken birgt.

Abb. 1: Lebenszyklus eines Kontoübernahme-Angriffs

Vor der Übernahme: Fokus auf Vertrauen, Anwender und Lieferanten

In der Phase vor der Übernahme treffen die Angreifer ihre wichtigsten strategischen Entscheidungen. Sie entscheiden, wen sie ins Visier nehmen, wie sie vorgehen und wo sie den ersten Angriff durchführen.

Untersuchungen von Proofpoint zeigen, dass zwar 98 % der Unternehmen sowohl von nicht-gezielten als auch von gezielten Angriffen betroffen sind, die Erfolgswahrscheinlichkeit jedoch stark variiert, sobald die Angriffe ausgeführt werden.

Proofpoint hat Folgendes festgestellt:

- Nicht gezielte Angriffe (z. B. groß angelegte Phishing- oder Password Spraying-Kampagnen) führten bei 29 % der Unternehmen zu einer erfolgreichen Kompromittierung.

- Gezielte Angriffe (die auf bestimmte Anwender oder Vertrauensbeziehungen abzielten) führten bei 66 % der Unternehmen zu einer erfolgreichen Kompromittierung.

Diese Diskrepanz erklärt, warum Angreifer zunehmend gezielte Vorgehensweisen bevorzugen. Statt allein auf umfangreiche Attacken zu setzen, investieren Angreifer in Präzision und Kontext. Sie nutzen häufig kompromittierte Lieferanten oder vertrauenswürdige externe Partner aus, um Angriffe zu initiieren, die legitim erscheinen und mit realen Geschäftsaktivitäten übereinstimmen.

Nachrichten, die sich auf laufende Projekte, bestehende Beziehungen oder gemeinsam genutzte Dokumente beziehen, fügen sich nahtlos in den Arbeitsalltag ein – insbesondere in Cloud- und Collaboration-Umgebungen. Dies erhöht erheblich die Wahrscheinlichkeit, dass ein initialer Angriff zu einer Kontoübernahme führt.

Übernahme: die Kompromittierung findet statt

Die Übernahmephase beginnt, wenn ein Angreifer erfolgreich Zugriff auf ein Anwenderkonto erlangt und vom Versuch des Zugriffs zur Aktivität als dieser Anwender übergeht. Dies ist der Punkt, an dem eine Kontoübernahme von einem Versagen der Sicherheitskontrollen zu einem Geschäftsrisiko wird.

Proofpoint hat Folgendes festgestellt:

- 67 % der Unternehmen waren von einer oder mehreren Kontoübernahmen betroffen.

- Von dieser Gruppe hatten 59 % der kompromittierten Konten die Multifaktor-Authentifizierung aktiviert.

Diese Ergebnisse unterstreichen eine bittere Realität: MFA ist notwendig, aber nicht ausreichend. Die Angreifer haben sich an die zunehmende Verbreitung von MFA angepasst: Mittels Techniken wie Session Hijacking, Adversary-in-the-Middle Phishing und OAuth-Missbrauch können sie Zugriff erlangen, ohne die Authentifizierung gänzlich zu umgehen. Infolgedessen kommt es immer häufiger zu erfolgreichen Kontoübernahmen, selbst wenn MFA implementiert ist.

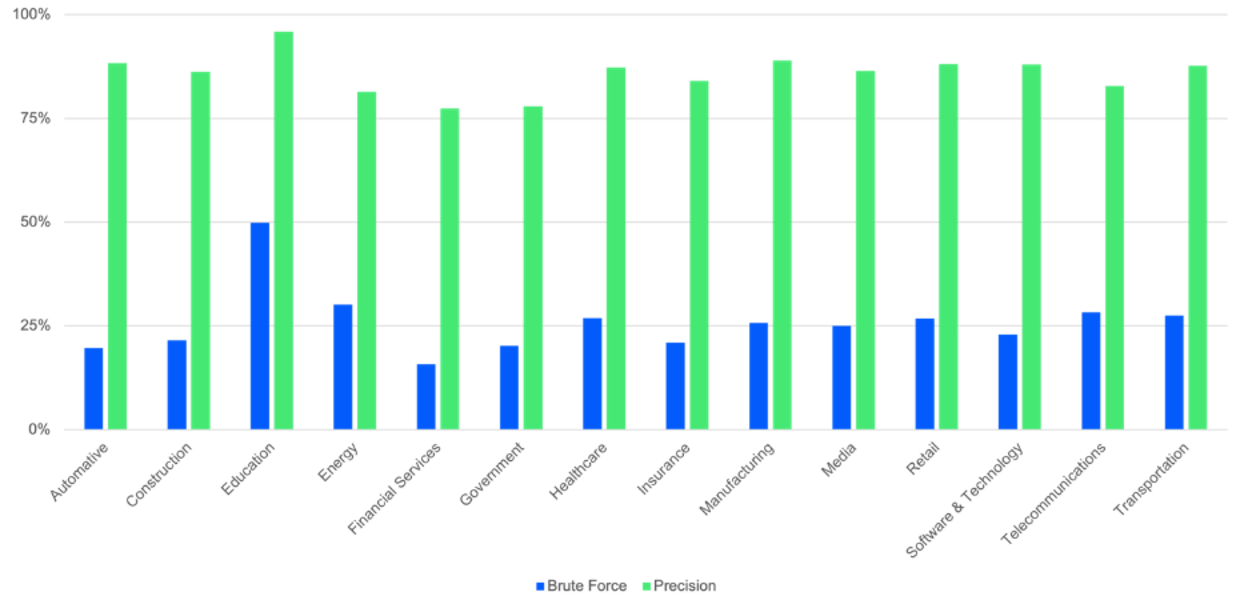

Abb. 2: Aufschlüsselung der Branchen, die einen erfolgreichen Kontoübernahme-Angriff erlebten – Vergleich zwischen nicht gezielten und gezielten Angriffen.

Die Proofpoint-Forscher stellten zudem signifikante Unterschiede zwischen den Branchen fest, sobald die Angriffe die Übernahmephase erreichten.

Proofpoint hat Folgendes festgestellt:

- Finanzdienstleister wiesen den geringsten Anteil betroffener Mandanten auf.

- Bildungseinrichtungen wiesen den höchsten Anteil betroffener Mandanten auf.

Dieses Muster traf sowohl auf gezielte als auch auf nicht gezielte Angriffe zu.

Ein wichtiger Grund für diesen Unterschied werden die betrieblichen Rahmenbedingungen und der jeweilige Reifegrad der Sicherheitsmaßnahmen sein. Unternehmen aus dem Finanzdienstleistungssektor investieren normalerweise kontinuierlich in ihre Cybersicherheit. Sie unterliegen strengeren gesetzlichen Anforderungen und benötigen daher ausgereiftere Identitäts- und Zugriffskontrollen. Diese Faktoren verringern die Wahrscheinlichkeit, dass Angriffe zu einer erfolgreichen Übernahme führen.

Im Gegensatz dazu sehen sich der Bildungssektor und der öffentliche Sektor oft mit schmaleren Budgets, einer langsameren Einführung neuer Sicherheitstechnologien, großen und sich häufig verändernden Anwendergruppen sowie einem geringeren grundlegenden Sicherheitsbewusstsein konfrontiert. Diese Faktoren erhöhen die Wahrscheinlichkeit, dass sowohl gezielte als auch ungezielte Angriffe erfolgreich sind.

Nach der Übernahme: Persistenz, Missbrauch und Ausbreitung

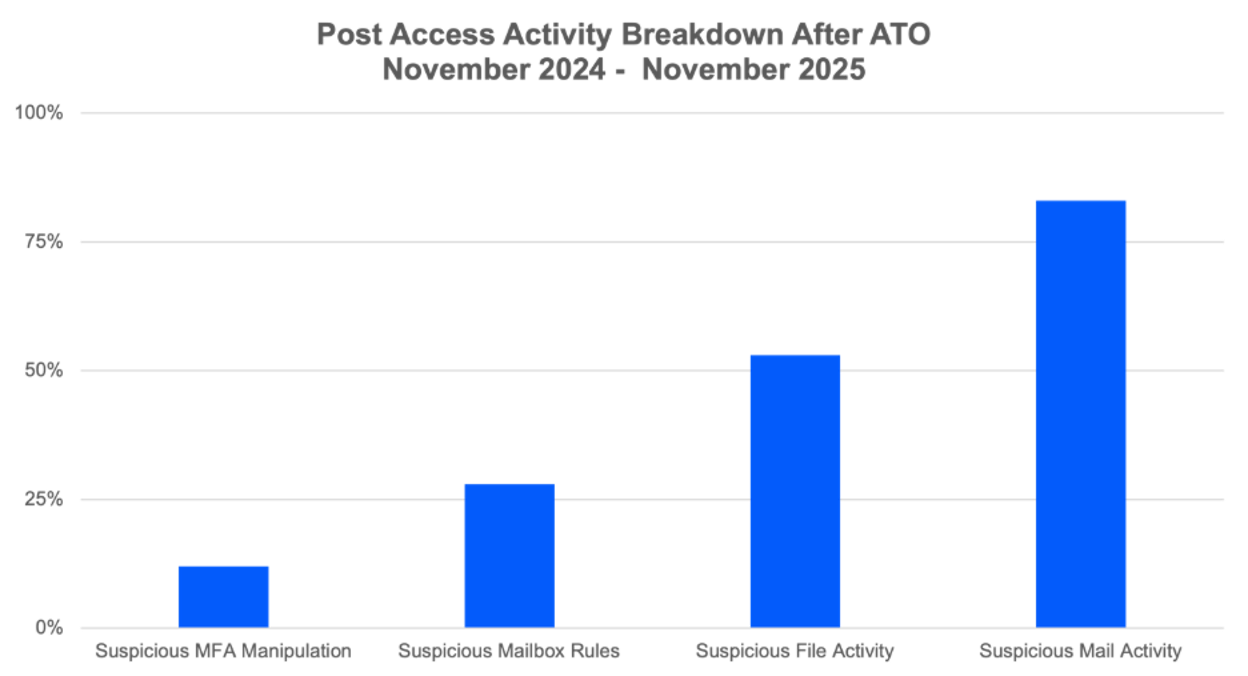

Die wichtigste Erkenntnis aus der Proofpoint-Analyse nach Übernahmen bezieht sich nicht einfach darauf, was die Angreifer tun, sondern wie konsequent sie vorgehen. Bei 88 % der betroffenen Unternehmen werden Aktivitäten nach dem Zugriff festgestellt, die je nach Aktivitätsart variieren, wie unten dargestellt.

Abb. 3: Aktionen von Angreifern nach der Kompromittierung eines Kontos.

- Verdächtige MFA-Manipulation (12 % der Unternehmen betroffen): Bedrohungsakteure können die MFA-Einstellungen kompromittierter Konten manipulieren. Sie könnten weitere MFA-Faktoren hinzufügen, MFA-Methoden herabstufen oder andere Änderungen vornehmen, um dauerhaften Zugriff auf kompromittierte Konten zu gewährleisten.

- Erstellung verdächtiger Postfachregeln (28 % betroffen): Mittels neu erstellter Postfachregeln kann der Bedrohungsakteur nicht autorisierte Aktivitäten verbergen, Beweise löschen, Daten stehlen und Betrug ermöglichen.

- Erkennung verdächtiger Dateiaktivitäten (53 % betroffen): Bedrohungsakteure können kompromittierte Zugriffsrechte nutzen, um verdächtige Dateiaktivitäten durchzuführen. Dazu gehört das Herunter- oder Hochladen von Dateien, der Zugriff auf vertrauliche Dateien und der Diebstahl von Daten.

- Verdächtige Aktivitäten im Postfach (83 % betroffen): Bedrohungsakteure können kompromittierte Postfächer für Folgeaktivitäten missbrauchen, z. B. Business Email Compromise (BEC)-Angriffe durchführen oder bestehende Vertrauensbeziehungen ausnutzen, um andere Unternehmen mit Phishing-Angriffen ins Visier zu nehmen.

Unsere Untersuchung zeigt insbesondere, dass 83 % der betroffenen Unternehmen nach einer Kontoübernahme verdächtige Aktivitäten in ihren Postfächern feststellten.

Angreifer mit Zugriff auf das Postfach eines Anwenders können dessen private Nachrichten lesen. Darüber hinaus können sie mithilfe von KI automatisch eine Vielzahl von Nachrichten scannen, um etwas über die Beziehungen zwischen den Anwendern zu erfahren und ein Gespür für den Tonfall ihrer Nachrichten zu bekommen. Sie können relevante Angriffsziele in einem Bruchteil der Zeit kartieren, die manuell dafür benötigt würde, und zwar in allen Sprachen.

Außerdem können sie vertrauenswürdige Kontakte innerhalb und außerhalb des Unternehmens identifizieren. Dieser Kontext erlaubt es ihnen, äußerst überzeugende Folgeangriffe zu starten, die sich legitim anfühlen. Die Nachrichten basieren auf echten Gesprächen und echtem Vertrauen,

sodass sich die Kontoübernahme schnell von einem Identitätsdiebstahl zu einer Verletzung der persönlichen und beruflichen Privatsphäre entwickelt. Dieser wirksame Mechanismus ermöglicht Nachahmung, Betrug und Angriffe über Lieferanten.

OAuth- und KI-gestützte Anwendungen verstärken das Risiko nach der Übernahme

Der Missbrauch nach der Übernahme umfasst zunehmend die Manipulation von OAuth-Anwendungen, insbesondere angesichts der zunehmenden Verbreitung KI-gestützter Anwendungen.

Die Untersuchungen von Proofpoint zeigten:

- Im vergangenen Jahr haben Anwender 241.954 Drittanbieter-Anwendungen innerhalb ihrer Umgebung Zugriff gewährt.

- Etwa 7.000 neue Anwendungen wurden pro Monat zugelassen.

- 49 dieser zugelassenen Anwendungen wurden als schädlich identifiziert.

- Die Anzahl der zugelassenen KI-gestützten Anwendungen stieg von 11.290 auf 258.033. Das entspricht einer Zunahme von über 2.100 % in weniger als einem Jahr.

Durch den Missbrauch von OAuth können Angreifer auch ohne Anmeldedaten Persistenz erreichen und häufig Kennwortrücksetzungen sowie MFA-Durchsetzung überstehen. Da KI-gestützte Anwendungen immer häufiger eingesetzt werden, können Angreifer schädliche Anwendungen als nützliche Tools tarnen und so das Vertrauen der Anwender weiter ausnutzen.

Der Vorteil von Proofpoint Collaboration Security Prime

Kontoübernahmen sind kein Sonderfall mehr – sie bilden den Kern moderner Cyberangriffe am neuen agentenbasierten Arbeitsplatz.

Unternehmen, die Kontoübernahmen weiterhin als Anmeldeproblem behandeln, werden kaum Schritt halten können. Diejenigen, die einen lebenszyklusorientierten Ansatz verfolgen, der auf kontinuierliche Überwachung und automatisierte Reaktionen setzt, haben die besten Chancen, ihre Risiken zu reduzieren.

Proofpoint Collaboration Security Prime wurde speziell entwickelt, um dieses wachsende Problem anzugehen. Die Lösung bietet einheitliche Transparenz und Reaktionsfähigkeit für E-Mail, Cloud, Collaboration-Plattformen, Browser und Identitätsmanagement.

Proofpoint Prime korreliert Indikatoren über den gesamten Kontoübernahme-Lebenszyklus hinweg und bietet dadurch folgende Vorteile:

- Frühzeitige Erkennung gezielter Angriffe, einschließlich solcher, die von kompromittierten Lieferanten ausgehen

- Schnellere Erkennung und Eindämmung von Übernahmen, selbst wenn die Multifaktor-Authentifizierung umgangen wird

- Aufdeckung von Missbrauch nach der Übernahme, z. B. Postfachaktivitäten, bei denen Angriffe personalisiert werden

- Verkürzung der Verweildauer durch die automatisierte Eindämmung über verschiedene Kanäle hinweg

Anstelle isolierter Einzellösungen bietet Prime durchgängigen Schutz für die vertrauenswürdigen Interaktionen, die Angreifer am häufigsten missbrauchen.

Für weitere Informationen über Proofpoint Collaboration Security Prime vereinbaren Sie gern einen Termin mit einem Proofpoint-Spezialisten.