Principaux points à retenir :

- L'efficacité des modèles d'IA dépend d'un volume massif de données réelles sur les menaces et de la compréhension du paysage des menaces.

- Les outils reposant exclusivement sur l'IA ne sont pas aussi performants que les défenses en couches qui utilisent un éventail de techniques et de contrôles d'IA.

- Les modèles d'IA spécialisés peuvent cibler des problèmes spécifiques, tels que l'analyse du langage et l'élaboration de graphiques relationnels. Une telle approche garantit une détection plus précise des menaces complexes.

L'intelligence artificielle est désormais omniprésente dans le domaine du marketing lié à la cybersécurité. Chaque éditeur affirme que ses solutions sont « optimisées par l'IA », « à la pointe de l'IA » ou « IA natives ». Mais alors que les entreprises comptent de plus en plus sur l'IA pour protéger leurs collaborateurs et leurs données, une vérité inconfortable s'impose peu à peu : toutes les IA ne se valent pas — et en matière de protection de la messagerie, cette différence revêt une importance plus grande que jamais.

La messagerie électronique demeure le principal vecteur d'attaque. C'est là que le phishing, le piratage de la messagerie en entreprise (BEC, Business Email Compromise), les malwares et le vol d'identifiants de connexion trouvent tous leur point de départ. Bien que l'IA ait considérablement amélioré notre capacité à détecter et bloquer ces attaques, le succès ne dépend pas de savoir si l'IA est utilisée, mais comment elle l'est.

Protection de la messagerie : un des premiers succès de l'IA

Bien avant que l'IA générative (GenAI) et les grands modèles de langage (LLM) ne commencent à être utilisés par tout un chacun, l'apprentissage automatique (ML) œuvrait déjà à la protection des emails. Cela s'explique en partie par le fait qu'il s'agissait du parfait problème à résoudre. Les premières techniques d'apprentissage automatique, telles que l'analyse bayésienne, ont apporté une réelle valeur ajoutée en s'entraînant à partir de grands ensembles de données d'emails connus pour être « bons » ou « mauvais ». Ces systèmes pouvaient identifier des schémas, s'adapter au fil du temps et améliorer la précision de la détection à grande échelle.

Au fil de l'évolution de la technologie d'IA, son efficacité s'est également améliorée. Des modèles plus avancés ont permis d'effectuer des analyses plus approfondies du langage, de l'intention et du contexte. Cela a permis de détecter des menaces de plus en plus sophistiquées. Pourtant, malgré ces avancées, un principe est demeuré constant : l'IA ne peut fonctionner seule.

L'IA doit être entraînée. Et cela nécessite deux éléments difficiles à reproduire :

- Une expertise approfondie du domaine concerné

- Des volumes massifs de données réelles de haute qualité

Sans cela, même les modèles d'IA les plus avancés peinent à obtenir des résultats cohérents et fiables.

Pourquoi l'IA est plus efficace lorsqu'elle est restreinte et ciblée

L'une des idées reçues les plus courantes concernant l'IA est que « plus c'est grand, mieux c'est ». En réalité, l'IA est la plus efficace lorsqu'elle est appliquée à des problèmes spécifiques et bien définis. C'est particulièrement vrai en ce qui concerne la cybersécurité.

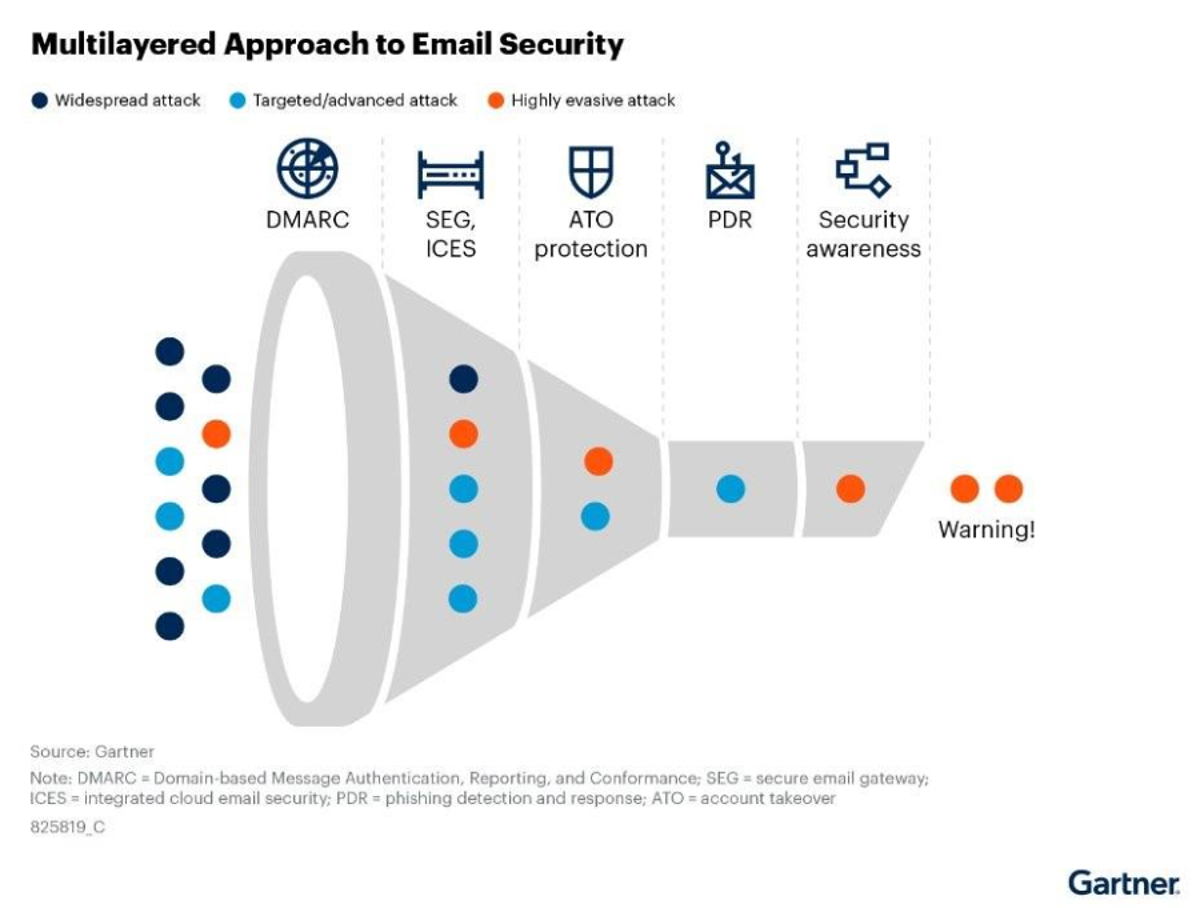

C'est la raison pour laquelle une stratégie de détection en couches est aussi efficace. Au lieu de demander à l'IA de déterminer si tout est malveillant, les plates-formes de cybersécurité les plus performantes éliminent d'abord les menaces évidentes en recourant à des contrôles déterministes et heuristiques. Ces couches gèrent lesdits « connus connus », ce qui permet à l'IA de se concentrer sur ce qu'elle fait le mieux : identifier les attaques subtiles, complexes et jusque-là inconnues.

Gartner® a décrit cette approche de protection multicouche à l'aide du graphique ci-dessous, tiré de son rapport de recherche « Overcome AI-Powered Attacks by Leveling Up Your Email Security Platform » (Neutraliser les attaques optimisées par l'IA grâce à une plate-forme de protection renforcée de la messagerie), par Nikul Patel, Deepak Mishra et Max Taggett.

La puissance d'une défense en profondeur

L'approche de Proofpoint en matière de protection de la messagerie illustre ce principe. Au fil des années passées à défendre les entreprises contre des attaques réelles, Proofpoint a mis en place un ensemble de couches de détection qui travaillent de concert pour bloquer les menaces à chaque étape. Ces couches comprennent des contrôles utilisés à diverses fins :

- Vérifications sur la base des connexions, comme la réputation du domaine et l'authentification SPF et DMARC

- Détection de l'identité et des usurpations afin d'identifier les expéditeurs dont l'identité a été usurpée et les domaines similaires

- Analyse du contenu afin de détecter les URL malveillantes, les pièces jointes piégées et les fichiers contenant des liens intégrés

- Analyse comportementale et contextuelle informée par l'évolution des techniques des cybercriminels

Toutes ces couches utilisent une variété de techniques, dont l'IA. Ensemble, ces contrôles identifient la plupart des méthodes d'attaque connues utilisées par les cybercriminels d'aujourd'hui.

Cette approche multicouche réduit considérablement le bruit et les faux positifs. Dans le même temps, elle garantit que les menaces évidentes sont traitées de manière rapide et efficace. Plus important encore, elle permet aux modèles d'IA de se concentrer sur les problèmes les plus difficiles à résoudre — les attaques hautement ciblées et basées sur l'ingénierie sociale conçues pour échapper aux dispositifs de détection traditionnels.

L'IA pour résoudre les problèmes les plus importants

Lorsqu'elle n'a plus besoin de tout résoudre d'un coup, l'IA devient bien plus puissante. Grâce au contexte riche tiré des détections multicouches et d'une threat intelligence inégalée, l'IA peut :

- Comprendre les intentions nuancées et l'ingénierie sociale

- Corréler les signaux déclenchés par des messages, des utilisateurs et des campagnes

- Identifier les attaques qui s'écartent des schémas connus

Les moteurs avancés optimisés par l'IA de Proofpoint fonctionnent de concert, chacun se concentrant sur un problème précis. Cet ensemble a été baptisé Proofpoint Nexus®.

- Nexus LM™ (Language Model) détecte les attaques BEC et de phishing sophistiquées.

- Nexus RG™ (Relationship Graph) identifie les changements subtils de comportement dans les communications des utilisateurs.

- Nexus TI™ (Threat Intelligence) analyse les tactiques et techniques des cybercriminels pour vous protéger de manière proactive contre de nouvelles menaces.

- Nexus CV™ (Computer Vision) détecte les menaces dissimulées dans des éléments visuels tels que des codes QR, des sites de phishing et de fausses pages de connexion.

- Nexus ML™ (Machine Learning) utilise des techniques d'apprentissage dynamiques et adaptatives pour détecter les anomalies inconnues.

Le résultat ? Une détection plus précise. Vous bénéficiez d'une protection renforcée sans que vos opérations commerciales soient perturbées.

Les limites de la sécurité basée exclusivement sur l'IA

En revanche, les éditeurs de solutions qui s'appuient uniquement sur la détection pilotée par l'IA sont confrontés à des défis majeurs. Sans contrôles en couches, ils doivent concevoir des modèles d'IA plus larges et plus généralisés. Ils n'ont pas non plus accès à toute l'étendue de la télémétrie, aux données historiques et à la visibilité sur les attaques réelles nécessaires pour entraîner des modèles très précis.

En l'absence de données approfondies et diversifiées, les approches de la cybersécurité fondées exclusivement sur l'IA peinent à suivre le rythme des menaces en constante évolution. Elles manquent de contexte, génèrent des résultats incohérents et produisent souvent des taux de faux positifs plus élevés. Cela signifie que les équipes de sécurité doivent choisir entre risque et convivialité.

L'IA est un outil — pas une stratégie

L'IA est indéniablement l'un des outils les plus puissants de la cybersécurité moderne. Mais ce n'est qu'un outil.

Une véritable protection ne tient pas uniquement à l'IA. Elle repose sur la combinaison de l'IA avec des couches de détection spécialement conçues, des décennies de threat intelligence et une expertise approfondie des modes opératoires des cybercriminels. Lorsque l'IA est utilisée dans le cadre d'une architecture de sécurité plus large et soigneusement conçue, elle donne des résultats incroyables.

Parce qu'en matière de protection de la messagerie — et de cybersécurité dans son ensemble — le succès ne dépend pas de l'utilisation de l'IA.

Il s'agit d'utiliser la bonne IA, de la bonne manière. Pour mieux comprendre l'importance de l'IA en cybersécurité, téléchargez notre eBook : Le déferlement de l'IA sur la cybersécurité.

Proofpoint Nexus détecte les menaces avec un taux d'efficacité de 99,999 %. En savoir plus.