Die wichtigsten Punkte:

- Die Effektivität von KI-Modellen hängt von enormen Mengen realer Bedrohungsdaten und einem Verständnis der Bedrohungslandschaft ab.

- Reine KI-Tools sind nicht so leistungsfähig wie mehrschichtige Sicherheitssysteme, die verschiedene KI-Techniken und -Kontrollen einsetzen.

- Spezialisierte KI-Modelle können für spezifische Bereiche wie Sprachanalyse und Beziehungsdiagramme genutzt werden und so eine präzisere Erkennung komplexer Bedrohungen ermöglichen.

Der Begriff „Künstliche Intelligenz“ ist heutzutage im Marketing für Cybersicherheit allgegenwärtig. Jeder Anbieter behauptet von sich, „KI-gestützt“, „KI-zentriert“ oder „KI-nativ“ zu sein. Doch mit zunehmendem KI-Einsatz in Unternehmen zum Schutz der Mitarbeiter und Daten wird ein unangenehmer Fakt deutlich: KI ist nicht gleich KI – und bei E-Mail-Sicherheit ist dieser Unterschied wichtiger denn je.

Für Cyberkriminelle bleiben E-Mails der wichtigste Angriffsvektor. Hier nehmen Phishing, Business Email Compromise (BEC), die Verbreitung von Malware und der Diebstahl von Anmeldedaten ihren Anfang. Künstliche Intelligenz hat zwar unsere Möglichkeiten zur Erkennung und Abwehr dieser Angriffe erheblich verbessert, der Erfolg hängt jedoch nicht davon ab, ob sondern wie eingesetzt wird.

E-Mail-Sicherheit: Eine frühe Erfolgsgeschichte der KI

Lange bevor generative KI (GenAI) und große Sprachmodelle (LLMs) auf breiter Front eingesetzt wurden, wurde Machine Learning (ML) bereits für die Sicherheit von E-Mails genutzt. Zum Teil liegt das daran, dass sich dieser Bereich ideal für ML eignet: Frühe ML-Techniken (z. B. die Bayes'sche Analyse) konnten echten Mehrwert bieten, indem sie aus großen Datensätzen bekanntermaßen „guter“ und „schlechter“ E-Mails lernten. Diese Systeme könnten Muster erkennen, sich im Laufe der Zeit anpassen und die Erkennungsrate auch bei hohem E-Mail-Aufkommen verbessern.

Mit der Weiterentwicklung der KI-Technologie hat sich auch ihre Effektivität verbessert. Fortgeschrittenere Modelle ermöglichten tiefergehende Analysen von Sprache, Absicht und Kontext, sodass auch immer ausgefeiltere Bedrohungen erkannt werden konnten. Doch trotz dieser Fortschritte ist ein Prinzip unverändert geblieben: KI funktioniert nicht isoliert.

KI muss trainiert werden und dazu sind zwei Dinge erforderlich, die sich schwer reproduzieren lassen:

- Umfassende Expertise im jeweiligen Bereich

- Enorme Mengen an qualitativ hochwertigen, realen Daten

Ohne diese beiden Voraussetzungen können selbst die modernsten KI-Modelle kaum konsistente und verlässliche Ergebnisse liefern.

Warum spezialisierte, gezielte KI am besten funktioniert

Eines der häufigsten Missverständnisse bei künstlicher Intelligenz ist die Annahme, dass größer immer besser ist. Tatsächlich erzielt KI die besten Ergebnisse, wenn sie auf spezifische, klar definierte Probleme angewendet wird. Das gilt im Bereich Cybersicherheit ganz besonders.

Deshalb ist eine mehrschichtige Erkennungsstrategie so effektiv. Anstatt KI feststellen zu lassen, ob alles schädlich ist, eliminieren leistungsstarke Cybersicherheitsplattformen zunächst die offensichtlichen Bedrohungen mithilfe deterministischer und heuristischer Kontrollmechanismen. Diese Schichten decken die bekannten Sachverhalte ab, sodass die künstliche Intelligenz sich auf das konzentrieren kann, was sie am besten beherrscht: die Identifizierung subtiler, komplexer und bisher unbekannter Angriffe.

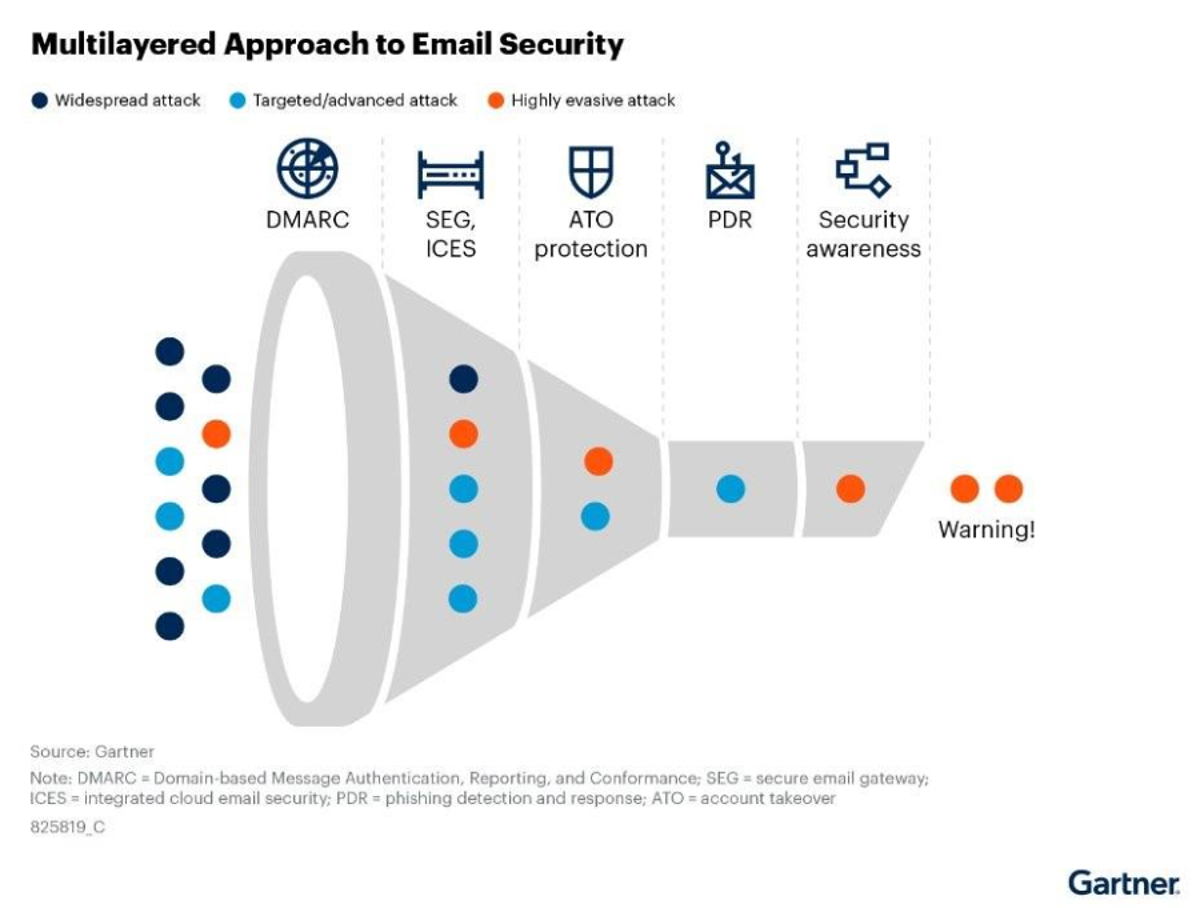

Gartner® beschrieb diesen mehrstufigen Ansatz mit der untenstehenden Grafik aus dem Forschungsbericht „Overcome AI-Powered Attacks by Leveling Up Your Email Security Platform“ (Abwehr KI-basierter Angriffe durch Stärkung Ihrer E-Mail-Sicherheitsplattform) von Nikul Patel, Deepak Mishra und Max Taggett.

Die Stärke mehrschichtiger Schutzmaßnahmen

Der Proofpoint-Ansatz für E-Mail-Sicherheit veranschaulicht dieses Prinzip. Durch jahrelange Erfahrung bei der Abwehr realer Angriffe auf Unternehmen hat Proofpoint eine Reihe von Erkennungsebenen entwickelt, die gemeinsam Bedrohungen in jeder Phase stoppen. Diese Schichten umfassen Kontrollen für:

- Verbindungsbasierte Prüfungen wie Domain-Reputation, SPF und DMARC

- Identitäts- und Spoofing-Erkennung zur Identifizierung von nachgeahmten Absendern und Doppelgänger-Domains

- Inhaltliche Analyse zur Erkennung schädlicher URLs, manipulierter Anhänge und Dateien mit eingebetteten Links

- Verhaltens- und Kontextanalyse unter Berücksichtigung neuer Angreifertechniken

Alle diese Ebenen nutzen verschiedene Techniken, darunter auch KI. Zusammengenommen identifizieren diese Kontrollmechanismen die allermeisten bekannten Angriffsmethoden, die heute von Bedrohungsakteuren eingesetzt werden.

Dieser mehrstufige Ansatz reduziert die Flut von unwichtigen Daten und False Positives erheblich. Gleichzeitig wird dadurch sichergestellt, dass eindeutige Bedrohungen schnell und effizient behoben werden. Am wichtigsten ist jedoch, dass KI-Modelle sich dadurch auf die schwierigsten Probleme konzentrieren können – die hochgradig zielgerichteten, per Social Engineering initiierten Angriffe, die herkömmliche Erkennungsmethoden umgehen.

KI an den wichtigsten Stellen

Wenn KI nicht mehr alles gleichzeitig lösen muss, wird sie weitaus leistungsfähiger. Dank umfassender Kontextinformationen aus mehrschichtigen Erkennungsmethoden und hervorragenden Bedrohungsdaten kann KI Folgendes leisten:

- Verstehen von unterschwelligen Absichten und Social Engineering

- Korrelieren von Indikatoren über Nachrichten, Anwender und Kampagnen hinweg

- Identifizieren von Angriffen, die keinen bekannten Mustern folgen

Die hochentwickelten KI-Module von Proofpoint arbeiten zusammen, konzentrieren sich dabei aber jeweils auf ein bestimmtes Problem. Zusammengenommen ergeben sie die Proofpoint Nexus®-Technologie.

- Nexus LM™ (Language Model) erkennt BEC und raffinierte Phishing-Angriffe

- Nexus RG™ (Relationship Graph) identifiziert subtile Verhaltensänderungen in der Anwenderkommunikation

- Nexus TI™ (Threat Intelligence) versteht die Taktiken und Techniken von Angreifern, um proaktiv neue Bedrohungen abzuwehren

- Nexus CV™ (Computer Vision) erkennt die Bedrohungen, die in grafischen Elementen wie QR-Codes, Phishing-Websites und gefälschten Anmeldeseiten versteckt sind

- Nexus ML™ (Machine Learning) nutzt dynamische und adaptive Lerntechniken, um unbekannte Anomalien zu erkennen

All diese Komponenten ermöglichen gemeinsam genauere Erkennungen, sodass Sie stärkeren Schutz erhalten, ohne dass Ihr Geschäftsbetrieb beeinträchtigt wird.

Die Grenzen von rein KI-gestützter Sicherheit

Im Gegensatz dazu stehen Anbieter, die ausschließlich auf KI-gestützte Erkennungen setzen, vor erheblichen Herausforderungen. Ohne mehrstufige Kontrollmechanismen müssen ihre KI-Modelle breiter gefasst und allgemeiner sein. Außerdem fehlt ihnen der Zugang zu den umfangreichen Telemetriedaten, historischen Daten und Informationen über reale Angriffe, um hochpräzise Modelle zu trainieren.

Ohne die Tiefe und Vielfalt der Daten können rein KI-gestützte Cybersicherheitsansätze mit den hochdynamischen Bedrohungen kaum Schritt halten. Sie übersehen Kontext, liefern inkonsistente Ergebnisse und führen häufig zu höheren False-Positive-Raten, sodass das Sicherheitsteam zwischen Risiko und Anwenderfreundlichkeit abwägen muss.

KI ist ein Werkzeug, keine Strategie

Bei moderner Cybersicherheit ist künstliche Intelligenz unbestreitbar eines der leistungsstärksten Werkzeuge – aber nicht mehr.

Echter Schutz kommt nicht allein von KI, sondern entsteht durch die Kombination von KI mit speziell entwickelten Erkennungsschichten, Bedrohungsdaten aus mehreren Jahrzehnten und umfangreichem Fachwissen darüber, wie Angreifer tatsächlich vorgehen. Wenn KI im Rahmen einer umfassenderen, durchdacht konzipierten Sicherheitsarchitektur eingesetzt wird, liefert sie transformative Ergebnisse.

Letztendlich geht es bei E-Mail-Sicherheit – und in der Cybersicherheit insgesamt – beim Erfolg nicht um den Einsatz von KI,

sondern darum, die richtige KI, auf die richtige Weise einzusetzen. Wenn Sie mehr über die Bedeutung von KI in der Cybersicherheit erfahren möchten, laden Sie unser E-Book Die KI-Flut in der Cybersicherheit herunter.

Proofpoint Nexus erkennt Bedrohungen mit einer Genauigkeit von 99,999 %. Mehr erfahren.