10年ほど前は、フィッシングサイトやマルウェアがダウンロードされてしまうサイトへの対策として「怪しいサイトにはアクセスしない」と呼びかけられていました。今となっては「怪しいサイトって何?」と思いますが、当時これらのサイトは見るからに怪しいURLだったのです。

PCの場合は、リンクにマウスカーソルを合わせることでリンク先のURLを確認できます。URLは一般的に「https://www.proofpoint.com/jp」のように社名(ドメイン名)と.comなどのトップレベルドメインの組み合わせになっていますが、ドメイン部分が無意味な文字列になっているものがあり、明らかに怪しいサイトであると見分けることができました。

しかし現在は巧妙な手法が次々に登場し、よく見ても怪しいサイトとは思えない危険なサイトが増えています。ここでは、URLを偽装する新しいフィッシングテクニック、そしてHTMLを悪用する手法について紹介します。

URLを偽装する新しいフィッシングテクニック

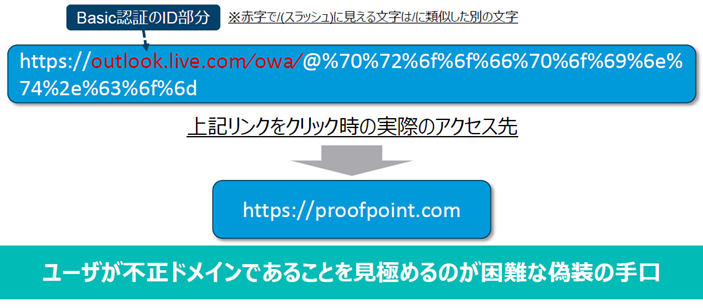

まず、プルーフポイントで確認された新しい手口のフィッシングメールを紹介します。これは銀行になりすましたメールで、リンク先を確認すると赤線の部分は正規のドメインのように見えます。しかし、実際にアクセスするのは「@」以降です。この部分はエンコードされた不正ドメインになっているのです。

この新たなフィッシングテクニックは日本で初めて確認され、それを報告したXのポストは大きな反響がありました。

悪用されたBasic認証の仕組み

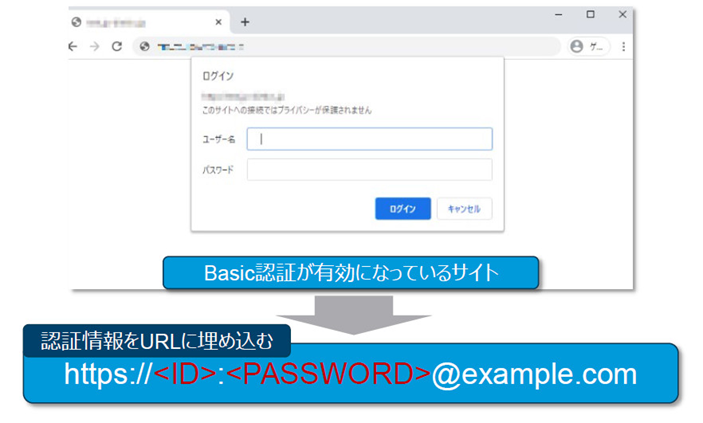

特定のサービスやサイトへログインする際に認証をかける「Basic認証」という仕組みがあります。サイトにアクセスするとポップアップが表示され、ここに認証情報(IDとパスワード)を入力することでサービスやサイトにログインできます。

また、認証情報をあらかじめURLに埋め込むことで認証画面をスキップすることもできます。

確認された新しいURL偽装の手口は、このBasic認証の仕組みが悪用されています。 Basic認証のID部分に偽装ドメインを設定し、最初の例のように@以降の不正ドメインをURLエンコードにより遮蔽します。 リンクにカーソルを合わせて表示されるURLを見るとOutlookの正規ドメインのように見えますが、実際には@以降のアドレスに誘導されます。「outlook.live.com/owa/」のスラッシュ(/)は、スラッシュに見える別の文字を使用しています。

PUNYCODEを悪用したホモグラフ攻撃

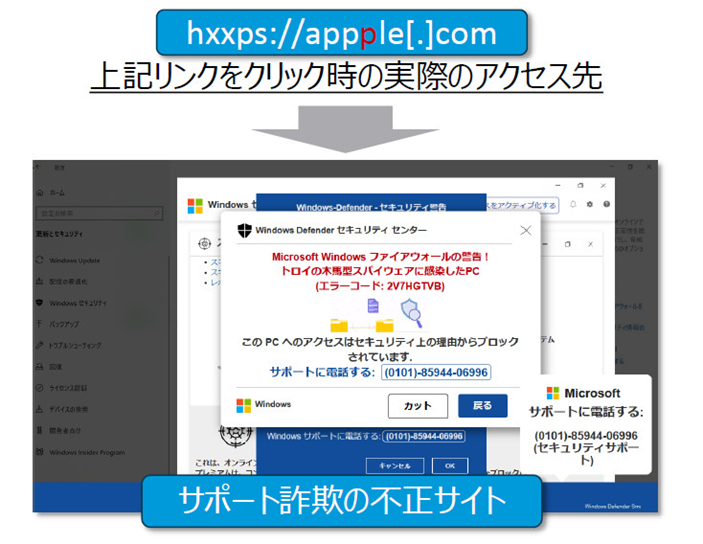

ホモグラフ攻撃とは正規の文字に見せかけた異なる文字を使用して、人の目を欺こうとする手法です。例えば小文字の「l」(エル)を大文字の「I」(アイ)や数字の「1」に置き換えたり、「r」と「n」並べることで「m」に見せかけたりします。下の図では「apple」の「p」が3つあります。

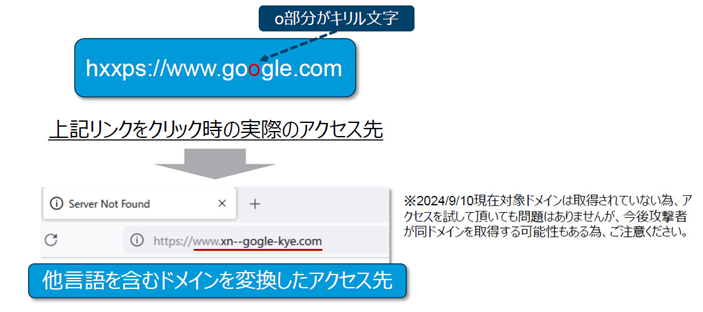

この攻撃にPUNYCODEを組み合わせることで、より人の目を欺きやすくなります。PUNYCODEとは各国の言語を使用したドメイン(国際化ドメイン)を英語表記に変換するものです。「日本語.jp」でもサイトにアクセスできるのはPUNYCODEのおかげです。これを悪用し、ドメインの文字をキリル文字に置き換える手法が一時期増加しました。

例えば、「google」の「o」をキリル文字に置き換える手法があります。PUNYCODEで変換されたURLは「xn--」で始まるため、リンク先に表示されたらインシデントにつながる可能性があり、注意が必要です。

正規サービスの悪用

最近はSaaSサービスの増加により、Webブラウザ上で業務を行えるケースが増えています。それらに対応するためにWebブラウザの機能も強化されています。こうした傾向から、例えばGoogleではChromeをエンドポイントと見なして管理やセキュリティ対策を行う方向性を発表しています。

こうした状況を受けて、Webブラウザで利用する正規サービスを騙るフィッシングも増えています。その事例を3つ紹介します。

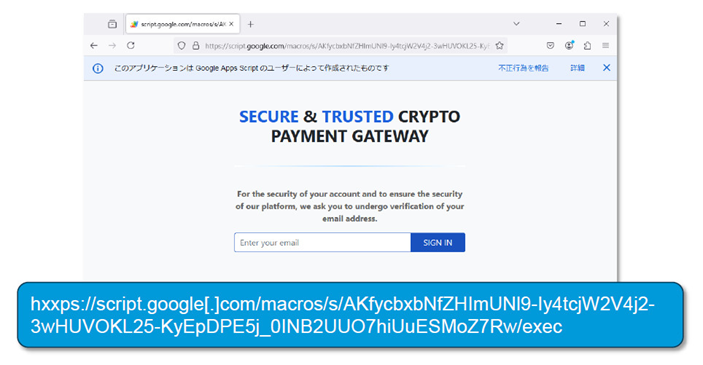

・Google Apps Scriptの悪用

Google社が提供するApps Scriptは、Google社のプロダクト全体でタスクを統合し処理を自動化するためのスクリプトを作成できるサービスです。この仕組みを利用した不正なコンテンツを作成することで、Google環境がそのまま攻撃に利用されています。

Google.comのサイトだと思ってユーザーが安心してアクセスしてしまうと、不正なコンテンツが表示されてしまいます。正規のドメイン、正規のサイト上に不正なコンテンツ配置されるため、URLレピュテーションのブラックリストに登録するわけにもいかず、対処が難しい攻撃です。

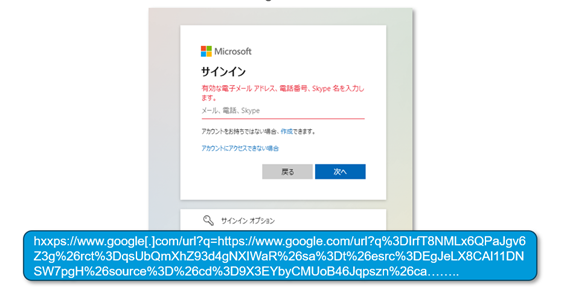

・検索結果のURLの悪用

例えばGoogleで検索をすると、その結果がいくつか出てきます。その検索結果をクリックすると一度Googleにアクセスし、そこから検索結果の正規のサイトにリダイレクトされる形でアクセスします。

確認された手法では、Googleの検索結果のURLをメールに貼り付けていました。しかし、そのアクセス先は不正なサイトになっていました。URLはリダイレクトのためGoogleになっていますので、ユーザーは信頼してクリックしてしまいがちです。下の図では、Microsoftのフィッシングサイトに誘導されています。

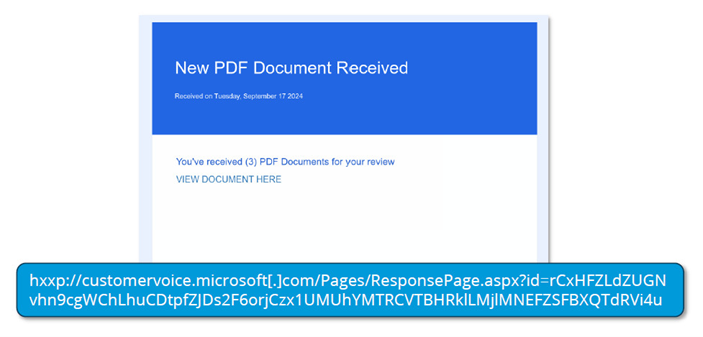

・Microsoft Customer Voiceの悪用

Microsoft社のCustomer Voiceは、顧客に対するアンケートやフィードバックのフォームを作成できるサービスです。攻撃者はこの機能を利用して不正なコンテンツを配置することで、Microsoft社のURLをそのまま悪用することができます。このようなコンテンツ作成サービスは業務が便利になる反面、攻撃者には悪用されやすく、注意が必要です。

無料リスクアセスメントのご案内

高度なメール攻撃から組織を守るには、積極的なHuman-Centricのアプローチが必要です。

無料のリスクアセスメントで、貴社を襲う攻撃を可視化し、誰がどのように攻撃されているのかの洞察を深めることができます。ぜひ無料のアセスメントをご活用ください。

内田 浩一

内田 浩一プリンシパル セキュリティ アドバイザー

ペネトレーションテストやマルウェア解析、スレットインテリジェンスを得意とするテクニカルコンサルタント。マカフィー(株)においては、プリンシパルコンサルタントとしてSOCの立ち上げや、マルウェア解析、インシデントレスポンス等の業務に従事し、制御システム、IoTデバイス等の新規分野に対するハッキングの調査研究も担当。アビラ(合)では、アジアにおける多くのセキュリティベンダーに対してアンチウィルエンジンの提供とセキュリティ製品開発を支援し、エンドポイントからクラウドまで幅広い製品企画と開発支援の実績を有する。 現在、日本プルーフポイント(株)では、シニアセキュリティコンサルタントとしてメールを中心としたセキュリティ対策強化やインテリジェンスの活用を担当する。