Bei den verwertbaren Erkenntnissen von Proofpoint handelt es sich um zusätzliche Kennzahlen und Erkenntnisse, die dank unserer kombinierten Daten und Erkennungen sowie unseren Forschungsergebnissen von der Proofpoint Threat Protection-Plattform bereitgestellt werden. Die Erkenntnisse bieten weitere Details und wichtigen Kontext zum genauen Verständnis der für Sie relevanten Bedrohungen sowie Informationen dazu, wie Sie diese Bedrohungen effektiv abwehren können.

In den ersten drei Beiträgen unserer Blog-Reihe zu verwertbaren Erkenntnissen haben wir uns auf konkrete Einblicke konzentriert – Mitarbeiter-Risiken, Ursachen von Risiken und BEC-Risiken (Business Email Compromise) – sowie die Maßnahmen vorgestellt, mit denen Sie die Cybersicherheitslage Ihres Unternehmens verbessern können. In diesem Beitrag konzentrieren wir uns nicht auf konkrete Zahlen und Erkenntnisse, sondern beleuchten die Bedeutung des Kontexts Ihrer Kennzahlen und zeigen, wie Sie diese Informationen im Threat Insight-Dashboard von Proofpoint TAP (Targeted Attack Protection) finden.

Durch Kontext bessere Einblicke in Ihre Bedrohungen

Die verwertbaren Erkenntnisse im Threat Insight-Dashboard von Proofpoint TAP erscheinen zwar auf den ersten Blick aufschlussreich, können sich jedoch ohne den richtigen Kontext als unzureichend erweisen oder sogar falsch interpretiert werden. Durch Kontext können Analysten die wirklichen Vorgänge hinter den Daten besser erfassen.

Den Kontext für Ihre Berichte können entweder interne Benchmarks und Trend-Analysen oder der Vergleich Ihrer internen Daten mit externen Datenquellen liefern. Es ist ohne Frage wichtig, wertvolle Erkenntnisse aus Ihren eigenen Bedrohungen zu ziehen, Benchmarks festzulegen und sich auf internes Wachstum zu konzentrieren. Doch selbst wenn Sie dabei Verbesserungen erzielen: Woher wissen Sie, dass Sie genug getan haben?

Mit dem richtigen Kontext verstehen Sie, ob Ihre Maßnahmen ausreichen. Sie können Ihre Aktionen bei Bedarf neu priorisieren sowie den Entscheidungsprozess beschleunigen und unterstützen. Mithilfe von Kontext können Sie effektiv feststellen, wie Ihr Unternehmen im Vergleich mit anderen abschneidet, und die Wichtigkeit neuer Erkenntnisse kommunizieren, was mit Zahlen allein nicht möglich ist.

Erkenntnisse

Wie schneiden unsere Maßnahmen zum Bedrohungsschutz im Vergleich mit anderen Unternehmen ab?

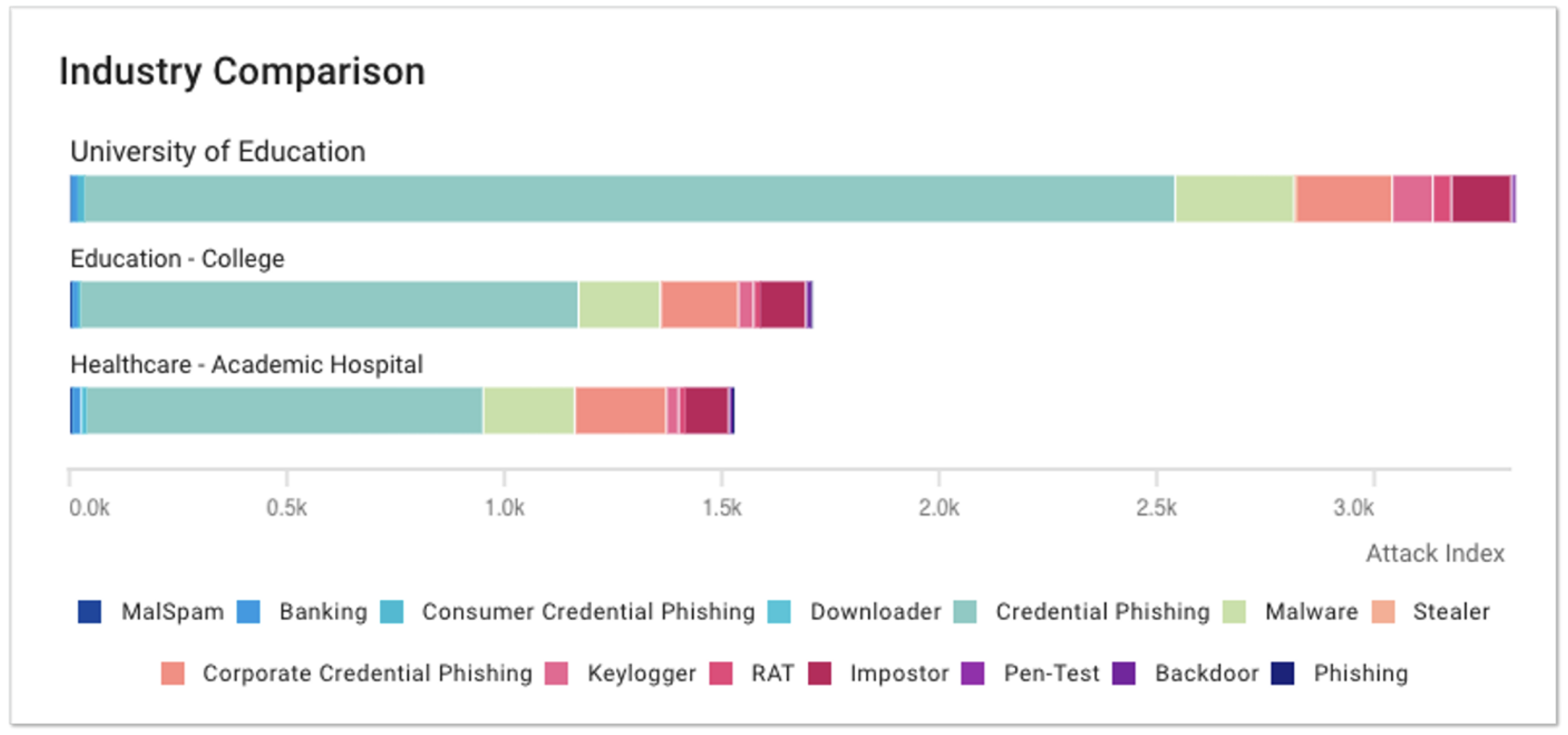

Der Bericht „Industry Comparison“ (Branchenvergleich) kann Ihnen helfen, diese Frage zu beantworten. Er bietet wertvolle Informationen zu den für Sie besonders relevanten Bedrohungen und zeigt Ihnen, mit welchen Bedrohungen andere Unternehmen aus ähnlichen Branchen konfrontiert werden. Dabei zeigt der Bericht die Arten von Cyberangriffen, ihren Schweregrad und die jeweiligen Auswirkungen auf Ihr Unternehmen.

So könnten Sie beispielsweise sehen, dass Ihr Gesamtrisiko nicht besonders groß ist – während Sie jedoch verglichen mit Ihren Branchenkollegen überdurchschnittlich stark von einer Angriffsform betroffen sind.

Abb. 1: Branchenvergleich mit Bedrohungstypen und Schweregrad.

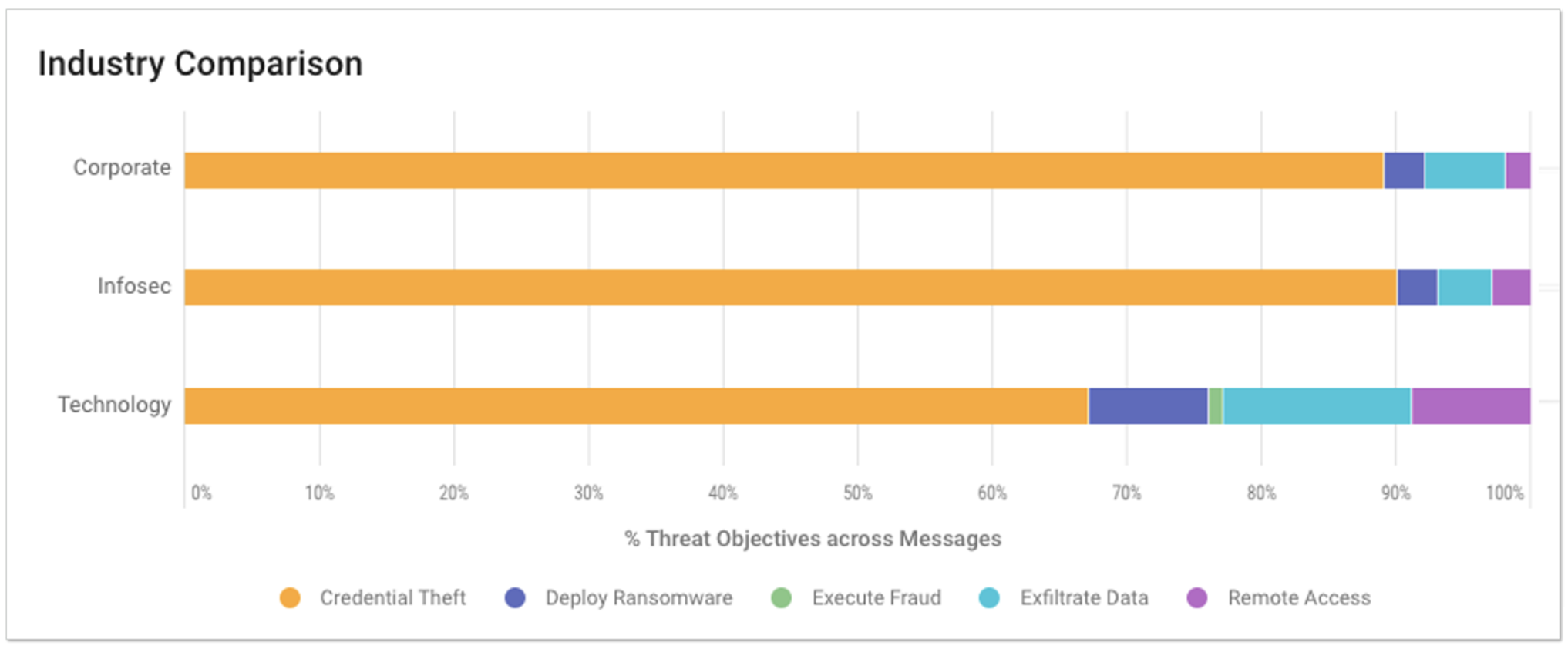

Der Bericht „Industry Comparison“ (Branchenvergleich) im TAP Threat Insight-Dashboard bietet verschiedene Kennzahlen. Der Bericht in Abb. 2 zeigt beispielsweise den Anteil der Bedrohungen bei jedem Bedrohungsziel sowie einen Vergleich mit ähnlichen Branchen.

Abb. 2: Bericht „Industry Comparison“ (Branchenvergleich) mit dem Prozentanteil der Bedrohungsziele.

Wie haben sich unsere Bedrohungen im Laufe der Zeit verändert?

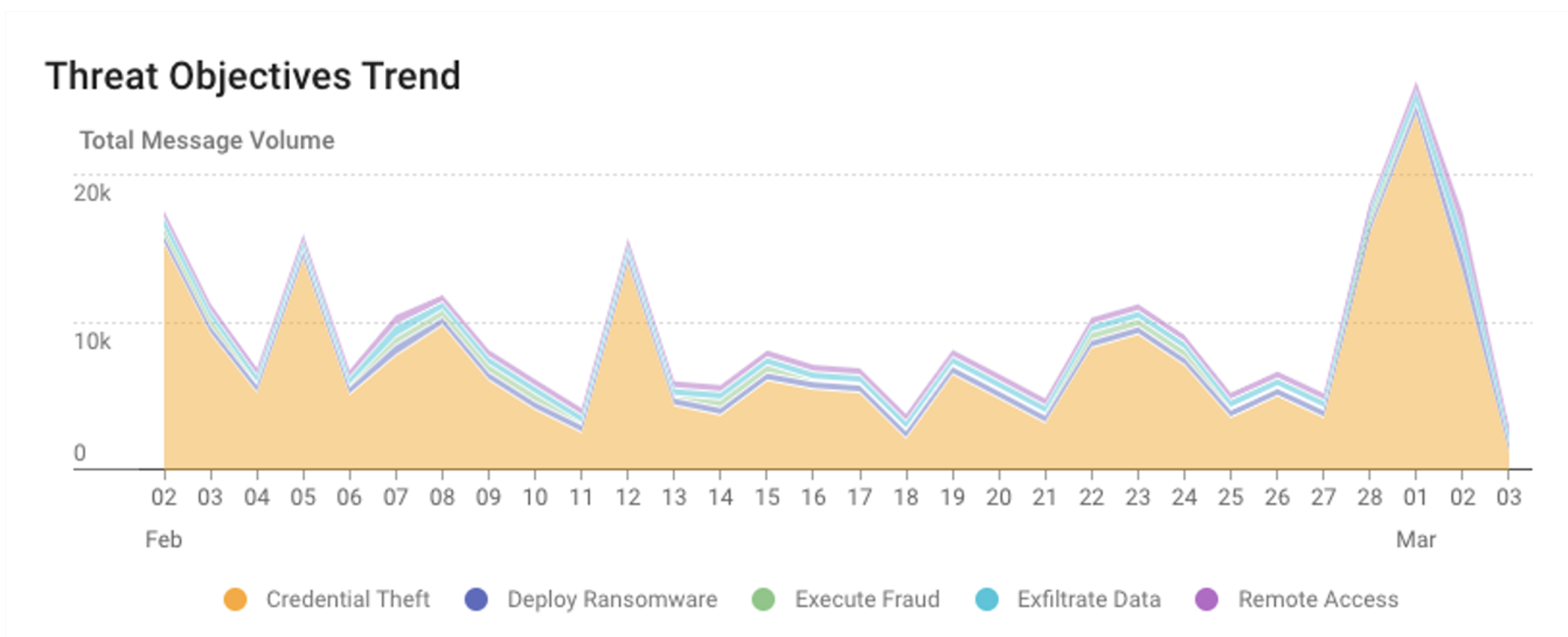

Das TAP Threat Insight-Dashboard bietet auch Zugriff auf Trend-Berichte, die zeigen, ob Ihr Angriffsvolumen sich im üblichen Rahmen bewegt oder ob gerade ein gezielter Angriff stattfindet.

Beispielsweise ist es zwar durchaus sinnvoll, wenn ein Bericht die Anzahl der Angriffe innerhalb eines bestimmten Zeitraums zeigt und aufschlüsselt, wie oft die jeweiligen Bedrohungsziele angegriffen wurden. Es ist jedoch auch wichtig zu wissen, ob diese Zahlen höher oder niedriger liegen als normal, was im Bericht „Threat Objectives Trend“ (Trend bei Bedrohungszielen) gezeigt wird (siehe Abb. 3). Dadurch wird auch deutlich, wie sich die Zahl der Bedrohungen insgesamt bzw. der Angriffe gegen die unterschiedlichen Bedrohungsziele im Laufe der Zeit verändert. Der Bericht „Threat Objectives Trend“ (Trend bei Bedrohungszielen) beantwortet also kurz gesagt die Frage, ob die getroffenen Maßnahmen wirksam sind.

Abb. 3: Bericht „Threat Objectives Trend“ (Trend bei Bedrohungszielen) mit Bedrohungstypen im Zeitverlauf.

Mit diesem Bericht ist es auch möglich, außergewöhnliche Aktivitäten aufzudecken, die auf einen gezielten Angriff hinweisen. Im oben gezeigten Beispiel gibt es eine signifikante Zunahme von Aktivitäten rund um den 1. März, insbesondere beim Diebstahl von Anmeldedaten. Diese Erkenntnisse liefern den zusätzlichen Kontext, den Sie dazu nutzen können, dieses Problem genau zu untersuchen und den zukünftigen Schutz Ihres Unternehmens zu verbessern.

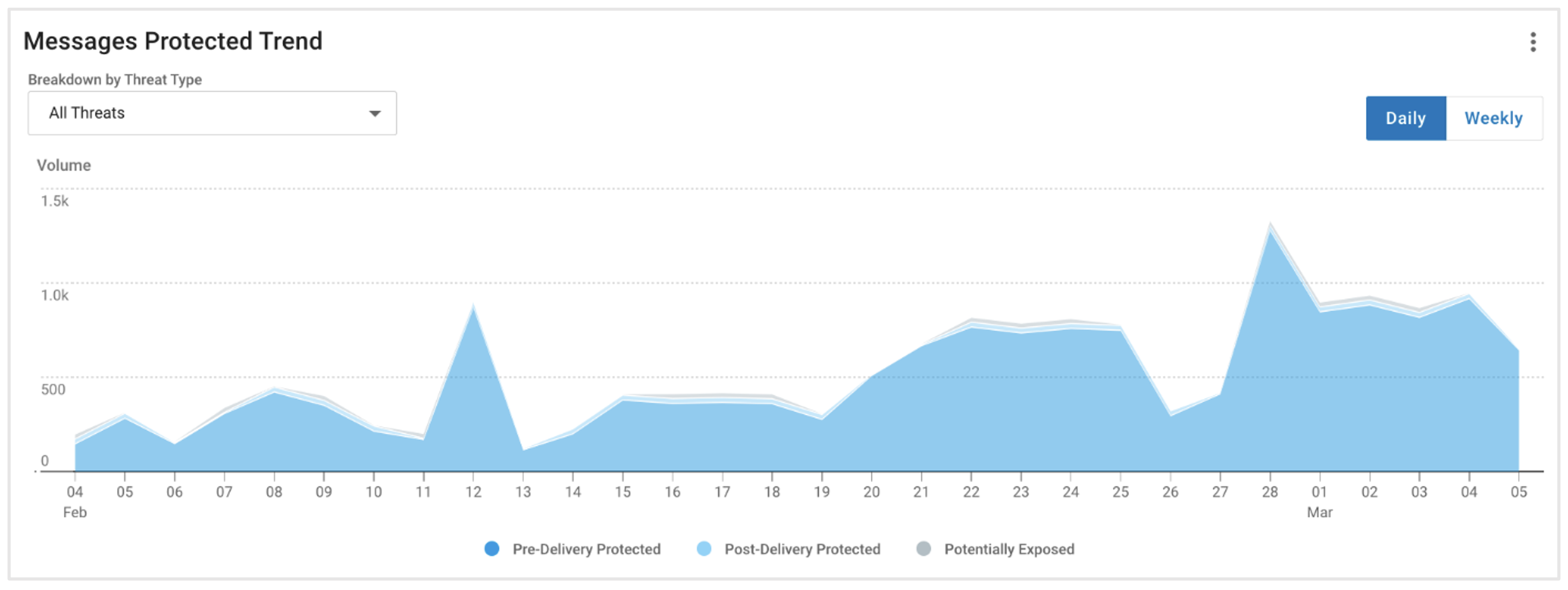

Wie effektiv war unser Schutz im Zeitverlauf?

Der Bericht „Messages Protected Trend“ (Trend bei geschützten Nachrichten) zeigt die Anzahl der geschützten E-Mails im Zeitverlauf. Dadurch können Sie nicht nur die aktuellen mit historischen Zahlen vergleichen, sondern sehen auch, wie gut Sie vor und nach der E-Mail-Übertragung geschützt wurden. Außerdem wird gezeigt, mit welchen Nachrichten Sie möglicherweise erfolgreich angegriffen wurden.

Abb. 4: Diagramm „Messages Protected Trend“ (Trend bei geschützten Nachrichten) in TAP.

Gezielte Kontrollen

Durch das Ergänzen Ihrer Bedrohungsberichte mit Kontext erhalten Sie genauere und umfangreichere Erkenntnisse, die Sie für nachgelagerte Kontrollen nutzen können und Ihre Sicherheitslage verbessern. Das bietet folgende Vorteile:

1. Priorisierung Ihrer Maßnahmen

Wenn Sie nicht nur Ihre eigenen Bedrohungen kennen, sondern auch die anderer Unternehmen, können Sie bestimmte Angriffstypen oder -ziele identifizieren, die für Sie besonders relevant sind.

Eventuell haben Sie die Zahl der Anmeldedaten-Phishing-Angriffe um einen bestimmten Prozentsatz verringert, was bei internen Benchmarks gut aussieht. Doch der Bericht „Industry Comparison“ (Branchenvergleich) zeigt deutlich, dass Sie immer noch doppelt so häufig angegriffen werden wie andere Unternehmen. Durch diese Erkenntnis können Sie Ihre begrenzten Ressourcen auf die wichtigsten Projekte konzentrieren.

2. Schnellere Behebung

Kontext in Form von Trend-Diagrammen hilft beim Erkennen eines gezielten Angriffs und der sofortigen Bereitstellung von Ressourcen, um diese konkrete Bedrohungsaktivität abzuwehren.

Weitere Vorteile

Kontext zu Risiken bietet noch weitere Vorteile:

- Demonstration und Kontrolle des Mehrwerts Ihres E-Mail-Sicherheitsteams und Ihrer Tools (wobei der Mehrwert anhand der abgewehrten und minimierten Geschäftsrisiken ermittelt dargestellt wird)

- Besseres Verständnis von Branchenvergleichen, sodass Sicherheitsteams ihre begrenzten Ressourcen auf die für sie besonders relevanten Bedrohungen und ihre Abwehr konzentrieren können

Verständnis der größten Risiken für Ihr Unternehmen

Wenn Sie Unterstützung bei der Identifizierung der größten digitalen Bedrohungen für Ihr Unternehmen benötigen, können Sie mit Proofpoint gern eine kostenlose Analyse Ihrer digitaler Risiken vereinbaren. Bei dieser Analyse, die von einem unserer Sicherheitsexperten durchgeführt wird, erhalten Sie Kontext zu den größten Bedrohungen für Ihr Unternehmen sowie Hinweise zu ihrer Beseitigung.

Weitere Informationen zum TAP Threat Insight-Dashboard und verwertbaren Erkenntnissen von Proofpoint finden Sie hier.