In dieser fortlaufenden Blog-Reihe untersuchen wir, wie sich personenzentrierte Bedrohungen weiterentwickeln – und wie es einigen gelingen kann, die klassischen E-Mail-Schutzmechanismen von Microsoft zu umgehen. Diese Angriffe können für Unternehmen erhebliche finanzielle und operative Auswirkungen haben. Wir werden verschiedene Angriffstypen eingehend untersuchen, darunter:

Microsoft und Ransomware

- Microsoft und Supply-Chain-Risiken

- Microsoft und Kontenkompromittierungen

- Microsoft und manipulierte freigegebene Dateien

- Manipulierter Datenaustausch

Die Gefahren von Business Email Compromise (BEC)-Angriffen

Business Email Compromise, eine Form von E-Mail-Betrug, verursacht die größten finanziellen Schäden bei Unternehmen aller Größen und Branchen und stellt im Hinblick auf die finanziellen Verluste die meisten anderen Arten von Cyberkriminalität in den Schatten.

Allein im Jahr 2020 kosteten BEC-Betrugsversuche Unternehmen und Privatpersonen 2 Milliarden US-Dollar. Laut dem jährlichen Cyberkriminalitätsbericht des Internet Crime Complaint Center (IC3), das dem FBI unterstellt ist, machte dies 44 % des gesamten finanziellen Verlusts aus – ein Anstieg von 100 Millionen US-Dollar im Vergleich zu 2019. Andere Untersuchungen wie die Studie des Ponemon Institutes zu Kosten durch Phishing (2021 Cost of Phishing Study) zeigen, dass sich die durchschnittlichen direkten und indirekten Jahresverluste für Großunternehmen auf beinahe 6 Millionen US-Dollar belaufen. Das entspricht 40 % der Gesamtkosten durch Phishing-Angriffe.

Abb. 1: Proofpoint blockiert täglich mehr als 15.000 BEC-Nachrichten.

Proofpoint erkennt durchschnittlich 450.000 BEC-Angriffe pro Monat. Vor Kurzem entdeckten wir bei unseren gezielten Bedrohungsbewertungen in einem Zeitraum von 30 Tagen innerhalb einer begrenzten Stichprobe etwa 2.100 BEC-Bedrohungen, die den nativen E-Mail-Sicherheitskontrollen von Microsoft entgangen waren.

Bei einem großen Hersteller mit mehr als 18.000 Mitarbeitern wurden beinahe 300 betrügerische Nachrichten in die Posteingänge zugestellt, an einer Universität mit knapp 1.000 Angestellten waren es fast 150 betrügerische Nachrichten, und in einem kleineren Unternehmen mit etwa 600 Mitarbeitern wurden von Microsoft mehr als 80 betrügerische Nachrichten übersehen.

In jedem Fall identifizierte die Proofpoint-Risikoanalyse für E-Mail-Sicherheit Bedrohungen, die unentdeckt geblieben waren. Dies unterstreicht den Mehrwert von mehrschichtigem Schutz zur Verbesserung der nativen E-Mail-Sicherheitskontrollen von Microsoft.

Hier sind einige Beispiele für BEC-Angriffe, die die Schutzmechanismen von Microsoft umgangen haben.

1: Angriff mit Umleitung von Gehaltszahlungen

Umleitungen von Gehaltszahlungen sind E-Mail-Betrugsversuche, die sich üblicherweise gegen Mitarbeiter richten, die etwas mit Finanzen, Steuern, Gehältern und Personal zu tun haben. Bei dieser Angriffsart werden verschiedene Social-Engineering-Taktiken eingesetzt, die sich nur schwer erkennen lassen. Proofpoint erkennt jeden Monat etwa 60.000 Versuche zur Umleitung von Gehaltszahlungen.

Umleitungen von Gehaltszahlungen werden als ein mittleres Risiko für Unternehmen eingestuft. Dem Bericht über BEC-Angriffe des FBI Internet Crime Complaint Center aus dem Jahr 2019 zufolge beträgt der durchschnittliche Verlust durch Gehaltszahlungsbetrug 7.904 US-Dollar pro Zwischenfall.

Das Beispiel:

- Umgebung: Microsoft 365

- Bedrohungskategorie: BEC

- Angriffstyp: Umleitung von Gehaltszahlungen

- Ziel: Verantwortliche für Personalbezüge

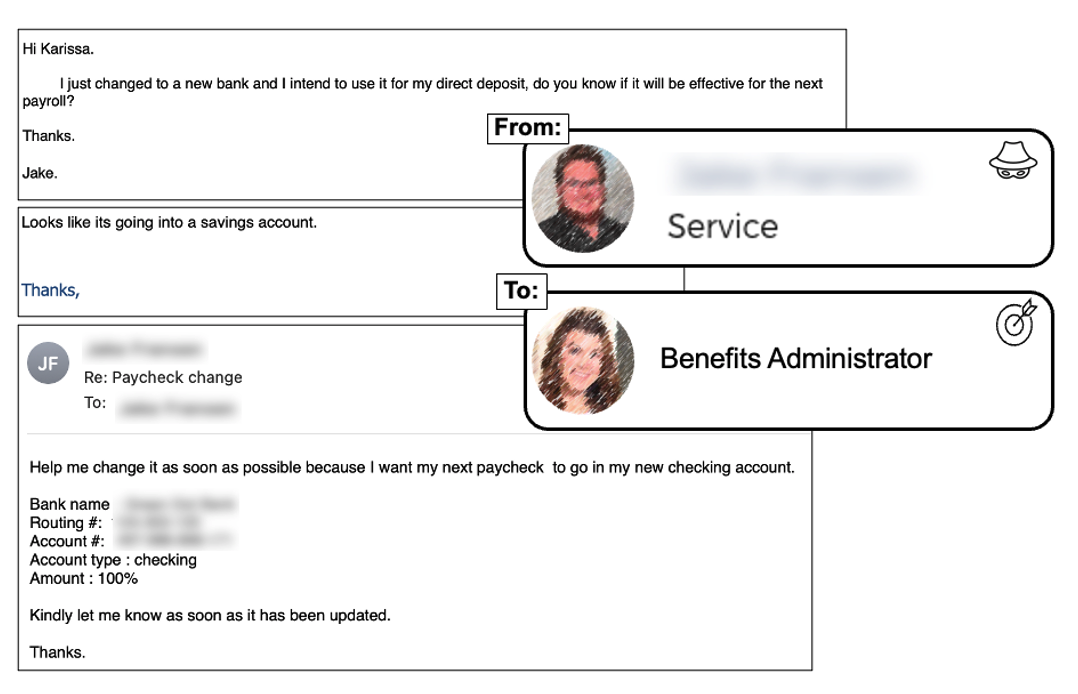

Abb. 2: Beispiel eines Angriffs mit Umleitung von Gehaltszahlungen.

Aufbau des Angriffs

Dieser Angriff zur Umleitung von Gehaltszahlungen umging die Microsoft-eigenen E-Mail-Sicherheitskontrollen, sodass ein wechselseitiger Austausch zwischen dem Betrüger und dem vorgesehenen Opfer ermöglicht wurde. Über ein Gmail-Konto gab sich der Betrüger als Mitarbeiter aus und bat um Überweisung auf ein neues Bankkonto.

Die Nachahmung von Mitarbeitern ist bereits problematisch, doch wenn Führungskräfte nachgeahmt werden, können die finanziellen Schäden noch erheblich größer sein. Die fortschrittlichen Erkennungsfunktionen von Proofpoint sind darauf ausgelegt, diese raffinierten Bedrohungen zu identifizieren und die Abwehr von Microsoft zu ergänzen, indem sie Social-Engineering-Angriffe stoppen, bevor sie eskalieren.

2: Angriff mit Nachahmung einer Führungskraft

Angriffe mit Nachahmung von Führungskräften, auch bekannt als CEO-Betrug, haben aufgrund veränderter Arbeitsumgebungen erheblich zugenommen. Seit März 2020 hat Proofpoint die Nachahmung von insgesamt mehr als 7.000 CEOs beobachtet. Bei mehr als der Hälfte der Proofpoint-Kunden wurde mindestens eine hochrangige Führungskraft nachgeahmt.

Das Beispiel:

- Umgebung: Microsoft 365

- Bedrohungskategorie: BEC

- Angriffstyp: Nachahmung

- Ziele: Führungskräfte für strategische und geschäftliche Entwicklung

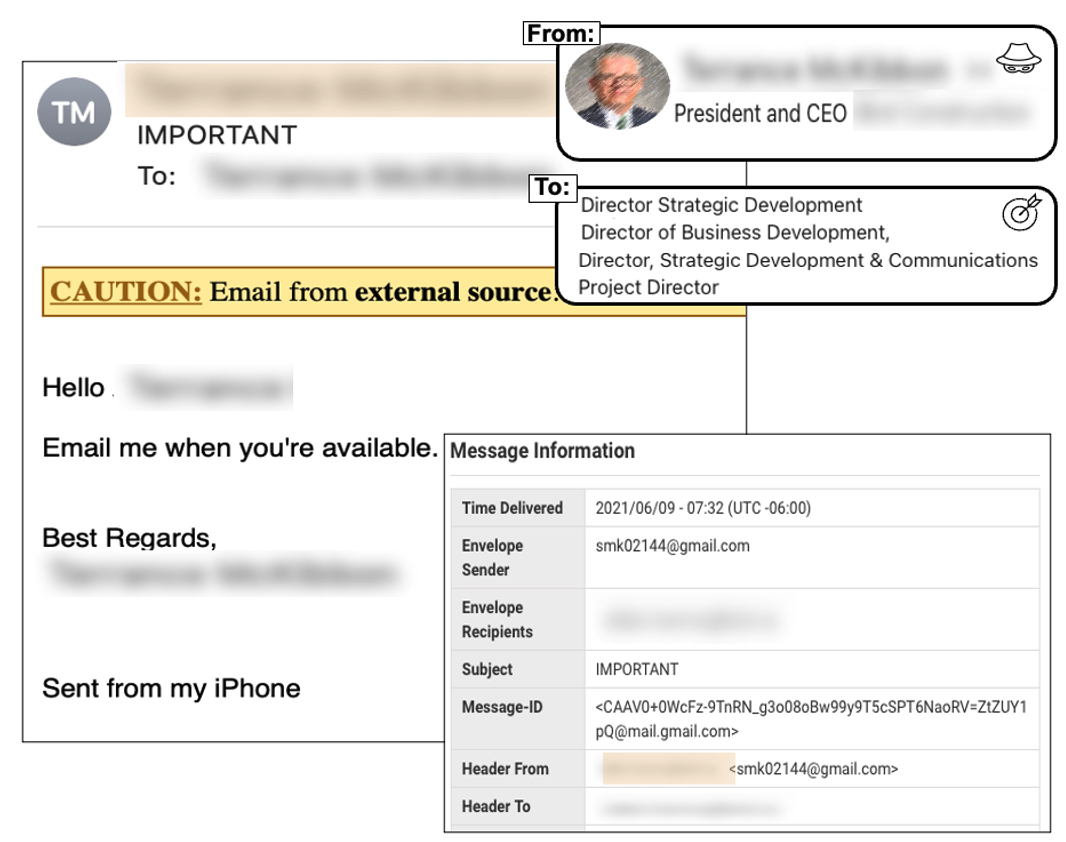

Abb. 3: Beispiel eines Angriffs mit Nachahmung einer Führungskraft.

Aufbau des Angriffs

Der Nachahmer-Angriff unterlief die nativen E-Mail-Sicherheitskontrollen von Microsoft. Der Betrüger gab sich über ein Gmail-Konto als CEO aus und bat die Mitarbeiter um eine Reaktion auf seine Nachricht. Hätten die Mitarbeiter auf seine E-Mail reagiert, dann hätte der Angreifer seine Manipulation problemlos fortsetzen und sie zur Herausgabe von Daten oder Geld bringen können.

Warum BEC-Angriffe die Microsoft-eigenen Schutzmaßnahmen umgehen können

Heutige BEC-Angriffe verwenden raffinierte Social-Engineering-Taktiken, die klassische Erkennungsmethoden umgehen können. Bei aktuellen Bewertungen hat Proofpoint mehrere Gründe identifiziert, warum diese Bedrohungen die nativen E-Mail-Sicherheitskontrollen von Microsoft umgehen können:

- Die E-Mails bestehen einfache Prüfungen der Versender-Reputation. Da ein Gmail-Konto verwendet wird, bestehen sie Authentifizierungsprüfungen für SPF (Sender Policy Framework) und DKIM (DomainKeys Identified Mail). Die Nutzung legitimer Dienste ist eine gängige Taktik, deren Erkennung reputationsbasierten Anbietern Probleme bereitet.

- Bei diesen Nachrichten wurde der Anzeigename eines Mitarbeiters imitiert. Angreifer imitieren häufig die Anzeigenamen von Mitarbeitern (Display Name Spoofing), um der Erkennung zu entgehen. Dabei verwenden sie mitunter Spitznamen oder leicht abweichende Namen. Mit diesen Methoden lässt sich die Erkennung durch Header-Analysen umgehen, zudem werden sie oft erst nach manueller Überprüfung aufgedeckt.

- Es gibt keine Schaddaten. BEC-Nachrichten enthalten in der Regel keine Schaddaten, sodass sie für Sandbox-Analyse-Technologien, die nach schädlichen Anhängen oder Links suchen, unsichtbar sind.

- Darüber hinaus umfassen die nativen Sicherheitskontrollen von Microsoft derzeit keine Metonymie-Erkennung, mit sich Wortersetzungen aufdecken lassen. Diese fortschrittliche Funktion hilft, verdächtigen Tonfall und die Absicht von Formulierungen anhand subtiler sprachlicher Hinweise zu identifizieren.

- Da diese Bedrohungen in der Regel harmlos erscheinen, müssen Unternehmen oft erhebliche Zeit und Ressourcen aufwenden, um sie manuell zu untersuchen und zu beheben.

Durch den Einsatz der fortschrittlichen Erkennungsfunktionen von Proofpoint zur Ergänzung der Microsoft-Abwehrmaßnahmen konnte ein Kunde die Neueinstellung von drei Vollzeit-Sicherheitsanalysten vermeiden und sparte dadurch in drei Jahren etwa 345.000 US-Dollar ein.

So stoppt Proofpoint BEC-Angriffe

Proofpoint ist der einzige Anbieter, der eine umfassende integrierte Lösung zur Abwehr von BEC-Angriffen bietet. Unser Machine-Learning-Modul Supernova nutzt ein- sowie ausgehende Gateway-Telemetriedaten, Analysen von Supply-Chain-Risiken und API-Daten aus Cloud-Plattformen wie Microsoft 365 und Google Workspace. Im Ergebnis erhalten Sie Schutz vor hochentwickelten BEC-Angriffen.

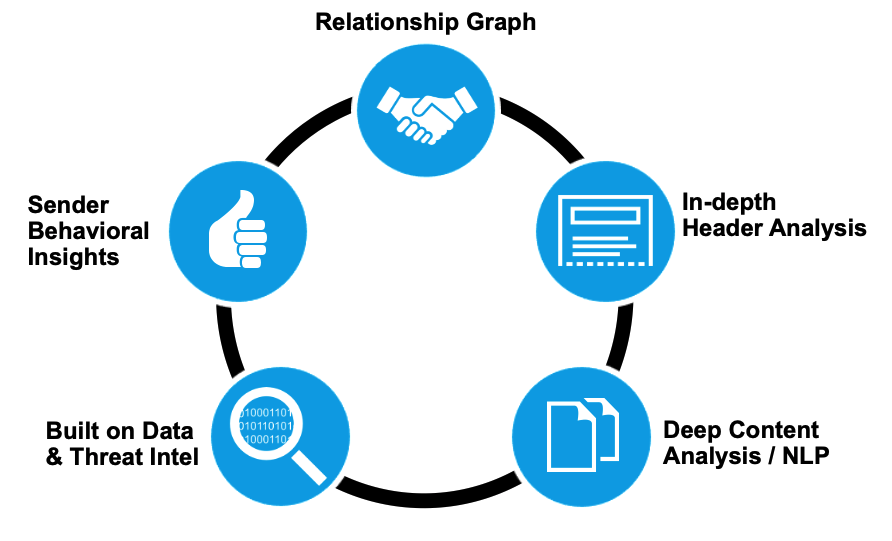

Abb. 4: Veranschaulichung, wie Proofpoint mit einem Beziehungsdiagramm und weiteren Analysen BEC-Angriffe stoppt.

Supernova verwendet eine Kombination aus Machine Learning (ML), statusbasierten Analysen, Analysen des Anwenderverhaltens, Regelsätzen und Erkenntnissen unserer Bedrohungsforscher aus der Beobachtung von Cybercrime-Taktiken, um sowohl hohe Wirksamkeit als auch eine äußerst geringe False-Positive-Rate zu erzielen. Supernova wird von den meisten Unternehmen der Fortune 100, Fortune 1000 und Global 2000 verwendet. Unsere ML- und KI-Erkennungsmodelle verarbeiten täglich 2,6 Milliarden E-Mails, 1,9 Milliarden Anhänge und mehr als 49 Milliarden URLs.

Empfehlungen zum Stoppen von BEC-Angriffen

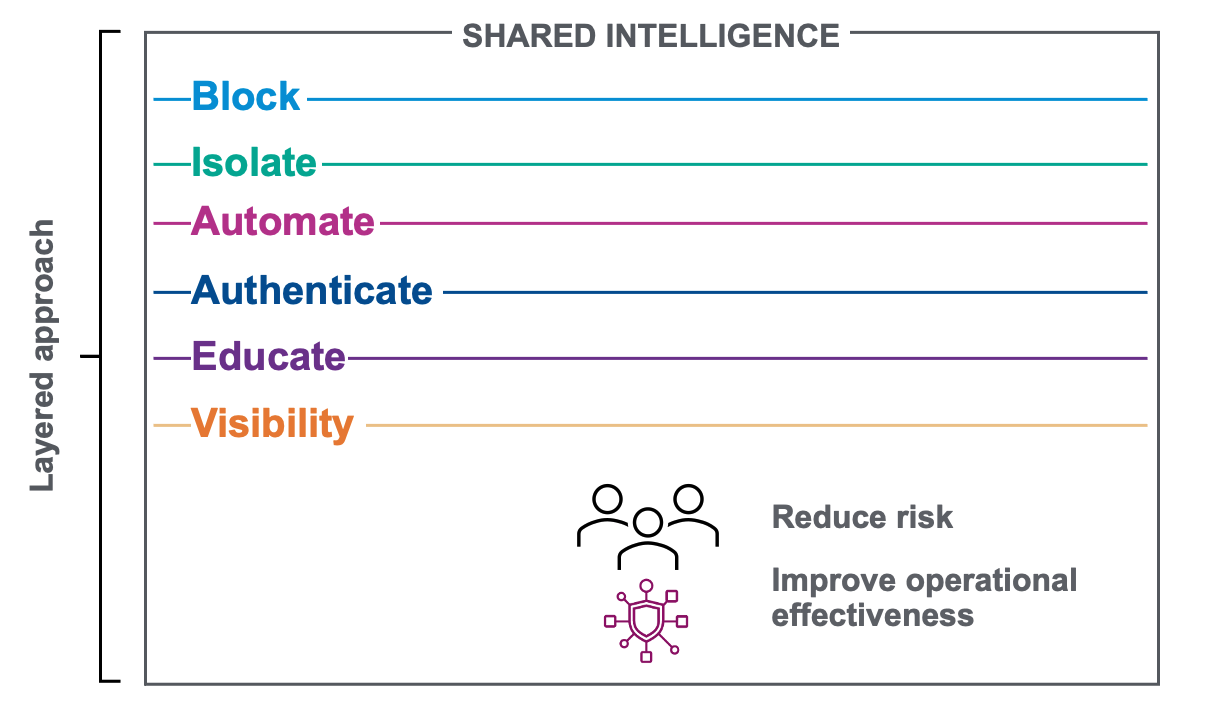

Abb. 5: Ein Überblick über den mehrstufigen Ansatz, mit dem Proofpoint BEC-Angriffe stoppt.

Proofpoint stoppt BEC-Angriffe mit einem mehrstufigen Ansatz mithilfe der Threat Protection-Plattform. Einige dieser Ebenen enthalten unsere führenden Funktionen für Erkennung, Isolierung, Authentifizierung, Schulungen und automatisierte Behebung. Es gibt kein Wundermittel gegen die ständig zunehmenden Phishing-Bedrohungen. Deshalb ist eine mehrschichtige, integrierte Bedrohungsschutzlösung notwendig. Um zusätzlich zu BEC-Angriffen auch Ransomware, Phishing und Kontoübernahmen abzuwehren, setzt Proofpoint Machine Learning und fortschrittliche Sandbox-Analysen ein.

Wenn Sie mehr darüber erfahren möchten, wie Proofpoint Threat Protection Ihnen dabei helfen kann, diese Bedrohungen in Ihrer Umgebung abzuwehren, vereinbaren Sie eine kostenlose Risikoanalyse für E-Mail-Sicherheit.