Die wichtigsten Punkte

- ThreatFlip ist ein KI-gestützter Workflow, der mit nur einem Klick Phishing-Simulationen erstellt.

- ThreatFlip erstellt Phishing-Köder auf Basis realer Bedrohungen und wandelt diese in sichere, sofort einsatzbereite Vorlagen um.

- Vertrauliche Informationen und personenbezogene Daten werden aus Datenschutzgründen und zur Einhaltung gesetzlicher Bestimmungen automatisch entfernt.

- Belehrungen fördern das Lernen und verbessern die Kompetenzen bei der Erkennung von Phishing-Angriffen.

Sicherheitsteams wissen, dass Phishing nach wie vor einer der hartnäckigsten und effektivsten Angriffsvektoren ist. Das liegt nicht an fehlenden Schutzmaßnahmen, sondern daran, dass Bedrohungsakteure ihre gezielten Angriffsmethoden kontinuierlich anpassen.

Jeden Tag entdecken und untersuchen SOC-Teams (Security Operations Center) hochgradig maßgeschneiderte Phishing-E-Mails, die auf Mitarbeiter in Abteilungen wie Personalwesen (HR), Finanzen und IT-Helpdesks abzielen. Diese Mitarbeiter sind für Bedrohungsakteure deshalb so interessant, weil sie Zugang zu kritischen Daten und Systemen haben.

Die Aufgabe von Analysten besteht darin, schädliche Nachrichten zu identifizieren, die Bedrohung zu verstehen und das Risiko so schnell wie möglich zu reduzieren. Gleichzeitig sollen die für die Stärkung des Sicherheitsbewusstseins und die Reduzierung des personenbezogenen Risikos verantwortlichen Security-Awareness-Teams die Mitarbeiter darauf vorbereiten, solche Angriffe zu erkennen und entsprechend zu reagieren. Ihre Aufgabe ist es, zeitnahe und relevante Schulungen anzubieten, die tatsächlich zu Verhaltensänderungen beitragen.

Dabei sind die Aufgaben der Analysten und der Security-Awareness-Teams selten über einen einzigen, integrierten Workflow miteinander verbunden. Und diese fehlende Verbindung führt zu ineffizienten manuellen Prozessen, schlechter Abstimmung und Verzögerungen bei der Umsetzung. Dadurch kann die Erstellungen von Inhalten, die sich positiv auf die Mitarbeiter und die Sicherheitsresilienz im gesamten Unternehmen auswirken, mitunter Tage in Anspruch nehmen.

Der KI-gestützte ThreatFlip-Workflow von Proofpoint kann Sie unterstützen. ThreatFlip ist in die Plattform Proofpoint Collaboration Security Prime integriert und ermöglicht Teams die Erstellung von Phishing-Ködern mit einem Klick. Da diese Schulungsinhalte auf realen Bedrohungen basieren, sind sie sowohl aktuell als auch relevant.

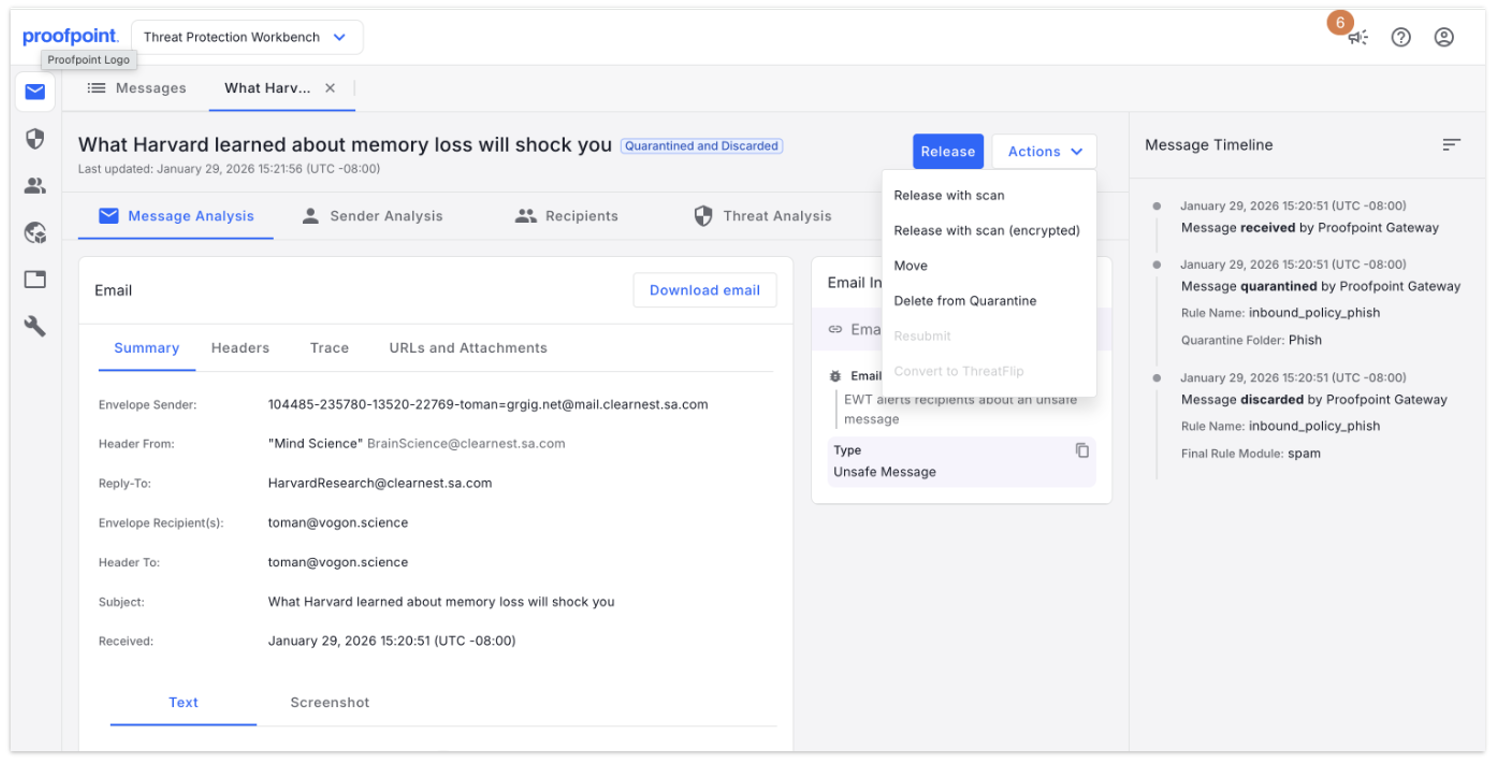

Abb. 1: Der KI-gestützte ThreatFlip-Workflow wandelt schädliche E-Mails in Phishing-Simulationen um.

Das Zeitfenster von der Erkennung bis zur Schulung

Phishing-Angriffe entwickeln sich permanent weiter. Bedrohungsakteure ändern zwar nicht unbedingt ihr Ziel, aber die eingesetzten Angriffsmethoden. Statt mit einer E-Mail könnten sie versuchen, ihre Opfer mithilfe eines QR-Codes oder mit einem Angriff per Telefon zu kompromittieren. Vielen Unternehmen fällt es derzeit schwer, Phishing-Angriffe zu erkennen und zu stoppen. Die Herausforderung ist aber nicht nur die Sichtbarkeit, sondern auch der nächste Schritt.

In Umgebungen ohne eine integrierte Lösung für sichere Zusammenarbeit ist die Umwandlung eines realen Phishing-Angriffs in eine Schulung mit vielen manuellen Schritten verbunden, an denen mehrere Teams beteiligt sind. SOC- und Security-Awareness-Teams setzen oft auf Ad-hoc-Koordinierung, um das Zeitfenster zwischen Erkennung und Schulung zu verkleinern.

Ein typischer Ablauf könnte wie folgt aussehen:

- Das SOC-Team erkennt oder untersucht eine Phishing-E-Mail.

- Der Bedrohungskontext (z. B. Köder, Sprache und Absicht) wird manuell dokumentiert.

- Es werden Treffen zwischen Teams angesetzt, die normalerweise nicht zusammenarbeiten.

- Das Security-Awareness-Team erstellt eine sichere Simulation der E-Mail, entfernt schädliche Elemente und entwickelt Schulungsinhalte von Grund auf neu.

Mit jedem Schritt entstehen zusätzliche Verzögerungen und Reibungspunkte. Gleichzeitig wächst das Risiko, dass der Kontext verloren geht. Und bis zu dem Zeitpunkt, an dem die Mitarbeiter die Schulung erhalten, wurden sie möglicherweise bereits mit ähnlichen Angriffen konfrontiert.

Obwohl beide Teams auf das gleiche Ziel (die Reduzierung des personenbezogenen Risikos) hinarbeiten, verzögert das Fehlen eines integrierten Workflows die Reaktion. Zudem nehmen die manuellen Schritte wertvolle Zeit in Anspruch und erschweren die Durchführung der Schulungen, solange das Angriffsmuster noch aktiv ist.

In diesem Zeitfenster zwischen der Erkennung einer Echtzeitbedrohung und der entsprechenden Schulung der Mitarbeiter besteht weiterhin ein Risiko.

Verbindung der zu wichtigen Aufgaben

Im Grunde genommen fehlt es nicht am Bemühen oder an der Absicht, sondern an der Abstimmung der Workflows.

- SOC-Team: Für die Sicherheitsanalysten, die schnell und reibungslos Erkenntnisse über E-Mail-Phishing weitergeben möchten, automatisiert ThreatFlip den Prozess. Dadurch sind manuelle Schritte überflüssig und die Kommunikation mit anderen Abteilungen wird vereinfacht.

- Security-Awareness-Team: Security-Awareness-Verantwortliche, die realistische, sofort einsatzbereite Simulationen benötigen (und nicht tagelang warten oder E-Mails manuell nachahmen möchten), können mit ThreatFlip im Handumdrehen Phishing-Vorlagen bereitstellen.

Ohne Automatisierung agieren SOC-Teams als Vermittler und Security-Awareness-Teams müssen Bedrohungen in Simulationen übersetzen. Dabei wird wertvolle Zeit für die Koordinierung von Arbeiten aufgewendet, die nicht zu den Kernaufgaben der jeweiligen Teams gehören.

Das Ziel des KI-gestützten ThreatFlip-Workflows ist es, diese Übergaben vollständig überflüssig zu machen.

Was ist der KI-gestützte ThreatFlip-Workflow?

ThreatFlip ist ein KI-gestützter Workflow, der mit nur einem Klick Phishing-Simulationen erstellt und SOC- und Security-Awareness-Teams nahtlos miteinander verbindet.

- SOC-Team: Die Aufgabe besteht einfach darin, eine erkannte Phishing-E-Mail auszuwählen und per Klick auf eine Schaltfläche in den ThreatFlip-Workflow zu übertragen. Den Rest erledigt die KI.

- Security-Awareness-Team: ThreatFlip wandelt die schädliche E-Mail automatisch in eine sichere, bereinigte und anpassbare Phishing-Simulationsvorlage um, die sofort einsatzbereit ist.

Die Teams müssen nicht verdächtige E-Mails herunterladen, manuell Vorlagen nachgestalten, schädliche Inhalte entfernen und die Übergaben koordinieren – der gesamte Prozess erfolgt automatisiert. Dadurch kann sich jedes Team auf das konzentrieren, was es am besten kann.

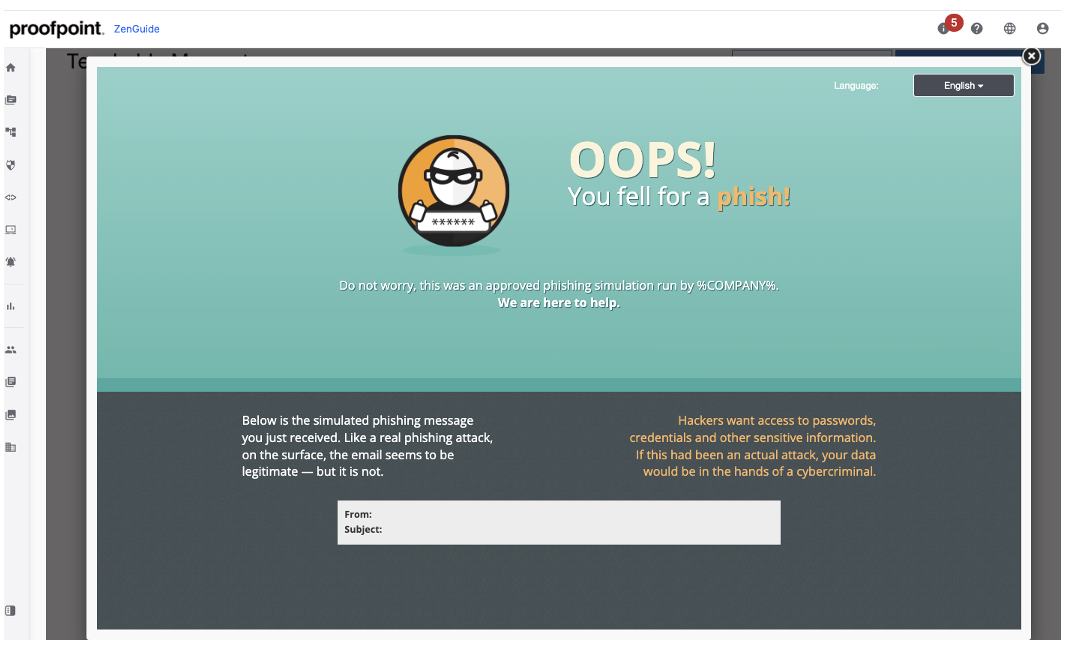

Abb. 2: Die KI generiert Phishing-Hooks, d. h. Elemente, die Dringlichkeit suggerieren oder emotionale Reaktionen auslösen sollen, um die Erkennungsfähigkeiten der Anwender zu verbessern.

So funktioniert ThreatFlip

- Klont echte Phishing-E-Mails, die Ihr Unternehmen erhalten hat, um die authentische Struktur, den Tonfall und den Kontext beizubehalten.

- Entfernt schädliche Elemente, um sicherzustellen, dass Simulationen sicher sind und keine Aktionen auslösen.

- Erkennt Phishing-Hooks automatisch und hebt diese mit Verweis auf die jeweilige NIST-Phish Scale-Kategorie hervor

- Nutzt von der KI empfohlene Phishing-Hooks, um die Wirkung der Belehrungen zu verstärken.

Für das Security-Awareness-Team geschieht all dies in einem Schritt – ohne manuelle Anpassung, ohne Neugenerierung der Vorlage und ohne Verzögerungen.

Das Ergebnis sind Phishing-Schulungen, die echten Angriffen, mit denen Ihre Anwender wahrscheinlich konfrontiert werden, täuschend ähnlich sind. Schließlich basieren sie auf genau diesen Bedrohungen.

Von manuellem Aufwand zu betrieblicher Effizienz

Typischerweise erfordert die Erstellung effektiver Phishing-Simulationen erheblichen manuellen Aufwand. Dies wird zusätzlich dadurch erschwert, dass die Arbeit der SOC- und der Security-Awareness-Teams isoliert voneinander stattfindet, was die Kommunikation erschwert und zu Zeitverschwendung und Zeitverlust führt. Dies wirkt sich negativ auf das Sicherheits-Resilienzprogramm des Unternehmens aus.

Der KI-gestützte ThreatFlip-Workflow vereinfacht diesen Prozess.

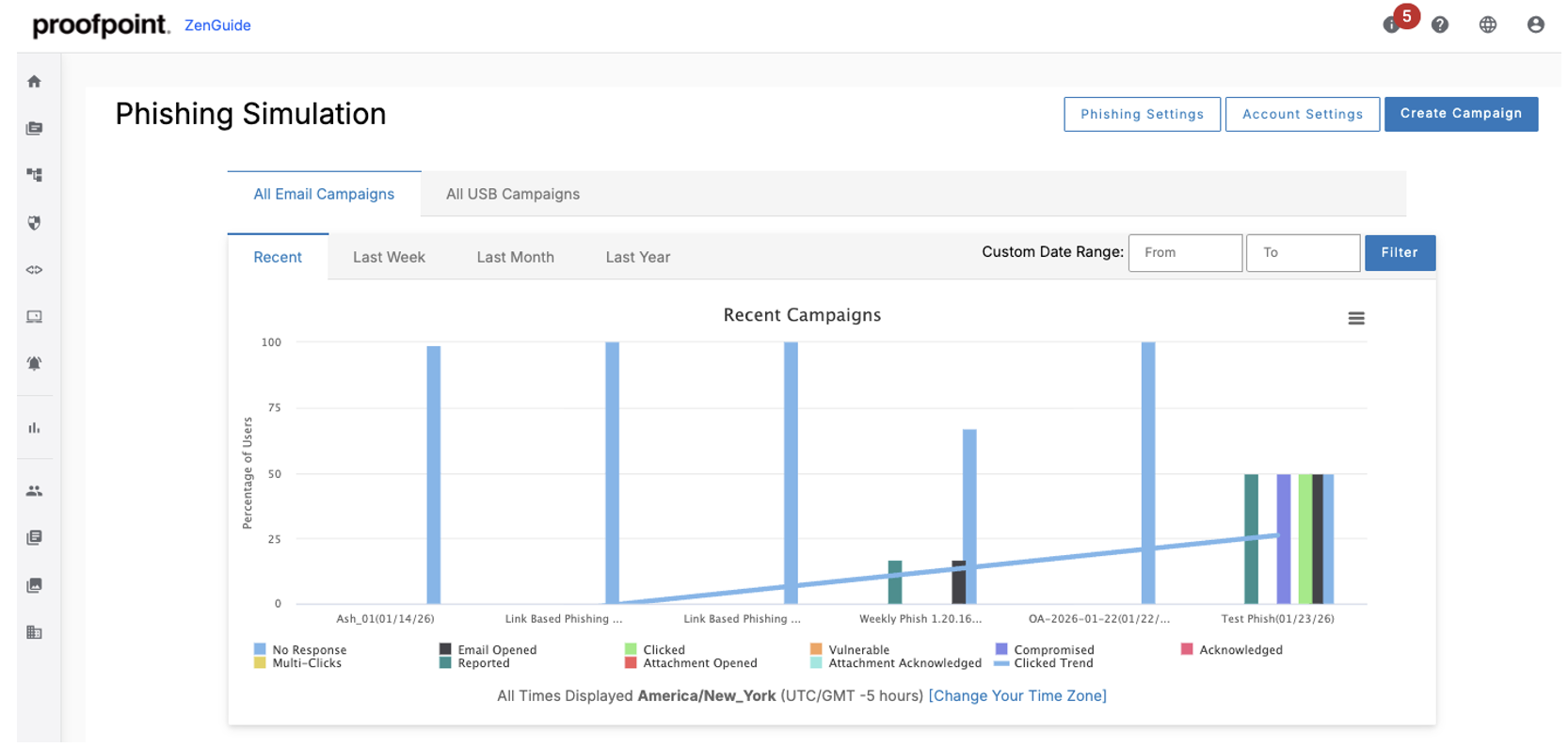

Da die Umwandlung realer Phishing-Angriffe in Schulungssimulationen automatisiert erfolgt, können Unternehmen innerhalb von Stunden statt Tagen nach der Erkennung eine Schulung bereitstellen – ohne dabei Realismus oder Sicherheit einzubüßen.

Dadurch agiert das SOC-Team nicht mehr als Vermittler und wird auch nicht mehr in manuelle Prozesse zur Vorlagenerstellung involviert. Und parallel dazu erhält das Security-Awareness-Team ohne Verzögerung realistische, sofort einsatzbereite Phishing-Vorlagen.

Dank ThreatFlip können sich beide Teams auf wichtigere Aufgaben konzentrieren und zum Beispiel Bedrohungen untersuchen, Schulungsprogramme optimieren und die Unternehmensresilienz stärken.

Schulungen, die die Vorgehensweise von Angreifern hervorragend nachahmen

Moderne Phishing-Angriffe sind selten universell. Wie bereits erwähnt, passen Bedrohungsakteure ihre Botschaften an Abteilung, Position und Geschäftskontext an:

- HR-Teams erhalten Nachrichten zu Sozialleistungen, Einstellungsverfahren oder internen Richtlinien.

- Finanzteams erhalten Nachrichten mit Rechnungsbetrug und Zahlungsaufforderungen.

- Helpdesk- und IT-Mitarbeiter erhalten Köder, die sich auf Anmeldedaten und Zugriffsrechte beziehen.

Bedrohungsakteure nutzen künstliche Intelligenz jeden Tag, um ihre Phishing-Angriffe auszuweiten. Dazu lassen sie öffentliche Daten analysieren, um schnell Positionen und Beziehungen von Mitarbeitern sowie Geschäftsszenarien zu identifizieren. Und sie nutzen KI, um basierend auf den gewonnenen Erkenntnissen personalisierte Phishing-Angriffe zu generieren, die vertrauenswürdige Absender imitieren. Künstliche Intelligenz bietet Bedrohungsakteuren unbegrenzte Skalierbarkeit, durch die sie äußerst zielgerichtete Kampagnen starten und gleichzeitig durch kontinuierliches Testen und Iterieren ihre Erfolgsquoten verbessern können.

Generische Phishing-Simulationen sind nicht in der Lage, diese Nuancen aufzugreifen. Mit ThreatFlip erhalten Unternehmen die Möglichkeit, reale Angriffe für ähnliche Positionen oder Abteilungen wiederzuverwenden – ohne dabei ein Risiko einzugehen.

Eine Phishing-E-Mail, die auf einen Mitarbeiter der Personalabteilung abzielt, kann beispielsweise schnell in eine Simulation umgewandelt werden, die andere Mitarbeiter der Personalabteilung schult. Und der gleiche Ansatz lässt sich für Teams in den Bereichen Finanzen, Gesundheitswesen, Einzelhandel und IT anwenden.

Da reale Köder, Sprache und Taktiken nachgeahmt werden, erhöht ThreatFlip die Relevanz. Und eben diese Relevanz fördert Verhaltensänderungen.

Abb. 3: Das Phishing Simulation-Dashboard bietet sofortige Einblicke zur Analyse Ihrer Phishing-Kampagnen.

Antworten auf häufige Bedenken

Sicherheitsverantwortliche sind in Bezug auf Automatisierung und KI verständlicherweise vorsichtig, vor allem wenn es um reale Bedrohungsdaten geht. ThreatFlip wurde unter Berücksichtigung dieser Bedenken entwickelt.

Ist das sicher?

Ja. ThreatFlip entfernt schädliche Inhalte und personenbezogene Daten, bevor die Simulationen generiert werden. Vorlagen sind sichere Darstellungen, keine realen Bedrohungen.

Sind KI-generierte Simulationen vertrauenswürdig?

ThreatFlip erfindet keine Szenarien, sondern geht von realen Phishing-E-Mails aus, die in Ihrer Umgebung erkannt wurden. Dadurch bleibt die Authentizität erhalten – und das Risiko wird entfernt.

Werden SOC-Workflows dadurch komplexer?

Nein. Die Komplexität wird reduziert, weil keine manuellen Übergaben und Koordinierungen mehr erforderlich sind. Der Workflow wird mit einem einzigen Klick ausgelöst.

Wie wird mit vertraulichen Daten umgegangen?

Vertrauliche und personenbezogene Informationen werden im Rahmen der Umwandlung automatisch entfernt, um Datenschutz und Compliance zu gewährleisten.

Entwickelt für Bedrohungsdaten und menschliche Aufsicht

ThreatFlip nutzt KI, arbeitet aber nicht ohne Überwachung. Das Tool wurde unter menschlicher Aufsicht entwickelt und ist auf die Bedrohungsdaten und Sicherheitskontrollen von Proofpoint abgestimmt.

Die Ergebnisse werden von Teams validiert, die für Qualitätssicherung, Bedrohungsforschung, Produktsicherheit und Infrastrukturzuverlässigkeit verantwortlich sind. Dadurch wird sichergestellt, dass die Simulationen präzise, sicher und effektiv sind.

Für CISOs und Sicherheitsverantwortliche ist dieses Gleichgewicht zwischen Automatisierung und Governance besonders wichtig. Deshalb wurde bei der Konzeption von ThreatFlip besonders darauf geachtet.

Messbare Verhaltensänderungen durch Bedrohungsdaten-basierte Schulungen

Das Ziel von Phishing-Simulationen besteht nicht darin, Mitarbeiter in eine Falle zu locken. Vielmehr sollen sie dabei unterstützt werden, reale Bedrohungen besser zu erkennen und effektiver darauf zu reagieren.

ThreatFlip hilft Unternehmen, indem es reale Angriffe in Schulungselemente umwandelt:

- Verkleinert das Zeitfenster zwischen Bedrohungserkennung und Mitarbeiterschulung

- Verbessert die Sensibilisierung für Angriffe, mit denen Mitarbeiter am ehesten konfrontiert werden

- Stärkt die Resilienz durch realistische, relevante Simulationen

- Erzielt messbare Verhaltensänderungen mithilfe von realen Bedrohungsdaten

Mit diesem Ansatz werden aus statischen Sicherheitsschulungen dynamische Security-Awareness-Schulungen, die auf aktuellen Erkenntnissen basieren.

Erleben Sie den KI-gestützten ThreatFlip-Workflow in Aktion

ThreatFlip ist ein leistungsstarkes, integriertes Tool von Proofpoint Collaboration Security Prime, einer einheitlichen Plattform, die Bedrohungsdaten für verschiedene Sicherheitsteams bereitstellt und die täglichen Abläufe vereinfacht.

Wenn Sie bereits Proofpoint Core Email Protection und Proofpoint ZenGuide einsetzen, können Sie ThreatFlip noch heute nutzen. Wenn Sie bisher nur Proofpoint Core Email Protection oder Proofpoint ZenGuide nutzen, ist ThreatFlip ein weiterer überzeugender Grund für ein Upgrade, um von allen Vorteilen unserer integrierten Plattform zu profitieren.

Wenn Sie mehr darüber erfahren möchten, wie man echte Verhaltensänderungen bewirkt und wie ThreatFlip reale Phishing-Angriffe in effektive, zeitnahe Schulungen umwandelt, besuchen Sie unsere Webseite zu Proofpoint ZenGuide.

Wenn Sie mehr darüber erfahren möchten, wie Sie mit Proofpoint vertrauenswürdige Interaktionen auf mehreren Kanälen und in allen Angriffsphasen schützen können, besuchen Sie unsere Webseite zu Proofpoint Collaboration Security Prime.