Schutz für Ihre Daten

Erkennung verwaister Daten

Machen Sie verwaiste Daten in Multi-Cloud-Umgebungen ausfindig und entfernen Sie sie.

Verwaiste Daten treiben Risiko und Kosten in die Höhe

Verwaiste Daten sind Informationen, die noch im Speicher vorhanden sind, aber nicht mehr verwendet, aufgerufen oder benötigt werden. Dabei kann es sich um Datenbank-Snapshots aus eingestellten Projekten, Dateien ehemaliger Mitarbeiter oder um Informationen handeln, die bei der Migration auf eine neue Plattform nicht berücksichtigt wurden.

Das Vorhandensein solcher redundanten, veralteten oder trivialen Daten kann darauf zurückzuführen sein, dass es an Überblick oder Sichtbarkeit fehlt, dass nicht bekannt ist, welche Daten archiviert oder gelöscht werden können, oder dass die Datenverwaltungsrichtlinien ungeeignet sind. In jedem Fall treiben diese Daten die Kosten für Cloud-Speicher und Backups nach oben vergrößern die Angriffsfläche, ohne dass sie irgendeinen Nutzen bieten.

Sparen Sie pro Petabyte an Daten jedes Jahr bis zu 324.000 US-Dollar

Untersuchungen von Proofpoint haben ergeben, dass 27 % aller Datenvolumen verwaist sind. Das bedeutet, dass pro Petabyte (PB) an Daten, die in der Public Cloud eines Unternehmens speichert sind, 270 Terabyte (TB) potenziell gar nicht verwendet werden. Wenn Sie diese ungenutzten Daten mit Proofpoint Data Security Posture Management (DSPM) identifizieren und entfernen, könnte Ihr Unternehmen also jährlich bis zu 324.000 US-Dollar an Speicher- und Backup-Kosten einsparen.

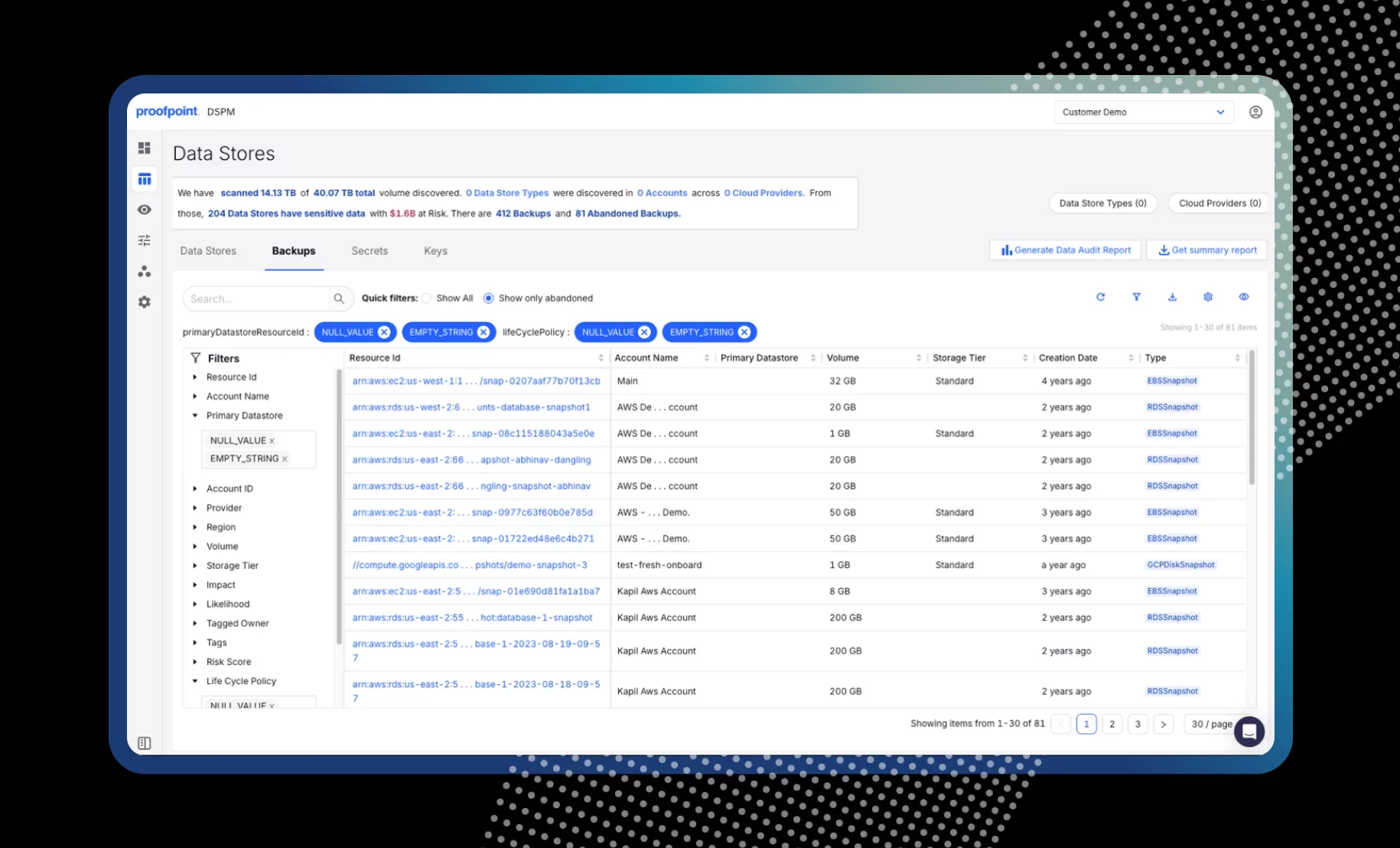

Identifizierung verwaister Daten in Multi-Cloud-Umgebungen

Unternehmen nutzen in der Regel mehrere Public Cloud-Anbieter zum Speichern ihrer Daten. Der Großteil dieser Daten dürfte der IT unbekannt sein, weshalb es für Datensicherheitsteams schwierig ist, sie zu schützen. Proofpoint DSPM identifiziert verwaiste Datenspeicher in verschiedenen Cloud-Plattformen wie Amazon Web Services, Microsoft Azure und Google Cloud Platform.

Reduzierung der Angriffsfläche und der Speicherkosten

Wenn überflüssige, nicht verwaltete Daten von Proofpoint DSPM entfernt werden, verkleinert sich Ihre Angriffsfläche und die Kosten für Cloud-Speicher sinken.

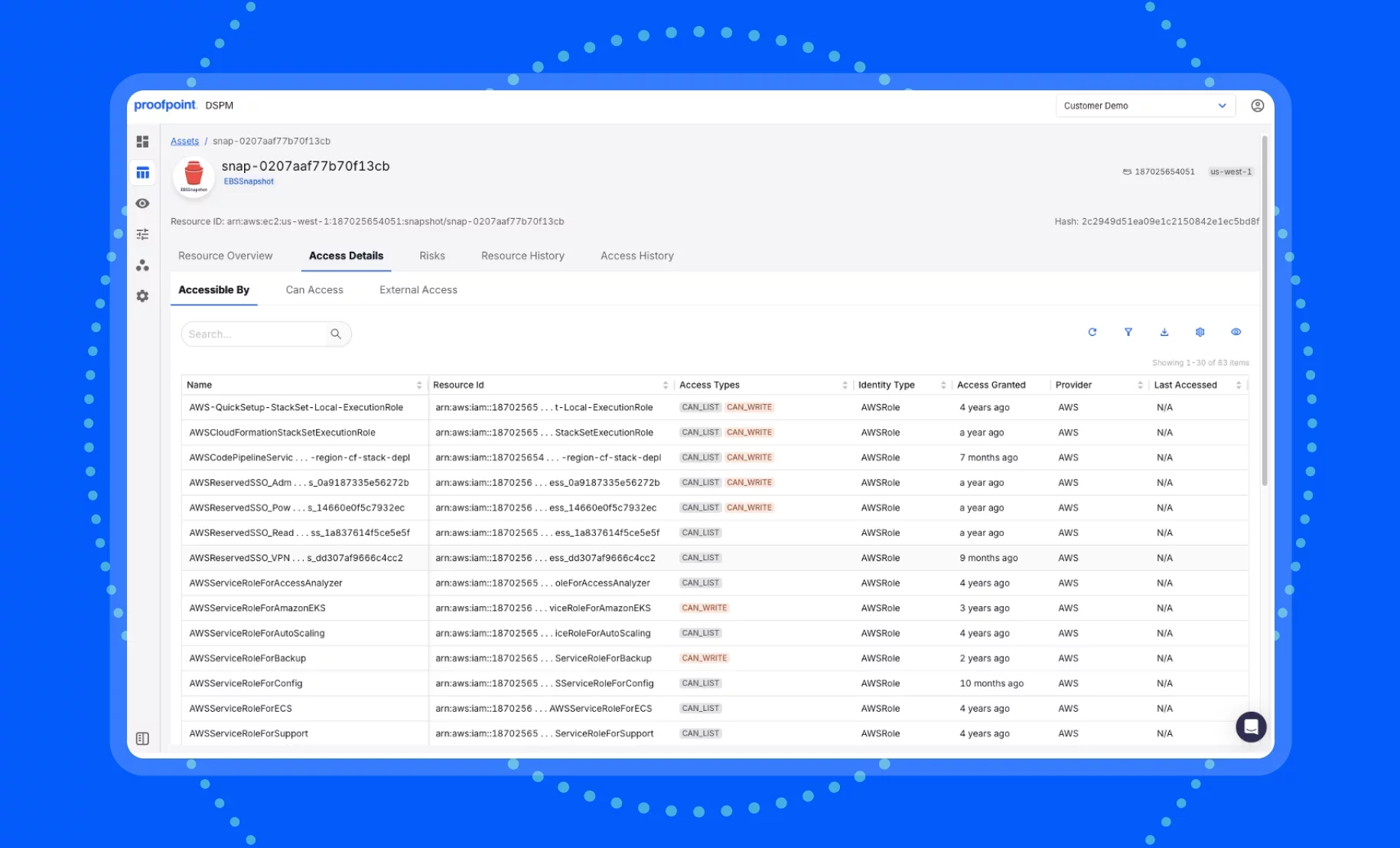

Geringeres Risiko, zuverlässigere Compliance

Bedingt durch unzureichende Kontrollen verfügen interne Anwender und Service-Konten oft weiterhin über Schreibzugriff auf verwaiste Daten. Dies trifft manchmal sogar für externe Anwender und Dienste zu, was ein erhebliches Risiko mit sich bringt. Proofpoint DSPM macht die Zugriffsberechtigungen für Ihre verwaisten Daten sichtbar, sodass der Zugriff darauf präzise widerrufen, die Gefährdung reduziert und Compliance-Lücken geschlossen werden können.

Wichtige Funktionen zur Identifizierung verwaister Daten

Kontinuierliche Scans

Proofpoint DSPM scannt Ihre Umgebungen kontinuierlich, um veraltete, verwaiste oder redundante Daten ausfindig zu machen.

Kennzeichnung veralteter Daten

Proofpoint DSPM hebt veraltete Speicherobjekte und Backups hervor, die für die Archivierung oder Löschung in Frage kommen. Anhand von gezielten Filtern lassen sich Daten priorisieren, die mit hohen Kosten bzw. hohem Risiko verbunden oder verwaist sind.

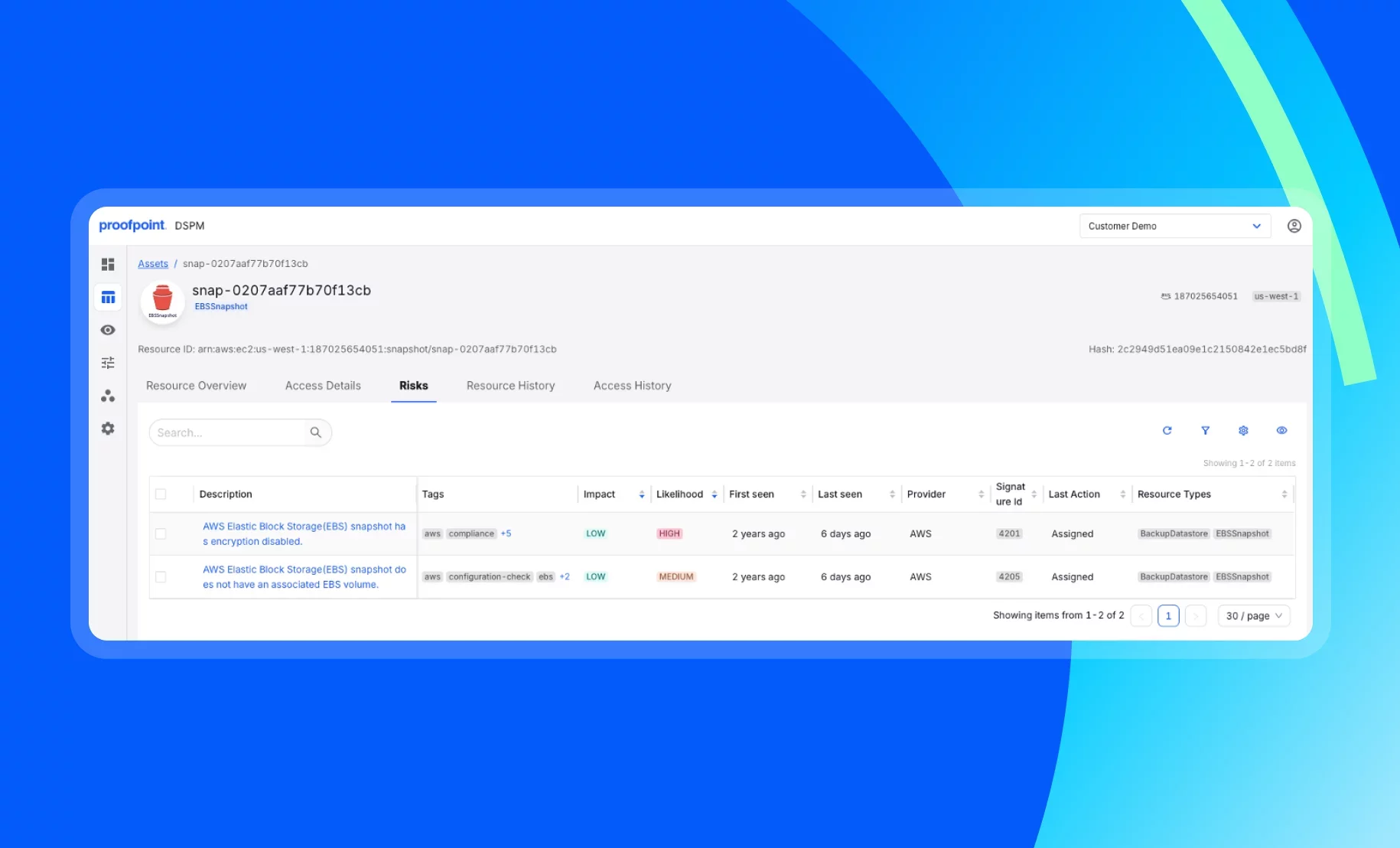

Risikobewertungen

Für jeden verwaisten Datenspeicher und jedes verwaiste Backup, das Proofpoint DSPM ausfindig macht, werden die damit verbundenen Risiken bewertet. Dies liefert Ihnen den nötigen Kontext für die weitere Vorgehensweise.

Detaillierte Zugriffsübersichten

Anhand von detaillierten Zugriffsübersichten lässt sich schnell feststellen, welche Anwender und Rollen Zugriff auf Ihre verwaisten Datenspeicher haben, einschließlich der externen Anwender und Rollen. Wenn Sie wissen, wann jede Rolle zuletzt auf die Daten zugegriffen hat, können Sie die Berechtigungen präzise widerrufen.

Zugriffsverlauf

Der detaillierte Zugriffsverlauf zu verwaisten Datenspeichern und Backups liefert Ihnen den nötigen Kontext, um zu bestimmen, welche Daten gefahrlos entfernt werden können.

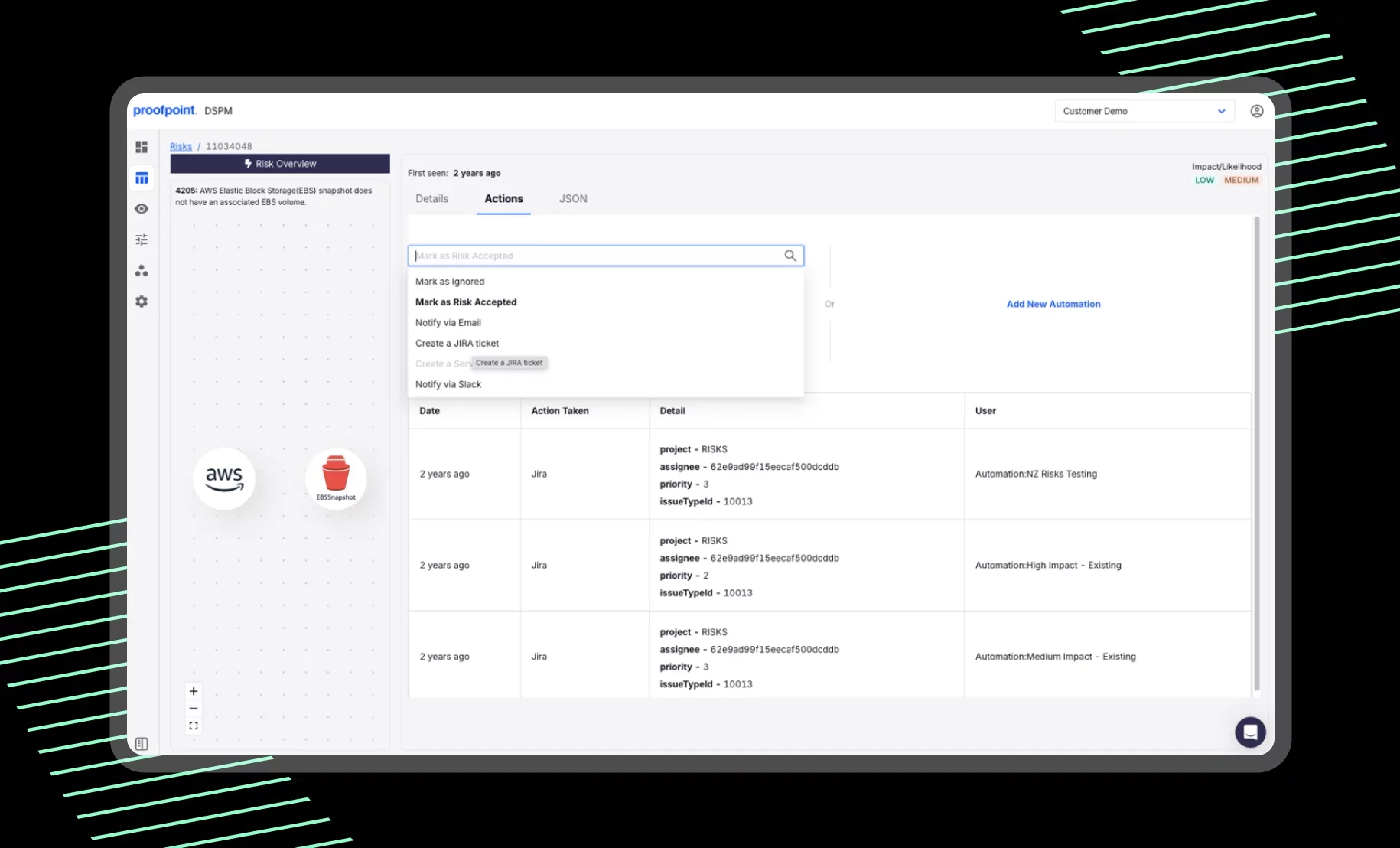

Geführte Risikoreduzierung und Audit-Protokolle

Proofpoint macht aus Analysen eine wertvolle Handlungsgrundlage. Mithilfe von Proofpoint DSPM können Sicherheitsteams Risiken priorisieren und geführte Behebungsmaßnahmen initiieren, z. B. Jira-Tickets öffnen oder E-Mail- und Slack-Benachrichtigungen erstellen. Jede getroffene Entscheidung wird von Proofpoint in einem Audit-Protokoll festgehalten, wodurch Nachverfolgbarkeit und Compliance gewährleistet werden.

Die neuesten Ressourcen zum Schutz Ihrer Daten

Kontinuierliche Stärkung der Datensicherheit mit Proofpoint DSPM

Weitere Informationen