ポイント:

- プルーフポイントのリサーチャーは、偽の暗号通貨取引所プラットフォームへのログイン認証情報を送信する新たな電子メール詐欺キャンペーンを確認しました。

- プルーフポイントのリサーチャーは、そのうちの1つのプラットフォームを徹底的に調査。その結果、この詐欺基盤は、非常に精巧にできており、被害者から見ると完全に機能しているサービスに見えると判断しました。

- 被害者は、多額の暗号通貨が手に入るという約束に誘惑されますが、全額を現金化するためには、まずプラットフォームに少額のビットコインを入金する必要があり、これがこの詐欺の仕組みのポイントとなります。

- この詐欺攻撃キャンペーンは、特定の業種や地域をターゲットにしたものではなく、世界中で展開されています。

概要:

プルーフポイントのリサーチャーは、少量のEメールを用いて高度なソーシャルエンジニアリングをおこない、無防備な被害者からビットコインを騙し取る、前払い金詐欺(前金詐欺)を確認しました。この詐欺の仕組みは、民間のビットコイン投資プラットフォームとされるものに認証情報を広め、そのプラットフォーム上で既に開設されている口座から数十万ドル相当の暗号通貨を引き出すという約束で被害者を誘います。

この新しいキャンペーンは、従来の前払い金詐欺のスキームと非常によく似ていますが、技術的にははるかに洗練されており、完全に自動化されています。また被害者との対話も必要とされます。今回のケースでは、以下の理由で暗号通貨が使用されていることも注目に値します。

- 攻撃者と被害者の両方が匿名性を保つことができる。特に被害者にとっては、匿名かつ非課税で資金を得られることが魅力的である。

- ビットコインやデジタルウォレットの扱いに慣れている必要があることから、攻撃者はある程度技術的な知識を持った個人をターゲットにしていると考えられる。

詐欺キャンペーン詳細

この詐欺キャンペーンの当初は2021年5月にcoins45[.]comのランディングページを使用しておこなわれ、最新のものは2021年7月に始まり、潜在的な被害者をsecurecoins[.]netに誘導していることを、プルーフポイントのリサーチャーは確認しています。

Proofpointのセキュリティプラットフォームからの可視性に基づくと、それぞれの電子メール詐欺キャンペーンは、世界中の数十人から数百人の受信者に送信されており、同じキャンペーンの電子メールには、すべての受信者に対して同じユーザーIDとパスワードのペアのクレデンシャル(認証情報)が含まれています。複数の人が、異なるIPアドレスとブラウザからログインすれば、同じユーザーIDとパスワードでログインできるようです。しかし、次項で詳述するように、パスワードを変更し、電話番号を追加すると、アカウントは一意になり、被害者は他の被害者の活動の痕跡を見ることができなくなります。

詐欺スキームの手順

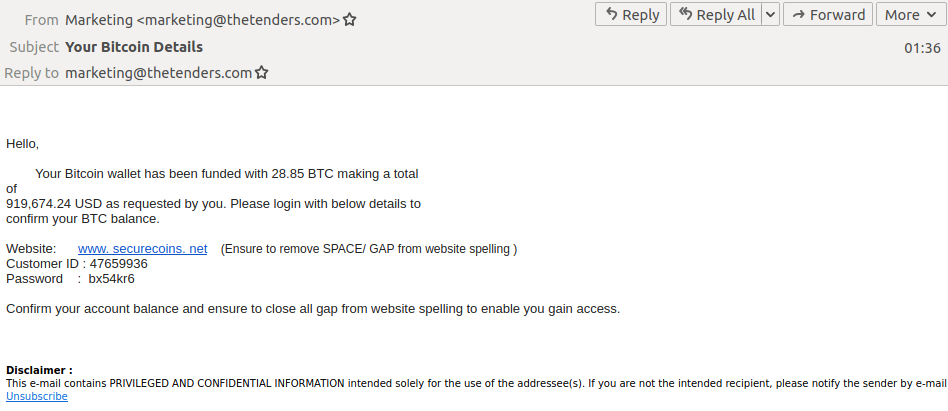

この前払い金詐欺の活動は、他のタイプのビジネスメール詐欺と同様に、受信者の注意を引くためにデザインされたメールから始まります。これらのメールはすべて、図1に示したものと類似しており、高額な金銭を約束して被害者を誘い出そうとします。この場合、その金額は28.85ビットコイン、または約1,350,119米ドルです(2021年8月26日現在)。

図 1.ターゲットに送られた最初の詐欺メールサンプル

ステップ 1 – ログイン

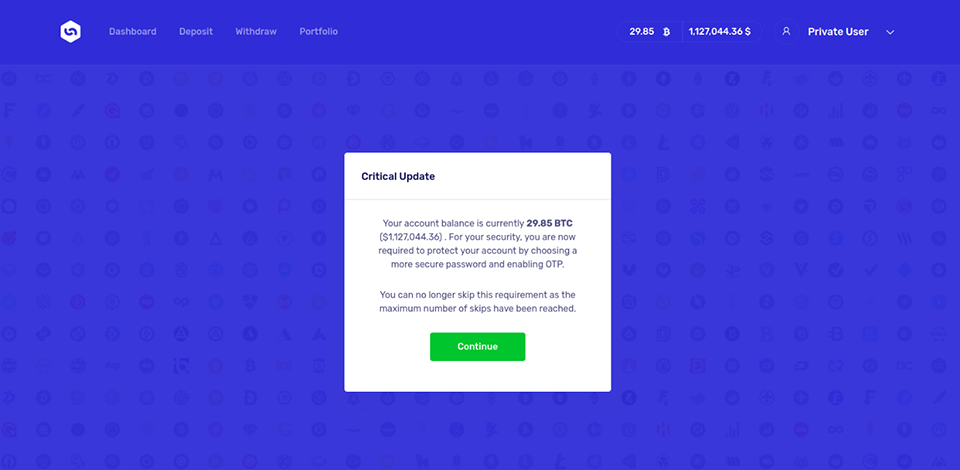

狙われた被害者は、メールに記載されている金銭的な誘惑にひっかかると、提供された認証情報を使って、入金されているビットコインウォレットのウェブサイトにログインしようとするでしょう。顧客IDとパスワードを用いてサイトにアクセスし、被害者がログインした後、すぐに、パスワードを変更し、セキュリティのために復旧用の電話番号を追加するよう促されます(図2)。

図 2. パスワードの変更と多要素認証の有効化を促すプロンプト

このステップで、セキュリティのベストプラクティスとされている多要素認証によるアカウント保護が表示されることから、被害者がこの多要素認証によってこのサービスが正当なものであると誤判断し、信用させることを意図している可能性があります。

被害者が、表示された通りアカウントを引き継ぐよう手続きを進めると、登録した電話番号に自動音声で電話がかかり、追加のアカウントセキュリティを有効にするためのワンタイムパスワード(OTP)が伝えられます。ワンタイムパスワードのコードは、+44 2045 383250(英国の番号)または+1 (201) 379 6348(米国の番号)のいずれかから送信されます。

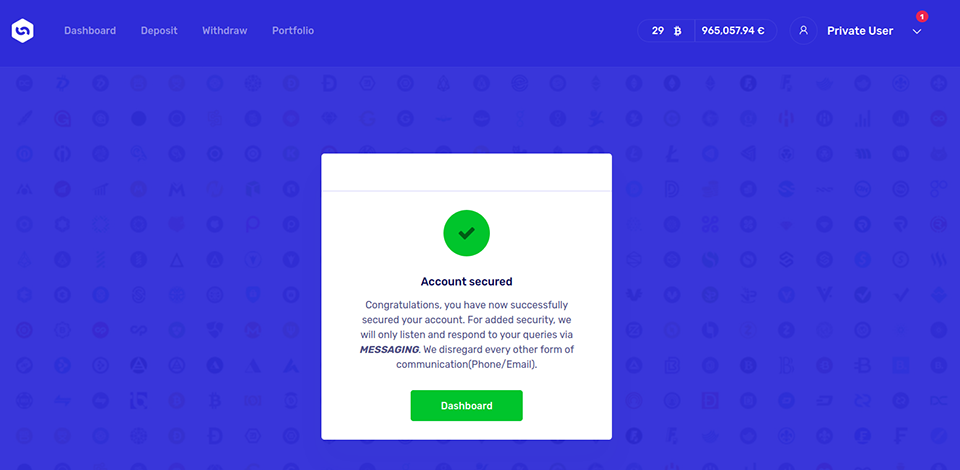

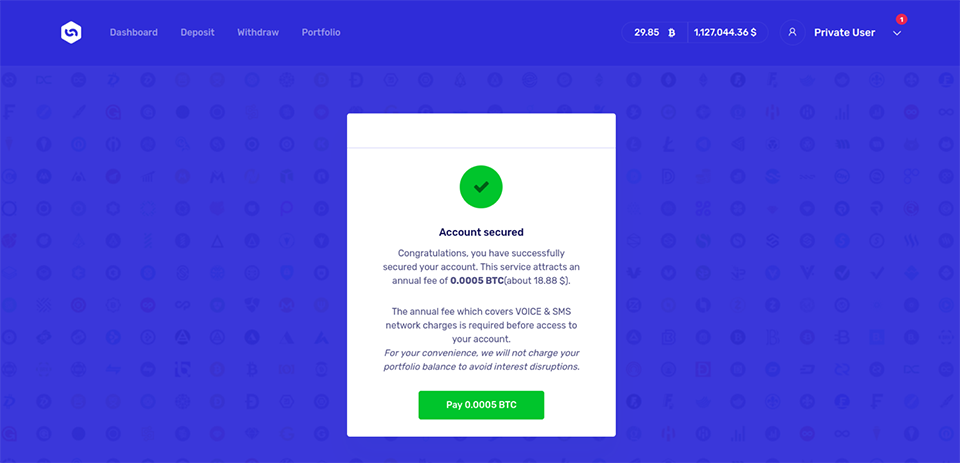

ワンタイムパスワードを入力すると、図3に示すように、ウェブサイトにはアカウントが保護されたことを確認する内容が表示されます。

図 3. パスワードの変更 被害者がパスワードを変更し、電話による多要素認証を実施した後、アカウントの安全性が確認されたと伝える画面

被害者にさらに安心感を与えるため、アカウント確認の画面には、プラットフォームのサポートサービスに連絡を取る際には、安全のため現在確認されたアカウントを介してのみメッセージングシステムを利用できる旨が記載されています。これにより、被害者の前にアカウントを持っていた人は、そのアカウントをコントロールすることができなくなりました。被害者は、この28.85BTCを自分のウォレットに入れようとすることができます。

ステップ 2 –プラットフォームの内側

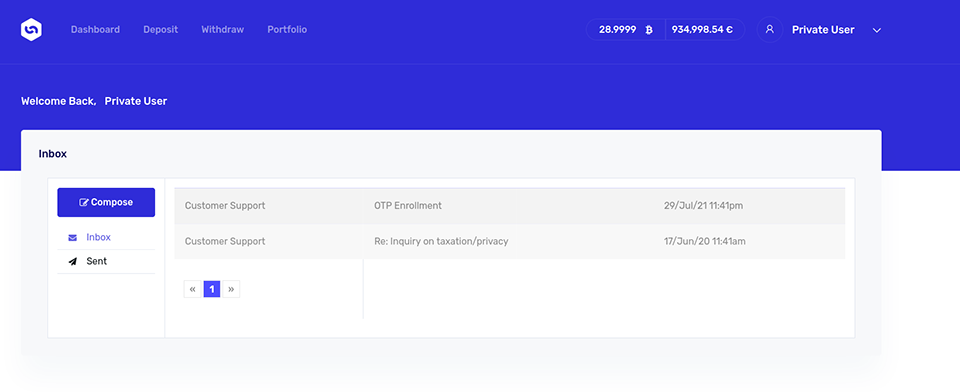

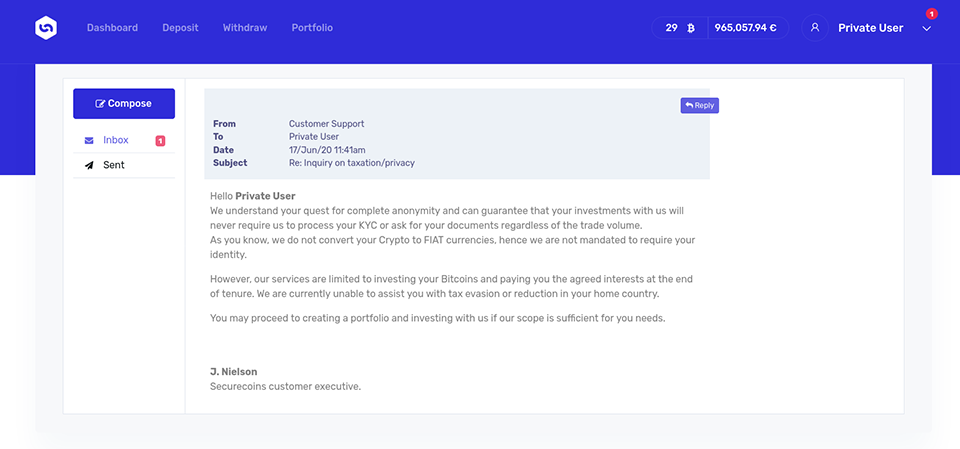

このアカウントを見てみると、図4から図6のように、アカウントの「前の所有者」とされる人からのメッセージをいくつか見ることができます。

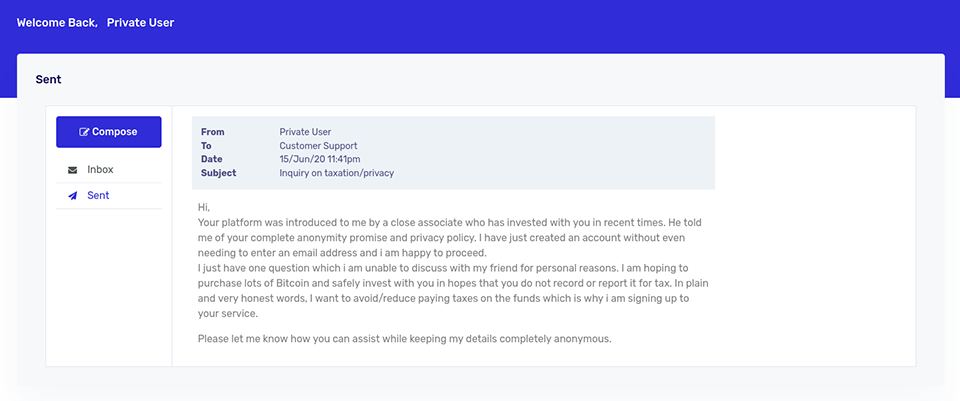

図 4. カスタマーサポートと前のアカウント所有者とのメッセージ一覧

図 5. カスタマーサポートと前のアカウント所有者とのメッセージ詳細(匿名性があることを述べている)

図6. カスタマーサポートと前のアカウント所有者とのメッセージ詳細(匿名性があることや税金に関する内容を述べている)

やりとりされたメッセージの情報から、このプラットフォームが完全に匿名であり、BTCを取得するには最適な場所とうたっていることが分かります。ユーザーアカウントの欄を見ると、名前や住所を入力する必要はありません。被害者が入力できるのは、電話番号と任意のEメールアドレスだけです。このページには、被害者が最後にログインした時間も記載されており、IPアドレスが保存されることはないと書かれているため、技術的に詳しい被害者はさらに安心して利用することができます。

ステップ 3 – 資産の引き出し

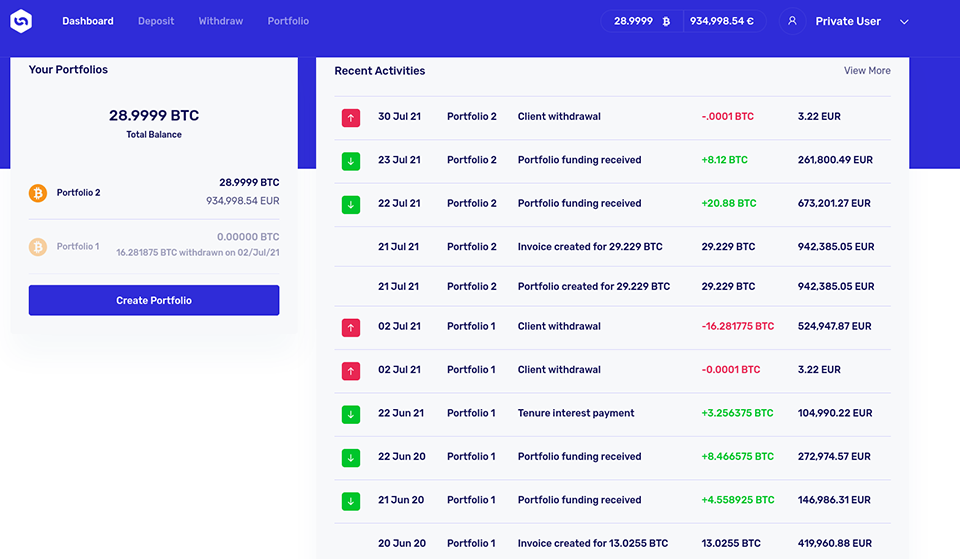

図7に示されているように、この口座では過去にいくつかのBTCが入出金されており、口座が機能しているように見えます。メニューの「出金」を選択すると、被害者はプラットフォームから資金を送金することができます。しかし、プラットフォームでは、送信側と受信側の両方が意図した通りに動作することを保証するために、どのポートフォリオでも最初の送金は0.0001BTC(2021年8月26日現在、約4.75米ドル)でなければならないとしています。

被害者が転送要求をしている間は、転送がキューに表示されます。約40分後、この送金オプションは機能しているように見えます。被害者は、送金の確認を受け取り、個人のウォレットに金額が表示され始めます。また、プラットフォームはリアルタイムで更新されているように見えます(図7)。

図 7. ポートフォリオと入出金明細

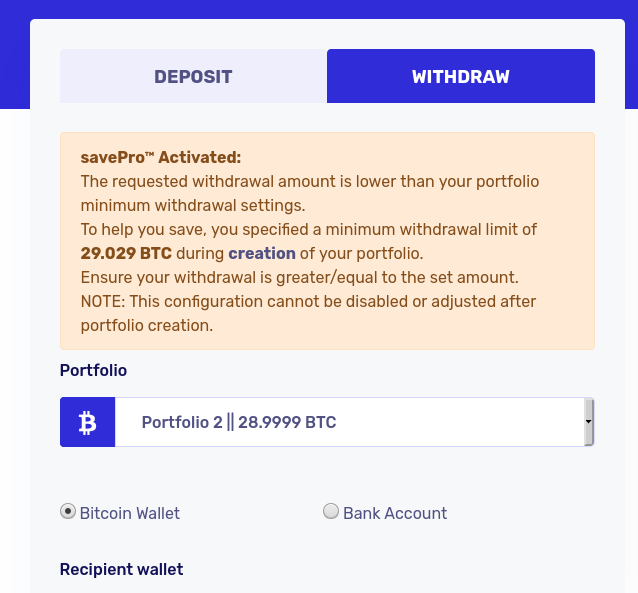

しかし被害者にとっては残念なことに、残りのBTCを取り出そうとすると問題にぶちあたります(図 8)。

図 8. 口座からの引き出しに最低金額が設定されていることの通知

この時、プラットフォームは被害者に、お金を節約するために、口座作成時に口座の所有者が最低出金額を29.029BTCに指定したことを伝えます。そのため、被害者はそれ以下の金額を引き出すことはできません。被害者は、28.9999BTCを手に入れるには、指定された29.029BTC以上の残高になるだけのBTC(0.0291BTC以上のもの)をプラットフォームに送金するしかないと考えるでしょう。そうすれば、被害者は口座ごと空にすることができるからです。

しかしこの操作は間違っています。プルーフポイントのリサーチャーは検証できませんでしたが、最終的な送金がうまくいかず、被害者のウォレットが0.029BTC減額されるであろうと確信を持って評価しています。この金額は、疑惑の口座残高と比べると大したことはありませんが、それでも約1400米ドルに相当します(2021年8月26日現在)。

プラットフォームの追加機能

また、このビットコインプラットフォームには、機能的なポートフォリオセクションがあり、過去のポートフォリオ活動が表示されています。被害者がポートフォリオを作成しようとした場合、サイトの「入金」セクションを介して、少なくとも0.25BTCまたはそれに相当する額のフィアット通貨を送金する必要があります。プルーフポイントのリサーチャーは、暗号通貨の送金オプションのみをテストしました。この場合、プラットフォームは、資金の送金用に新しいBTCアドレスを提供し、ダッシュボードに支払い待ちとして表示される新しい「請求書」を生成しました。プルーフポイントのリサーチャーは、プラットフォームへの暗号通貨の送金を実行しませんでしたが、送金を実行した場合、おそらく取引は成功しただろうと考えています。

また、BTCをフィアットに変換して、その金額を被害者の選んだ銀行口座に送金するオプションもあります。そのためには、被害者は新しい受取人を作成し、その人のフルネーム、国名、住所を入力し、支払いのためにその人のSWIFT番号とIBAN番号を追加する必要があります。興味深いことに、このオプションは、プラットフォームが適切に実装されたIBAN解析を採用しているため、完全に機能しているようです。プルーフポイントのリサーチャーはまず、ランダムな文字と数字をIBANとSWIFTとして入力してみましたが、実際のSWIFT/IBANのペアを提供するまではうまくいきませんでした。

進化し続けるプラットフォーム

このプラットフォームは活発に追加開発されているようです。2021年8月に攻撃者は、ログインしてアカウントにアクセスできるようになる前に、見込みのある被害者にお金を前払いさせるための追加のステップを加えました。ログインパスワードを変更し、多要素認証を設定した後、図9に見られるように、被害者は0.0005BTCの年間手数料に同意しなければなりません。

図 9

プルーフポイントのリサーチャーは、この変更により、狙われた被害者がプラットフォームに関与し、その合法的に見える機能に賛同する機会が与えられないため、このスキームが継続して成功する可能性が低くなると評価しています。ただし、2021年8月5日以前にパスワードと電話番号を変更したアカウントは、この追加料金を要求されることなく、プラットフォームにログインして使用することができます。

結論

金銭的な利益を餌にすることは、被害者を精巧な前払い金詐欺にひっかからせるには、タイムリーでかつ効果的な方法です。この詐欺事例では、狙われた被害者が詐欺師と対話を行うことで、信頼度をあげることに成功し、自動化された脅威検知サービスを回避しようとしています。プルーフポイントのリサーチャーは、この詐欺師がこの活動を継続し、成功率を高めるために今後の詐欺キャンペーンで戦術を進化させていくと予想しています。

侵害の痕跡 (IoC)

|

Indicator |

Description |

|

quetta@pec[.]org[.]pk |

Email sender |

|

marketing@thetenders[.]com |

Email sender |

|

info@kenmascs[.]com |

Email sender |

|

info@coin45[.]com |

Email sender |

|

info@securecoins[.]net |

Email sender |

|

inquiry@rosaritoindustries[.]com |

Email sender |

|

coin45@mail[.]com |

Email sender |

|

crypto@adminsupport[.]com |

Email sender |

|

cryptoadmin@adminsupport[.]com |

Email sender |

|

cryptoadmin@supportsystem[.]com |

Email sender |

|

admin1@coin45[.]com |

Email sender |

|

bitcoinfunds@mail[.]com |

Email sender |

|

bitcoinadmin@supportsystem[.]com |

Email sender |

|

coin1@efeasy[.]cloud |

Email sender |

|

coin2@efeasy[.]cloud |

Email sender |

|

coins4@efeasy[.]cloud |

Email sender |

|

coins5@efeasy[.]cloud |

Email sender |

|

coins6@efeasy[.]cloud |

Email sender |

|

coins7@efeasy[.]cloud |

Email sender |

|

adm@onlinemsc[.]xyz |

Email sender |

|

coins45@onet[.]eu |

Email sender |

|

adm1@efeasy[.]cloud |

Email sender |

|

ho@almasroor[.]com |

Email sender |

|

y.kirimura@nihonplant[.]jp |

Email sender |

|

m-iwasaki@wtw[.]co[.]jp |

Email sender |

|

sales@mphgroup[.]uk |

Email sender |

|

adm@caretis[.]gr |

Email sender |

|

info@mail[.]com |

Email sender |

|

015-0000@mfchmao[.]ru |

Email sender |

|

0786306834loans@gmail[.]com |

Email sender |

|

210231@itapemirimcorp[.]com[.]br |

Email sender |

|

Bitcoin@adminsupport[.]com |

Email sender |

|

Chabanova.O@mfua[.]ru |

Email sender |

|

John.Conkle@tempursealy[.]com |

Email sender |

|

a.bellantuono@aslfg[.]it |

Email sender |

|

a.petelin@sct[.]ru |

Email sender |

|

account@densen[.]dk |

Email sender |

|

admin@nanoptika[.]ru |

Email sender |

|

alessandra.lara@grupocanopus[.]com[.]br |

Email sender |

|

althuis@huissier-justice[.]fr |

Email sender |

|

aoperry925@gmail[.]com |

Email sender |

|

asapreps1.uce.report@gmail[.]com |

Email sender |

|

barclays.payout@gmail[.]com |

Email sender |

|

bitcoin@adminsupport[.]com |

Email sender |

|

bitcoin@support[.]com |

Email sender |

|

chernichenko_av@krsk[.]irgups[.]ru |

Email sender |

|

cs1.nissan.snp@grupocanopus[.]com[.]br |

Email sender |

|

danny.trom@ehess[.]fr |

Email sender |

|

davide@barbanoarredamenti[.]it |

Email sender |

|

dimvagia@otenet[.]gr |

Email sender |

|

e.skalova@mercedes-kanavto[.]ru |

Email sender |

|

eloglogs@palletsolutions[.]ca |

Email sender |

|

eshayko@guit[.]omskportal[.]ru |

Email sender |

|

fabio.dattanasio@tbsit[.]com |

Email sender |

|

faithkingsley@vivaldi[.]net |

Email sender |

|

galiullin.r@mercedes-kanavto[.]ru |

Email sender |

|

george@sunrisehouse[.]com |

Email sender |

|

info@ig-conseil[.]com |

Email sender |

|

k.iwakabe@nde[.]co[.]jp |

Email sender |

|

kst91178@gmail[.]com |

Email sender |

|

mamedova.nn@ocsial[.]com |

Email sender |

|

no-reply@kgsha[.]ru |

Email sender |

|

no-reply@mail[.]com |

Email sender |

|

no-reply@oaed[.]gr |

Email sender |

|

noreply@marketleader[.]com |

Email sender |

|

noreply@techradarportal[.]se |

Email sender |

|

o.dorodniaia@sct[.]ru |

Email sender |

|

ottt33754@gmail[.]com |

Email sender |

|

oyu.kocheva@vtc-service[.]ru |

Email sender |

|

philip.stephenson@oracle[.]com |

Email sender |

|

pope@mail[.]com |

Email sender |

|

regina@urosa[.]com |

Email sender |

|

rosaj@remax-alliance-houston-tx[.]com |

Email sender |

|

rosangelab@hc[.]ufu[.]br |

Email sender |

|

sergio.abreu@scml[.]pt |

Email sender |

|

smtpfox-ucvhy@crismedina[.]com[.]br |

Email sender |

|

yangjiang@cmagency[.]com[.]cn |

Email sender |

|

bc1qtrle8939dcu39hqfh0jt0y25d4wxqvt60f7pj8 |

Platform’s Bitcoin sending address |

|

1ApdtuAoGvDi8BLK9CaZFSw8Ku9go6Mwdb |

Platform’s Bitcoin sending address |

|

securecoins[.]net |

Campaign landing page |

|

coins45[.]com |

Campaign landing page |

|

coinmace[.]net |

Campaign landing page |

|

coinomac[.]com |

Campaign landing page |

|

fortcoin[.]net |

Campaign landing page |