主な調査結果

- プルーフポイントは、Deception.proが運用するデコイ環境において、貨物窃盗を行う攻撃者の侵害後の活動を1か月以上にわたり監視しました。

- 攻撃者は、持続的なアクセスを確立するために複数のリモートアクセスツールを悪用しており、これにはこれまで知られていなかったサードパーティによる署名サービス(signing-as-a-service)の利用も含まれていました。

- プルーフポイントはまた、貨物詐欺およびより広範な金融窃取を可能にするため、金融アクセス、決済プラットフォーム、暗号資産を特定するための広範な偵察活動も確認しました。

- 燃料カードサービス、車両管理向け決済プラットフォーム、ロードボード運営者を特に標的とした偵察は、貨物窃盗を含む輸送関連犯罪を可能にすることを目的としていた可能性があります。

概要

2026年2月下旬、プルーフポイントのリサーチャーは、輸送関連組織を標的とする脅威アクターによる悪意のあるペイロードを、パートナーであるDeception.proが運用する管理されたデコイ環境内で実行しました。この環境は輸送事業者を模したものではありませんでしたが、1か月以上にわたって侵害された状態が維持され、侵害後の活動、使用ツール、意思決定に関する貴重で長期間の可視性を得ることができました。

プルーフポイントはこれまでに、貨物窃盗および貨物詐欺を目的としてトラック輸送および物流企業を標的としたこの攻撃者のキャンペーンを記録しています。本件では、長期間にわたる観測により、複数のリモート管理ツールを用いた持続性の確立、検知回避およびセキュリティ警告の抑制を目的としたこれまで知られていなかったsigning-as-a-service機能の使用、さらに広範な侵害後の偵察活動が明らかになりました。

これらの偵察は、銀行、会計、税務ソフトウェア、送金サービスなどの金融アクセスの特定に加え、燃料カードサービス、車両管理向け決済プラットフォーム、ロードボード運営者などの輸送関連事業体の特定にも重点が置かれていました。後者の活動は、貨物窃盗や関連する金融詐欺を含む、輸送業界を標的とした犯罪を支援する目的で行われた可能性が高いと考えられます。

既知の攻撃者、新たな視点

2025年11月、プルーフポイントは、侵害されたロードボードを悪用してトラック輸送会社へのアクセスを獲得し、貨物の迂回や窃盗を可能にする脅威アクターに関する調査を公開しました。この調査は主に初期アクセスと標的への影響に焦点を当てており、侵害後の活動を観測する機会は限られていました。

今回の取り組みによって、その状況が変わりました。

2月下旬にDeception.proの環境内でペイロードが実行された後、この攻撃者は1か月以上にわたりアクセスを維持しました。その後の活動により、プルーフポイントのリサーチャーは、侵害後に使用されるツール、スクリプト、偵察の挙動、そしてオペレーター主導の意思決定について、通常では得られないほど詳細な可視性を得ることができました。

初期アクセスとペイロード配信

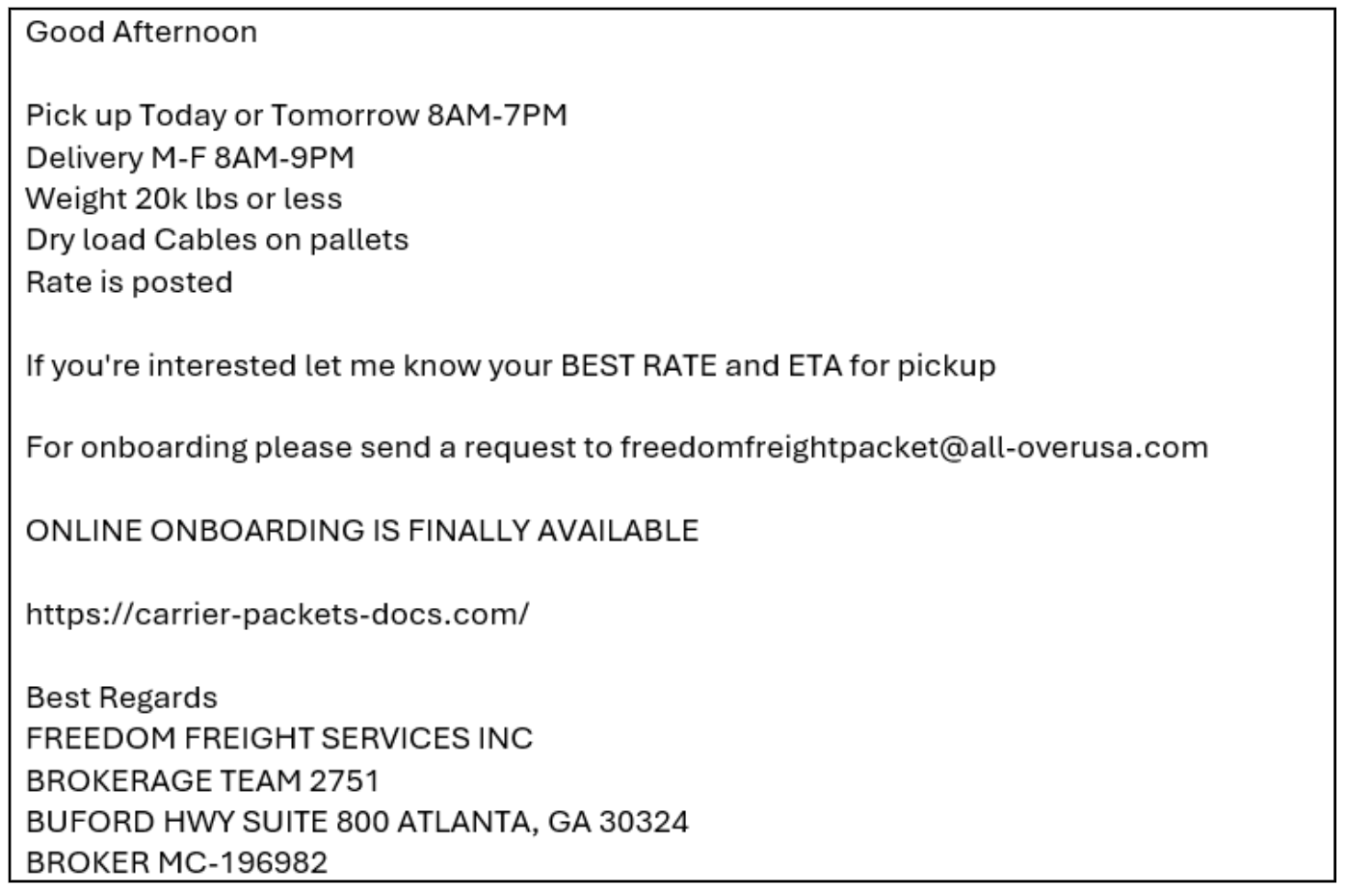

2026年2月27日、攻撃者はロードボードプラットフォームを侵害した後、不正に掲載された貨物案件に関する問い合わせを行った輸送事業者に対して、メールを通じて悪意のあるペイロードを送信しました。ロードボードプラットフォームは、利用可能な貨物案件を掲載することで、荷主や貨物ブローカーと運送事業者を結びつけるオンラインマーケットプレイスです。このペイロードはVisual Basic Script(VBS)ファイルで構成されており、実行されると以下の動作を行います:

- PowerShellスクリプトをダウンロードして実行する

- ScreenConnectリモートアクセスツールをインストールする

- 悪意のある活動を隠すために、ダミーのブローカー・キャリア契約書を表示する

図1. ロードボードに掲載された不正な貨物案件に応答した後に送信されたメールの内容

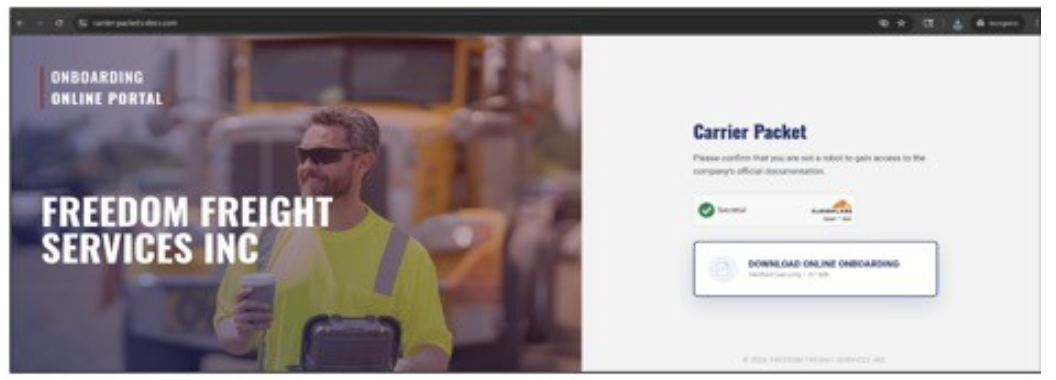

図2. 悪意のあるVBSペイロードをホストする攻撃者管理のウェブページ

複数のRMMツールによる持続性の確立

アクセスが確立されると、攻撃者はリモート管理と冗長性の確保に大きく注力しました。

その後の1か月間で、攻撃者は既存のアクセスを活用して以下をインストールしました:

- 4つの異なるScreenConnectインスタンス

- Pulsewayリモート監視および管理(RMM)

- SimpleHelp RMM

複数のRMMプラットフォームを同時に使用していることから、いずれかのツールが検知または無効化された場合でもアクセスを維持するための意図的な冗長化が図られていることが示唆されます。

これまで知られていなかったSigning-as-a-Service機能

3月下旬にダウンロードされた4つ目のScreenConnectインスタンスは、それ以前のインストールとは異なる特徴を持っていました。

このインストールチェーンは、攻撃者が既存のScreenConnectセッションを使用して初期のPowerShellスクリプトを起動することから始まりました。このスクリプトは通常のPowerShell制御を回避し、ScreenConnectインストーラーに特有のパラメータを用いた第2段階のPowerShellペイロードをダウンロードして実行し、その後フォレンジック痕跡を減らすために自身を削除しました。第2段階のスクリプトは、サードパーティのsigning-as-a-serviceプロバイダーを使用して中核となる展開処理を実行し、有効ではあるものの不正なコード署名証明書を用いてScreenConnectのインストーラーおよびコンポーネントに再署名を行いました。

具体的に、第2段階のスクリプトは以下を実行しました:

- 攻撃者のScreenConnectインフラ(amtechcomputers[.]netでホスト)からScreenConnectのMSIダウンロードURLを構築する

- そのMSIのURLを、signer[.]bulbcentral[.]comでホストされている外部署名サービスに送信する

- 署名が完了するまでサービスをポーリングする

- services-sc-files.s3.us-east-2.amazonaws[.]comでホストされた別の署名サービス管理URLから、新たに署名されたMSIをダウンロードする

- MSIのAuthenticode署名が有効であることを検証する

- 署名済みのMSIをシステム上にサイレントインストールする

インストール後、このスクリプトは同じS3インフラからZIPアーカイブを追加でダウンロードする場合がありました。このZIPには、同じ証明書で再署名されたScreenConnectのコンポーネントバイナリ(例:ScreenConnect.Client.exe)が含まれていました。スクリプトはこれらのファイルを展開し、既存ファイルをバックアップしたうえで必要に応じてScreenConnectサービスを停止・再起動し、元のコンポーネントを置き換えました。この手順により、すでに失効しているConnectWiseの証明書で署名されたScreenConnectバイナリが排除され、インストールされたすべてのコンポーネントが、Windowsが依然として信頼済みとみなす証明書で一貫して署名されるようになりました。

これらの一連の動作により、攻撃者は証明書の失効、セキュリティ警告、信頼ベースのエンドポイント制御を積極的に回避しながら、持続的なリモートアクセスを確立・維持することが可能となりました。外部の署名サービスを通じて信頼性を偽装し、失効したベンダー署名バイナリを置き換えることで、長期間にわたるステルス性の高いアクセスを維持し、ユーザーの認識や制御ベースの検知の可能性を低減しました。

プルーフポイントのリサーチャーは、セキュリティリサーチャーの@Squiblydooと連携してこの署名サービスを分析し、関連する証明書の失効に成功しました:

SignerName: STEPHEN WHANG, CPA, INC.

ValidFrom 5:00 PM 12/23/2025

ValidTo 4:59 PM 12/24/2026

SerialNumber 38 4B 49 3A B7 6F AE 54 F8 3A E6 BF A8 7E 5C 10

Thumbprint D45D60B20006BC3A39AE1761CB5F5F5B067B4EE5

CertIssuer Sectigo Public Code Signing CA EV R36

侵害後のインタラクティブな手動操作(HOK)活動

持続的なアクセスを確立した後、攻撃者は手動による操作(hands-on-keyboard)とツールの実行を行いました:

- 侵入から約3日後、攻撃者はユーザーのブラウザを通じてPayPalのウェブサイトに手動でアクセスしました。

- 侵入から8日後、攻撃者はScreenConnectを使用して、ブラウザ拡張機能およびデスクトップの暗号資産ウォレットをスキャンし、検出結果を攻撃者が管理するTelegramボットに送信するよう設計されたPyInstallerでパッケージ化されたバイナリを実行しました。

これらの行動は、単なる自動化されたマルウェア実行ではなく、攻撃者による裁量的かつオペレーター主導の標的選定が行われていることを示しています。

PowerShell自動化による偵察

侵入の過程で、プルーフポイントは脅威アクターによって少なくとも13本のPowerShellスクリプトが実行されたことを確認しました。これらは総じて、侵害されたホストが経済的価値の高いユーザーに属しているかどうかを判断することに焦点を当てていました。

スクリプトの機能:

- すべてのローカルユーザーアカウントおよびブラウザプロファイルを列挙する

- Chrome、Edge、Firefox、およびChromiumベースのブラウザから閲覧履歴を抽出する

- ロックされているブラウザデータベースを一時的な場所にコピーする

- 銀行、決済、物流、車両管理サービス、会計プラットフォームに関連するハードコードされたURLを特定する

- ホスト名、ブラウザの種類、プロファイル数、一致頻度などのメタデータを攻撃者が管理するTelegramボットに送信する

これらのテレメトリにより、攻撃者は被害者の財務上の権限、決済アクセス、業務上の役割について迅速に把握することが可能になります。

スクリプト間で共通して見られる挙動

複数のスクリプトにおいて、プルーフポイントは一貫した挙動を確認しました:

- すべてのユーザープロファイルにわたるブラウザ履歴のスキャン

- SQLiteデータベースのクエリ実行およびバイナリパターンマッチングの実施

- 特定の物流、決済、金融サービスへのアクセスの有無の探索

- 隠しディレクトリ(例:C:\H)へのアーティファクトの保存

- SYSTEMコンテキストでの正常な実行

- 結果の要約をオペレーターによる確認のためにTelegramへ送信

- あるケースでは、プロキシ制御を回避するために遅延実行されるSYSTEMスケジュールタスクを作成

これらのスクリプトは、以下を含むさまざまなプラットフォームへのアクセスの有無を示す指標を探索していました:

- 米国の金融機関および銀行

- 送金サービス

- オンライン会計プラットフォーム

- 銀行間決済システム

- 車両向け燃料カードおよび決済プロバイダー

- 貨物仲介およびロード管理プラットフォーム

これらの標的の広がりは、輸送ワークフローに関連する金銭目的の窃取、詐欺、貨物迂回と強く一致しています。特に、燃料カードサービス、車両決済プラットフォーム、貨物仲介システムを標的としている点は、貨物の迂回や貨物窃盗を含む輸送業界に対する犯罪を可能にする意図を示していると考えられます。

最後のPowerShellスクリプト

3月下旬、攻撃者はScreenConnectのカスタムプロパティ機能を通じて追加のPowerShellスクリプトを実行し、エンドポイントに関する情報を密かに収集し、既存のリモートアクセスチャネルを通じて攻撃者に報告しました。このスクリプトは、インストールされているアンチウイルスソフトウェアを列挙し、価値の高い金融、税務、会計、暗号資産関連アプリケーションの存在を確認しました。その結果は、別途ネットワーク通信やアラートを発生させることなく、自動的に攻撃者のScreenConnectコンソールへ返送されました。

結論

今回の長期間にわたる侵入は、輸送関連組織を標的とする金銭目的の脅威アクターが、初期アクセスにとどまらず、持続性の確立、偵察、認証情報の収集を優先し、輸送および関連する金融プラットフォーム全体にわたって金銭的搾取の機会を特定していることを示しています。これらの活動の一部は、貨物窃盗や貨物迂回に関連する事前準備的な挙動とも一致しています。

特に、signing-as-a-service機能の使用は、検知を回避するために正規の信頼メカニズムを悪用する攻撃者の傾向が高まっていることを示しています。

輸送、物流、貨物関連組織にとって、これらの調査結果は、不正なリモート管理ツール、不審なPowerShellの動作、ならびに金融プラットフォームへのアクセスに関連する異常なブラウザテレメトリの監視の重要性を改めて示すものです。

Emerging Threats シグネチャ

2049863 - SimpleHelp Remote Access Software Activity

2049805 - Simplehelp Remote Administration Suite HTTP Server Value in Response

2066799 - Kaseya Pulseway Domain in DNS Lookup (pulseway .s3-accelerate .amazonaws .com)

2066797 - Kaseya Pulseway RMM Domain in DNS Lookup (pulseway .com)

2066798 - Observed Kaseya Pulseway Domain (pulseway .com) in TLS SNI

2066800 - Observed Kaseya Pulseway Domain (pulseway .s3-accelerate .amazonaws .com) in TLS SNI

IoC (Indicators of compromise* / 侵害指標)

*First Uploaded to VirusTotal by Proofpoint

|

Indicator |

Description |

First Seen |

|

1f89a432471ec2efe58df788c576007d6782bbdf5b572a5fbf5da40df536c9f5 |

SHA256 VBS Payload |

2026-02-27 |

|

hxxps://carrier-packets-docs[.]com/FREEDOM_FREIGHT_SERVICES_CARRIERS_ONBOARDING.vbs |

URL VBS Staging |

2026-02-27 |

|

hxxps://qto12q[.]top/pdf.ps1 |

URL PowerShell Staging |

2026-02-27 |

|

f4977bfeae2a957add1aaf01804d2de2a5a5f9f1338f719db661ac4f53528747 |

SHA256 ScreenConnect |

2026-02-27 |

|

nq251os[.]top |

Domain ScreenConnect C2 |

2026-02-27 |

|

d9832d9208b2c4a34cf5220b1ebaf11f0425cf638ac67bf4669b11c80e460f58 |

SHA256 Pulseway RMM |

2026-02-27 |

|

7f54cf5e2beb3f1f5d2b3ba1c6a16ce1927ffecd20a9d635329b1e16cb74fb14* |

SHA256 ScreenConnect |

2026-02-27 |

|

officcee404[.]com |

Domain ScreenConnect C2 |

2026-02-27 |

|

de30bb1e367d8c9b8b7d5e04e5178f2758157302638f81480ba018331a6f853e* |

SHA256 ScreenConnect |

2026-02-28 |

|

af124i1agga.anondns[.]net |

Hostname ScreenConnect C2 |

2026-02-28 |

|

b861e3682ca3326d6b29561e4b11f930f4a9f10e9588a3d48b09aa6c36a8ea80 |

SHA256 SimpleHelp |

2026-02-28 |

|

147.45.218[.]0 |

Domain SimpleHelp C2 |

2026-02-28 |

|

82d603c0b387116b7effdee6f361ca982c188de0c208e681e942300a0139c03f |

SHA256 Cryptocurrency Wallet Stealer |

2026-03-07 |

|

8a3d6a6870b64767ad2cc9ad4db728abf08bae84726b06be6cb97faac6c14ae4* |

SHA256 ScreenConnect |

2026-03-24 |

|

screlay[.]amtechcomputers[.]net |

Hostname ScreenConnect C2 |

2026-03-24 |

|

3dcb89430bae8d89b9879da192351506f4fdb7c67e253a27f58b3bf52101cd4c* |

PowerShell Script Signing Service |

2026-03-24 |

|

signer.bulbcentral[.]com |

Hostname Signing Service |

2026-03-24 |

|

services-sc-files.s3.us-east-2.amazonaws[.]com |

Hostname Signing Service |

2026-03-24 |