アナリスト注:プルーフポイントは、現在も発展段階にあり、数値によるTA(脅威アクター)指定を受けるのに十分な期間観測されていない活動クラスターを定義するために「UNK_」という指定子を使用しています。本レポートは、公開日時点におけるプルーフポイント脅威リサーチによる観測結果を反映したものであり、地政学的分析や政策に関する論評を意図するものではありません。

何が起きたか

2026年2月28日、米国とイスラエルは、米国が「Operation Epic Fury(壮絶な怒り作戦)」と呼ぶ作戦の一環として、イラン国内を標的とした攻撃を実施しました。公開情報によると、攻撃はイランのミサイルおよび防空システム、その他の軍事インフラ、ならびにイラン指導部を標的としていました。これに対しイランは、米国大使館や軍事施設を標的とした報復的なミサイルおよびドローン攻撃を地域内で実施しました。

戦争が2週目に入り、複数のイラン系ハクティビストグループおよびペルソナが、さまざまな妨害活動について犯行を主張しています。イラン政府が最初の米国およびイスラエルによる攻撃直後にインターネットを遮断したにもかかわらず、イランのスパイ活動に重点を置く脅威グループは依然として一定の活動を継続しています。例えば、3月8日、プルーフポイントは、イランと連携する脅威アクターTA453(Charming Kitten、Mint Sandstorm、APT42)が、米国のシンクタンクを標的として認証情報を窃取するフィッシング攻撃を実施したことを観測しました。この認証情報窃取フィッシングに至るまでのメールのやり取りは、紛争開始前から始まっており、TA453が従来の標的セットに対する情報収集を引き続き優先していることを示しています。

より広範なイランのサイバー作戦が今後どのように継続するかは不明ですが、プルーフポイント脅威リサーチは、戦争開始以降、中東の政府機関を標的とした他の国家支援型脅威アクターによるキャンペーンの増加も観測しています。これらのキャンペーンは、既知のグループおよびこれまで観測されていなかったアクターの双方によって実施され、中国、ベラルーシ、パキスタン、ハマスによる関与が疑われています。これらのキャンペーンでは、標的の関心を引くための話題性のある誘引コンテンツとして紛争の側面が大きく利用され、政府機関に属する侵害済みアカウントを用いてフィッシングメールを送信する手法が頻繁に使用されました。プルーフポイントは、この活動について、脅威アクターが通常の作戦を実施するために戦争を誘引コンテンツとして便乗的に利用しているケースと、中東の政府および外交機関を標的とした情報収集への注力度を高めているケースが混在していることを反映していると評価しています。

キャンペーン #1: UNK_InnerAmbush

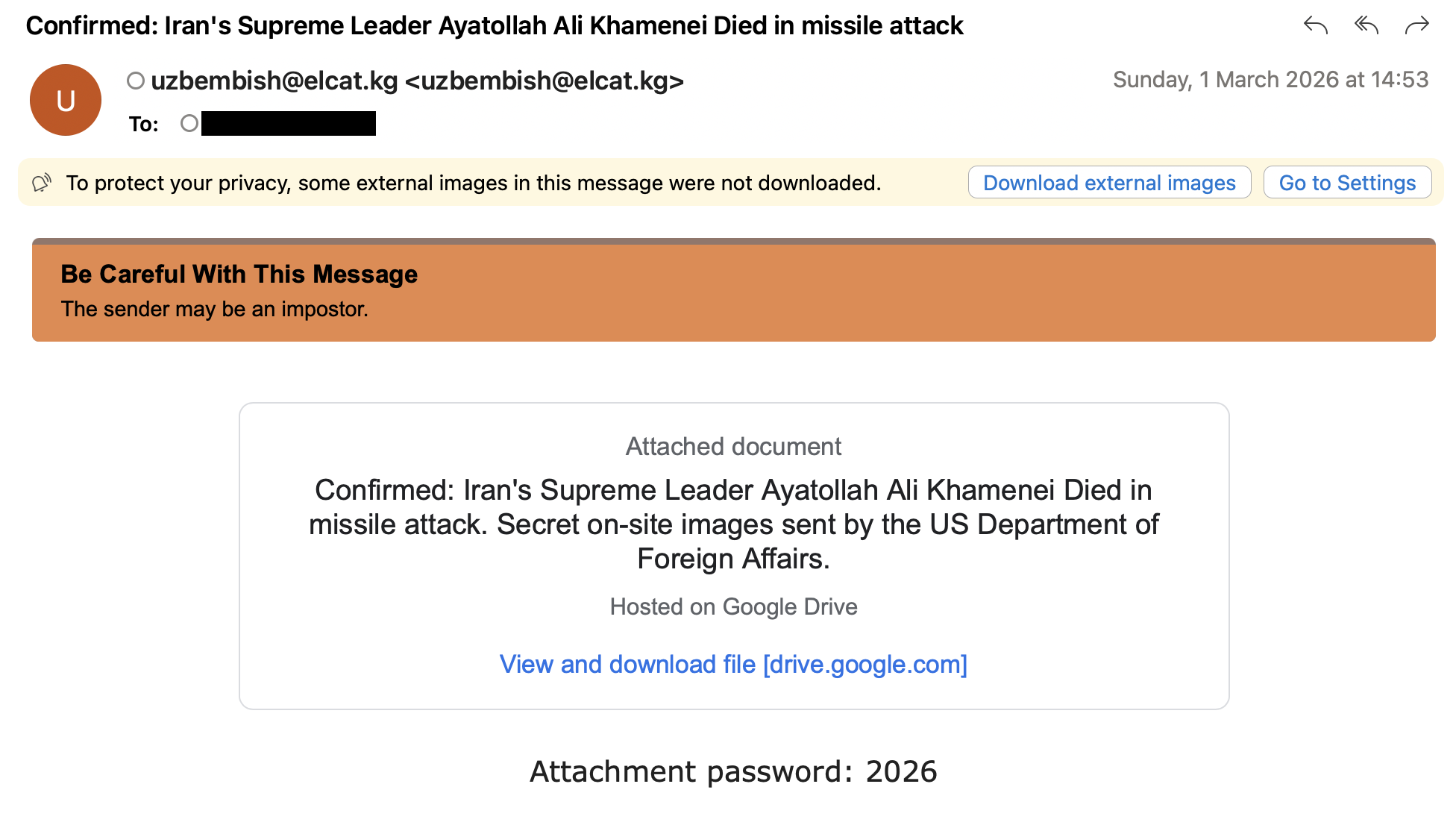

2026年3月初旬、中国と連携しているとみられる脅威アクターUNK_InnerAmbushが、中東の政府および外交機関を標的としたフィッシングキャンペーンを実施しました。メールは、おそらく侵害されたメールアドレス「uzbembish@elcat[.]kg」から送信され、Google DriveのURLへのリンクが含まれていました。最初の波は、紛争開始の翌日である3月1日に確認されました。この最初の波で観測されたフィッシングメールのテーマは、アリー・ハメネイ師の死亡に関するもので、米国「Department of Foreign Affairs(外務省)」からの機密画像を共有すると称していました。その後の波では、「イスラエルがイランに罪を着せるために湾岸の石油・ガスインフラへの攻撃を準備している」という証拠を共有すると主張していました。

図1.UNK_InnerAmbushによる、Google Drive上にホストされたアーカイブへリンクするフィッシングメール

Google DriveのURLには、「Photos from the scene.rar」または「Strike at Gulf oil and gas facilities.zip」という名称のパスワード保護されたZIPまたはRARアーカイブがホストされていました。これらのアーカイブには、JPG画像に偽装された複数のMicrosoftショートカット(LNK)ファイルが含まれており、隠しサブフォルダ内に保存されたローダー実行ファイルを実行する仕組みになっていました。

ユーザーにはおとり画像が表示され、その間にローダーがDLLサイドローディングの脆弱性を持つ正規署名済み実行ファイル(「nvdaHelperRemoteLoader.exe」)を実行します。実行されると、「nvdaHelperRemoteLoader.exe」は悪意のあるローダーDLL「nvdaHelperRemote.dll」を読み込み、このDLLがWinHlp.hlpからCobalt Strikeペイロードを復号してメモリ上に読み込みます。このCobalt Strikeペイロードは、カスタマイズされたMalleable C&Cプロファイルを使用し、C&Cドメイン「support.almersalstore[.]com」と通信します。

これらのフィッシングメールには、標的のエンゲージメントを追跡するために、おそらく侵害されたウェブサイト上にホストされた固有のトラッキングピクセルも含まれていました。形式は「hxxps://deepdive.hypernas[.]com/hypernas/api/page.php?uid= <target-email-address>」でした。

キャンペーン #2: TA402

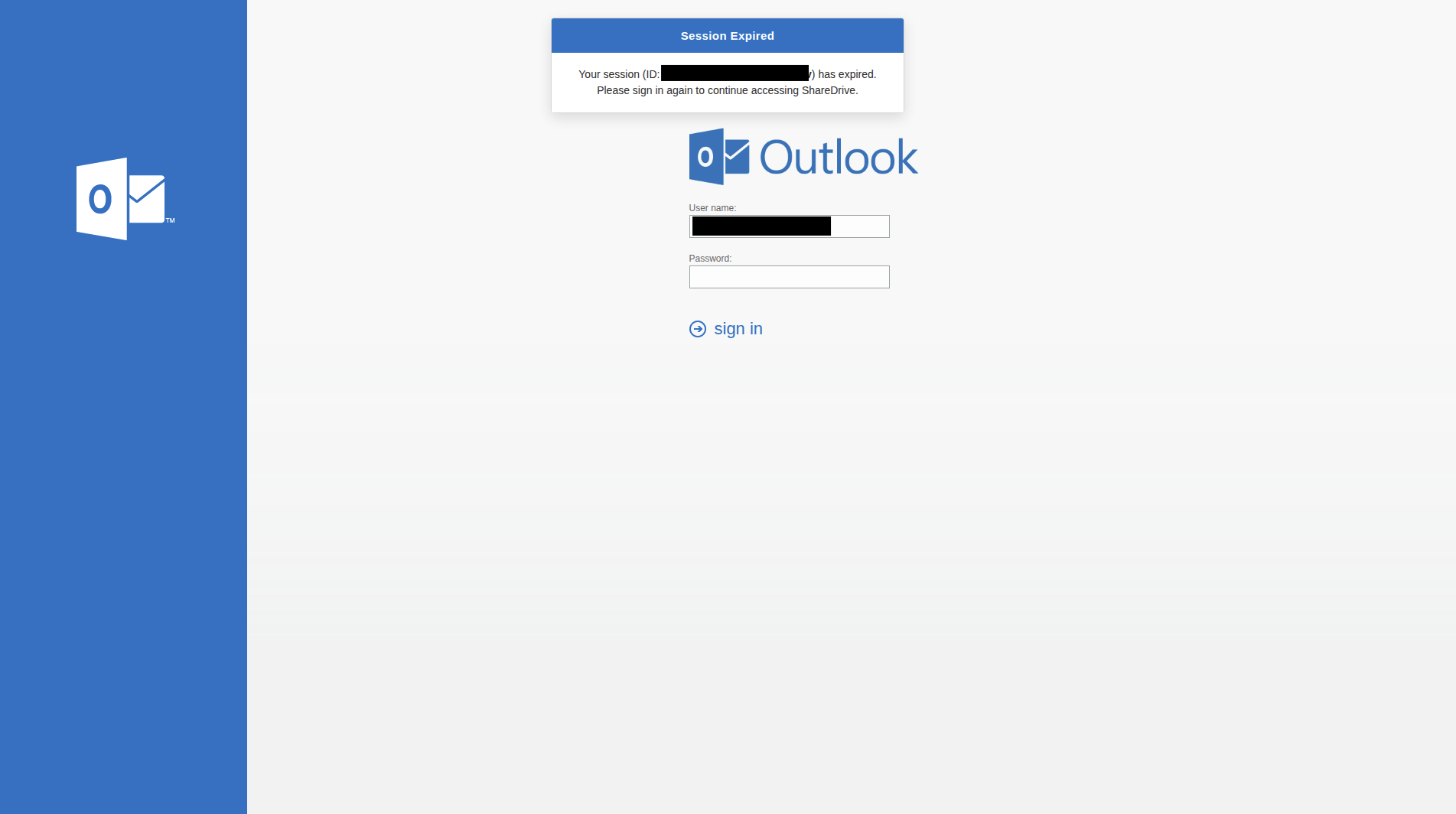

2026年3月初旬、TA402(Frankenstein、Cruel Jackal)は中東の政府機関を標的としたメール認証情報フィッシングキャンペーンを実施しました。同アクターは、侵害されたイラク外務省の送信者アカウント(「ban.ali@mofa.gov[.]iq」)および攻撃者が管理するアカウント(「nqandeel04@gmail[.]com」)を使用してフィッシングメールを送信しました。メールの件名は紛争をテーマとしており、イランにおける米国の地上作戦の可能性や、イランの脅威に対抗する湾岸軍事同盟に言及していました。

これらのメールにはURLが含まれており、標的のIPジオロケーションに応じて、おとりのPDFまたは認証情報を窃取するページのいずれかを選択的に配信していました。

攻撃者が管理するサイトは、Microsoft Outlook Web Application(OWA)を装うよう設計されていました。

「hxxps[:]//mail[.]iwsmailserver[.]com/owa/auth/logon.aspx?uid=<target_specific_uuid>」

図2. iwsmailserver[.]com上にホストされたTA402によるOutlook Web App(OWA)フィッシング

標的が認証情報を入力すると、その値は同一ホスト上の認証エンドポイントへHTTP POSTで送信されます。

キャンペーン #3: UNK_RobotDreams

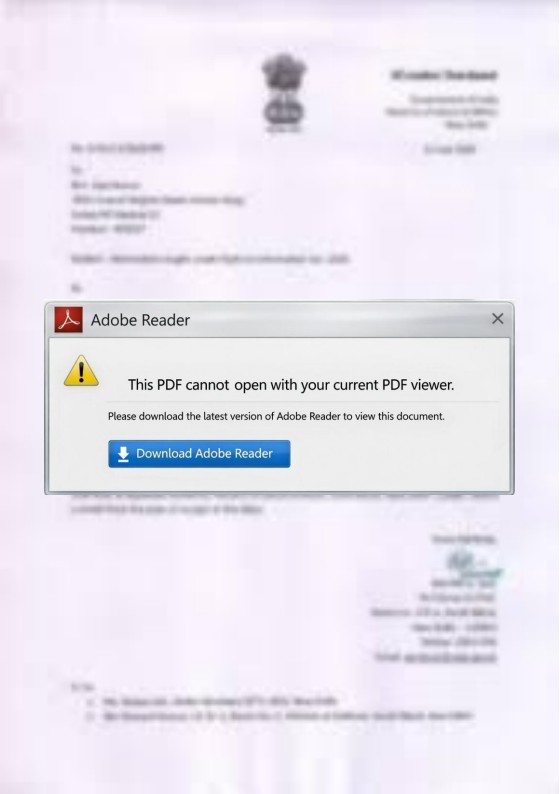

2026年3月5日、パキスタンと連携しているとみられるアクターで、プルーフポイントがUNK_RobotDreamsと呼称している存在が、中東の政府機関のインド所在オフィスに対してスピアフィッシングメールを送信しました。メールは、インド外務省を装ったOutlookのフリーメールアドレス「jscop.mea.gov.in@outlook[.]com」から送信されました。件名には「Gulf Security Alert: Iran Retaliation Impacts(湾岸セキュリティ警告:イランの報復の影響)」と記載され、イラン戦争に言及することで信頼性と緊急性を高めていました。

これらのメールには、ぼかし加工されたおとりと偽のAdobe Readerボタンを含むPDF添付ファイルが配信されました。

図3. defenceprodindia[.]site上にホストされた実行ファイルへ誘導するUNK_RobotDreamsのPDF添付ファイル

ボタンをクリックすると、被害者は攻撃者が管理するURL「hxxps://defenceprodindia[.]site/server.php?file=Reader_en_install」へリダイレクトされました。このURLはジオフェンシングを実装しており、標的地域外のユーザーにはおとりPDFを配信し、意図された標的にはEXEペイロードを配信していました。

ダウンロードされた実行ファイル(「Reader_en_install.exe」)は、PowerShell(「conhost.exe」を介して)を使用してC&Cホスト「endpoint1-b0ecetbuabcdg9cp[.]z01[.]azurefd[.]net」からRust製バックドアを取得する.NETローダーとして機能しました。このバックドアは「VLCMediaPlayer.exe」という名前のファイルとして書き込まれました。このRustバックドアはホストのフィンガープリンティングを実行し、同じAzure Front Door上にホストされたインフラストラクチャを使用してコマンド&コントロールと通信しました。

このキャンペーンおよびインフラは、Bitdefenderによる公開報告と重複していましたが、プルーフポイントは現時点でこの活動を特定の名称を持つアクターとして追跡していません。

キャンペーン #4: UNK_NightOwl

2026年3月2日、プルーフポイント脅威リサーチがUNK_NightOwlと呼称する国家と連携しているとみられるアクターが、中東の政府省庁に対し、おそらく侵害されたアカウントおよび攻撃者所有のフリーメールアカウントの双方からメールを送信しました。侵害されたアカウントはシリアの緊急・災害管理省(「ali.mo@med.gov[.]sy」)に属するものとみられ、フリーメールアカウントはWar Analyse Ltdという架空の組織(「war.analyse.ltd@outlook[.]com」)のものでした。攻撃者は中東の政府省庁を標的とし、「About Escalating Situation(状況のエスカレーションについて)」という件名で、中東の紛争に言及する内容を誘引テーマとして使用しました。

これらのメールにはMicrosoft OneDriveを装ったドメインが含まれていましたが、URLはMicrosoft Outlook Web Application(OWA)をテーマにした認証情報窃取ページへ誘導していました。このURLは標的ごとに異なるもので、偽のセッションエラーを示すクライアントIDを表示し、再度サインインするよう促していました。「hxxps://iran.dashboard.1drvms[.]store/errors/sessionerrors/expire?client=<redacted>」

図4. 1drvms[.]store上にホストされたUNK_NightOwlのOWA認証情報フィッシングサイト

ユーザーが認証情報を入力してサインインボタンをクリックすると、標的は「hxxps://iran.liveuamap[.]com/」へリダイレクトされます。これは、中東紛争に関するニュース更新を提供する正規のオープンソースプラットフォームであるLiveuamapです。

図5. 標的が認証情報を入力した後、iran.liveuamap[.]comへリダイレクトされる様子

プルーフポイントは、観測された活動が現在追跡しているいずれのアクターとも一致しないことから、このキャンペーンをUNK_NightOwlと呼ばれる新たなクラスターにアトリビューションさせています。

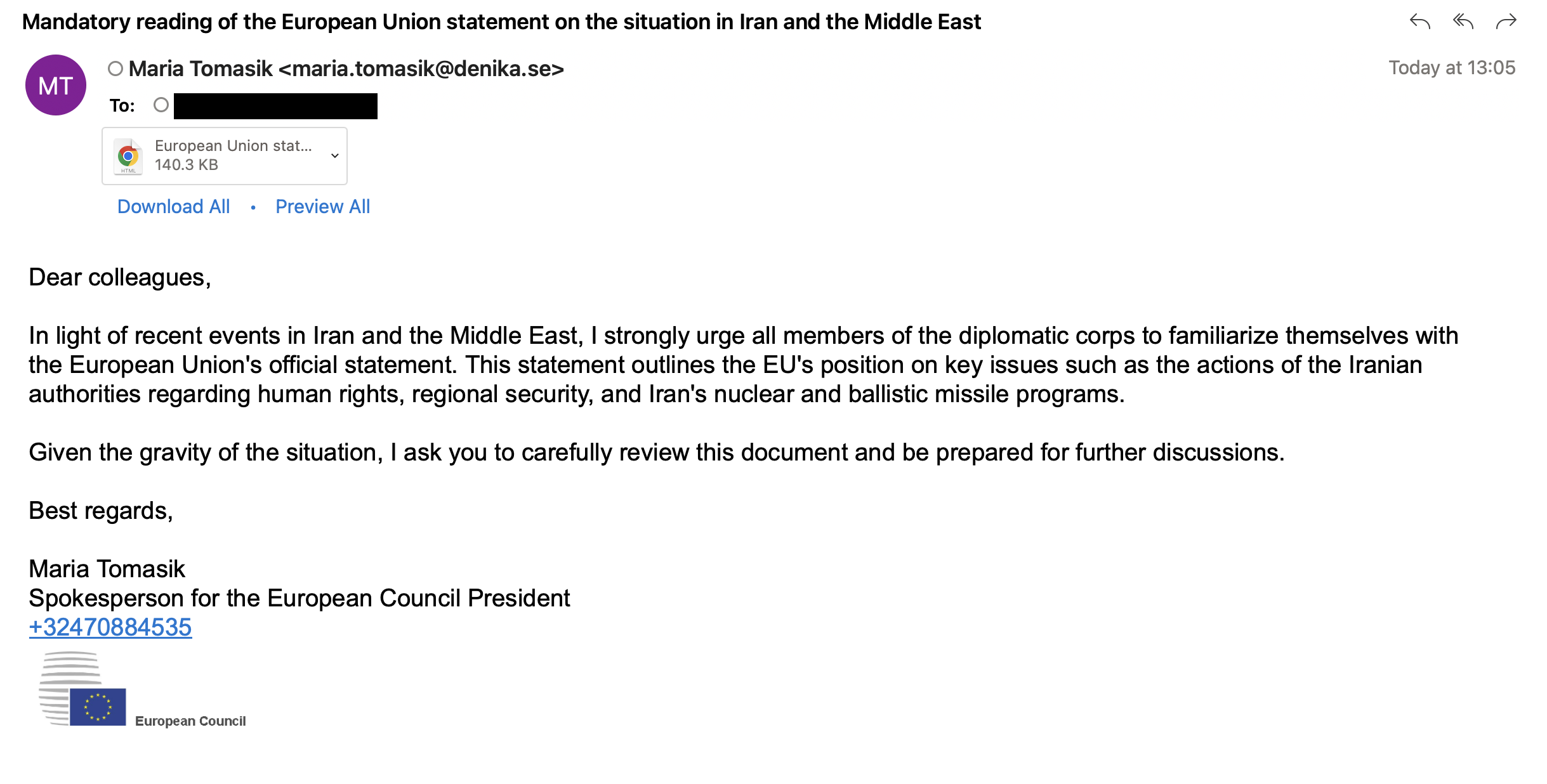

キャンペーン # 5: TA473

2026年3月3日から5日にかけて、ベラルーシと連携する脅威アクターTA473(Winter Vivern)は、欧州および中東の政府機関に対してメールを送信しました。これらのメッセージは、おそらく侵害されたインフラから送信され、欧州理事会議長の報道官を装っていました。フィッシングメールには、「european union statement on the situation in iran and the middle east.html」というタイトルのHTML添付ファイルが含まれていました。なお、プルーフポイントはこれまでTA473が中東の政府機関を標的とした事例を観測していませんでした。

図6. 欧州理事会議長の報道官を装ったTA473のフィッシングメール

HTMLファイルを開くと、ユーザーにはおとり画像が表示され、「hxxps://unityprogressall[.]org/imagecontent/getimgcontent.php?id=<target-email-address>」という形式のURLへHTTPリクエストが実行されます。プルーフポイント脅威リサーチは、分析時点で次段階のペイロードを取得することはできませんでした。HTMLの内容に基づくと、これらのHTTPリクエストは後続の悪意あるペイロードを配信するためではなく、追跡目的で使用された可能性が高いと考えられます。

キャンペーン #6: TA453

既知のイラン系アクターに関するプルーフポイントの追跡では、戦争開始以降、これまでに確認されたキャンペーンは1件のみです。2月下旬から3月初旬にかけて、イランと連携するアクターTA453(Charming Kitten、Mint Sandstorm、APT42)は、Henry Jackson Societyのリサーチ責任者であるMichael McManus氏を装った攻撃者所有のフリーメールアカウント「McManus.Michael@hotmail[.]com」を使用し、米国のシンクタンクに所属する個人を標的としました。

最初のメールスレッドは、戦争前の2月に標的の個人アカウント宛てに送信された無害な招待メールを含む、TA453による典型的なスパイ活動の一環として開始されていました。その後、戦争開始後も標的の法人アカウントを通じてやり取りが継続しており、TA453が進行中の紛争下においても情報収集活動を維持していることを示唆しています。

メールは、中東の防空に関するラウンドテーブルへの参加招待をテーマとしていました。信頼性のある誘引を支えるため、無害な働きかけの一環として、ラウンドテーブルの提案書を含む無害なPDF(「Air Defense Depletion & Deterrence in the Middle East.pdf」)へのOneDriveリンクが含まれていました。

「hxxps://1drv[.]ms/b/c/cbec61ab8028f986/IQDa9igU3D3BRqiyNtth76AzAbOM6jUpa8apnuRl-zKXKow?e=E8bIfd」

図7. Henry Jackson Societyのラウンドテーブル提案書PDFをホストする無害なOneDriveリンク

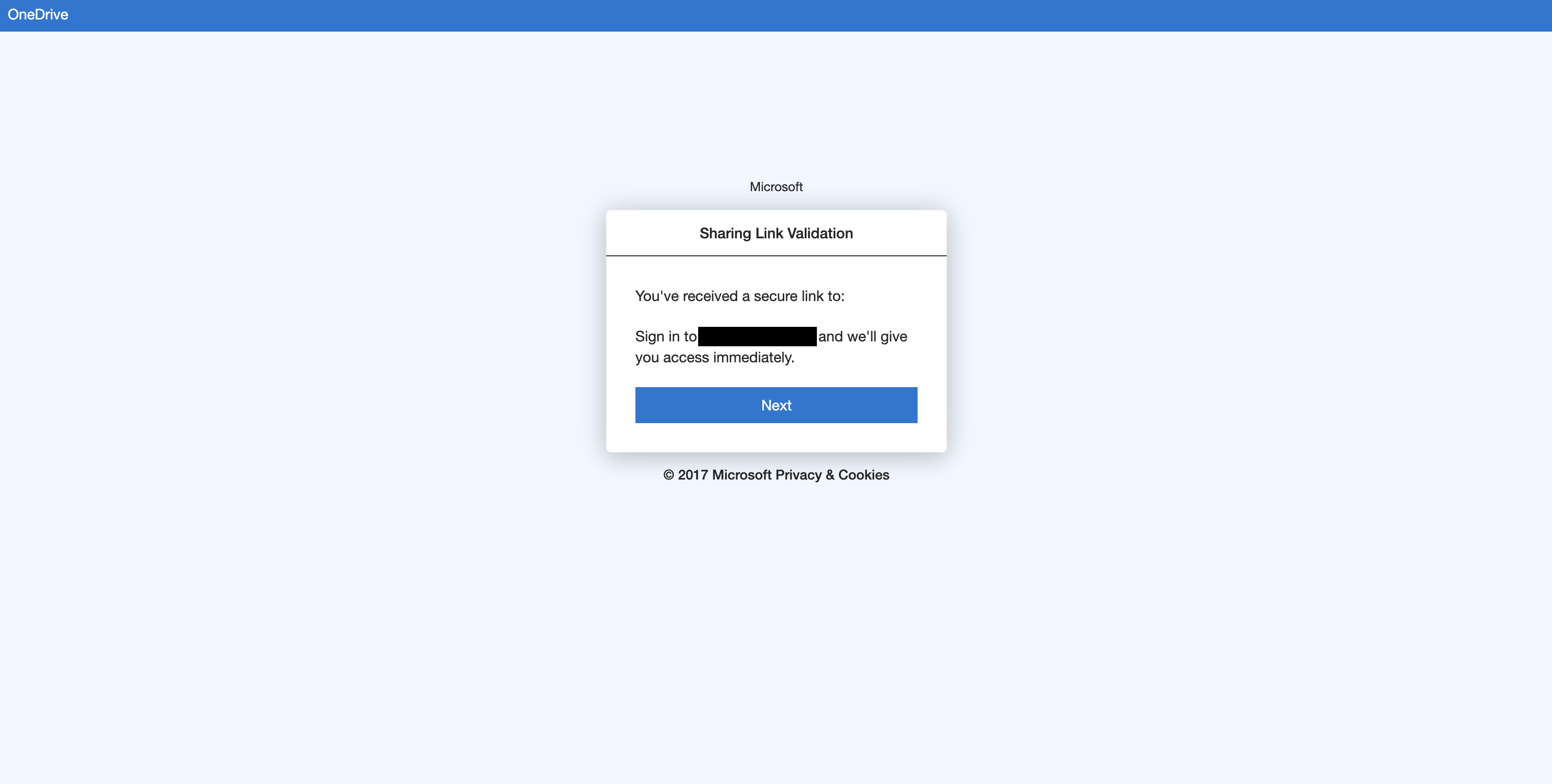

標的との信頼関係が構築された後、やり取りの中の次のメールには、「Air Defense Depletion & Deterrence in the Middle East-Event Overview.pdf」という別のPDFへのリンクを装った悪意のあるURLが含まれていました。

このURLは攻撃者所有のドメイン(「transfergocompany[.]com」)を使用しており、その後クラウドホスティングサービスNetlify上にホストされたOneDriveを装う認証情報フィッシングページ(「fileportalshare.netlify[.]app」)へリダイレクトされました。このページには標的のメールアドレスがあらかじめ入力されていました。

図8. OneDriveを装った認証情報フィッシングのランディングページ

なぜ重要なのか

イランおよび地域のアクターが関与する紛争が継続する中、イランの脅威アクターによる作戦は、従来型のスパイ活動と、戦争遂行を支援するための破壊的キャンペーンが混在した状態が続いています。プルーフポイントはまた、紛争をテーマにしたソーシャルエンジニアリングを用いて中東の政府を標的とする、イラン以外のさまざまな脅威グループも観測しました。これらのグループのうち複数は、戦争をテーマにした誘引コンテンツを、従来の標的範囲に概ね整合する作戦に組み込んでいましたが、他のグループでは、中東の政府および外交機関に対する情報収集へと重心を移す動きが確認されました。これは、紛争の現状、推移、そしてより広範な地政学的影響に関する地域情報を収集しようとする取り組みを反映している可能性が高いと考えられます。これは、紛争が、話題性のあるソーシャルエンジニアリングの口実としても、国家と連携するさまざまな脅威アクターにとって収集優先度を押し上げる要因としても利用されていることを示唆しています。

IoC ( Indicator of Compromise / 侵害指標)

|

UNK_InnerAmbush |

|||

|

インジケーター |

種類 |

説明 |

初回観測 |

|

uzbembish@elcat[.]kg |

メールアドレス |

送信者メール(おそらく侵害済み) |

2026年3月 |

|

fed6ebb87f7388adf527076b07e81dfa432bac4e899b0d7af17b85cc0205ffad |

SHA256 |

Photos from the scene.rar |

2026年3月 |

|

a9de383c6a1b00c9bd5a09ef87440d72ec7fc4bcd781207b3cace2f246788d4d |

SHA256 |

Strike at Gulf oil and gas facilities.zip |

2026年3月 |

|

dfaaaf75147afbd57844382c953ec7ef36f68a9c17c66a47a847279a6b1109c9 |

SHA256 |

_1c9fe357-a209-4c71-923f-34acd3d337a5.jpg.lnk |

2026年3月 |

|

4b9661092051839496c04169ccb52b659c0f65cefd14a990e23565a0c0e8eeaf |

SHA256 |

20260301_100324.jpg.lnk |

2026年3月 |

|

d518262dd687a48f273966853f3ed4eb7404eb918b165bb71ff83f75962c0104 |

SHA256 |

LaunchWlnApp.exe |

2026年3月 |

|

b58ec14b0119182aef12d153280962ad76c30e3cd67533177d55481704eba705 |

SHA256 |

OfficeClickToRun.scr |

2026年3月 |

|

7b6d69a249fe2adf43eefc31cdeca62cf48ab428fcbf199322feeb99d24fb001 |

SHA256 |

nvdaHelperRemote.dll |

2026年3月 |

|

a8acb9864e6f64323ed75e69038ca9bfe76f7b1b0d24ec7df8ac07b6dbd641a3 |

SHA256 |

nvdaHelperRemote.dll |

2026年3月 |

|

14efa1194cc4c6aa5585d63c032268794364123d41a01121cbd5e56f7c313399 |

SHA256 |

WinHlp.hlp |

2026年3月 |

|

support.almersalstore[.]com |

ホスト名 |

Cobalt Strike C&C |

2026年3月 |

|

almersalstore[.]com |

ドメイン |

Cobalt Strike C&C |

2026年3月 |

|

TA402 |

||||||

|

インジケーター |

種類 |

説明 |

初回観測 |

|||

| ban.ali@mofa.gov[.]iq | メールアドレス | 送信者メール(おそらく侵害済み) | 2026年3月 | |||

|

nqandeel04@gmail[.]com |

メールアドレス |

送信者メール |

2026年3月 |

|||

|

hxxps://mail.iwsmailserver[.]com/owa/auth/logon.aspx?uid=<target_specific_uuid> |

URL |

OWA認証情報フィッシングURLの形式 |

2026年3月 |

|||

|

iwsmailserver[.]com |

ドメイン |

TA402が管理するドメイン |

2026年3月 |

|||

|

TA473 |

|||

|

インジケーター |

種類 |

説明 |

初回観測 |

|

maria.tomasik@denika[.]se |

メールアドレス |

送信者メール(おそらく侵害されたインフラ) |

2026年3月 |

|

hxxps://unityprogressall[.]org/imagecontent/getimgcontent.php?id=<target-email-address> |

URL |

HTML添付ファイルが接続するURL形式 |

2026年3月 |

|

unityprogressall[.]org |

ドメイン |

TA473が管理するドメイン |

2026年3月 |

|

72.60.90[.]32 |

IPアドレス |

unityprogressall[.]orgのホスティングIPアドレス |

2026年3月 |

|

UNK_NightOwl |

|||

|

インジケーター |

種類 |

説明 |

初回観測 |

|

war.analyse.ltd@outlook[.]com |

メールアドレス |

送信者メール |

2026年3月 |

|

ali.mo@med.gov[.]sy |

メールアドレス |

送信者メール(おそらく侵害済み) |

2026年3月 |

|

hxxps://iran.dashboard.1drvms[.]store/errors/sessionerrors/expire?client=[redacted] |

URL |

認証情報窃取ページ |

2026年3月 |

|

UNK_RobotDreams |

|||

|

インジケーター |

種類 |

説明 |

初回観測 |

|

jscop.mea.gov.in@outlook[.]com |

メールアドレス |

送信者メール |

2026年3月 |

|

hxxps://defenceprodindia[.]site/server.php?file=Reader_en_install |

URL |

配信URL |

2026年3月 |

|

defenceprodindia[.]site |

ドメイン |

UNK_RobotDreamsが管理するドメイン |

2026年3月 |

|

hxxps://endpoint1-b0ecetbuabcdg9cp.z01.azurefd[.]net:443/download.php?file=cnVzdHVwaW5pdA |

URL |

Azure Front DoorのステージングURL |

2026年3月 |

|

endpoint1-b0ecetbuabcdg9cp[.]z01[.]azurefd[.]net |

ホスト名 |

Azure Front DoorのステージングおよびC&Cのホスト名 |

2026年3月 |

|

9477d9cd1435dc465b4047745e9c71103a114d65ed0d5f02ac3c97ac3f1dbf47 |

SHA256 |

gulf_disruption_advisory_march2026.pdf |

2026年3月 |

|

a9f4f4bc12896d0f0d2eeff02dd3e3e1c1406d8a6d22d59aa85f151d806ba390 |

SHA256 |

Reader_en_install.exe |

2026年3月 |

|

ea1d98a41ad9343d017fa72f4baeeca0daa688bec6e0508e266c5e37e9d330de |

SHA256 |

VLCMediaPlayer.exe |

2026年3月 |

|

TA453 |

|||

|

インジケーター |

種類 |

説明 |

初回観測 |

|

McManus.Michael@hotmail[.]com |

メールアドレス |

送信者メール |

2026年2月 |

|

hxxps://1drv[.]ms/b/c/cbec61ab8028f986/IQDa9igU3D3BRqiyNtth76AzAbOM6jUpa8apnuRl-zKXKow?e=E8bIfd |

URL |

配信URL |

2026年3月 |

|

16db04b632668dae081359fc07c97e5a9b79dad61713642e48b494aa6b7828be |

|

無害な誘引用PDF |

2026年3月 |

|

transfergocompany[.]com |

ドメイン |

TA453が管理するドメイン |

2026年3月 |