主な調査結果

- Tycoon 2FAは、現在脅威アクターによって使用されているフィッシング・アズ・ア・サービス(PhaaS)プラットフォームの中で最も広く利用されているものの一つであり、プルーフポイントのデータにおいては、最も多く観測されているAiTM(アドバーサリー・イン・ザ・ミドル)型フィッシング脅威です。

- Tycoon 2FAのインフラは、プルーフポイント、Microsoft、Europol、Cloudflare、Coinbase、Crowell、eSentire、Health-ISAC、Intel 471、Resecurity、The Shadowserver Foundation、SpyCloud、TrendAI、およびその他の欧州の法執行機関を含む官民のパートナーによって無力化されました。

- Tycoon 2FAの無力化およびその作成者を名指しした関連訴訟は、Tycoon 2FA、関連インフラ、ならびに脅威アクターの活動に重大な影響を与える見込みです。

- プルーフポイントは、Tycoon 2FAの活動に関する法執行機関および民間セクターの調査を支援できたことを光栄に思います。悪意のあるドメインやTycoon 2FAキャンペーンに関連する情報などのデータを提供することで、Microsoftの対応を支援しました。

概要

Tycoon 2FAはAiTMフィッシングキットです。その主な機能は、ユーザー名、パスワード、およびMicrosoft 365やGmailのセッションクッキーを窃取することです。攻撃者は、これらのクッキーを使用して、その後の認証時に多要素認証(MFA)のアクセス制御を回避します。これにより、MFAが追加のセキュリティ対策として有効になっている場合であっても、完全なアカウント乗っ取り(ATO)を成功させ、ユーザーのアカウント、システム、クラウドサービスに不正アクセスすることが可能になります。

プルーフポイントの脅威データによると、2025年には99%の組織がアカウント乗っ取りの試みを経験し、67%が実際にアカウント乗っ取りの被害を受けました。これらのうち、59%の乗っ取られたアカウントではMFAが有効化されていました。MFAを回避するATOキャンペーンのすべてがTycoon 2FAに起因するわけではありませんが、Tycoon 2FAはプルーフポイントの観測範囲において最も多く観測されているAiTMフィッシング脅威です。Tycoon 2FAの活動量はアクターの活動状況によって変動しますが、2026年2月には、プルーフポイントはTycoon 2FAに関連するメッセージを300万件以上観測しました。

Tycoon 2FAのインフラ(ドメインやサーバーを含む)は、プルーフポイント、Microsoft、民間および公的パートナー(Europol、Cloudflare、Coinbase、Crowell、eSentire、Health-ISAC、Intel 471、Resecurity、The Shadowserver Foundation、SpyCloud、TrendAIを含む)との協力により無力化されました。Europolと連携し、ラトビア、リトアニア、ポルトガル、ポーランド、スペイン、英国の法執行機関がインフラの差し押さえおよびその他の運用上の措置を実施しました。Microsoftおよび共同原告であるHealth-ISACは、Tycoon 2FAの作成者とされるSaad Fridiおよび氏名不詳の関係者に対して訴訟も提起しました。今回の無力化および米国ニューヨーク南部地区連邦地方裁判所への民事提訴は、Tycoon 2FAの運用および全体的な脅威活動に重大な影響を与える見込みです。

プルーフポイントは、悪意のあるドメインやTycoon 2FAキャンペーンに関連する情報を含む、当社の脅威インテリジェンスから得られたデータを提供し、Microsoftの対応を支援するとともに、本訴訟に対する宣誓供述書も提出しました。

無力化対応に加え、差し押さえられたTycoon 2FAのドメインには、以下のスプラッシュページが表示されました。

図1. Tycoon 2FAのスプラッシュページ

Tycoon 2FAキャンペーンの詳細

Tycoon 2FAは、フィッシング用ウェブページをホストするために攻撃者が管理するインフラに依存しています。同プラットフォームは同期型プロキシを使用して、被害者が入力した認証情報を傍受します。その後、これらの認証情報は正規サービスへ中継され、正規サービスに対して正当なログイン処理をおこなわせ、MFAの要求を発生させます。最終的に生成されたセッションクッキーは、脅威アクターに渡ります。

Tycoon 2FAはフィッシング・アズ・ア・サービス(PhaaS)として販売されており、脅威アクターはこのフィッシングツールへのアクセスを購入し、自身の目的に合わせてカスタマイズすることができます。このキットは、サブスクリプション期間中であれば複数回使用できます。Tycoon 2FAは複数の異なる脅威アクターによって利用されており、主導する一人の人物によって販売されています。2023年以降Telegram上で販売されており、当初は「Saad Tycoon Group」チャンネルを通じて配布されました。

一部のTycoon 2FA利用者は「ATOジャンピング」と呼ばれる手法を用いており、最初に侵害したメールアカウントを使用してTycoon 2FAのURLを広範に配布し、さらなるアカウント乗っ取り(ATO)活動を試みます。この手法を使用することで、メールが被害者の信頼する連絡先から正当に送信されたかのように見えるため、アカウント侵害が成功する可能性が高まります。

Tycoon 2FAの感染は、金融情報、個人を特定できる情報、企業の機密ビジネス情報などの重要データの窃取、完全なアカウント乗っ取りや他の脅威アクターに販売可能なM365アカウントへのアクセス取得、さらにはランサムウェアを含む追加のマルウェア感染につながる可能性など、さまざまな悪意ある活動を引き起こす可能性があります。

プルーフポイントは、2024年以降、Tycoon 2FAフィッシングキットを使用するアクターを継続的に追跡しています。当社は、Tycoon 2FAがメールキャンペーンを通じて配布されていることを観測しています。キャンペーンとは、送信者、URL、添付ファイル、Tycoon 2FAの設定などの侵害指標(IOC)によって関連付けられる、一定期間内の一連の関連活動を指します。Tycoon 2FAキャンペーンの規模はさまざまで、数件のメッセージのみを含むものもあれば、数百万件に及ぶものもあります。キャンペーン期間は1日で終了するものもあれば、1週間程度継続するものもあります。

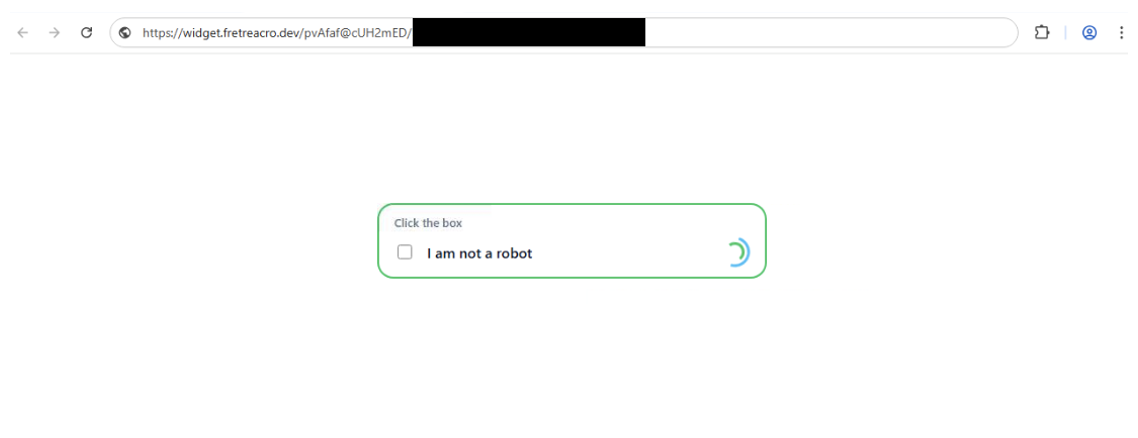

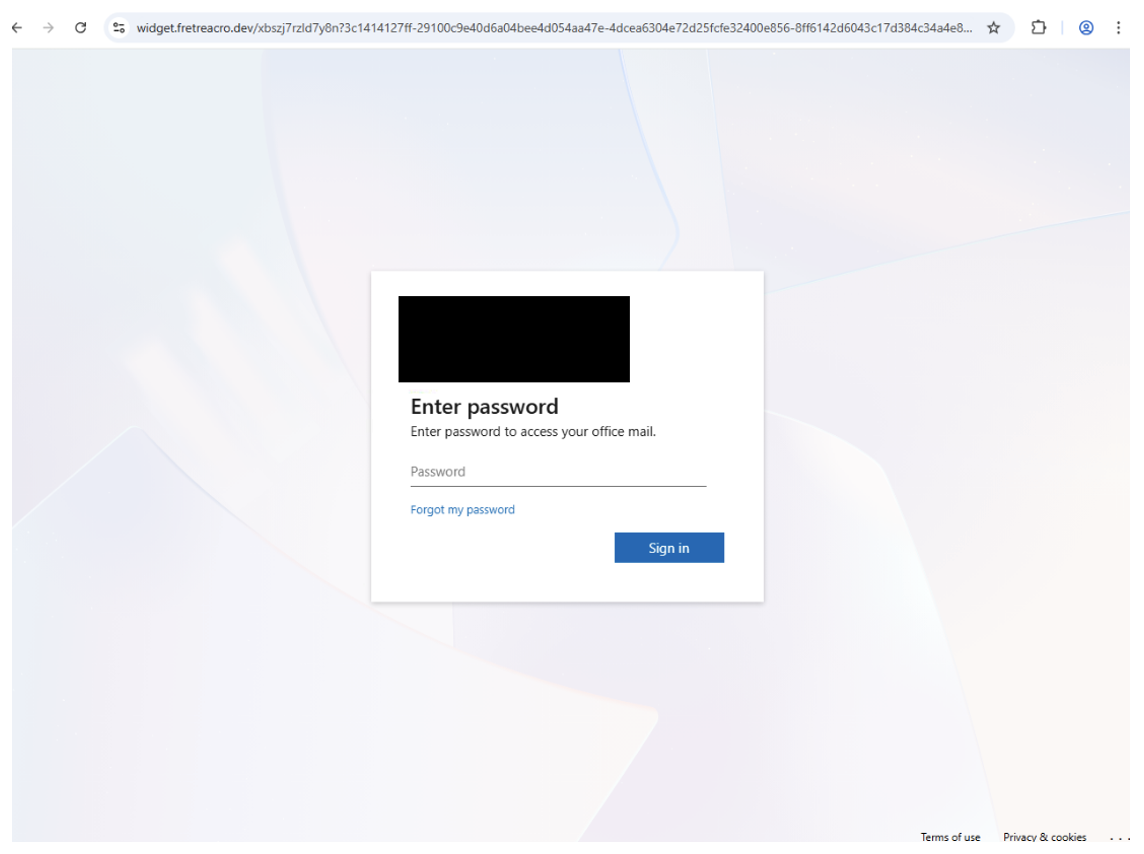

Tycoon 2FAの配布は、犯罪者が選択するスパム手法によって異なります。メールには悪意のあるリンク、QRコード、SVG、またはURLを含む添付ファイルが含まれる場合があります。いずれの場合も、ユーザーは攻撃者が管理するURLへリダイレクトされ、固有のCAPTCHA認証画面が表示されます。これを解くと、MicrosoftまたはGoogleのログインポータルを装った攻撃者管理のサイトへ誘導されます。多くの場合、脅威アクターは標的組織のAzure Active Directoryのブランド表示を用いてソーシャルエンジニアリングの効果を高め、ユーザーが実在する企業サイトに認証情報を入力していると誤認するよう仕向けます。

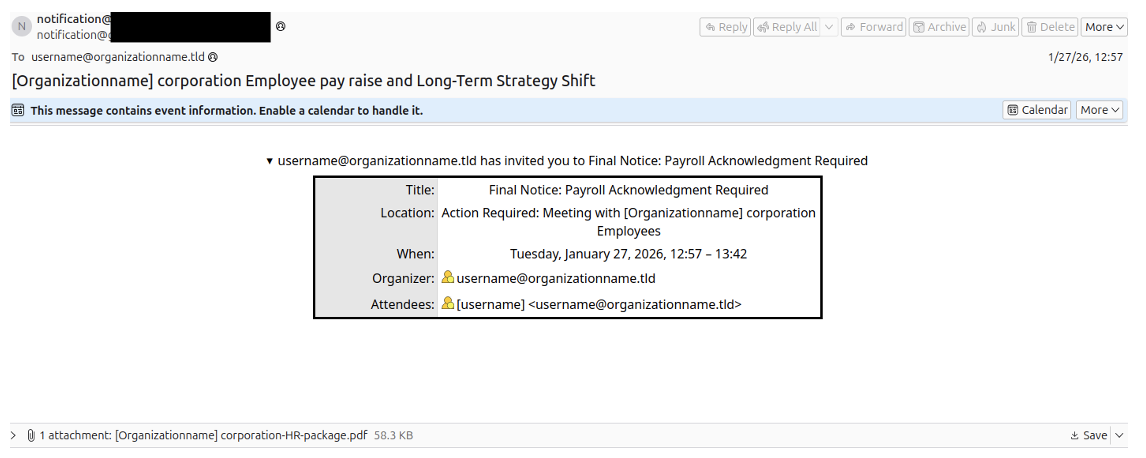

図2. 2026年1月下旬に観測されたメール誘導例

Tycoon 2FAへ誘導するQRコードを含むPDF添付ファイルが含まれていました。

図3. 2026年1月に使用されたTycoon 2FAのCAPTCHAの例

図4. 標的組織のロゴをマスキングしたTycoon 2FAのランディングページ(2026年1月)

Tycoon 2FAキャンペーンは通常、無差別型で攻撃する傾向があり、幅広い組織を標的とし、侵害済みアカウントを踏み台にしてフィッシングリンクを拡散することがよくあります。プルーフポイントは、法律、不動産、医療、政府、教育、建設、テクノロジーなどのさまざまな業界の侵害済みアカウントや、Gmailアドレスなどの個人メールアカウントを通じてTycoon 2FAが配布されていることを観測しています。

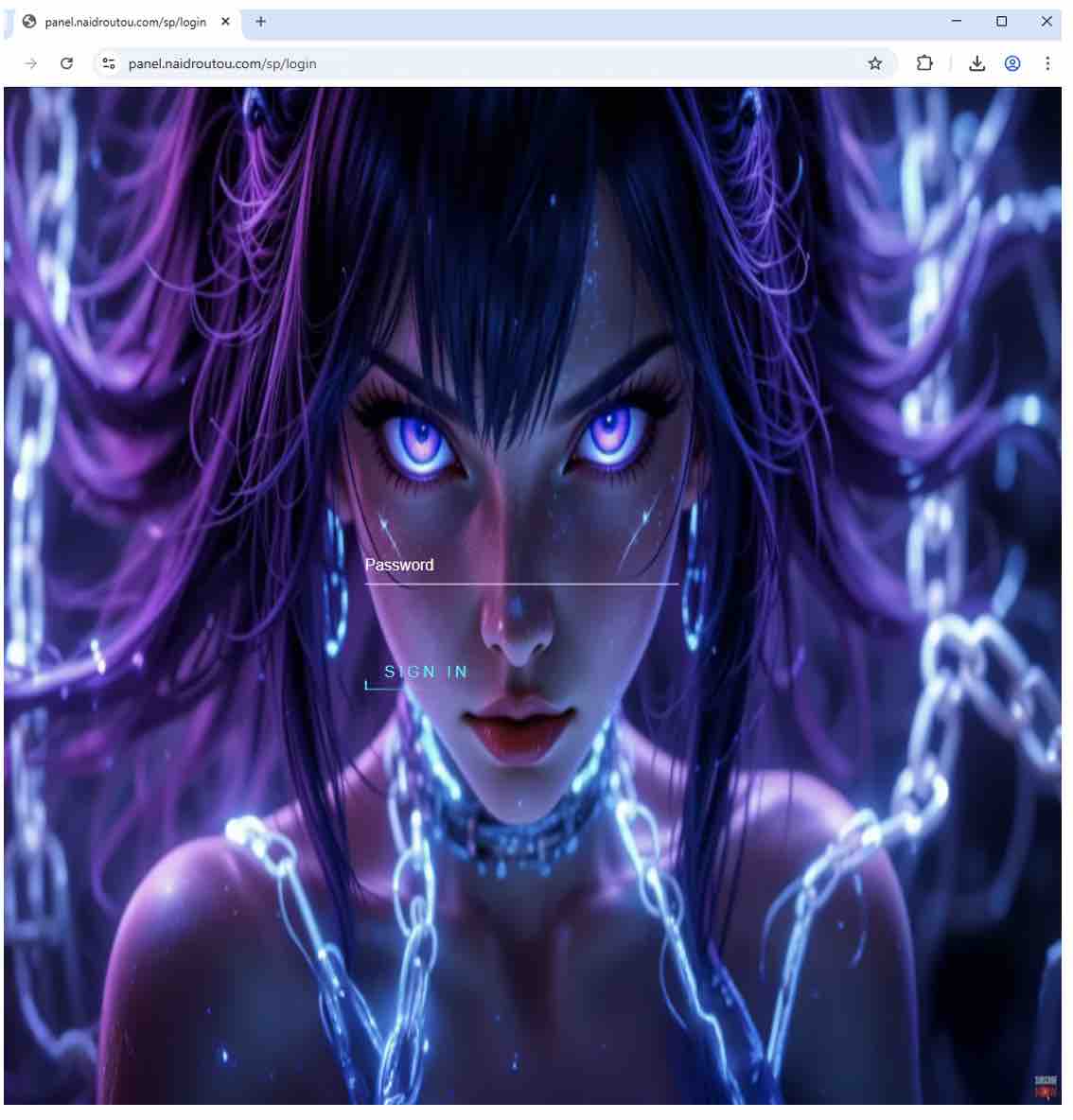

Tycoon 2FAの顧客は、作成者が提供するパネルを通じてキャンペーンを管理します。パネルのランディングページは2023年以降わずかに変更されていますが、全体としてURL構造およびランディングページの機能には大きな変更はありません。

図5. Tycoonパネルのログイン画面(2026年2月)

現在のパネル(2026年2月時点)でもCAPTCHAが要求されます。

影響

プルーフポイントが追跡しているTycoon 2FAキャンペーンの大半は北米、主に米国とカナダに影響を及ぼしており、さらにドイツ、スペイン、フランス、英国など多くの欧州諸国を標的とする活動も確認されています。Microsoftによると、Tycoon 2FAによってサイバー犯罪者は学校、病院、非営利団体、公的機関を含む約10万の組織にアクセスできるようになっていました。

プルーフポイントの観測データに基づき、以下は当社の脅威データで観測されたTycoon 2FAキャンペーンにおいて標的となっていた業界の例と、それらが出現したキャンペーンの割合です(個々のキャンペーンは複数の異なる標的に影響します)。

|

業種 |

Tycoon 2FAキャンペーンの割合 |

|

航空宇宙 |

73% |

|

ビジネスサービス |

82% |

|

防衛 |

64% |

|

教育 |

75% |

|

エネルギー |

78% |

|

金融サービス |

84% |

|

政府機関 |

79% |

|

医療 |

83% |

|

ホスピタリティ |

76% |

|

製造 |

83% |

|

不動産 |

77% |

|

テクノロジー |

85% |

|

公益事業 |

76% |

無力化対応

2026年3月4日、MicrosoftはTycoon 2FAの作成者および複数の氏名不詳の関係者に対する訴訟および無力化措置を発表しました。プルーフポイントは、インフラやキャンペーンの詳細を含むTycoonの活動に関する宣誓供述書を提供することで、この民事提訴を支援しました。Microsoftは、Tycoon 2FAに関連する330のコントロールパネル用ドメインを差し押さえました。この措置は攻撃の活動基盤に重大な打撃を与え、進行中の犯罪活動を大きく阻害することができています。

アカウント乗っ取りが成功すると、侵害を受けた組織に対して、財務的および評判上の損害、機密データの喪失、さらにはランサムウェアのような後続攻撃につながる可能性があり、組織に重大な損害を与える結果を招くことがあります。

プルーフポイントの使命は、高度な脅威からお客様を守るために、人を中心とした最良の保護を提供することです。可能かつ適切な場合には、今回のTycoon 2FAの無力化対応のように、プルーフポイントはチームの知識とスキルを活用して、広範に拡散するマルウェアやフィッシングの脅威から、より多くの人々を保護する支援を行います。プルーフポイントは、Tycoon 2FAの活動に関する法執行機関および民間セクターの調査を支援できたことを光栄に思います。

プルーフポイントは、その独自の可視性を通じて、最大規模かつ最も重大なマルウェア配布キャンペーンを特定することができ、世界中で最も多くの人々に影響を与える社会的脅威について、当局にとって不可欠な洞察を提供しています。