Hinweise für Anwender

Vereinfachen Sie Verhaltensänderungen mit automatisierten, risikobasierten Schulungsinhalten

Schulen Sie gezielt besonders gefährdete Mitarbeiter. Verändern Sie riskantes Anwenderverhalten und fördern Sie eine sicherheitsbewusste Unternehmenskultur.

Mitarbeiter schulen und motivieren, damit sie Teil der Sicherheitsumgebung werden

allein reichen nicht aus. Für nachhaltige Verhaltensänderungen und eine sicherheitsorientierte Kultur benötigen Unternehmen mehr als Compliance-basierte Schulungsprogramme. Identifizieren und schulen Sie Ihre am stärksten gefährdeten Anwender. Sprechen Sie sie dazu aktiv an und motivieren Sie sie, um eine sicherheitsbewusste Unternehmenskultur aufzubauen.

Identifizieren, Motivieren und Unterstützen besonders gefährdeter Personen

und Proofpoint Threat Protection liefern einen Überblick über die Personen, die das größte Risiko darstellen. Basierend auf diesen Erkenntnissen können Sie sie mit Schulungen, die für ihre Aufgabenbereiche, Verhaltensweisen, Kompetenzen und spezifischen maßgeschneidert sind, gezielt ansprechen.

Skalierung des Security-Awareness-Programms durch intelligente Automatisierung

Implementieren Sie ein Programm für nachhaltige Verhaltensänderungen mit gezielten Kampagnen, die individuelle Risiken und Verhaltensweisen berücksichtigen. Weisen Sie riskanten Personen automatisch maßgeschneiderte Schulungen, Tests und andere Aktivitäten zu.

Förderung nachhaltiger Verhaltensänderungen und einer starken Sicherheitskultur

Motivieren Sie die Mitarbeiter mit Gamification-Inhalten, für ihre Rolle relevanten Inhalten und realistischen Szenarien. Führen Sie umfassende und effiziente Umfragen zur Unternehmenskultur durch, um die Einstellungen und Überzeugungen in Bezug auf die Sicherheit zu erfahren.

Förderung von Resilienz gegenüber neuen Bedrohungen

Geben Sie Ihren Mitarbeitern die Kenntnisse, Tools und Einstellungen, die zur Abwehr personenzentrierter Bedrohungen und der neuesten Angriffstaktiken notwendig sind. Dabei können Sie die Maßnahmen und Bedrohungssimulationen an die aktuelle Bedrohungslage anpassen.

Wichtige Funktionen von Proofpoint ZenGuide™

Erkennen des Anwenderrisikos aus einem neuen Blickwinkel

Mit Proofpoint können Sie die Positionen, Verhaltensweisen, Angriffsrisiken und Berechtigungen von Mitarbeitern bewerten und hochriskante Personen identifizieren sowie personenbezogene Risiken analysieren. Implementieren Sie ein datengestütztes Programm zur Verhaltensänderung, das über Schulungen zur Sensibilisierung für Sicherheit und hinausgeht.

Wir erkennen und messen personenbezogene Risiken basierend auf folgenden Faktoren:

- Anwenderverhalten

- Bedrohungskontext

- Rollen und Berechtigungen

- Kompetenzen und kulturelle Einstellungen

- Phishing/USB/SMS-Simulationen basierend auf realen Bedrohungen

Automatisierte risikobasierte Schulungen

Sie können mühelos durchdachte und zielgerichtete Kampagnen für Ihre am stärksten gefährdeten Mitarbeiter durchführen und ihnen automatisch Schulungen zuweisen.

Durch diese Vorteile sparen Sie Zeit und Aufwand:

- Adaptive Gruppen bieten die Flexibilität, Gruppen von zu schulenden Anwendern basierend auf verschiedenen Attributen zu verwalten. Zudem können Sie Aktivitäten basierend auf individuellen Risikoprofilen, Verhaltensweisen, Rollen und mehr automatisch zuweisen.

- Pfade-Funktionen (Pathways) erlauben die einfache Entwicklung von Lehrplänen für angegriffene Gruppen mit verschiedenen Aktivitäten und Bedingungen, z. B. Schulungen, Phishing-Simulationen und Tests.

Personalisierte Lernerlebnisse

Proofpoint ZenGuide bietet ein breites Spektrum an Sicherheitsthemen, Schwierigkeitsgraden, Formaten, Stilen und Sprachen. Mit Nano- und Mikro-Schulungsinhalten sprechen Sie Schulungsteilnehmer weltweit an, gestalten individuelle Lernerlebnisse und maximieren die Wirkung für Mitarbeiter.

Proofpoint ZenGuide stärkt die Effektivität von Schulungsmaßnahmen dank folgender Faktoren:

- Sofortige relevante Hinweise

- Kontextbasierte Empfehlungen

- Gamification-Inhalte

- WCAG-Unterstützung für verbesserte Barrierefreiheit

Messung und Benchmarks des Programmerfolgs

Proofpoint ZenGuide ermittelt reale Verhaltensänderungen und vergleicht Ihre Leistung mit der anderer Branchenteilnehmer.

Wenn die Lösung mit Proofpoint People Risk Explorer integriert wird, identifiziert sie besonders gefährdete Personen und ihr riskantes Verhalten. Zudem überwacht sie Verhaltensänderungen im Laufe der Zeit und gewährleistet dadurch bessere Risikokommunikation und kontinuierliche Unterstützung.

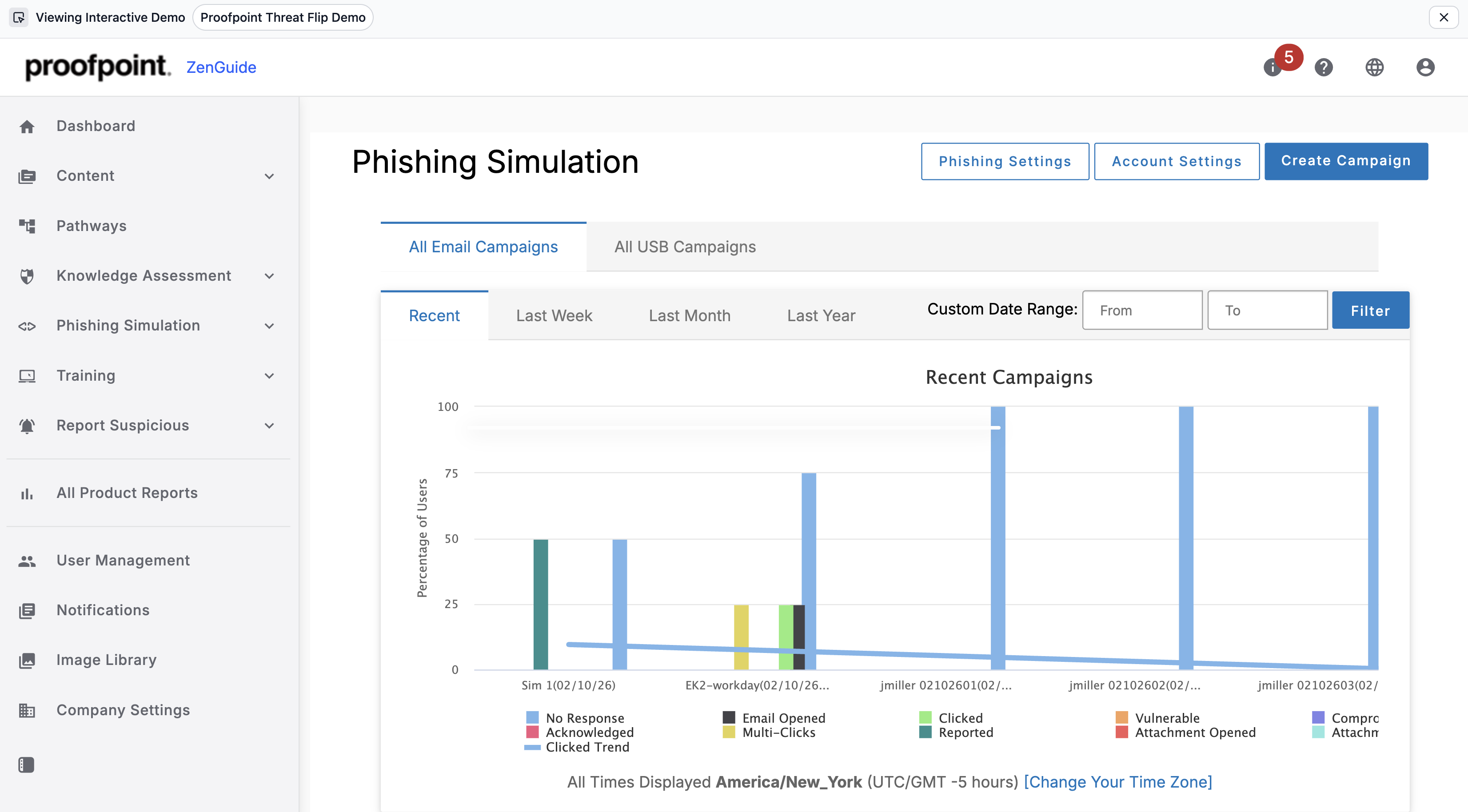

Wandeln Sie echte Phishing-Angriffe in KI-gestützte Lerneinheiten um

Mit dem KI-gestützten ThreatFlip-Workflow können Sicherheitsteams reale Bedrohungen mit einem einzigen Klick in Phishing-Vorlagen umwandeln. Die KI entschärft enthaltene Bedrohungen, entfernt vertrauliche Daten und schlägt aktuelle, relevante Hinweise zu Phishing-Ködern vor. Dadurch wird die Lücke zwischen SOC- und Security-Awareness-Teams geschlossen.

Der KI-gestützte ThreatFlip-Workflow bietet diese Vorteile:

- Umwandlung echter Phishing-E-Mails in sichere, sofort einsetzbare Simulationen

- Weniger manueller Aufwand für die Erstellung von Vorlagen und Phishing-Ködern

- Schulung der Mitarbeiter mit KI-generierten Simulationen, die auf realen Angriffen basieren

- Stärkerer Lerneffekt durch Echtzeit-Belehrungen

- Förderung messbarer Verhaltensänderungen mithilfe von realen Bedrohungsdaten

Benutzerfreundliche Schaltfläche zum Melden gefährlicher Inhalte

Proofpoint ZenGuide stellt Ihren Mitarbeitern eine benutzerfreundliche Schaltfläche bereit, die das Melden von Bedrohungen (auch auf Mobilgeräten) erleichtert und richtige Verhaltensweisen (wie das Melden verdächtiger Nachrichten) fördert.

Die neuesten Entwicklungen bei der Minimierung des menschlichen Risikos

State of the Phish 2024: Europa und Naher Osten

Weitere Informationen

Mehr als nur Sensibilisierung für Sicherheit: Auf dem Weg zu nachhaltigen Verhaltensänderungen

Proofpoint ZenGuide