日経225企業のDMARC導入率は92%に達するも、詐欺メールを防ぐ有効設定は18か国中最下位

導入は進む一方で、「Reject/Quarantine」設定は3社に1社にとどまる実態

サイバーセキュリティとコンプライアンス分野のリーディング カンパニーである日本プルーフポイント株式会社(本社:東京都港区、代表取締役社長:野村 健、以下プルーフポイント)は、2025年12月に実施した日本を含む主要18か国の大手上場企業におけるメール認証の調査結果をもとに、メールの安全性に関して分析をおこない、日本における現状と課題、考察をまとめました。

※本調査は、日本を含む主要18か国・地域の代表的株価指数構成企業を対象とした比較調査です。

概要

メールは、攻撃者が世界中の企業を攻撃する際に、最も多く利用する初期侵入経路です。プルーフポイントは、企業におけるDMARC認証の導入率を調査しました。DMARC(Domain-based Message Authentication, Reporting and Conformance)認証は詐欺メールの手法である「ドメインのなりすまし」の対策に有効なもので、なりすまされた側の企業が設定した内容に基づいて、自動でなりすましメールを拒否、隔離、あるいはモニタリングのみを行うことができます。DMARCポリシーには3つのレベルがあり、ポリシーが厳しいレベル順に「Reject(拒否)」「Quarantine(隔離)」「None(モニタリングのみ)」となっています。このうち「Reject(拒否)」および「Quarantine(隔離)」を導入することで、従業員、取引先企業および顧客の受信箱に届く前に、自社になりすました詐欺メールを積極的に抑止することができます。

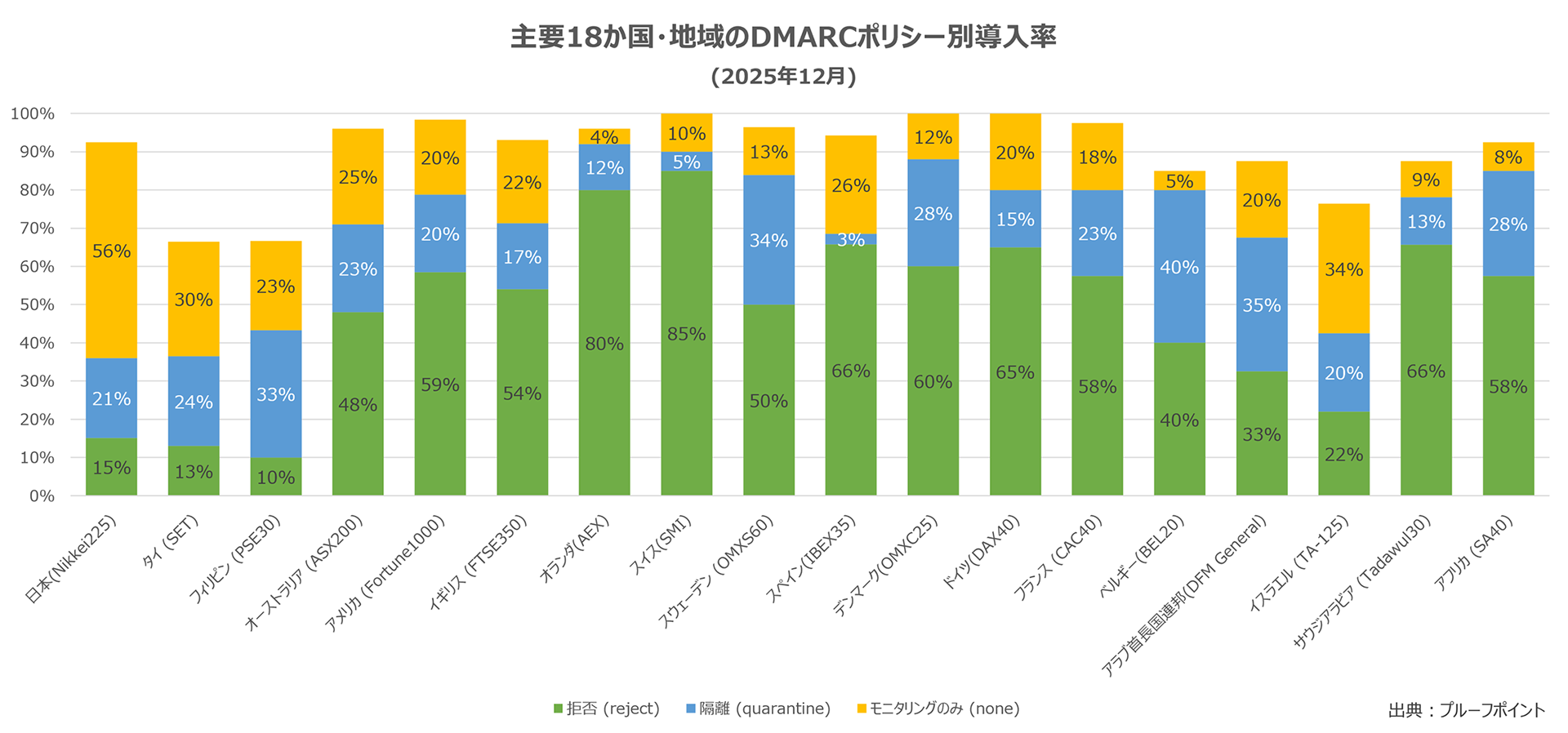

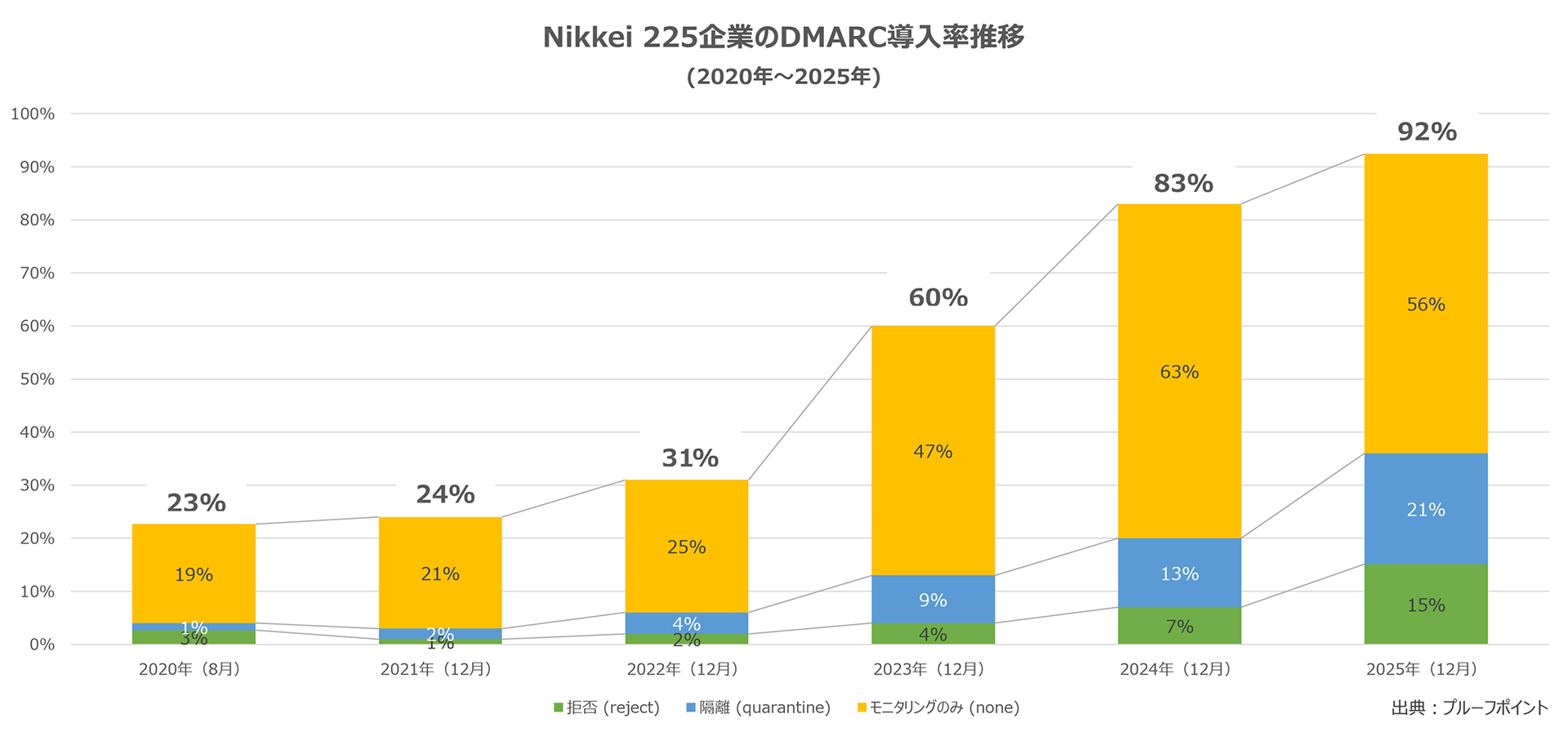

プルーフポイントが2025年12月に行った調査によると、日経225企業のうちDMARC認証を導入している企業は92%と、1年前の調査 (83%) に比べて9ポイント増加しました。しかし、そのうち推奨される最高レベルのDMARC認証(Reject)を導入している企業は、15%と昨年の7%から8ポイント上昇しました。またQuarantine(隔離)に設定している企業は、21%と昨年の13%から8ポイント上昇しました。つまり、詐欺メールに有効なポリシーであるReject(拒否)とQuarantine(隔離)を設定している企業は、36%と昨年の20%から16ポイントも上昇したものの、依然として主要18か国で最下位であり、さらなる対策強化が急務であることが分かりました。

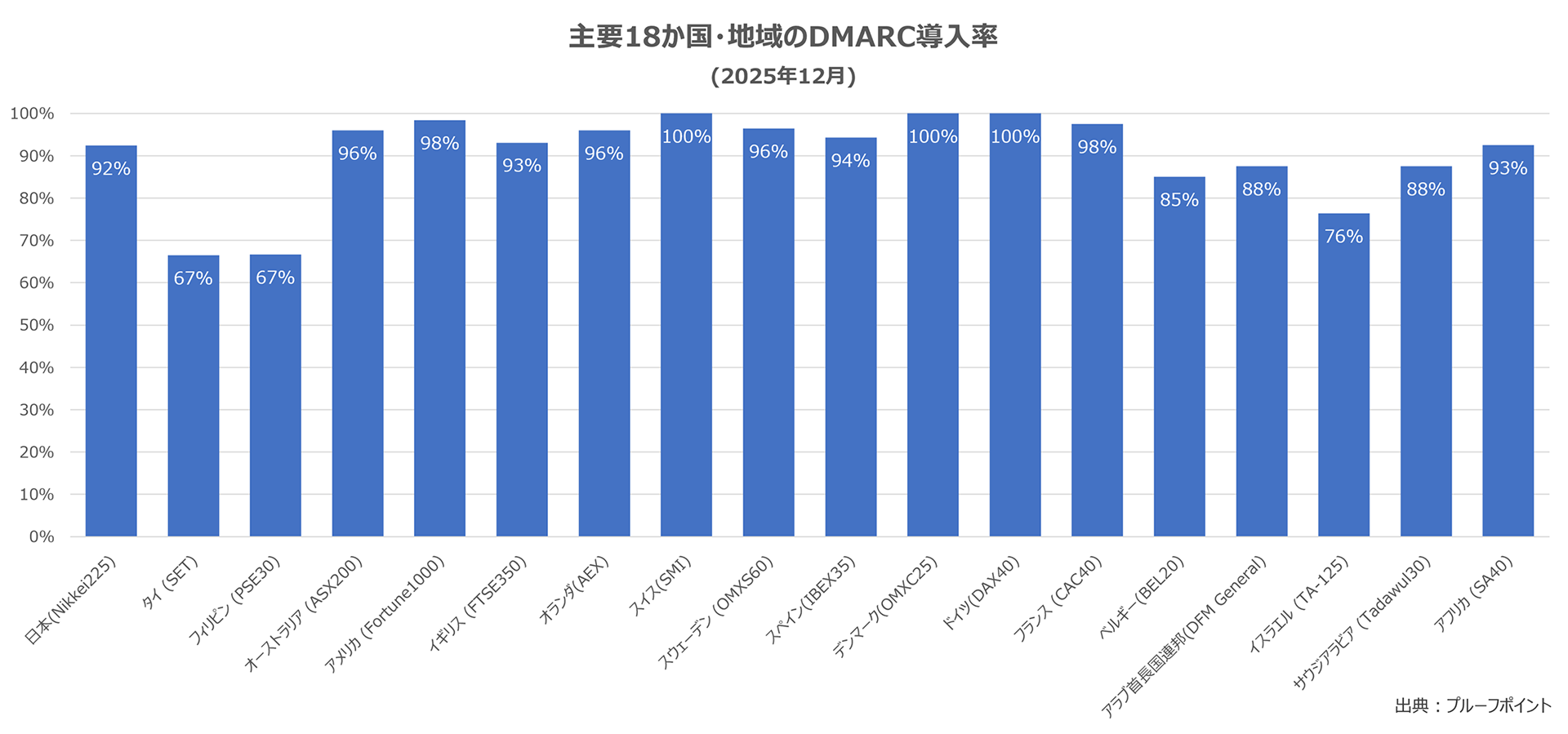

世界の主要企業のDMARC認証の導入率は非常に高く、欧米・オーストラリアでは90%以上、特に欧州では100%導入されている国もあります。

一方で、最も厳格なポリシーであるReject(拒否)の導入率には、地域間で大きな差が見られます。スイス(SMI)が85%、オランダ(AEX)が80%と高いレベルで導入しているのに対し、日本(日経225)は15%と、調査対象国の中で依然として低い水準にあります。

プルーフポイントによる日経225企業におけるDMARC分析結果は以下の通り:

- 日経225企業の約8%はDMARC未導入のため、メール詐欺やドメインなりすまし攻撃のリスクに広くさらされている。

- 推奨される最高レベルのDMARC認証(Reject)を導入している日経225企業は、昨年の7%から倍増したものの、わずか15%にとどまっている。

- 日経225企業のうち、詐欺メールを積極的に抑止することができる、Reject(拒否)ポリシーおよびQuarantine(隔離)ポリシーを導入しているのは、全体の36%(Reject 15% + Quarantine 21%)となり、昨年の20%から大きく前進したものの、調査対象国の中では最下位。

- 日経225企業の92%は、何らかの形でDMARCを導入しているが、採用されているDMARCポリシーは以下の通り:

- 15%がDMARC - Reject(拒否:最高レベルの保護)を使用(昨年7%)

- 21%がDMARC - Quarantine(隔離:メッセージが隔離フォルダに移動)を使用(昨年13%)

- 56%がDMARC - None(モニタリングのみ)を使用(昨年63%)

- 日経225企業におけるDMARC認証の導入率は、過去5年間で飛躍的に増加しているものの、依然として半数以上の56%がモニタリングのみのポリシーにとどまっており、 Reject(拒否)ポリシーおよびQuarantine(隔離)ポリシーへの移行が今後の対策課題となる。

調査結果に対する考察

DMARCはメールに表示されている送信元アドレス(header-from)のドメインについて、SPFやDKIMの結果を基になりすましを判定し、受信側に処理方針まで指示できる唯一の認証・ポリシー技術です。DMARCを導入することにより、ドメイン詐称の詐欺メールを完全に封じ込めることが可能です。

また、DMARCで認証成功したメールにロゴを表示させるBIMIを導入することにより、誰でも簡単に「なりすまし」でない正規の送信元から送信されたメールかどうかを判断することができます。BIMIの利用はDMARCの導入が前提となっています。つまりDMARC認証を企業側が導入すれば、消費者は簡単にドメイン詐称を見破ることができるようになります。

以下にまとめた通り、政府や各業界団体、メールプラットフォーム事業者が詐欺メール対策として次々にDMARC認証への対応を要請しています。

|

時期 |

主体 |

対象者 |

DMARC要件 |

|

2022年3月 |

流通小売企業 |

フィッシング対策要件を満たす実装例としてDMARCが記載 |

|

|

2023年2月 |

クレジットカード会社 |

DMARC対応を要請 |

|

|

2023年6月 |

政府/自治体/独立行政法人 |

DMARC(RejectあるいはQuarantine)とBIMI設定を推奨 |

|

|

2024年2月 |

Gmailへ1日5000通以上を送信する送信者 |

SPF/DKIM/DMARC設定を義務付け |

|

|

2024年2月 |

Yahoo!メールへ1日5000通以上を送信する送信者 |

SPF/DKIM/DMARC設定を義務付け |

|

|

2024年10月 |

金融機関 |

SPF/DKIM/DMARCを強く推奨 |

|

|

2025年4月 |

Outlook、Hotmailなどへ1日5000通以上を送信する送信者 |

SPF/DKIM/DMARC設定を義務付け |

|

|

2025年10月 |

インターネット取引をおこなう証券会社等 |

ガイドラインとしてDMARCのReject導入を強く推奨 |

|

|

2025年9月 |

電気通信事業者 / ISP事業者等 |

DMARC(RejectあるいはQuarantine)とBIMIの導入を要請 |

DMARCに対応しないと、メール配信に影響するだけでなく、業務継続の条件としてDMARCがベストプラクティスとして定義されていたり、また取引先条件にDMARCを追加する企業もでてきています。また外部監査の項目にもDMARCを採用することも増えてきています。

日本プルーフポイント株式会社 サイバーセキュリティ チーフ エバンジェリストの増田 幸美は次のように述べています。「2025年は全世界に対する新種のメール攻撃が急増し、前年の5.4倍となりました。しかもそのうち82.8%が日本を標的にしていました。これは生成AIによって言語の壁が崩壊し、他の国に比べて詐欺メール対策が遅れている日本がターゲットにされた可能性があります。また日本組織を狙ったランサムウェア攻撃も後を絶ちませんでした。ランサムウェア攻撃の初期侵入源は、ネットワーク機器の脆弱性か、詐欺メールによるものがほとんどです。DMARCとBIMIは自組織を守るだけでなく、お客様や取引先などのサプライチェーン全体をメール攻撃から守るために必須の対策です」

企業がDMARC認証を始めるには、DNSに「None(モニタリングのみ)」のポリシーでDMARCレコードを追加するだけで済みますが、詐欺メールに対して実行力を持たせるには「Reject(拒否)」レベルまで実装する必要があります。「Reject(拒否)」ポリシーでDMARCを運用することにより、攻撃者にとってもっとも効果の高いドメインになりすます詐欺メールを完全に封じ込めることができます。

DMARCを導入することで、ビジネスメール詐欺から自組織を守るだけでなく、取引先企業や顧客を含めたサプライチェーン全体をなりすましメールの脅威から守ることができます。これにより、自組織のブランドを守ることにつながります。

DMARC認証を実施する方法については、以下をご覧ください。

DMARCスタートガイド:

https://www.proofpoint.com/jp/resources/white-papers/getting-started-with-dmarc

Email Fraud Defense: DMARCを用いたなりすましメール対策/類似ドメインの可視化 https://www.proofpoint.com/jp/products/email-protection/email-fraud-defense

DMARCについて

2012年に公開されたDMARCは、インターネット標準のメール認証プロトコルで、既存の標準技術であるSPFおよびDKIMをベースにしており、メールに表示される送信元アドレス(header-from)のドメインがなりすまされていないか、信頼できるものかどうかを判断することができる最初で唯一の認証技術です。なりすまされた側の企業が、自組織になりすましたメールがどれだけ世に出ているかを可視化できるだけでなく、そのなりすましメールを削除したり、隔離したりするなどの処理を指定することができます。

DMARC認証では、送信者になりすまして送信しているユーザーがいないか、どのメールが認証され、どのメールが認証されなかったか、そしてその理由は何かを確認できます。また、認証されなかったメールの処理方法をメールの受信者に指示します。さらに、自社のドメインになりすましたフィッシング攻撃が従業員やパートナー企業、自社のお客様の受信トレイに到達する前にブロックします。受信者にとっての利点は、正規の送信者と悪意のある送信者を自動で区別することができ、顧客の信頼と従業員の保護を強化することができます。DMARCを導入することによりメール経由の攻撃から保護され、企業の評価につながります。

BIMIについて

BIMI(Brand Indicators for Message Identification) は、ドメインから送信される認証済みメールにブランドのロゴを追加するためのメール標準の技術仕様です。BIMI に対応するメール クライアントの受信トレイでは、DMARC認証をパスしたメールの場合は、送信者のブランドのロゴが表示されます。BIMI では、ブランドのロゴとロゴの所有権がVMC(Verified Mark Certificates)によって検証されるため、受信者は受信トレイに表示されるロゴが正当なものであることを確認できます。

Proofpoint | プルーフポイントについて

プルーフポイントは、人とAIエージェントを軸としたサイバーセキュリティにおけるグローバルリーダーです。メール、クラウド、コラボレーションツールを通じて人・データ・AIエージェント間の連携を保護します。プルーフポイントは、フォーチュン100企業のうち80社以上、10,000社を超える大企業、そして数百万の中小企業に信頼されるパートナーとして、サイバー脅威の阻止、情報漏えい対策(DLP)、人とAIが協働するワークフロー全体のレジリエンス構築を支援しています。プルーフポイントのコラボレーションおよびデータセキュリティプラットフォームは、あらゆる規模の組織が従業員を保護し能力を高めながら、安全かつ信頼性の高いAI導入を実現します。

詳細はwww.proofpoint.comをご覧ください。