プルーフポイント、「Human Factor 2023」日本語版を発表: 攻撃者は、ツールやテクニックをパワーアップしていることが明らかに

現代のサイバー攻撃チェーンと最大の脅威に対する最新の詳細分析結果

サイバーセキュリティとコンプライアンスのリーディングカンパニーである日本プルーフポイント株式会社(本社:東京都千代田区、代表取締役社長:茂木正之、以下プルーフポイントは、年次レポート「Human Factor 2023(サイバー攻撃チェーンで狙われる人的要因分析)」の日本語版を発表しました。このレポートは、コロナ禍が引き起こした混乱の2年を経て、2022年には世界のサイバー犯罪者がコロナ以前の行動に戻ったことを明らかにしています。新型コロナウイルス感染症対策に沿った医療体制や経済政策が緩和され始めると、攻撃者は、ソーシャルエンジニアリングスキルに磨きをかけ、ツールをパワーアップし、想定外の攻撃を予想外の場所で次々と繰り広げました。

クラウドテナントに対する総当たり攻撃や標的型攻撃の規模拡大から、会話型スミッシング攻撃の急増、多要素認証(MFA)バイパス攻撃の拡散まで、サイバー攻撃の状況は2022年にいくつかの面で大きな発展がありました。2022年は、攻撃チェーンを多様化し、配信メカニズムを迅速にテストして破棄するなど、攻撃者がかつてないほどの創造性を発揮した1年でした。

主な調査結果

- Officeマクロを使用した攻撃は、Microsoftのブロック策によって衰退: 約30年にわたりマルウェアの配布手段として利用されてきたOfficeマクロは、マイクロソフトがWebからダウンロードしたファイルの取り扱い仕様を変更した後、ようやく利用が減少し始めました。この更新をきっかけに、攻撃者は、標的を攻撃するための別の手法を模索するようになり、現在も様々な実験が続けられています。

- 攻撃者は、創意工夫に加え、正確さと忍耐力を伴う攻撃へ: 昨年は、攻撃者が一見無害なメッセージを送信することから始まる「会話型スミッシング」や「Pig Butchering(豚のブッタ切り詐欺、ロマンス詐欺とも呼ばれる)」脅威が急増しました。モバイル界では、この脅威は昨年最も急成長し、その量は12倍にも増加しました。また、電話を用いたサポート詐欺(TOAD:Telephone-Oriented Attack Delivery)は、ピーク時には月間1,300万メッセージに達しています。いくつかの国家が支援するAPTの攻撃者の多くは、数週間、時には数か月にもわたって標的と当たり障りのないメッセージを送り合い、かなりの時間をかけて、信頼関係を築いています。

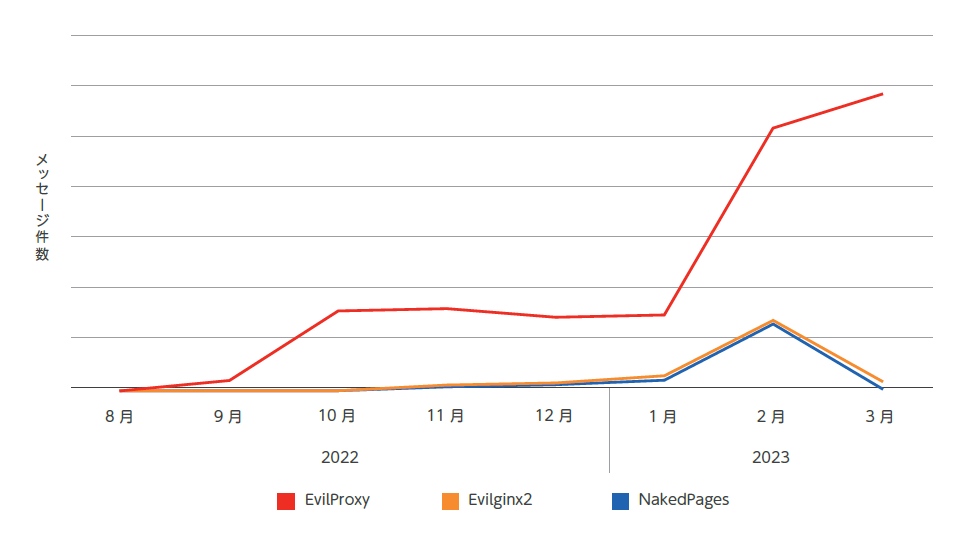

- 市販のMFAバイパスフィッシングキットがアンダーグラウンドで公開されたことにより、技術力のない犯罪者でもフィッシングキャンペーンを展開することが可能に: EvilProxy、Evilginx2、NakedPagesなどのMFAバイパス構造は、1ヶ月あたり100万件以上のフィッシングメッセージを記録しています。

- 多くのクラウドベースの攻撃では、正当なインフラが重要な役割を果たし、ルールを基盤とした保護の限界を示している: 多くの組織は、クラウド大手のMicrosoftとAmazonを起点とする脅威に直面しており、それらのインフラは、組織が信頼する無数の正規サービスをホストとしています。

- 新たな配布方法によりSocGholishはメッセージ件数の多いマルウェアのトップ5に: SocGholish(TA569)は、自動ダウンロードと偽のブラウザ アップデート警告を含む新しい配布方法によって、ウェブサイトを感染させ、自動ダウンロードのみでマルウェアを配布し、偽のブラウザ アップデート警告によって被害者を騙してダウンロードさせることができるようになってきています。SocGholishのマルウェアを置いているサイトの多くは、そのサイト自体がマルウェアを置かれていることに気づいておらず、マルウェアの配信をさらに拡散させています。

- クラウドの脅威は遍在的な存在に: クラウドテナントの94%が毎月、狙い撃ちの攻撃または総当たり攻撃のいずれかに狙われており、これはメールやモバイルでも同程度の攻撃が行われていることが示唆されています。2023 年に入って、データの総当たり攻撃、特にパスワードスプレー攻撃の数は、月平均 4000万件から 2 億近くまで増加しています。

- 有名なブランドを騙り、そのなじみやすさと信頼感を悪用することは、ソーシャルエンジニアリングの最もシンプルな手法の1つ:プルーフポイントの調査チームが確認した攻撃キャンペーンのうち、最も不正使用されているのは Amazon ですが、上位 5 ブランドのうち残りの 4 ブランドは Microsoft のものです。

- 最初のアクセスに成功すると、ランサムウェアの感染や情報窃取などの、ドメイン全体に影響がおよぶ攻撃へと急速につながる可能性がある: 多くの組織で、設定を誤った、つまり「影」の管理者の存在が、認証情報が窃取されるリスクをさらに高めています。これらのシャドーアドミン アカウントの 40% の認証情報は、ドメインのパスワードを再設定していっきに権限を昇格させるなど、悪用される可能性があります。また、シャドーアドミンの 13% は、すでにドメイン管理者権限を得ていることが判明し、攻撃者は認証情報を採取して企業システムにアクセスすることができます。エンドポイントのおよそ10%は適切に保護されていない特権的なアカウントのパスワードを持っており、そのうちの26%はドメインの管理者であることが判明しています。

- 2021年1月に法的措置により世界で最も活発なマルウェア、Emotetのボットネットが閉鎖されてから1年後に復活: 2022年に2,500万件を超えるメッセージを送信し、これは2番目に多い脅威の2倍以上の量であるにも関わらず、Emotetの活動は断続的で、その攻撃グループはマクロ後の脅威の状況に適応することに無気力な兆候も示しています。

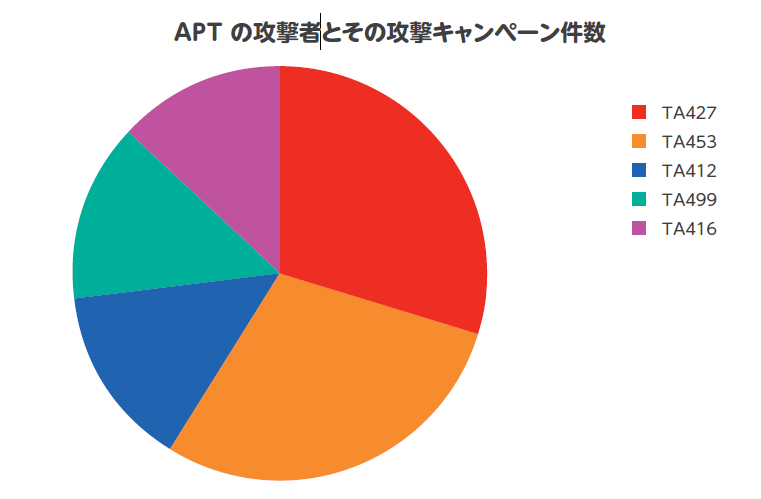

- 金銭目的のサイバー犯罪が脅威の大部分を占める一方で、異常値的なAPT(Advanced Persistent Threat)攻撃が1回でもあれば、大きな影響を与える可能性がある: 一般企業や政府のスパイ活動を行うロシア系のAPT攻撃グループであるTA471による大規模攻撃キャンペーンは、APTメッセージの件数で第1位になりました。また、中国国家と結びついたAPTの攻撃者であるTA416は、最もアクティブなグループに属しました。特に、TA416による新たな重要攻撃キャンペーンは、ロシアとウクライナ戦争の開始と同時に起こり、難民・移民サービスに関連したヨーロッパの外交機関を標的としていました。

日本プルーフポイント株式会社 チーフ エバンジェリストの増田 幸美は次のように述べています。「多くの企業が使っているMicrosoft 365 が攻撃対象にされる中、OfficeマクロからOneNote文書、OneDriveなどのMicrosoftがもつ機能やプラットフォームが、攻撃を担う重要なパーツとして悪用されています。またかつてはAPT(国家を後ろ盾にする攻撃グループ)のみが用いていた二要素認証をバイパスするAiTMと呼ばれるフィッシングテクニックは、アンダーグラウンドでサービス化されたために一般的になり、電話によるサポート詐欺も、今や多くのサイバー犯罪者が気軽に使うことができるものとなってしまいました。多くの攻撃グループがさまざまな新しい攻撃テクニックを試していることも観測されていますが、攻撃者は “人”の脆弱性を標的にし続けていることに変わりはありません」

調査範囲

「Human Factor 2023」レポートは、プルーフポイントが世界中で収集する電子メール、クラウド、モバイルコンピューティングにわたる業界最大かつ最も多様なデータであるグローバルサイバーセキュリティ データセットをProofpoint Nexus Threat Graphで分析したものです。プルーフポイントでは、毎日26億を超えるメール、490億のURL、19億の添付ファイル、2,800万のクラウドアカウント、17億の不審なSMSなどを分析しています。本レポートは、2022年1月1日から12月31日を対象期間としており、単一ベンダーによる業界で最も包括的なレポートであり、ユーザーリスクの3つの主要な要素(脆弱性、攻撃、権限)のうち、現代のサイバー攻撃を非常に危険にしているテクノロジーと人の心理の組み合わせに焦点を当て、脅威環境全体の新たな展開を掘り下げています。

「Human Factor 2023」(日本語版)は以下リンクよりダウンロードしてください:

https://www.proofpoint.com/jp/resources/threat-reports/human-factor

Proofpoint | プルーフポイントについて

Proofpoint, Inc.は、サイバーセキュリティのグローバル リーディング カンパニーです。組織の最大の資産でもあり、同時に最大のリスクともなりえる「人」を守ることに焦点をあてています。Proofpointは、クラウドベースの統合ソリューションによって、世界中の企業が標的型攻撃などのサイバー攻撃からデータを守り、そしてそれぞれのユーザーがサイバー攻撃に対してさらに強力な対処能力を持てるよう支援しています。また、Fortune 100企業の75%を含むさまざまな規模の企業が、プルーフポイントのソリューションを利用しており、メールやクラウド、ソーシャルメディア、Web関連のセキュリティのリスクおよびコンプライアンスのリスクを低減するよう支援しています。

詳細は www.proofpoint.com/jp にてご確認ください。

© Proofpoint, Inc. Proofpointは米国及びその他の国々におけるProofpoint, Inc.の商標です。本ドキュメントに記載されている会社名、製品名、サービス名は、一般に各社の登録商標または商標です。本ドキュメントの記載内容、製品及びサービスの仕様は予告なく変更されることがあります。