大規模なスパム攻撃からフィッシング詐欺、ソーシャルメディア詐欺、Webベースの攻撃、国家に支援されたアクター(攻撃者)からの攻撃など、個人や組織は日々様々な脅威に晒されています。しかし、これらの攻撃の多くには、共通点があります。それは、システムの脆弱性等の代わりに「人的要因」を積極的に狙っている、ということです。

人的要因- 人々が本来持っている好奇心や、他人を信頼するという特性をうまく利用することで、簡単にクリックやダウンロード、インストール、送金その他に結び付けることができるのです。エクスプロイトの有効期間が短くなる中で、より安定して利益を期待できる攻撃手法となっています。

以下は、2018年版Proofpoint Human Factorレポートの主な所見です。脅威アクターは常にソーシャルエンジニアリングを使ったアプローチを改善し続けており、注意深いユーザーですら騙されてしまうほどの巧妙な餌(ルアー)や仕掛けを生み出しています。

ソーシャルエンジニアリング

人的要因を狙うソーシャルエンジニアリングの例は、数えきれません。

- 大企業の場合、不正登録が疑われるドメインが正規ドメインの20倍に達しており、これは、フィッシング攻撃の犠牲者が正規ドメインに似せた類似ドメインや偽装ドメインに騙されている可能性が高いことを示しています。

- 何百万人ものユーザーを狙い、ブラウザとプラグインのアップデートを装った大規模な悪意のあるキャンペーン(攻撃)が観測されました。このようなWebベースの攻撃(エクスプロイトキットを含む)の95%がソーシャルエンジニアリングを取り入れ、ユーザーにマルウェアをインストールするよう仕向けています。

- ソーシャルメディア上の攻撃の約55%は、顧客サポートアカウントを偽装しー「Angler フィッシング」と呼ばれるトレンドです- 金融サービス企業の顧客を狙っています。

- リンクと「クリックベイト(罠)」を使用したソーシャルメディア詐欺の35%は、ユーザーをビデオストリーミングやムービーダウンロードサイトに誘導します。

電子メールの脅威:マルウェア、フィッシング、詐欺

- 攻撃のボリュームとタイプのトレンドを調べることで、防御側と組織の両方に役立つ知見が得られます。

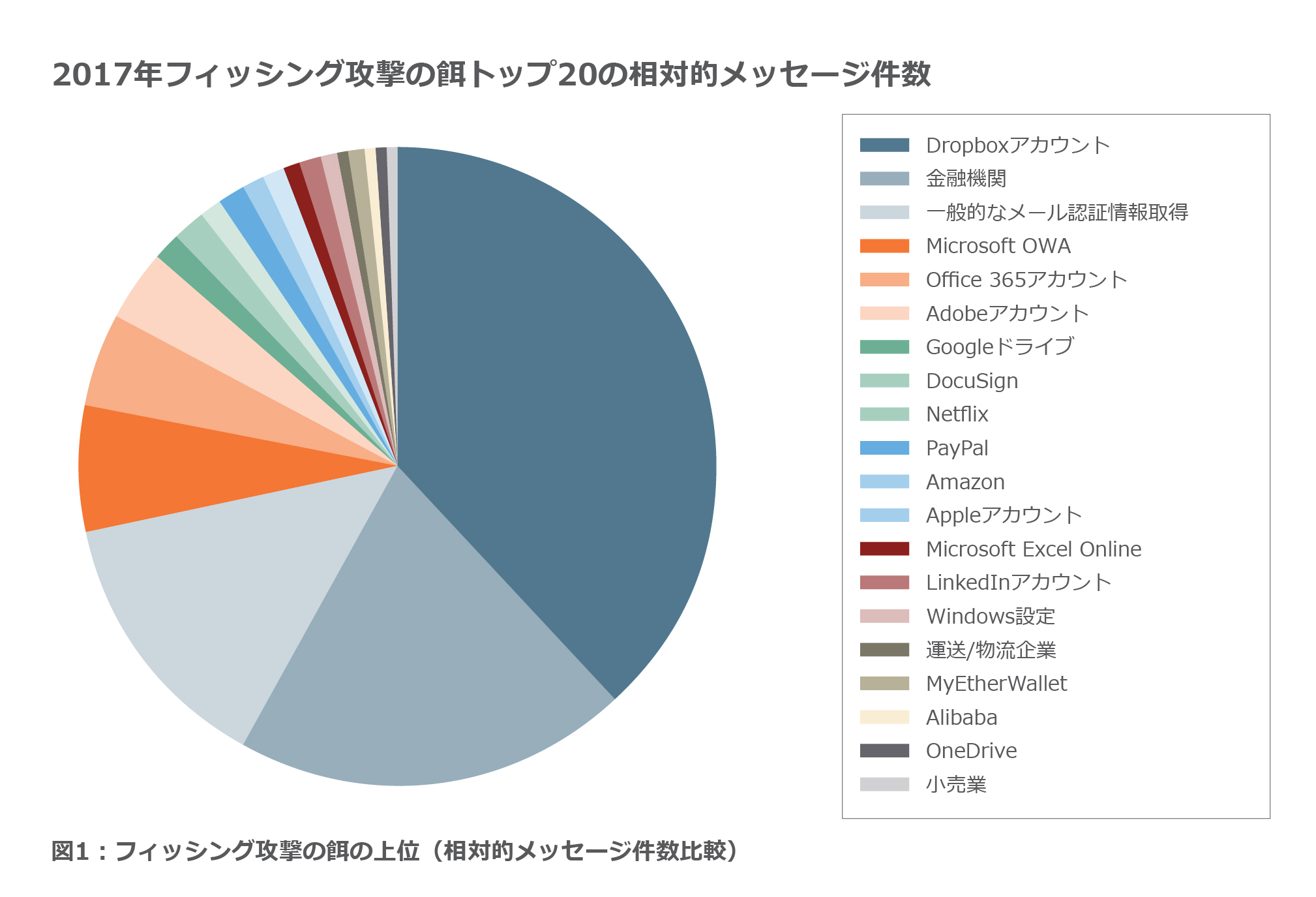

- Dropboxはフィッシング攻撃で最も使われた餌でしたが、Docusignを餌に使った攻撃のクリック率は上位20個の餌の平均クリック率の5倍を超えており、ボリュームと有効性は必ずしも連動しないことが実証されました。

- 暗号通貨(仮想通貨)のマイニングを行うボットが生み出すネットワークトラフィックは、9月から11月にかけてほぼ90%増加したことが観測されました。この動きは、Bitcoinの価格変動と密接に関連しています。

- ランサムウェアとバンキング型トロイの木馬は、すべての悪意のある電子メールメッセージの82%以上を占めており、最も広く配布されているマルウェアです。

- Microsoft Officeエクスプロイトによる電子メールキャンペーンは定期的に観測されましたが、多くは短期間に急増して、その後収束しています。

ターゲティングのトレンド

年間を通した攻撃は、大規模な悪意のあるスパムキャンペーンから高度な標的型の電子メール詐欺攻撃まで、幅広いものでした。

- 教育、経営コンサルティング、エンターテイメント/メディア業界では、メール詐欺攻撃が最も多く、組織あたり平均250件以上の攻撃がみられました。

- クライムウェアに最も狙われている産業は、製造業・ヘルスケア・テクノロジーでしたが、今回は建設・製造業・テクノロジーとなりました。

- ランサムウェアは世界中で感染が見られましたが、欧州と日本ではバンキング型トロイの木馬の地域別割合が大きく、悪意のあるメールのそれぞれ36%と37%を占めています。

新たなインフラ、新たなリスク

企業は、クラウドサービスを利用して従業員のコラボレーションを改善し、業務を合理化し、顧客との関係を維持しますが、これらの新たなメリットには、新たなリスクが伴います。

- クラウドサービスへの疑わしいログイン試行の、25%近くが成功しました。

- Proofpointが業界を横断した数十万件のSaaSアカウントのサンプルについてリスクアセスメントを行ったところ、クラウドサービスのクレデンシャル情報の約1%が漏洩していたことがわかりました。

- クラウドアプリケーションのユーザーのおよそ半分が、サードパーティのアドオンをインストールしています。これらアドオンの約18%は、電子メールとファイルにアクセスできます。

- クラウドサービスのユーザーのおよそ60%(特権ユーザーの37%を含む)は、パスワードポリシーの徹底またはマルチファクタ認証が適用されておらず、これは重大なリスクとなります。

善意のクラウドサービスを悪用するアクター

エンドユーザーは、クラウドサービスやアプリケーションから頻繁に送られる電子メール通知に慣れてしまっていますが、攻撃者はこれらのサービスを利用して悪質なメッセージを送信し、マルウェアをホストしています。

- 主要なクラウドサービスは、悪用を回避できていません。たとえばある脅威アクターは、2017年を通じて数百のキャンペーンで配信された数百万通のメッセージのマルウェアをホストするためにMicrosoft SharePointを使用しました。

- その他のサービスも、G SuiteからEvernoteに至るまで、フィッシング詐欺メールやマルウェアの送信に使用されていました。

- サードパーティのアドオンは新しい機能を追加しますが、それが悪用される可能性も生み出します。Proofpointは、Google AppsのScriptに脆弱性を発見しました。これを使うと、攻撃者はG Suiteの正規アカウントから、電子メールでマルウェアを送信できる可能性があります。

これらのトレンドについてもっと詳しく知りたい場合は、レポートをダウンロードして内容をご確認下さい。