プルーフポイントの最近の調査によると、米国、英国、オーストラリアの調査対象約 3000 社のうちの 98% が、2021 年 2 月の 7 日間にサプライヤードメインから脅威を受信しました。この結果は企業規模、業界、国によらず一貫しており、あらゆる規模の企業がサプライヤーリスクに直面していること、そしてこれが共通の懸念事項であることを示唆しています。

サプライヤー脅威はどのようなものか

サプライヤー脅威は請求詐欺だと考える人がほとんどです。しかし、プルーフポイントの調査によると、攻撃者はサプライヤーやビジネスパートナーを利用して認証情報のフィッシング(アカウント乗っ取り)、マルウェア、ビジネスメール詐欺(BEC)のようななりすまし脅威を含むあらゆる種類の脅威を送信しています。

この調査では、なりすましやサプライヤー侵害の脅威がソーシャルエンジニアリングによって人間性を利用しており、脅威の 74% はフィッシングやなりすましだということが分かりました。サプライヤードメインから送信される脅威の 30% 弱はマルウェア関連のものです。この結果は攻撃者が組織インフラの脆弱性ではなく人を標的にしていることをよく表しています。また攻撃者は、クラウドまでサプライヤーを追いかけ、Microsoft 365、Google G-Suite、Dropbox のような人気のあるコラボレーション用プラットフォームを悪用して、警戒すべきスピードで脅威をホスティングしたり送信したりします。

予想されることですが、ドメインスプーフィング、表示名スプーフィング、一見して見分けのつかないサプライヤードメインなどのなりすまし脅威は、サプライヤードメインから送信される脅威合計のわずかに 3% 程度です。広く見られる商品化された脅威と違い、この種類の脅威は組織内のごく少数の人を標的にします。

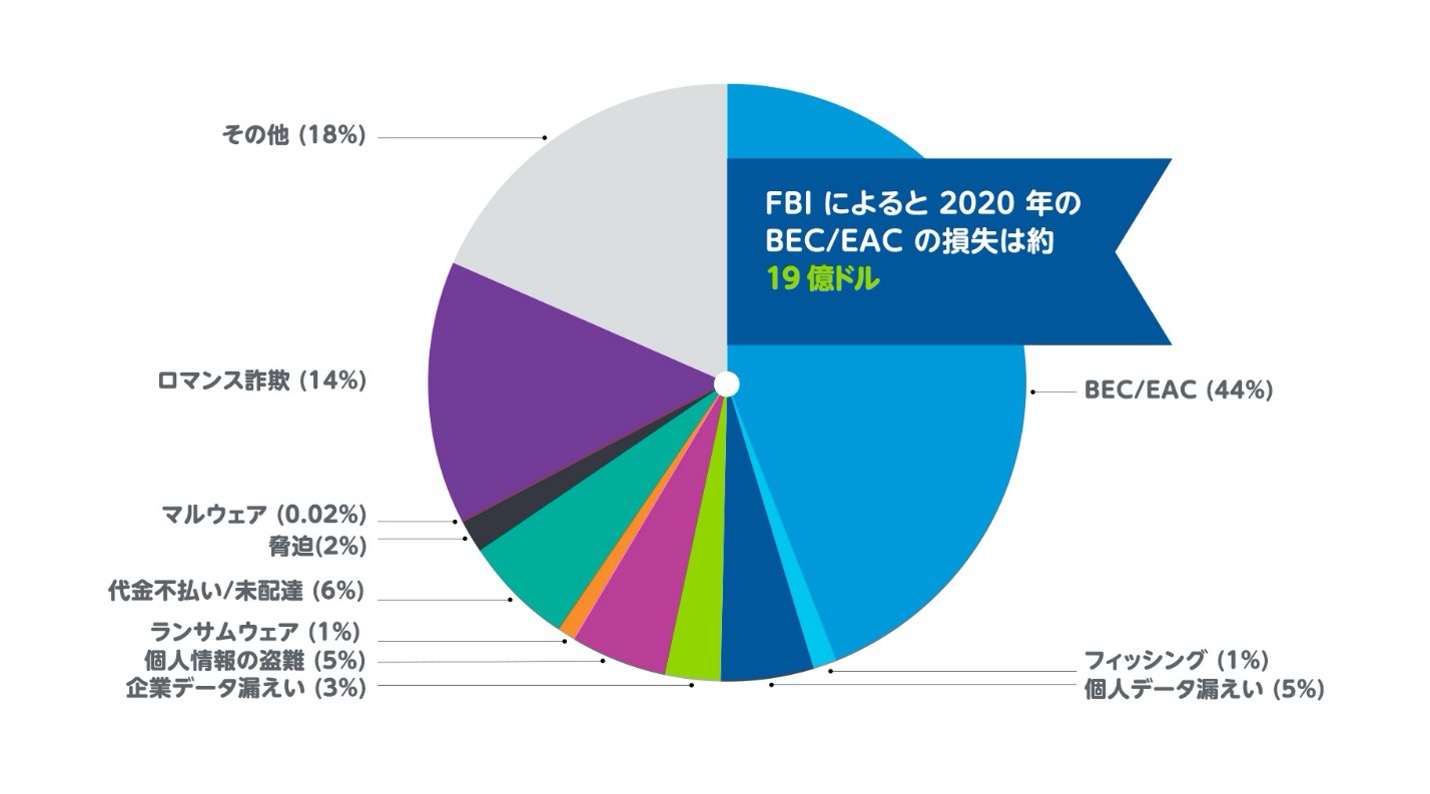

E メール詐欺の脅威は少数ですが、高度に標的を絞り、高額の金銭損失を招いています。プルーフポイントは数百万ドルにおよぶサプライヤー請求詐欺攻撃を観察し、阻止してきました。実際、FBI の 2020 年年次報告であるインターネット犯罪報告によると、ビジネスメール詐欺(BEC)およびメールアカウント侵害(EAC)が 2020年 の最大の金銭損失となり、その被害額は約 19 億ドルに上っています。

どの組織もサプライヤードメインからの脅威を免れることはできませんが、大規模組織はより標的になりやすい傾向があります。Fortune 1000 社にランクインする顧客は平均的な顧客と比べてサプライヤードメインからメールを受信する量が 2 倍多いため脅威にさらされる機会も多くなっていますが、さらにサプライヤードメインからの標的になる比率も高くなっています。これらの企業は 7 日間で見ると、平均的な顧客に比べて 4 倍以上の脅威メッセージを受信しています。

プルーフポイントの調査の他の結果

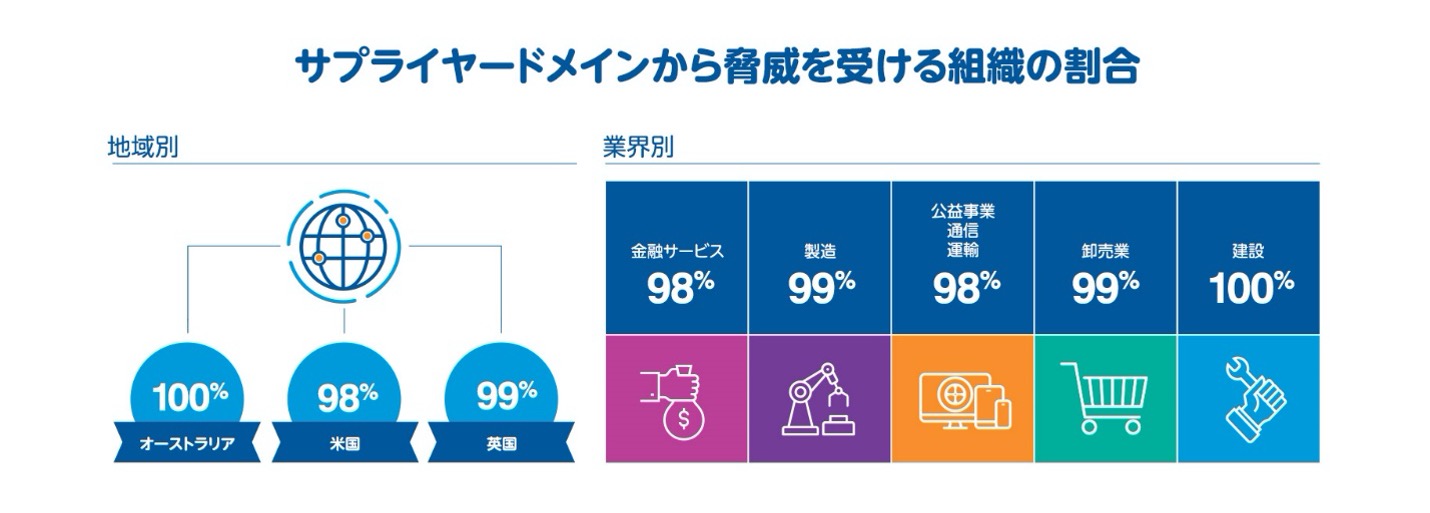

金融サービス、製造、公益事業/通信/運輸、卸売業、建設の各企業がサプライヤードメインから脅威を受ける割合は、それぞれ 98%、99%、98%、99%、100% でした。この傾向はさまざまな業界を通じて一貫しているだけでなく、各地域においても一貫しています。米国拠点の組織で 98%、オーストラリア拠点の組織で 100%、英国拠点の組織で 99% がサプライヤードメインからの脅威を受けていました。

サプライチェーンの脅威には特効薬はありません。なりすましや侵害されたサプライヤーからの脅威に対する防御を改善するためには、包括的で多層的なソリューションが必要です。プルーフポイントは、包括的で統合された脅威保護プラットフォームを提供し、侵害されたサプライヤーやなりすましのサプライヤーから送信された脅威を阻止し、不審なメールを特定して報告できるようにエンドユーザーにトレーニングを提供し、インシデント調査や対応を自動化し、どのサプライヤーがリスクになっているのかを可視化します。