プルーフポイントの調査により、日本のクレジットカード会社の78%が「なりすましメール詐欺」に有効な対策を取っていないことが判明

サイバーセキュリティとコンプライアンス分野のリーディング カンパニーである日本プルーフポイント株式会社 (本社:東京都千代田区、代表取締役社長:茂木正之、以下プルーフポイント)は、2023年6月に実施した日本のクレジットカード会社※1におけるEメール認証の調査結果をもとに、Eメールの安全性に関して分析をおこない、クレジットカード会社を装うなりすましメール詐欺の現状と課題、考察をまとめました。

※1:経済産業省に登録のクレジットカード番号等取扱契約締結事業者 267社(2023年4月30日現在)のうちプルーフポイントの調査で取得できた249ドメインを対象。重複するドメインは除外。

概要

今年2月、経済産業省、警察庁および総務省は、クレジットカード番号等の不正利用の原因となるフィッシング被害が増加していることに鑑み、クレジットカード会社等に対し、送信ドメイン認証技術(DMARC)の導入をはじめとするフィッシング対策の強化を要請しました。Eメールは、攻撃者が世界中の企業を攻撃する際に、最も多く利用する経路です。欧米諸国では、業種によってDMARC導入を義務化していますが、日本ではこれまで、政府からDMARC導入を強く要請されていませんでした。

DMARC認証は「ドメインのなりすまし」対策に有効なもので、なりすまされた側の企業が設定した内容に基づいて、自動でなりすましメールを拒否、隔離、あるいは監視を行うことができます。DMARCポリシーには3つのレベルがあり、ポリシーが厳しいレベル順に「Reject(拒否)」「Quarantine(隔離)」「None(監視のみ)」となっています。このうち「Reject(拒否)」および「Quarantine(隔離)」を導入することで、クレジットカードを利用する消費者や取引先企業、および自社従業員のメール受信箱に届く前に、自社になりすました詐欺メールを積極的に抑止することができます。

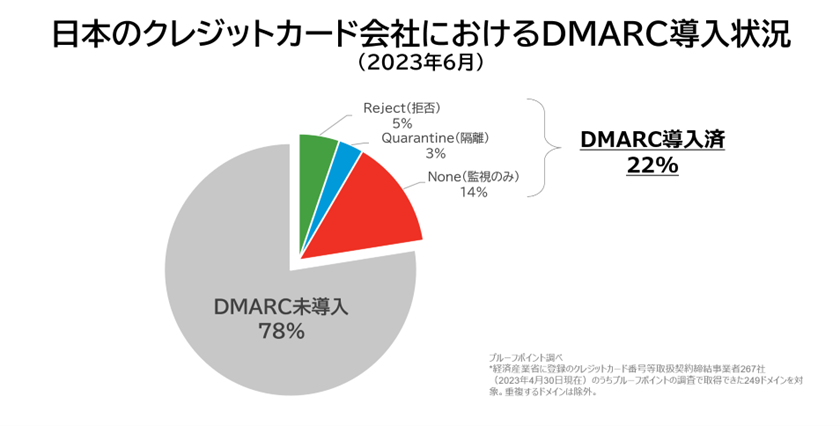

プルーフポイントが2023年6月初旬におこなった調査によると、日本のクレジットカード会社は、わずか22%しかDMARC認証を導入していないことが分かりました。

調査結果

経済産業省に登録のクレジットカード番号等取扱契約締結事業者267社のうちプルーフポイントの調査で取得できた249ドメイン中、78%が詐欺メール対策に不可欠なメール認証プロトコルであるDMARCをメインドメインにおいて導入しておらず、消費者や取引先企業、自社従業員がクレジットカード会社を装ったなりすましメール詐欺に遭う可能性があることが判明しました。

調査対象企業のうち、メール認証プロトコルであるDMARCをメインドメインにおいて導入している企業はわずか22%でした。そのうち、現在推奨されている最も厳格なレベルのDMARCプロトコルである「Reject(拒否)」を導入していたのは、わずか5%でした。また、14%は「None(監視のみ)」レベルでしかDMARCプロトコルを導入しておらず、認証されていないメールが受信者のメールに到達することを許していました。

日本のクレジットカード会社における主な調査結果:

- 調査対象のうち、DMARC認証を導入している日本のクレジットカード会社はわずか22%と低い水準。

- 78%が自社のドメインになりすます詐欺メールを可視化できていない。

- DMARC導入をすでに導入しているクレジットカード会社の中でも、より厳格な「Reject(拒否)」(5%)および「Quarantine(隔離)」(3%)を採用し、受信箱に届く詐欺メールを積極的に抑止できているのは、全体のわずか8%にとどまっている。

調査結果に対する考察

日本プルーフポイント株式会社 サイバーセキュリティ エバンジェリストの増田 幸美は次のように述べています。「欧米ではサプライチェーンリスク対策の基本としてDMARCの導入が進んでいますが、これは各国政府がDMARC導入を推奨したり、必須要件としたりしているためです。今年、日本政府がクレジットカード会社等に対しDMARC導入を推奨したことにより、今後1年間でDMARCを導入する企業が日本においても増えることが予想されます。生成AIを用いた巧妙な日本語文章の詐欺メールが出現する中、DMARCをもっとも厳しいレベルで運用することにより、そのクレジットカード会社のドメインになりすましたメールが日本国民に届かなくなるのは大きなセキュリティ効果です。またドメインになりすましたメールが減少することにより、詐欺メールに関する問い合わせが激減し、問い合わせ窓口の負担軽減につながるという副次効果も得られます」

企業がDMARC認証を始めるには、DNSにレコードを追加するだけで済み、すぐに始めることができます。ただし、DMARC認証を最も厳しい「Reject(拒否)」レベルで実装するには、それらのドメインに対して、SPFあるいはDKIMの認証をパスさせる必要があります。日本の企業は多くのサブドメインを保有していることもあり、それらひとつひとつに対して、SPFやDKIMを効率よく対応させ、なるべく早くなりすましメールの到達を完全に封じ込めることができる「Reject(拒否)」レベルに移行する必要があります。

DMARCを導入することにより、自組織のドメインになりすまして送られる詐欺メールを防ぐことができ、自組織だけでなく取引先企業や、一般消費者などサプライチェーン全体を守ることが可能です。これにより、自組織のブランドを守ることにもつながります。

DMARC認証を実施する方法については、以下をご覧ください。

DMARCスタートガイド:

https://www.proofpoint.com/jp/resources/white-papers/getting-started-with-dmarc

Email Fraud Defense: DMARCを用いたなりすましメール対策/類似ドメインの可視化

https://www.proofpoint.com/jp/products/email-protection/email-fraud-defense

DMARCについて

DMARCとは、ドメイン名がサイバー犯罪者によって悪用されるのを防ぐために設計された、オープンな電子メール認証プロトコルです。メッセージが目的の受信者に到達する前に、送信者のIDを認証します。DMARCプロトコルを使用している組織は、ドメインを偽装しようとする非正規の電子メールに対して、次の3つのレベルのポリシーを実装できます。

- None(監視のみ):不適格なメールを受信者の受信箱や他のフォルダーに移動させることができます。

- Quarantine(隔離):不適格なメールを迷惑メールフォルダやスパムフォルダに振り分けます。

- Reject(拒否):不適格なメールが受信者に届かないようにします(最高レベルの保護)。

BIMIについて

BIMI (Brand Indicators for Message Identification) は、ドメインから送信される認証済みメールにブランドのロゴを追加するためのメール標準の技術仕様です。BIMI に対応するメール クライアントの受信トレイでは、DMARC認証をパスしたメールの場合は、送信者のブランドのロゴが表示されます。BIMI では、ブランドのロゴとロゴの所有権がVMC(Verified Mark Certificates)によって検証されるため、受信者は受信トレイに表示されるロゴが正当なものであることを確認できます。

Proofpoint | プルーフポイントについて

Proofpoint, Inc.は、サイバーセキュリティのグローバル リーディング カンパニーです。組織の最大の資産でもあり、同時に最大のリスクともなりえる「人」を守ることに焦点をあてています。Proofpointは、クラウドベースの統合ソリューションによって、世界中の企業が標的型攻撃などのサイバー攻撃からデータを守り、そしてそれぞれのユーザーがサイバー攻撃に対してさらに強力な対処能力を持てるよう支援しています。また、Fortune 100企業の75%を含むさまざまな規模の企業が、プルーフポイントのソリューションを利用しており、メールやクラウド、ソーシャルメディア、Web関連のセキュリティのリスクおよびコンプライアンスのリスクを低減するよう支援しています。

詳細は www.proofpoint.com/jp にてご確認ください。

© Proofpoint, Inc. Proofpointは米国及びその他の国々におけるProofpoint, Inc.の商標です。本ドキュメントに記載されている会社名、製品名、サービス名は、一般に各社の登録商標または商標です。本ドキュメントの記載内容、製品及びサービスの仕様は予告なく変更されることがあります。