사용자 안내

자동화된 위험 기반 학습을 통해 행동 변화 과정 간소화

고위험군 직원을 혁신적으로 변화시키십시오. 위험한 행동을 바꾸고 강력한 보안 문화를 조성하십시오.

직원들에게 교육을 시키고 동기를 부여하여 보안 솔루션의 일원으로 만들기

으로는 충분하지 않습니다. 행동 변화를 유도하고 보안에 철저한 문화를 조성하려면 조직에서 더욱 규정 준수 기반 인식 프로그램을 제공해야 합니다. 고위험군 직원을 파악 및 집중 관리하고 그들의 적극적인 참여를 유도하고 동기를 부여하며 보안 중심의 문화를 조성합니다.

고위험군 직원 집중 관리, 참여 유도 및 역량 강화

및 Threat Protection에서 파생된 인텔리전스에서 가장 큰 위험 징후를 보이는 직원에 대한 통찰력을 얻습니다. 역할, 행동, 기술 및 직면한 특정 에 맞는 직원에게 맞춤형 교육을 제공합니다.

스마트 자동화를 통한 프로그램 확장

직원의 고유한 위험 및 행동에 맞게 조정된 맞춤형 캠페인을 설계하여 행동 변화 프로그램을 만듭니다. 교육, 평가, 기타 개입 활동이 포함된 맞춤형 과정에 자동으로 등록합니다.

행동 변화 유도 및 강력한 보안 문화 조성

게임화된 학습, 역할 관련 콘텐츠 및 실제 시나리오를 통해 직원들에게 동기를 부여하고 참여를 유지합니다. 간결한하고 효율적인 문화 설문조사를 통해 보안에 대한 사용자의 태도 및 믿음을 평가합니다.

새로운 위협에 대한 탄력성 구축

사용의 정확한 지식 수준, 도구 및 태도를 통해 인간에 의해 발생되는 위협 및 최신 공격 전술로부터 사용자를 보호합니다. 현재의 위협 환경에서 발생한 활동을 기반으로 교육 및 위협 시뮬레이션을 조정합니다.

Proofpoint ZenGuide™의 주요 기능

완전히 새로운 시각으로 인적 위험 감지

Proofpoint는 직원의 역할, 행동, 취약점, 공격 위험, 비즈니스 권한 등을 평가하여 고위험군 직원을 파악하고 인적 위험을 측정할 수 있도록 도와줍니다. 보안 인식 교육 및 이상의 데이터 기반 행동 변화 프로그램을 실행합니다.

다음을 기반으로 인적 위험을 감지하고 측정합니다.

- 행동 선택

- 위협 컨텍스트

- 역할 및 비즈니스 권한

- 기술 및 문화적 태도

- 실제 공격을 기반으로 피싱/USB/SMS 시뮬레이션

위험 기반 교육 자동화

고위험군 직원을 위한 정교한 맞춤형 캠페인을 손쉽게 작성하고 맞춤 설정하며 이들을 자동으로 등록합니다.

다음 방법으로 시간 및 노력을 절약할 수 있습니다.

- Adaptive Groups(적응형 그룹)를 통해 다양한 속성을 기반으로 학습자 그룹을 유연하게 관리하고 개인의 위험 프로필, 행동, 역할 등을 기반으로 활동을 자동으로 할당할 수 있습니다.

- Pathways(경로)를 사용하여 교육, 피싱 시뮬레이션 및 평가와 같은 다양한 활동과 조건이 포함된 과정을 대상 그룹에 손쉽게 설계할 수 있습니다.

학습 경험 개인 맞춤화

ZenGuide는 광범위한 보안 주제, 난이도, 형식 및 언어를 지원합니다. 바이트 크기의 나노 러닝 및 마이크로 러닝을 사용하여 고유한 학습 경험으로 글로벌 학습자의 참여를 유도하고 직원에 대한 영향을 극대화할 수 있습니다.

또한 ZenGuide는 다음 방법으로 학습 효과를 향상합니다.

- 적시 코칭

- 상황에 맞는 지침

- 게임화된 콘텐츠

- 개선된 접근성에 대한 WCAG 지원

프로그램 성공 측정 및 벤치마킹

ZenGuide는 실제 행동의 변화를 측정하고 동종 업체에 대한 벤치마크를 확인합니다.

People Risk Explorer과 통합해서 사용하면 고위험군 직원 및 위험한 행동을 밝히고 시간의 흐름에 따른 인적 위험의 변화를 추적할 수 있습니다. 이를 통해 리스크 커뮤니케이션을 개선하고 지속적인 지원을 제공할 수 있습니다.

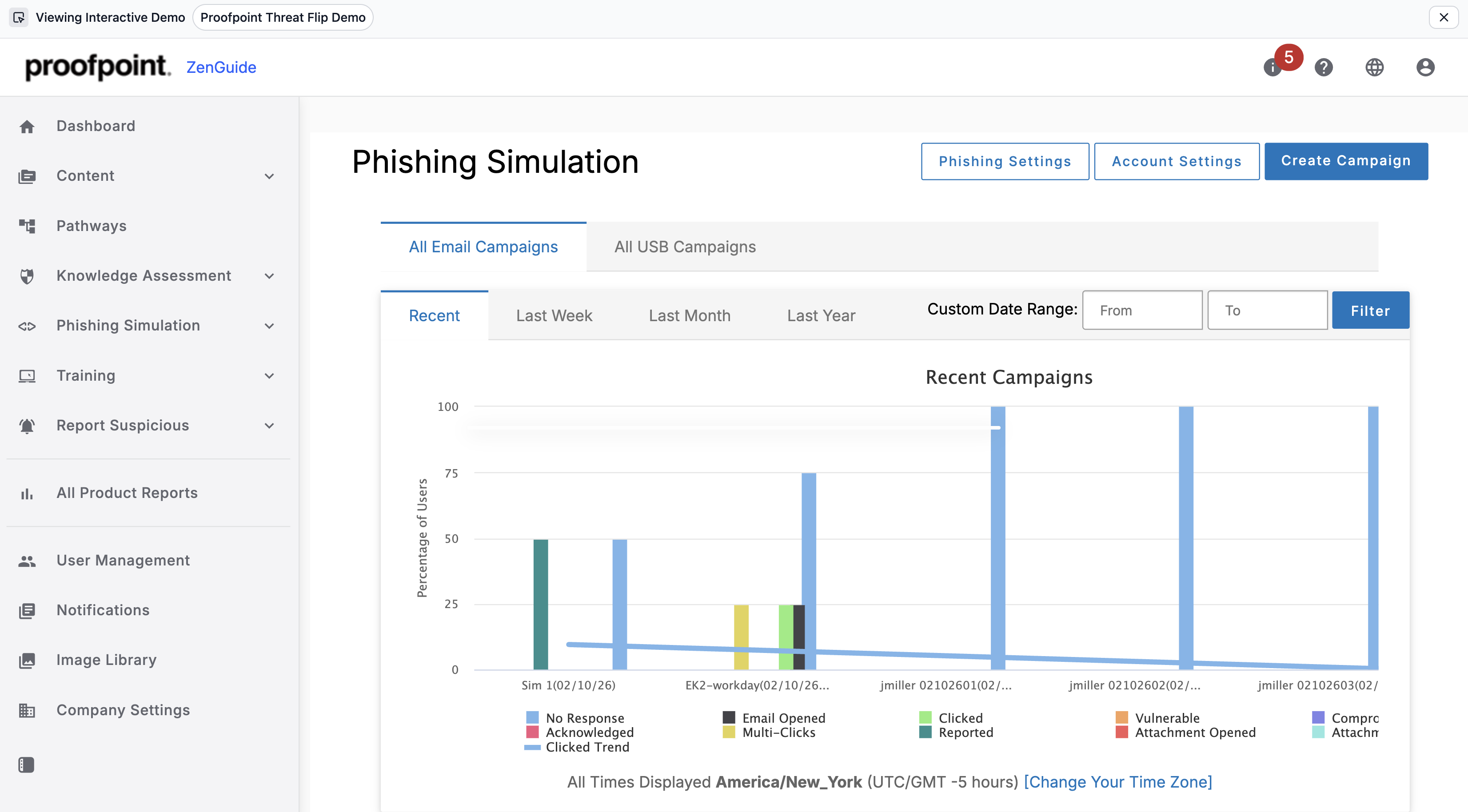

실제 피싱 공격을 AI 기반 학습으로 전환

AI ThreatFlip 워크플로우를 사용하면 보안 팀이 단 한 번의 클릭으로 실제 위협을 피싱 템플릿으로 변환할 수 있습니다. AI를 활용하여 위협을 자동으로 무력화하고, 민감한 데이터를 제거하며, 피싱 미끼에 대한 시의적절하고 관련성 있는 지침을 제공함으로써 보안 운영 센터(SOC)와 보안 인식 팀 간의 격차를 해소하는 데 도움을 줍니다.

AI 기반 ThreatFlip을 사용하면 다음과 같은 작업을 수행할 수 있습니다.

- 실제 피싱 이메일을 안전하고 바로 실행할 수 있는 시뮬레이션으로 변환합니다.

- 템플릿 및 피싱 미끼 제작에 필요한 수동 작업을 없앱니다.

- 실제 공격을 기반으로 AI가 생성한 시뮬레이션을 활용하여 직원들을 교육합니다.

- 실시간 교육적 순간을 통해 학습 효과를 높입니다.

- 실제 위협 데이터를 활용하여 측정 가능한 행동 변화를 유도합니다.

손쉬운 보고 버튼 제공

ZenGuide에서는 사용자에게 간편한 의심스러운 메시지 보고 버튼을 제공하여 모바일 장치를 통해 이메일에 액세스하는 경우에도 위협 보고를 간소화하고 긍정적인 보고 행동을 강화할 수 있습니다.

인적 위험 완화에 대한 최신 개발 사항

2024 State of the Phish: 아시아태평양지역 및 일본

Read More

Move Beyond Security Awareness for Sustained Behavior Change

Proofpoint ZenGuide