私たちはしばしば、当然なことのようにサイバー攻撃が技術的なエクスプロイトや巧妙なハッキングによるものだと考えます。しかし、実際は、多くの侵害は「人」の行動の脆弱性によるものです。そこで、プルーフポイントでは、新たなデータを収集し、2024 State of the Phishレポートの調査範囲を広げました。

従来、プルーフポイントの年次レポートでは、脅威状況やセキュリティ教育の効果について取り扱ってきました。しかし、今回は、リスクのあるユーザー行動と、セキュリティに対するユーザーの姿勢に関するデータを追加しています。プルーフポイントでは、こうした情報を組み合わせることにより、組織は以下を実現できると考えています。

- サイバーセキュリティ戦略の推進

- 行動変容プログラムの導入

- ユーザーによるセキュリティ優先化の意欲の向上

今年度のレポートは、プルーフポイントの製品と調査に加え、以下を含むソースから得られたデータをまとめたものです。

- 15か国7,500人の社会人と1,050人のITセキュリティ担当者を対象に行った委託調査

- プルーフポイントの顧客により送信された1億8300万件のフィッシング攻撃シミュレーション

- プルーフポイントの顧客のエンドユーザーにより報告された2400万件以上の不審なメール

全体的な調査結果について詳しくは、2024 State of the Phishレポートをダウンロードしてください。

本ブログでは、プルーフポイントの新しいレポートの主なデータをいくつかご紹介しましょう。

全体的な調査結果

10年目となる、プルーフポイントの年次State of the Phishレポートでの主な調査結果をいくつかご紹介しましょう。

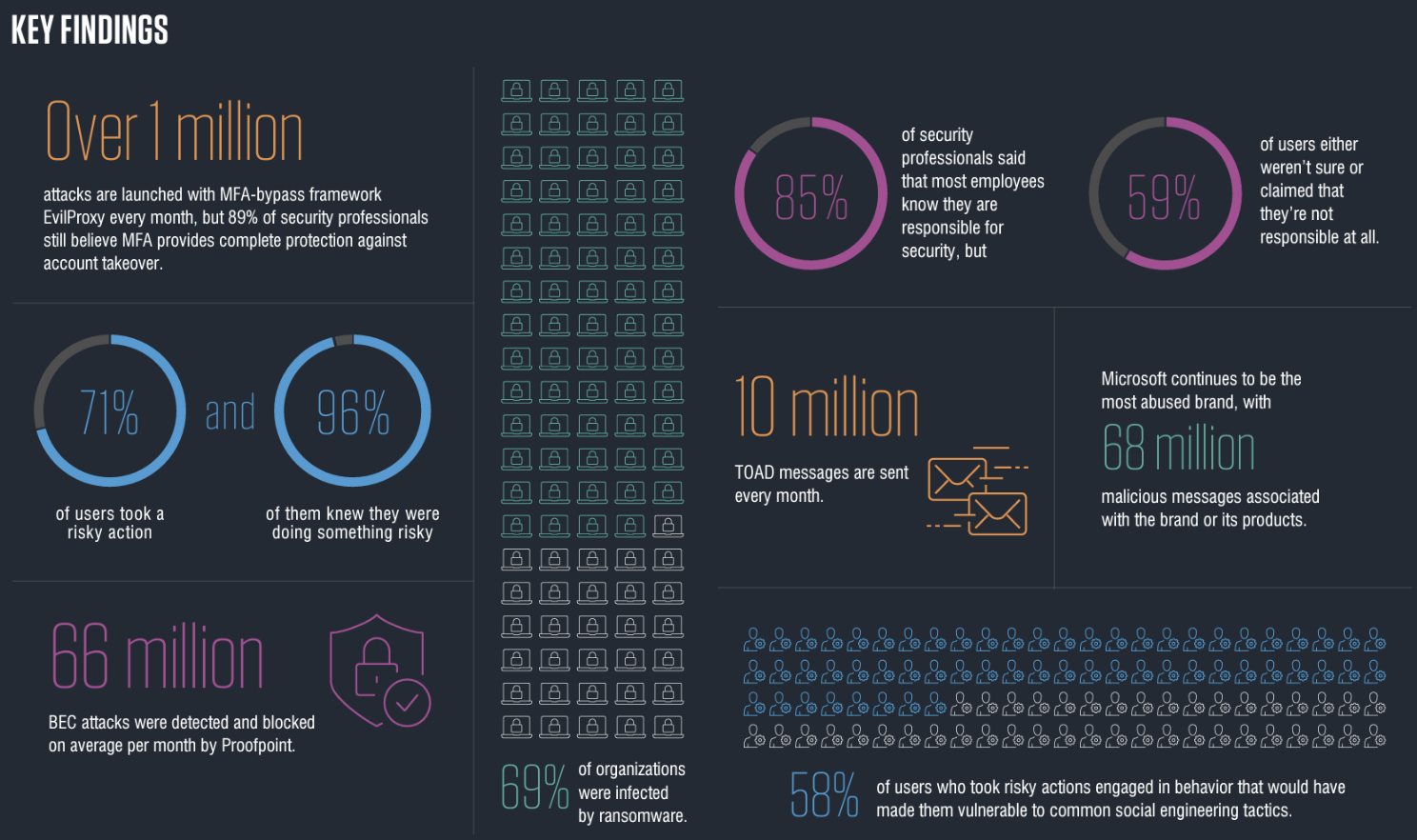

社会人を対象にした調査

社会人を対象に行った調査では、約71%が、リスクがあると知りながら、その行動をとったと回答しました。さらに悪いことに、96%が潜在的な危険を認識していました。これらのユーザーの約58%が、一般的なソーシャル エンジニアリング戦術に引っ掛かってしまう行動を取っていました。

こうしたリスクある行動の理由はさまざまです。多くのユーザーは、主な理由として、便利さ、時間の節約、緊急性を挙げています。このことは、リスクがあることを認識していても、便利さを優先してしまうことを示唆しています。

調査ではまた、ほぼすべての参加者(94%)が、使い勝手がよく、よりユーザーフレンドリーであればセキュリティにさらに注意を払うだろうと回答しています。こうした感情は、ただ効果的なだけでなく、ユーザーの足を引っ張ることのないセキュリティツールへの明確な需要があることを示しています。

ITと情報セキュリティ担当者を対象にした調査

幸いなことに、昨年フィッシング攻撃は減少しました。一年間で少なくとも1度はフィッシング攻撃を経験したという組織は、2022年は84%でしたが、2023年は71%に下がりました。ただ問題なのは、攻撃の影響がより深刻になっていることです。罰金の報告は、144%の上昇を見せており、評判の低下については、50%上昇しました。

その他にも大きな問題として、ランサムウェアがあります。調査では、組織の69%がランサムウェアに感染したことが明らかになりました(これに対し2022年は64%)。しかし、身代金を支払う割合は54%に減少しています(これに対し2022年は64%)。

こうした問題に対処するために、セキュリティ担当者の46%が、リスクのある行動に変化をもたらすべく、ユーザートレーニングを増やしています。これは、セキュリティ担当者にとってサイバーセキュリティを向上させる最上位の戦略となっています。

脅威状況とセキュリティ意識の向上に関するデータ

ビジネスメール詐欺(BEC)は増加傾向にあります。この攻撃はいまや非英語圏の国にも広がっています。プルーフポイントは平均して毎月6600万件のBEC攻撃を検知し、阻止しています。

他の脅威もまた増加しつつあります。プルーフポイントでは、EvilProxyを使用した多要素認証(MFA)回避攻撃を毎月100万件以上確認しています。懸念すべきは、調査を行ったセキュリティ担当者の89%が、MFAを、アカウント乗っ取りから保護できる「特効薬」であると考えていることです。

サポート詐欺(TOAD:電話を用いた攻撃実行)の場合、プルーフポイントでは平均して毎月1000万件のインシデントを確認しています。インシデント数は2023年8月にピークを迎え、1300万件にのぼりました。

フィッシング キャンペーンのシミュレーションの業界別の不合格率を見ると、金融業界において最も改善が見られました。昨年、不合格率はわずか9%でした(これに対し2022年は16%)。「レジリエンス ファクター」とは、フィッシングメール シミュレーションを報告したユーザー数と、これに引っかかったユーザー数を比較した指標です。全体的なレジリエンス ファクターは、ここ3年で安定して向上しています(2021年は1.5、これに対し2023年は2.0)。

地域別の結果

プルーフポイントは、2年連続でState of the Phish調査データの地域別のサマリーを提供しています。主な調査結果をいくつかご紹介しましょう。

北米

これらのデータポイントは、2024 State of the Phishグローバルレポートでは扱っていませんが、やはり注目すべき情報ですので、ここでご紹介します。

調査を行った15か国おいて、スウェーデンに次いで米国の組織の81%がサポート詐欺(TOAD)攻撃を経験しています。

そのうち、77%が身代金を支払ったと回答しています。これは世界平均54%よりもはるかに高いものです。注目すべき点として、米国の組織は、調査対象の他の14か国と比較して、1回以上身代金を支払った後に、データへのアクセス権を取り戻す場合が多いようです。

フィッシング攻撃の影響に関する質問では、カナダのITや情報セキュリティの担当者は、データまたは知的財産の損失が、企業が最も共通して経験した影響であると回答しています。

欧州と中東(EMEA)

EMEA諸国は、世界平均よりも多くサポート詐欺(TOAD)攻撃を経験しています(67%に対し70%)。

この地域の国は、重大なリスクを取ったユーザー数が、調査を行った他の国よりも多くなっています。アラブ首長国連邦では、ユーザーの86%がリスクのあるアクションを取ったことがあると回答しています。

身代金を支払ったEMEAの組織は、平均56%に低下しました(これに対し2022年は64%)。ドイツでは、身代金を支払ったと回答した組織の割合が最も多く見られました(世界平均54%に対し93%)。

アジア太平洋

BEC攻撃を経験したと回答した組織は全体的にわずかです。しかし、日本では、この種の攻撃を経験した組織の数は前年に比べ35%上昇しています。

ランサムウェア感染の傾向がわずかにこの地域で高まっており、感染を経験したと報告する韓国の組織は増えています(2022年の48%に対し、2023年は72%)。

この地域の他の国と比べて、リスクのある行動を取ったユーザー数が最も多い国はオーストラリアで、72%となっています(平均は63%)。

ブラジル

ブラジルでは、グローバル調査データと比べて、フィッシング攻撃による影響に大きな変化が見られています。ブラジルのより多くの組織が、ゼロデイ エクスプロイト、直接的な金銭的損失、認証情報の窃取に関連した影響の上昇を報告しています。

ブラジルでは、ユーザーは、便利さといった個人的な理由よりも、ビジネス目的をすぐに達成したいがためにリスクを取っているようです。

本レポートについて

2024 State of the Phish レポートは、データ、知見、実用的なアドバイスを提供します。以下の点を明らかにします。

- プルーフポイントの製品や調査による観察により、最新の脅威動向に関する知見を提供

- 生成AI技術がどのようにサイバー攻撃の効果に影響を与え、企業のリスクを高めているか

- セキュリティとリスクに関するユーザーの行動と姿勢

- 業界、部門、フィッシング キャンペーン シミュレーションにおける不合格率、報告率、レジリエンスなどのさまざまな指標を算出するデータ比較

- セキュリティチームとエンドユーザーの間の認識の違いなど、セキュリティ文化構築に関する主な知見

より詳細な知見を得る

変わり続けるサイバーセキュリティ状況において、変わらないことが1つあります。つまり人的要因です。2023年は、世界中の組織が、さまざまなサイバーセキュリティ課題に取り組みました。今日では、人を中心としたセキュリティ戦略への取り組みが、こうした容赦ない脅威に対する究極のソリューションとしてかつてないほど注目されています。