主なポイント:

- TA453は、イラン国家を後ろ盾に持つと考えられる攻撃グループで、英国の学者になりすまして、イラン政府に対する諜報活動を行う個人を秘密裏にターゲットにしていたことから、プルーフポイントはこの攻撃キャンペーンを「Operation SpoofedScholars(学者へのなりすまし作戦)」と名付けました。

- 電子メールでのやりとりの内容は、TA453が認証情報を収集する危険なページへのリンクを提供するまでは、問題のないものでした。

- このサイトはもともと正規のWebサイトですが、攻撃者がこのWebサイトを侵害して悪用しています。これまでは認証情報を窃取するためにTA453は独自に作ったWebサイトを用いていましたが、このように正規のサイトを侵害して攻撃に悪用するということは、TTP (戦術・技術・手順) が洗練されてきたことが伺えます。

- プルーフポイントは、適切な当局と協力して被害者への通知を行っています。

概要

TA453は、ロンドン大学東洋アフリカ研究学院(SOAS: University of London’s School of Oriental and African Studies)の英国人研究者になりすまし、少なくとも2021年1月以降、ターゲットにした個人に接触して機密情報を聞き出そうとしています。この攻撃グループは、イラン革命防衛隊(IRGC)の情報収集活動を支援しているとプルーフポイントが確信している国家を後ろ盾とする高度標的型攻撃をおこなうAPTで、高い評価を受けている学術機関の正規サイトを侵害し、登録リンクを装った個人向けの認証情報を窃取するページへのリンクを配信することで、認証情報窃取の攻撃インフラを確立しました。ターゲットは、シンクタンクに所属する中東問題の専門家、有名学術機関の主任教授、中東報道を専門とするジャーナリストなどです。

ターゲットへの接触を試みる活動は詳細かつ広範囲で、実際に攻撃チェーンを開始するステージに入る前に、しばしば長いメールのやりとりを行っています。そしてコミュニケーションが成立すると、TA453はロンドン大学のSOASラジオに属する正規の、しかし侵害された危険なウェブサイトへの「登録リンク」を配信しました。この危険なサイトは、様々な認証情報を取得するように設定されていました。注目すべきは、TA453が少なくとも1人のターゲットの個人メールアカウントを標的にしていたことです。その後のフィッシングメールでは、TA453は戦術を変更し、ターゲットとの長い会話をおこなわずに早い段階で登録リンクを配信するようになりました。この「Operation SpoofedScholars(学者へのなりすまし作戦)」と呼ばれる活動は、プルーフポイントが確認したTA453のキャンペーンの中でも、より洗練されたものです。

TA453との会話

2021年初頭、TA453がなりすました人物である「ロンドンのSOAS大学の教授であるDr. Hanns Bjoern Kende」が、電子メールアドレス hannse.kendel4[@]gmail.comを使用してターゲットとの会話を求めました。以下は、Proofpoint Threat Researchが観測した会話の例を簡単にまとめたものです。

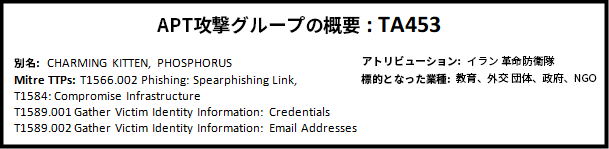

TA453は、"The US Security Challenges in the Middle East (米国の中東における安全保障上の課題) "をテーマにしたオンライン会議への招待状を最初にメールで送り、ターゲットを誘いました。しかし、ターゲットが「詳細を書いた提案書が欲しい」と強く要望したため、TA453は会議の内容をしぶしぶ伝えました。ターゲットが興味を持っていることを確認した後、TA453は偽の会議への詳細な招待状を提供しています(図1)。会話の最後には、TA453はターゲットにビデオ会議への接続を試みるよう依頼しています。

図1.偽の会議への招待状

会話の分析

会話を分析した結果、以下のような興味深い特徴がありました。

- TA453は普通の英語力を持っており、ビデオ会議による音声コミュニケーションに前向きである。

- TA453は携帯電話の番号に興味を示しており、おそらくモバイルマルウェアや追加のフィッシングのため。

- TA453は、ターゲットとリアルタイムで連絡を取りたがっていることを繰り返し示した。

個人を標的に

少なくとも1人のターゲットがTA453がなりすましたHanns教授からの勧誘に加えて、個人のメールアカウントの認証情報を窃取するための別のメールを受け取りました。この試みは、Hanns教授を装ったものではありませんでしたが、ターゲットから認証情報を盗み取ろうとするものでした。現在のところ、プルーフポイントはこの特定のキルチェーンに関する詳細な情報を持っていません。

攻撃キャンペーンの詳細

標的

「Operation SpoofedScholars(学者へのなりすまし作戦)」におけるTA453のターゲットは、IRGCがこれまでによく情報を窃取してきた以下の3つの主要なカテゴリーの標的と一致しています。

- シンクタンクの上級職員

- 中近東問題を扱うジャーナリスト

- 大学教授

これら標的となった人々はすべてイラン政府が関心を持つ情報を持っており、これには外交政策に関する情報、イランの反政府運動に関する洞察、米国の核交渉に関する考え方などが含まれますが、これらに限定されるものではありません。また、特定された標的のほとんどは、以前もTA453によって標的にされたことがあり、プルーフポイントのデータによると、標的となった組織あるいは個人は10以下で、非常に狙いすました標的型の攻撃でした。

攻撃インフラ

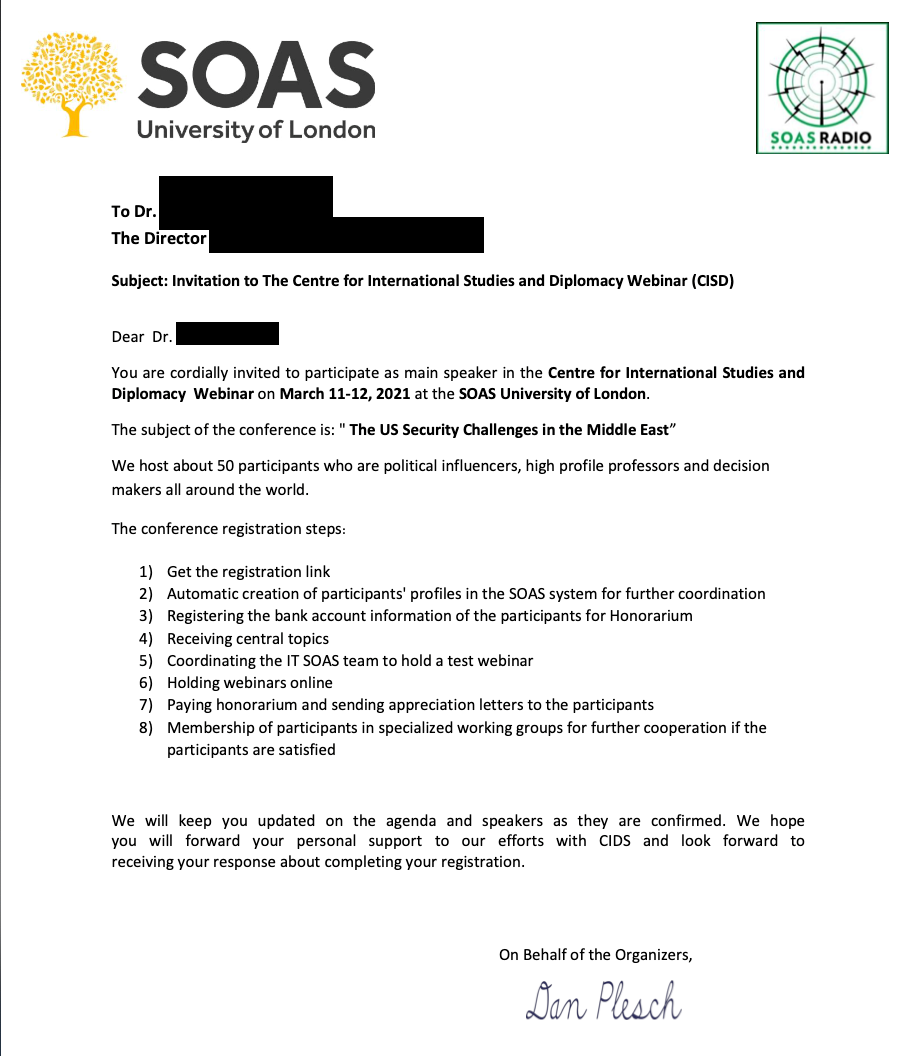

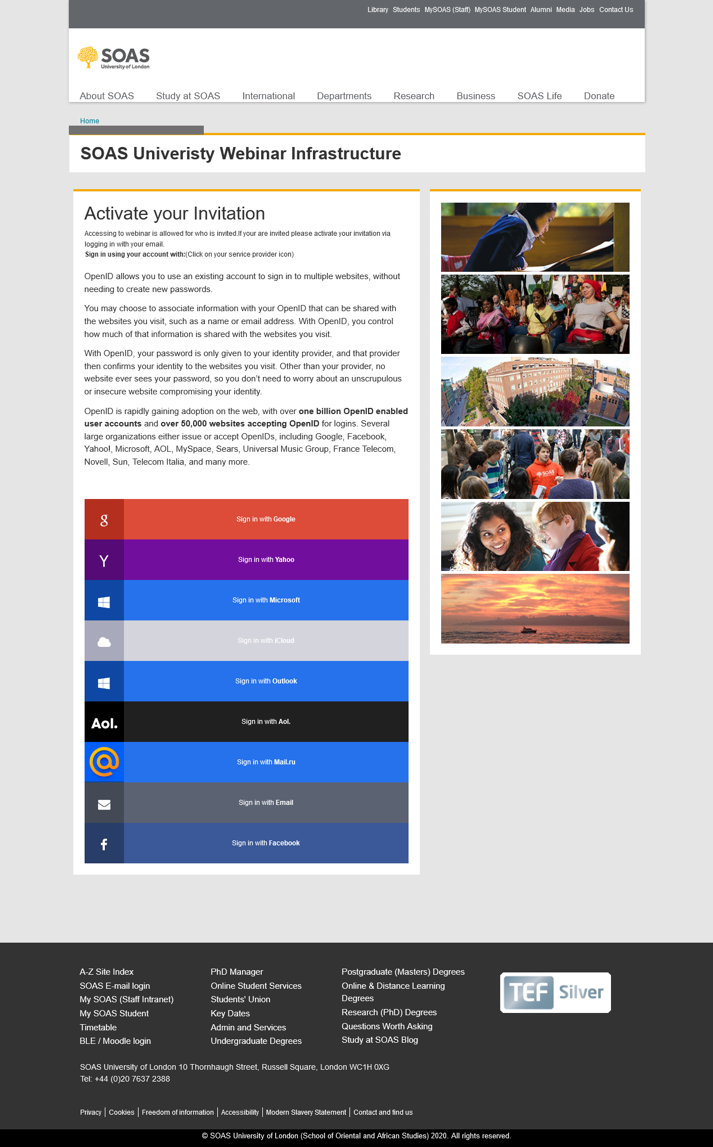

TA453がターゲットの招待状を有効にする時間を設定すると、TA453がなりすました人物はパーソナライズされたリンクを意図した被害者に送付しました。このリンクは、ロンドン大学の研究機関であるSOASの正規ウェブサイト上の「ウェビナーコントロールパネル」につながっていました。プルーフポイントの調査によると、TA453は、soasradio[.]orgに対して、認証情報を窃取するためのページを作成する権限を持っているように見えますが、同サイトの他のページでは、SOAS関連の正当なコンテンツが引き続き掲載されています。

TA453は、SOASの正当な関係者を装った人物になりすますことにより、被害者を信頼させ、悪意のあるリンクを配信することで、認証情報を窃取する試みをおこないました。表示された Webページ(図2)では、「OpenID」を使用して、Google、Yahoo、Microsoft、iCloud、Outlook、AOL、mail.ru、Email、Facebookの各メールプロバイダにログインする機能が提供されています。ウェブサイトのURIは、以下の通りです。

hxxps://soasradio[.]org/connect/?memberemailid= [RedactedInitials of Target]-[String of alphanumeric characters].

図2. SOASに表示されたWebページ

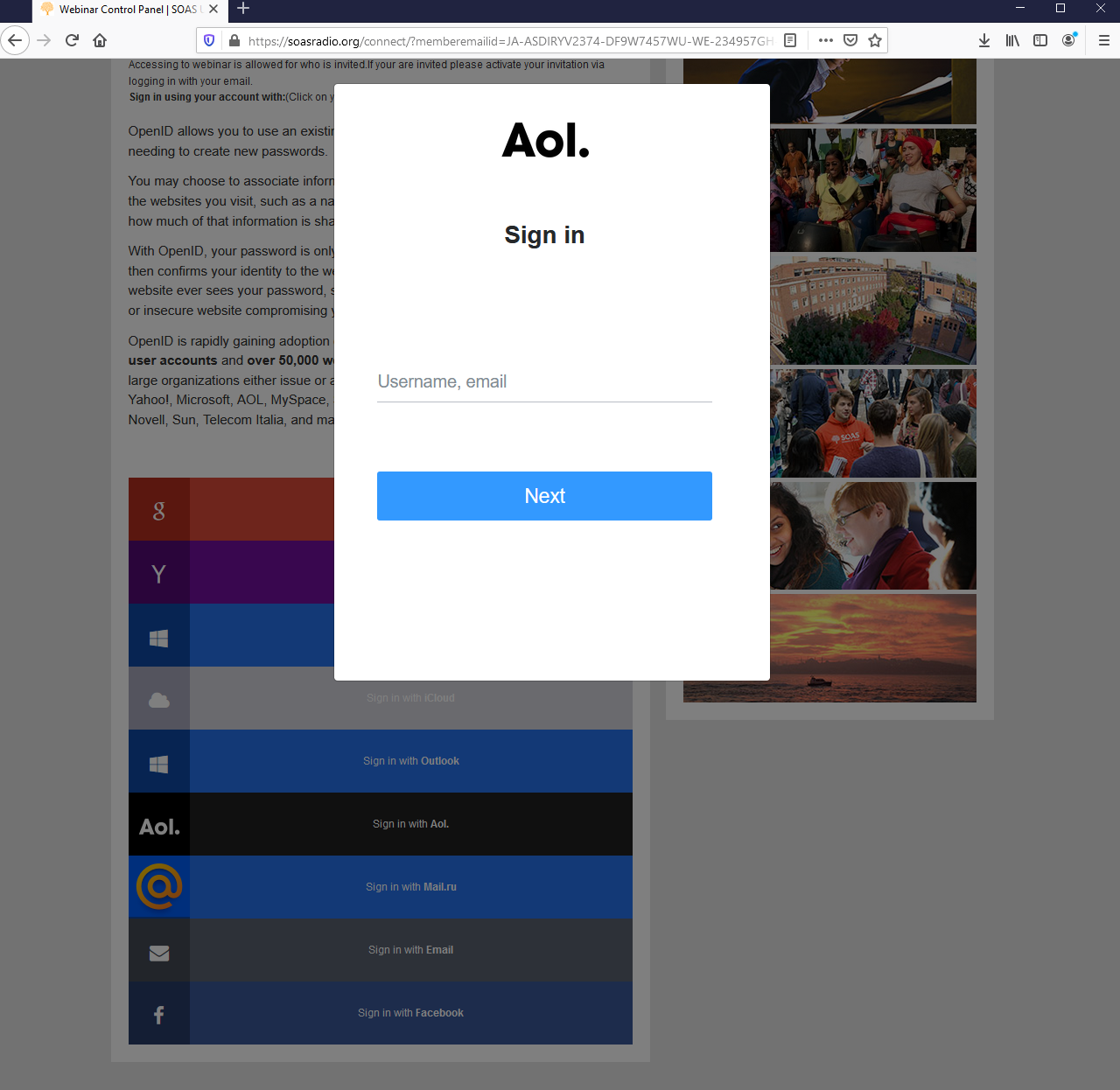

特定のプロバイダをクリックすると、ポップアップ・ボックス(図3)に実際の認証情報を窃取する入力ボックスが表示されます。選択肢の中では、Google、Microsoft、Emailボタンがあり、ターゲットのメールアドレスが事前に入力されていました。Eメール プロバイダーの種類の多さと、TA453がオンラインの時に標的にログオンするように要求していたことから、TA453は取得した認証情報をすぐに手動で検証することを計画していたとプルーフポイントは考えています。

図3. “AOLのログインウィンドウ”

TA453が「Operation SpoofedScholars(学者へのなりすまし作戦)」で、なりすましたSOASの学者はHanns Kendelだけではありません。その数ヵ月後、TA453はSOAS関係者であるTolga Sinmazdemirへのなりすましを開始しています。これらのメールは「DIPS Conference」への寄付を募るもので、上述したようなキルチェーンを辿っていたと思われます。5月中旬、TA453は再び別のメール(hanse.kendel4[@]gmail.com)を使ってウェビナーへの参加を呼びかけました。

アトリビューション

TA453の BadBlood 攻撃キャンペーンに関するプルーフポイントの調査でも述べたように、プルーフポイントのアナリストは、TA453がIRGCの一部であることを独自に確認することはできていません。しかしながら、プルーフポイントが検出した同グループが使用している戦術・技術とその全体的な標的は、IRGCの情報収集の優先順位と一致しており、TA453がIRGCを支援して活動しているという評価には高い自信があります。IRGC、特にIRGC Intelligence Organizationは、様々な責務を果たすために情報を収集し、活動を行っています。Meir Amit Intelligence and Terrorism Information Centerの2020年11月の報告書によると、イラン革命防衛隊のインテリジェンス組織(IRGC Intelligence Organization)の責任の中には、政治的破壊行為の阻止、西洋文化の浸透への対抗、イラン人二重国籍者の逮捕の支援などが含まれています。

同様に、「Operation SpoofedScholars(学者へのなりすまし作戦)」に特化したアトリビューションは、TA453の過去のキャンペーンとのTTPの類似性と、TA453の過去の標的との整合性に基づいています。TA453は、フリーメールのプロバイダを利用して、ターゲットがよく知っている人物になりすまし、侵害成功の可能性を高めることが多いです。また、前述の通り、TA453は特定の人物を対象にフィッシングを集中的に行い、機密のメールや連絡先を流出させることで情報を収集したり、今後のフィッシング・キャンペーンのための初期アクセスを行ったりしています。

対応策

「Operation SpoofedScholars(学者へのなりすまし作戦)」に対する具体的な対応策として、プルーフポイントは、soasradio[.]orgへのネットワークトラフィック、特にhxxps://soasradio[.]org/connect/?memberemailid=で始まるURIを調査することを推奨します。 さらに、hanse.kendel4[@]gmail.com、hannse.kendel4[@]gmail.com、t.sinmazdemir32[@]gmail.comからの電子メールも疑わしいと考え、調査する必要があります。

TA453キャンペーンに対するより広範な緩和策としては、専門家からの異常な連絡に対する認識を高め、調査することが挙げられます。学者、ジャーナリスト、シンクタンクの研究者は、ユニークな機会を提供してくれる個人の身元を確認し、注意を払う必要があります(特にバーチャルな機会の場合)。多要素認証を使用することで、TA453の認証情報の盗用に対するもう一つの防護手段となります。

結論

TA453は、世界的な学術機関のウェブサイトに不正にアクセスし、侵害されたインフラを利用して標的となる人物の認証情報を取得しようとしました。このように、正規のインフラを利用しながらも侵害した危険な状態にしたことは、TA453の技術の高度化を意味しており、今後の作戦に反映されることはほぼ間違いありません。TA453は、IRGCの情報収集の優先順位に沿って、絶え間なく革新をおこない、情報収集を続けています。特定されたセレクターの中にはTA453の活動に参加していない者もいるようですが、Proofpointは、TA453がイラン政府の利益を支援するTA453の情報収集活動のために、世界中の学者になりすまし続けるだろうと確信を持って評価します。学者、ジャーナリスト、シンクタンク関係者は、ユニークな機会を提供してくれる人物の身元を確認し、注意を払う必要があります。

ET シグネチャ

ET Malware Operation SpoofedScholars Activity (GET)