メール詐欺の種類

メールは、誰とでもコミュニケーションがとれる非常に便利な手段です。しかし、攻撃者が金銭、口座情報、機密情報などを盗むための主要なツールでもあります。メール詐欺には、以下のように様々な手口があります。

- フィッシング

- クレデンシャル盗用

- マルウェア

- 金銭の窃盗

- 振り込め詐欺

- サプライチェーン攻撃

ユーザーが詐欺メールに引っかかって機密情報を提供してしまうと、個人情報の漏えい、金銭的な損失、データの破損など、企業にとって大規模な問題を引き起こしてしまいます。

無料トライアル

無料トライアルのお申し込み手順

- 弊社のサイバーセキュリティ エキスパートが貴社に伺い、セキュリティ環境を評価して、脅威リスクを診断します。

- 24 時間以内に最小限の構成で、30 日間ご利用いただけるプルーフポイントのソリューションを導入します。

- プルーフポイントのテクノロジーを実際にご体験いただきます。

- 組織が持つセキュリティの脆弱性に関するレポートをご提供します。このレポートは、サイバーセキュリティ攻撃の対応に直ちにご活用いただくことができます。

フォームに必要事項をご入力の上、お申込みください。追って、担当者よりご連絡させていただきます。

Proofpointの担当者がまもなくご連絡いたします。

メール詐欺の見分け方

メール詐欺は、いくつもの戦略を用いることで、標準的な防御機能を回避し、ユーザーを騙して情報を漏らしたり、悪質なプログラムを実行させたりします。詐欺メールの中には、攻撃者が管理する悪質なWebサイトへのリンクが含まれており、被害者から機密情報を収集します。攻撃者は、ある方法が通用しなくなると、手法を変え、詐欺の被害に遭うターゲットユーザーの数を増やすことがよくあります。

メール詐欺の特徴として、次のようなものがあります。

- 「Webサイトにログインしないとアカウントが閉鎖されます。」(この手口には、攻撃者が管理するWebサイトへのリンクが含まれています。)

- 「お客様のお支払い情報は無効であり、アカウントを有効に保つためにはお客様がアカウントにログインしてこの情報を変更する必要があります。」

- 記録されている個人情報が不正確であるため、メールの返信やWebサイトで情報の追加入力を催促するメール

- 支払いのための請求書を添付しているメール

- 緊急性や機密性を伝えるメール

- 政府からの還付金があると称して、社会保障番号などの機密情報を求めてくるメール

- 「個人情報を提供することで、商品やクーポン、お金などを無料で手に入れることができます。」

しかし、最近増えているメール詐欺では、添付ファイルやURLを含むような、典型的な傾向が一切見られません。そして、一般的なメールに見せかけ、目立たないようにしています。

これらの攻撃は、ビジネスメール詐欺 (BEC) やEメールアカウント侵害 (EAC) と呼ばれることもあります。通常、攻撃者は受信者が信頼している人物(上司、同僚、ビジネスパートナーなど)になりすまし、よくあるビジネスメールに見せかけています。メールの内容にある電信送金や支払い情報の変更などは、通常の業務でよく行われることです。企業が不審に感じたときには、すでにメール詐欺犯がお金を手にしてしまっていることでしょう。

メール詐欺の事例

攻撃者たちは、何十もの共通の戦略を使います。Gmailなどの無料メールサービスを利用している人で、インターネット上の登録フォームにそのアドレスを使用している場合は、おそらくスパムメールの受信箱に詐欺メールが入っていることでしょう。

攻撃者の多くは、何千通もの詐欺メールを送ることで、広い範囲を標的にしています。この方法では、メールをたくさん送れば送るほど、多数のターゲットユーザーを騙せる可能性が高くなるのです。

その他の攻撃として、データ、システム、リソースへの適切なアクセス権を持つ受信者を慎重に選び、より標的を絞ったアプローチをとることもあります。攻撃者は、オンラインで被害者を調査し、可能な限り個人的で説得力のあるメールを送信します。場合によっては、先に有効なメールアカウントを侵害しておくことで、過去のメールでの会話、カレンダー、連絡先などにアクセスできるため、非常に説得力のある「なりすまし」が可能になります。

メール詐欺の事例として、次のようなものがあります。

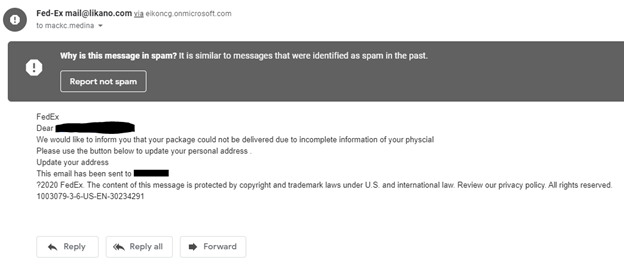

上記の画像は、Gmailのスパム受信箱に届いた詐欺メールです。FedExを語って標的となるユーザーを騙し、個人情報を送信させようとしています。攻撃者がこの種のメッセージを使うのは、受信者の中にFedExの荷物がくるのを待っている人が何人かは必ずいるからです。このメールを何千人もの受信者に送れば、多くの受信者を騙すことができます。

なりすましメールは、詐欺ではよく使われる手口です。上記の画像の送信者のアドレスは、FedExとは無関係のパブリックドメインのものです。このメールには連絡先の電話番号は記載されていませんが、悪質なWebページを示すリンクが1つ記載されています。

この詐欺メールのもう一つの特徴は、受信者の名前がなく、アカウントに登録しているはずの受信者の個人情報もないことです。このメールでは、冒頭に受信者の氏名ではなく、メールアドレスだけが使われています (画像内ではメールアドレスが黒く塗りつぶされています)。

次に、ほとんどのメール詐欺に共通する要素をご紹介します。

- 信頼できる一般企業 (FedEx、Netflix、PayPal、お客様の銀行など) の名前を利用している。

- ターゲットユーザーが反応しないとアカウントや製品を失うといった緊急性を伝えている。

- 受信者の氏名を使わず一般的な挨拶文で構成されている。

- ターゲットユーザーがクリックして、悪質なサイトにアクセスするための便利なボタンが表示されている。

- 公式企業に関連しないものの、偽装された類似のメールアドレスを使用している。(例えば、ユーザーのほとんどは返信用アドレスを見ようとはしないため、送信者はxが1つ多いfedexx.comのドメインを使用して、ユーザーを騙すことができます。)

メール詐欺への対策

詐欺犯のメール悪用を防ぐことはできません。しかし、被害に遭わないために、詐欺を避けるための対策を講じることは可能です。企業の場合は、メールフィルタや認証 (DMARCなど) を利用したメール詐欺対策により、なりすましメールや悪質なドメインからのメールをブロックすることができます。個人の場合は、詐欺防止機能が組み込まれているメールプロバイダーを常に利用してください。

メール詐欺のターゲットは、システムではなく人間です。そのため、メール詐欺を阻止するには、人間中心のアプローチが必要です。次に、メール詐欺からユーザー (従業員) を守るための方法をご紹介します。

- ユーザー毎の脆弱性、攻撃プロファイル、アクセス権限に基づいて、制御をカスタマイズできるメール防御システムを導入してください。また、悪質な添付ファイル、不審なURL、ソーシャルエンジニアリング技術を検出できるシステムを推奨します。

- DMARCなどのメールドメイン認証技術を利用すると、(ユーザーを狙った攻撃など) 信頼できるドメインを悪用したメール詐欺を防ぐことができます。

- 不審な行動や乗っ取りの兆候を検知する技術により、メールやクラウドアカウントの侵害は予防できます。漏えいしたアカウントから送られてくる可能性のある社内メールをスキャンし、可能な限り多要素認証 (MFA) の使用を推奨しますが、アカウント侵害に対する完璧なソリューションではないことに注意してください。

- リスクのあるWebサイトやURLを隔離してください。インターネット分離技術は、疑わしいWebサイトや検証されていないURLを、ユーザーの通常のブラウザ内の保護されたコンテナ内でテストすることができます。

- 最新のフィッシング手口や、送信者と一致しない返信用メールアドレス (有名ブランドでないドメインも含む) に警戒するよう、従業員にトレーニングを行ってください。

- エンドポイントへの脅威に対して、セキュリティ (アンチウイルス、アンチマルウェア)、ソフトウェアを常に更新してください。

- パッチや新しいリリースが利用可能になったら、お使いのオペレーティングシステムをアップデートしてください。パッチの多くは、研究者やサイバーセキュリティの専門家によって、公開されている脆弱性を修正するものです。

- 誤って被害に遭ったときのために、こまめにデータをバックアップしておいてください。バックアップは、データ復旧にも利用できます。最良の保護を実現するために、クラウドのバックアップストレージの使用を検討してください。ただし、高額なメール詐欺の多くは、マルウェアを全く使用していないことも覚えておいてください。