Verizonの第16回年次データ侵害調査レポート(DBIR)によると、ビジネスメール詐欺(BEC)は、今日の企業にとって最大のサイバーセキュリティ脅威です。また、これは、FBIのインターネット犯罪苦情センターによる最近のデータでも裏付けられています。 FBIによると、企業が昨年、BECのみで受けた被害額は27億ドル(日本円で約3900億円)以上にのぼります。

2023 Verizon DBIRデータセットでは、世界20以上の業界で起こった16,312件のセキュリティインシデントを分析しました。これらのインシデントのうち5,199件で、実際にデータ侵害が発生していたことが確認されました。

BEC、ソーシャル エンジニアリング、その他の業界の動向に関する知見を紹介した、Verizonの最新DBIRレポートから上位3つの重要ポイントをご紹介します。

重要ポイント#1:ソーシャル エンジニアリングを活用したBEC攻撃の拡大

ここ数年、ソーシャル エンジニアリングを活用したBEC攻撃がますます拡大しています。2023 DBIRレポートによると、この傾向が鈍化する兆しは見られていません。 実際に、BEC攻撃は昨年倍増し、ソーシャル エンジニアリング インシデントの60%近くを占めています。

BEC攻撃とは、金銭を盗む、または会社の機密情報へアクセスするために、メールまたはメールキャンペーンを使用した攻撃です。BEC攻撃は一般的に、危険なペイロード(コンピュータウイルス)を配布するために、悪意のあるURLリンクまたは添付ファイルを使用することはありません。そのため、シンプルなメールセキュリティ アドオン ソリューションでは脅威の検知、リスクの低減および排除が極めて困難です。また、このような理由から、企業はこうした攻撃に対し脆弱になっています。

サイバー犯罪者は、企業を攻撃するためにさまざまなツールや方法を自由に操ることができます。しかし彼らはソーシャル エンジニアリングという「長年試され、効果が実証されている」アプローチを好む傾向にあるようです。ソーシャル エンジニアリング攻撃は、互いを信用する人の性質につけこむものです。攻撃者は巧みに言葉を操り、信用させ、緊急性をにおわせることによって、ユーザーをだまし、セキュリティ上のミスを起こさせたり、機密データを提供させたりしようとします。

ソーシャル エンジニアリング攻撃にはさまざまな手段がありますが、どれも人とのやり取りが関わるものです。一般的な攻撃は以下のとおりです。

- おとり

- スケアウェア

- プリテキスティング

- フィッシング

- スピア フィッシング

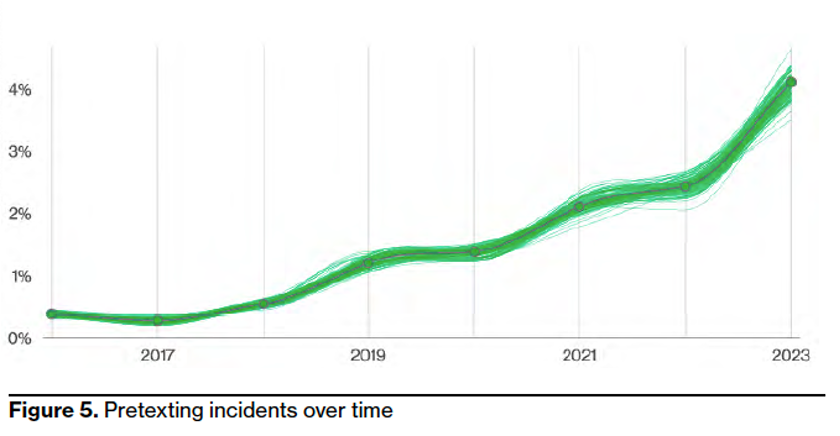

Verizonによると、プリテキスティングによるのBEC攻撃は、この1年で世界において、ほぼ倍増しています。プリテキスティングは、最も流行しているソーシャル エンジニアリング戦術の一つであり、巧妙な嘘を積み重ねてユーザーに機密情報を提供させるものです。

この詐欺はまず、攻撃者が役員、同僚など、ユーザーが信頼すべき人物になりすまし、特定または重要なタスクを行うためにユーザーからの機密情報の提供が必要であると装います。攻撃者はまず社会保障番号、住所、電話番号などのユーザーの個人情報を確認するための個人的な質問を尋ねることによってユーザーによる信用を得ようとします。

Verizon DBIRによると、こうした攻撃はすべてのソーシャル エンジニアリング インシデントの50%以上を占めています。各インシデント被害額の中央値は5万ドル以上です。関連事実として、金銭目的がすべての侵害の94.6%を占めています。

2016年~2023年 プリテキスティング インシデント数の経時的変化(出典:2023 Verizon DBIR)

プリテキスティングによる攻撃がこれほど成功する理由の一つに、ただ企業が攻撃を阻止する準備が整っていないことが挙げられます。多くのメールセキュリティ アドオン ソリューションでは、BECメールの特定、阻止、修復の面においてあまり効果的であるとは言えません。また、サプライヤー脅威、なりすまし、電話を用いた攻撃実行(TOAD)といった攻撃もプリテキスティングに該当します。

重要ポイント#2:攻撃者は変わらず人を標的にする

攻撃者 は会社の社屋に侵入したいわけではありません。彼らの目的は「ログイン」です。これが、サイバー犯罪者が組織のセキュリティ インフラの弱点である「従業員」を標的にし、悪用しようとする主な理由です。

セキュリティやリスク管理の担当者はより複雑なセキュリティ防御を構築する一方で、従業員は包囲されています。 従業員は、さまざまなメール攻撃に対し、常に適切に対処することが求められます。たった一つの間違いが、大きなデータ侵害につながります。

昨年、ほとんどのデータ侵害は、人的要因または何らかの人のミス、権限の悪用、認証情報の侵害、ソーシャル エンジニアリング攻撃による個人の被害が関わるものでした。Verizonによると、データ侵害の74%に人的要因が関わっています。

ほとんどのデータ侵害(74%)に人的要因が関わっている(出典:2023 Verizon DBIR)

プルーフポイントは、ただのアドオンのメールセキュリティ ソリューションとは一線を画します。コンテキストに基づいたアイデンティティ脅威の分析において20年以上の経験をもち、脅威を迅速に阻止することができます。プルーフポイントの脅威検知エンジンは、人工知能と機械学習を使用し、世界中でデプロイしている拠点から広範囲に収集されるデータを分析します。 毎日、26億のメール、490億のURL、19億の添付ファイル、2800万のクラウドアカウント、17億の不審なSMSなどを分析しています。これは、デジタルチャネルを網羅する数兆におよぶデータポイントに相当します。結果として、BEC、ソーシャル エンジニアリング攻撃、侵害されたアイデンティティなど、今日の最も高度なメール脅威を特定することができます。

先日発表されたプルーフポイントの 2023 Human Factorレポートでは、私たちが「アイデンティティの危機」にあるといったVerizonによる見解を確かなものとしています。今年のHuman Factorレポートでの調査によると、「これらの影の管理者の実に40%の認証情報は、ドメインのパスワードを再設定して権限を高める等、ほんの1ステップでエクスプロイトできます。また、影の管理者の13%は、すでにドメイン管理者権限を得ています。」

これらの調査結果は、ユーザー意識向上トレーニングやアクセス制御などの堅牢なセキュリティ対策や、脅威を検知し、軽減するためのその他のプロアクティブな対策が非常に必要であることを示しています。こうした対策により、データ侵害、許可されていないアクセス、金銭的被害や評判の低下から企業を保護することができます。

重要ポイント#3:攻撃者のアクセスを成功に導く認証情報の窃取やランサムウェア

サイバー犯罪者は認証情報の窃取または侵害を積極的に活用しています。入手が簡単なためです。ダークウェブから購入したり、(仕事とプライベートの両方で)複数のアプリケーションでパスワードを使いまわすなど、パスワード衛生が十分でないユーザーから入手したりできます。

ここで注目すべきポイントは、攻撃者は企業のネットワークにアクセスするために最も簡単な方法を探ろうとすることです。そしてその方法は、多くの場合盗んだ認証情報を悪用することが関わります。Verizon DBIRレポートによると、認証情報の窃取または侵害がすべての侵害の50%以上の原因となっています。

認証情報の窃取は攻撃者が企業にアクセスするための主な手段(出典:2023 Verizon DBIR)

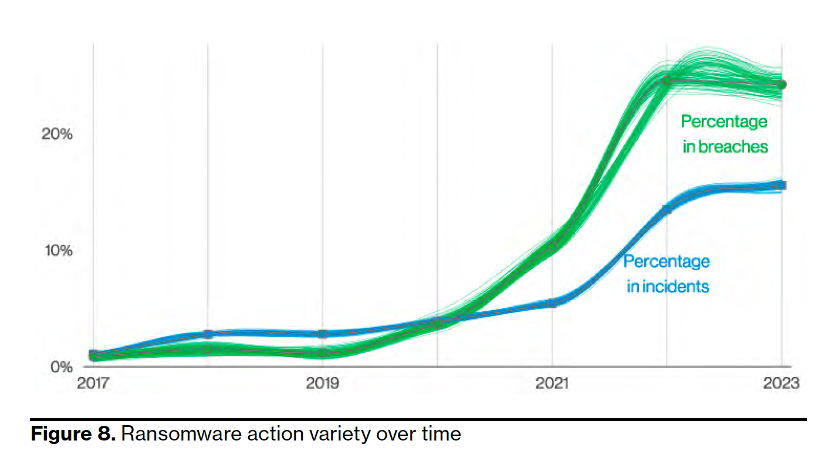

最新のVerizon DBIRレポートの調査結果によると、ランサムウェアは侵害の上位手段の一つとして君臨し続けています。レポートによると、ランサムウェアはすべてのデータ侵害の24%を占めています。

ランサムウェアはすべてのデータ侵害の24%を占めている(出典:2023 Verizon DBIR)

プルーフポイントの2023年State of the Phish レポートは、Verizonの調査結果に賛同しています。プルーフポイントの調査によると、ランサムウェア感染は、あらゆる規模、あらゆる業界の企業の間で拡大しています。昨年、ランサムウェアは広範囲に使用され、成功していたことから、ランサムウェア攻撃を受けた企業の90%がサイバー保険に加入しました。また、ランサムウェアに感染した企業の64%が、実際に身代金を支払っています。

ここでの重要ポイントは、攻撃者は効果的なワンツーパンチ 手法(認証情報の窃取とランサムウェア)を使用し、企業のアプリケーション、システム、サービスにアクセスしていることです。

ビジネスを保護する

プルーフポイントは、最新のエンドツーエンドのメールセキュリティ ソリューションを提供し、企業がBEC、ソーシャル エンジニアリング、ランサムウェア攻撃などの巧妙な脅威に対処できるようサポートします。攻撃チェーンを断ち切り、人とデータを保護しましょう。 詳細については、Proofpoint Email Fraud Defenseページをご覧ください。また、プルーフポイントの無料簡易リスク アセスメントで、貴社がこうした攻撃にどの程度備えているか評価することができます。

学び続ける

現在の脅威状況は動的かつ複雑であり、これについていくために、最新の業界調査を把握しておく必要があります。そのため、Verizonによる最新のDBIRレポートだけでなく、プルーフポイントによる以下の資料もぜひご覧ください。

- プルーフポイントは「Forrester Wave: Enterprise Email Security, Q2, 2023(エンタープライズ メール セキュリティ、2023年第2四半期)レポートにおいてリーダーに認定。

- Proofpoint 2023 Voice of the CISOレポート

- Proofpoint 2023 Human Factorレポート

- Proofpoint 2023 State of the Phishレポート

攻撃チェーンを断ち切るためにプルーフポイントをどのようにお役立ていただけるかについては、ぜひお問い合わせください。